새로운 PCPJack 웜, 자격 증명을 탈취하고 TeamPCP 감염을 정리

Source: Bleeping Computer

Overview

새로운 악성코드 프레임워크 PCPJack이 노출된 클라우드 인프라에서 자격 증명을 탈취하면서 동시에 TeamPCP의 접근 권한을 제거하고 있습니다.

SentinelLabs 연구원에 따르면 PCPJack은 대규모 자격 증명 탈취를 위해 설계되었으며, 금융 사기, 스팸 운영, 자격 증명 재판매 또는 몸값 요구 등을 통해 수익을 창출할 가능성이 있습니다.

Targeted Services

PCPJack은 다양한 노출된 서비스를 스캔하고 공격합니다:

- Docker

- Kubernetes

- Redis

- MongoDB

- RayML

- 취약한 웹 애플리케이션

많은 경우 위협 행위자는 초기 침투 후 네트워크를 가로질러 횡방향 이동을 수행합니다.

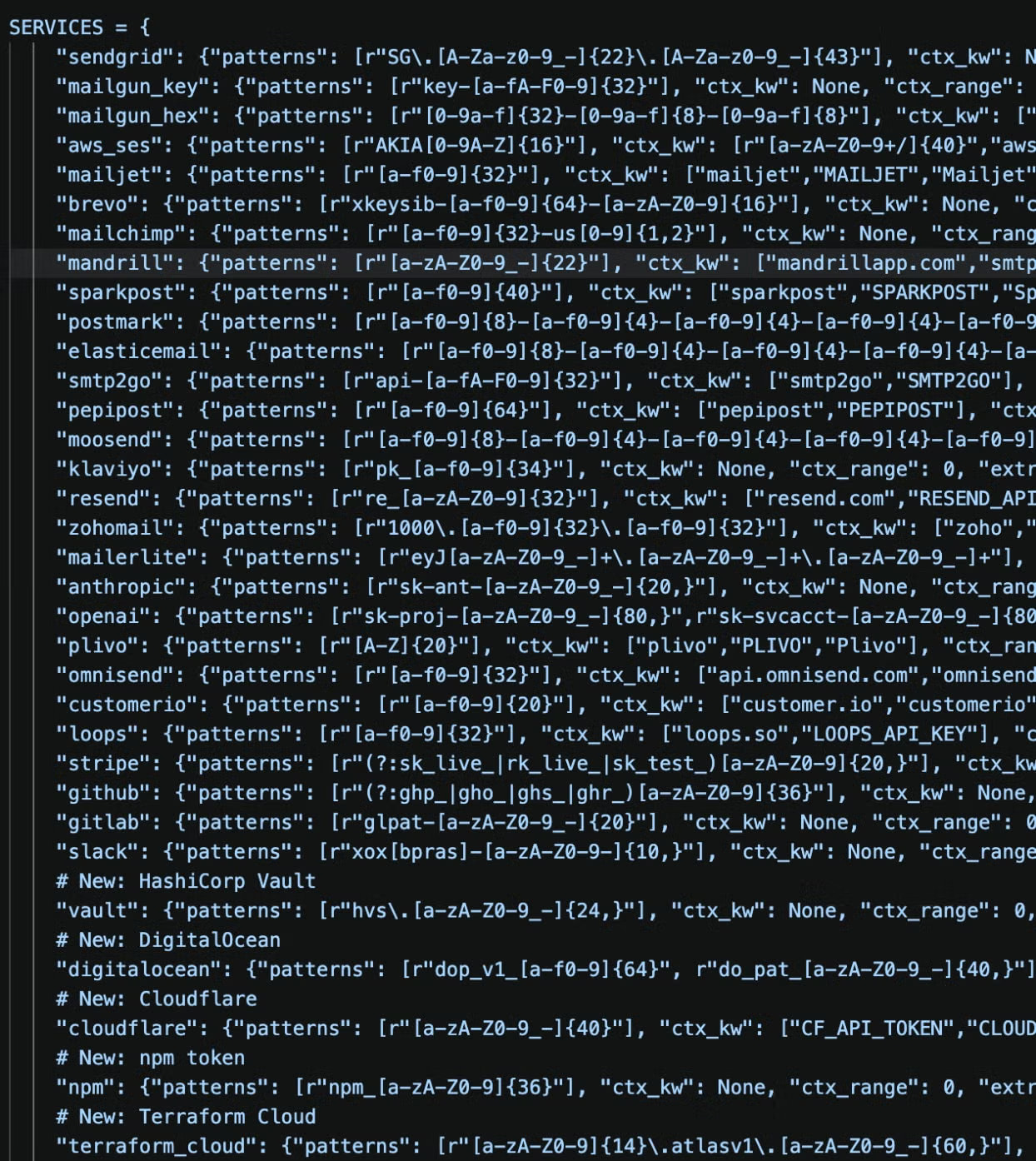

Capabilities

이 프레임워크는 클라우드 환경, 개발자 시스템, 메신저 앱, 금융 서비스 등에서 자격 증명을 탈취하는 데 중점을 둡니다. 구체적인 대상은 다음과 같습니다:

- SSH 키

- Slack 토큰

- WordPress 설정 파일

- OpenAI 및 Anthropic API 키

- Discord 토큰

- DigitalOcean 자격 증명

탈취된 자격 증명은 X25519 ECDH와 ChaCha20‑Poly1305로 암호화되고, 2,800바이트 청크로 나누어 Telegram 채널로 전송됩니다.

Propagation Method

- Scanning – PCPJack은 외부 클라우드 인프라에서 노출된 서비스(Docker, Kubernetes, Redis, MongoDB, RayML)를 스캔합니다.

- Exploitation – 알려진 취약점을 이용해 초기 접근 권한을 획득합니다.

- Host Harvesting – 악성코드는 Common Crawl 파케트 파일에서 호스트 이름 데이터를 다운로드하고 이를 스캔 목록에 추가합니다.

Exploited Vulnerabilities

SentinelLabs는 다음 CVE가 악용되고 있음을 확인했습니다:

- CVE‑2025‑29927 – 조작된 헤더를 통한 Next.js 미들웨어 인증 우회.

- CVE‑2025‑55182 – React와 Next.js의 “React2Shell” Server Actions 역직렬화 결함.

- CVE‑2026‑1357 – WPVivid Backup에서 인증 없이 파일 업로드 가능.

- CVE‑2025‑9501 – 캐시된

mfunc주석을 이용한 W3 Total Cache의 PHP 인젝션. - CVE‑2025‑48703 – CentOS Web Panel 파일관리자

changePerm기능에서 쉘 인젝션.

Lateral Movement and Persistence

침해된 환경 내부에서 PCPJack은:

- SSH 키 및 기타 자격 증명을 수집합니다.

- Kubernetes 클러스터와 Docker 데몬을 열거합니다.

- 도달 가능한 내부 호스트에서 자체 실행을 수행합니다.

지속성 메커니즘에는 다음이 포함됩니다:

- Systemd 서비스

- Cron 작업(Redis 기반 cron 재작성 포함)

- 권한이 부여된 컨테이너

Backdoor Infrastructure

연구진은 위협 행위자의 인프라에서 Sliver 기반 백도어를 발견했으며, 이는 x86_64, x86, ARM 아키텍처용 변종을 포함합니다.

Mitigation Recommendations

- 모든 계정에 다중 인증(MFA)을 적용합니다.

- AWS 메타데이터 서비스 접근에 IMDSv2를 사용합니다.

- Docker 및 Kubernetes API를 강력한 인증과 네트워크 분리로 보호합니다.

- 모든 클라우드 리소스에 최소 권한 원칙을 적용합니다.

- 비밀(API 키, 토큰, 비밀번호 등)을 평문으로 저장하지 않습니다.

- 모든 소프트웨어를 최신 상태로 유지하고, 나열된 CVE를 신속히 패치합니다.