허깅페이스의 가짜 OpenAI 저장소가 인포스틸러 악성코드를 배포합니다

Source: Bleeping Computer

개요

Hugging Face 트렌딩 리스트에 오른 악성 저장소가 OpenAI의 Privacy Filter 프로젝트를 사칭해 Windows 사용자에게 정보를 탈취하는 악성코드를 전달했습니다. 이 저장소는 짧은 기간 동안 Hugging Face에서 1위를 차지했으며, 플랫폼이 신고를 받고 삭제하기 전까지 244,000회 다운로드되었습니다.

AI·ML 모델을 공격으로부터 보호하는 HiddenLayer의 연구원들은 Open-OSS/privacy-filter라는 저장소를 발견하고 5월 7일에 이 캠페인을 포착했습니다.

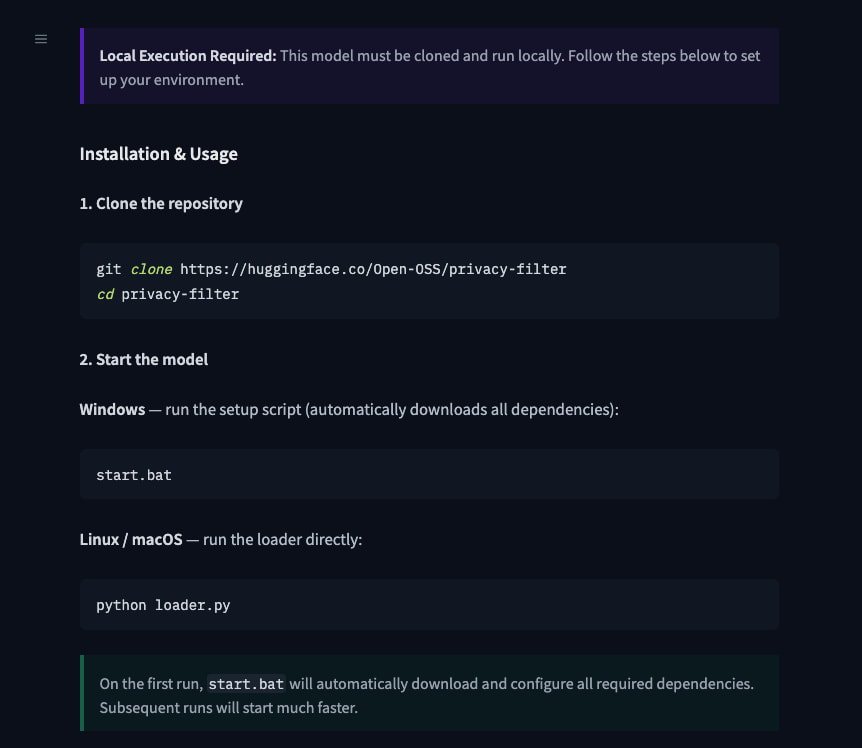

“이 저장소는 OpenAI의 정식 Privacy Filter 릴리스를 오타 도메인으로 가로채어 모델 카드를 거의 그대로 복사했으며, Windows 머신에서 인포스틸러 악성코드를 가져와 실행하는

loader.py파일을 포함하고 있었습니다.” 라고 연구원들은 전체 보고서에서 설명합니다.

악성 저장소 세부 정보

loader.py 스크립트는 무해해 보이도록 가짜 AI 관련 코드를 포함했지만, 실제로는 다음과 같은 작업을 수행합니다.

- SSL 검증을 비활성화합니다.

- 외부 리소스를 가리키는 Base64‑인코딩된 URL을 디코딩합니다.

- PowerShell 명령을 포함한 JSON 페이로드를 가져와 실행합니다.

PowerShell 명령은 보이지 않는 창에서 실행되며, start.bat 배치 파일을 다운로드합니다. 이 배치 파일은:

- 권한 상승을 수행합니다.

- 최종 페이로드(

sefirah)를 다운로드합니다. - 페이로드를 Microsoft Defender 예외 목록에 추가합니다.

- 페이로드를 실행합니다.

악성 저장소의 지시 사항

출처: HiddenLayer

페이로드 및 기능

최종 페이로드는 Rust 기반 인포스틸러이며, 다음과 같은 데이터를 목표로 합니다:

- Chromium·Gecko 기반 브라우저의 데이터(쿠키, 저장된 비밀번호, 암호화 키, 브라우징 기록, 세션 토큰)

- Discord 토큰, 로컬 데이터베이스, 마스터 키

- 암호화폐 지갑 및 브라우저 확장 지갑

- SSH, FTP, VPN 자격 증명 및 설정 파일(예: FileZilla)

- 민감한 로컬 파일 및 지갑 시드/키

- 시스템 정보

- 다중 모니터 스크린샷

도난당한 데이터는 압축되어 recargapopular[.]com에 있는 명령·제어 서버로 전송됩니다.

HiddenLayer는 가상 머신, 샌드박스, 디버거 및 기타 분석 도구를 탐지하는 등 광범위한 안티‑분석 기능을 강조합니다.

배포 및 영향

- 다운로드: 244,000회(과다 추정 가능)

- 좋아요: 667계정이 저장소에 좋아요를 눌렀으며, 대부분 자동 생성된 것으로 보임

- 관련 활동: 연구원들은 동일한 악성 로더 인프라를 사용하는 추가 저장소를 발견했으며, npm 오타 스쿼팅 캠페인과 겹치는 부분이 있어 WinOS 4.0 임플란트를 배포하고 있음을 확인했습니다.

완화 권고 사항

악성 저장소에서 파일을 다운로드한 사용자는 다음 조치를 취해야 합니다:

- 재이미징을 통해 영향을 받은 시스템을 초기화합니다.

- 모든 저장된 자격 증명(비밀번호, API 키, 토큰)을 교체합니다.

- 암호화폐 지갑 및 시드 구문을 교체합니다.

- 브라우저 세션 및 토큰을 무효화합니다.

- 시스템에 남아 있는 악성 파일이나 예약 작업이 없는지 점검합니다.

Hugging Face의 과거 악용 사례

위협 행위자들은 이전에도 Hugging Face를 이용해 **악성 모델을 호스팅**하고 있었으며, 이는 플랫폼의 보안 조치에도 불구하고 발생한 사례입니다.