金融保安院,构建金融业软件供应链安全平台…SBOM·漏洞管理结合

Source: Byline Network

概要

金融安全院注意到,随着开源和外部商业软件的依赖度提升,金融业的 补丁间隙(漏洞公开 → 安全补丁应用之间的时间差)正成为提升事故风险的关键因素。

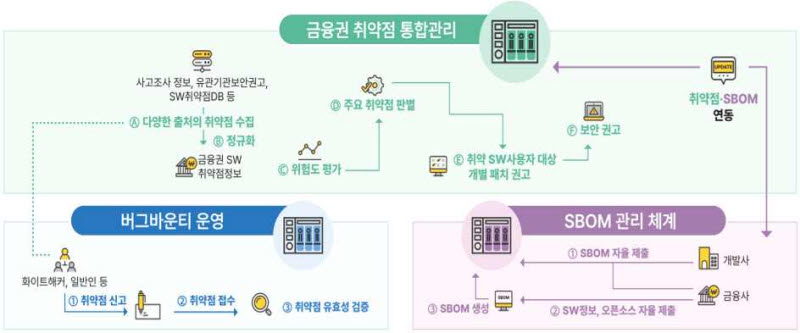

为了解决这一问题,平台将于 2 月正式启动 金融业软件供应链安全平台。平台的设计目标是将漏洞信息的单纯公告升级为 发现 → 处置 → 确认 的全流程,并通过工单(Ticket)进行管理。

“当漏洞出现时,金融机构和开发商过去通过邮件、电话零散确认的过程,现在已经被串联成从发现到处置确认的一条线。” – 申志美,金融安全院软件供应链安全团队负责人

资料=金融安全院提供

平台运营流程与工单管理

平台的核心在于 流程,而非界面。一旦确认漏洞,后续步骤将按顺序推进。

- 受理·分类

- 影响分析

- 开发商补丁研发·发布

- 金融机构应用

- 处置确认·归档

金融业拥有数百家机构使用不同的产品·版本,且单家机构往往与多家开发商相连,形成复杂的 N 对 N 结构。通过工单将所有流转捆绑追踪,可提升传播速度和确认准确性。

平台的三大支柱:漏洞统一管理·SBOM·漏洞赏金

1. 漏洞统一管理

将漏洞信息集中收集共享,并通过工单记录使用情况和处置状态。若同一产品出现相似漏洞,可利用历史记录快速响应。

2. SBOM(Software Bill of Materials)

使用 SBOM 工具识别软件组成部件(库·模块)及其依赖关系。金融安全院将 SBOM 称为 软件的 DNA,在漏洞公开时能够迅速定位受影响的系统。

3. 漏洞赏金

通过漏洞赏金计划验证、协调上报的漏洞,随后与开发商协商补丁时间表并向金融业传播。此举可提前获取 零日漏洞,最大限度降低安全盲区。

SBOM 支持与国际标准

平台支持主流的 SBOM 国际标准 SPDX 与 CycloneDX 格式。公共领域方面,平台正基于国家情报院提出的 NIS‑SBOM 开发自动分析系统,后续将评估纳入平台。

漏洞赏金与零日响应

漏洞赏金的设计是将漏洞 发现 与 处置 直接相连。收到上报后进行验证,协调开发商的补丁计划,并统一向金融业推送,从而显著降低零日风险。

以重要漏洞为中心的运营与金融机构参与

平台并非一次性管理全部资产,而是围绕 重要漏洞·重要资产 进行登记并提供提醒服务。

运营所需的关键参与要素:

- 金融机构:填写使用的产品·处置状态

- 开发商:更新补丁进度

若信息录入不足,历史追踪将变得薄弱。因此,平台计划通过业务协商体收集意见,逐步推进功能升级。

漏洞识别体系与 GCVE

除了传统的 CVE(Common Vulnerabilities and Exposures)体系外,欧洲地区出现了去中心化的 GCVE(Global CVE)识别体系。GCVE 采用无需中央批准即可分配编号的模式,金融业平台若要兼容多种识别体系,需要精细定义运营标准。金融安全院正持续关注此类趋势。

工具推荐与标准支持

平台不依赖特定厂商的分析工具,支持 SPDX、CycloneDX 等国际标准格式。

- 源代码·二进制·元数据 的提交为可选项,作为提升分析准确度的附加功能提供。

- 通过工单追踪,最大限度降低重复运营负担,并强调一次性统一推送处置状态的结构。

若 SBOM 强制提交的讨论进入实质阶段,为避免现场混乱,平台目前以 支持平台 形态运行,并为未来制度要求做好基础准备。

后续任务与预期效果

金融安全院计划通过本平台帮助金融机构 快速了解软件漏洞现状及影响范围,并 合理设定响应优先级。

文·Byline Network

god8889@byline.network