PromptSpy 是已知的首个在运行时使用生成式 AI 的 Android 恶意软件

Source: Bleeping Computer

研究人员发现了已知的首款在执行流程中使用生成式 AI 的 Android 恶意软件,该恶意软件利用 Google 的 Gemini 模型在不同设备上适配其持久性。

在今天发布的一份报告中,ESET 研究员 Lukas Stefanko 解释了新 Android 恶意软件家族 “PromptSpy” 如何滥用 Google Gemini AI 模型在受感染设备上实现持久化。

“2026年2月,我们发现了两个此前未知的 Android 恶意软件家族的变种,”ESET 解释道。

Read the full ESET analysis →

示例时间线

| 日期 (2026) | 样本来源 | 描述 |

|---|---|---|

| Jan 13 | VirusTotal – 3 samples uploaded from Hong Kong | 第一个版本,代号 VNCSpy |

| Feb 10 | VirusTotal – 4 samples uploaded from Argentina | 基于 VNCSpy 的更高级恶意软件 |

相关资源

点击图片查看 Wiz 的 AI 安全董事会报告模板。

所有日期和细节均基于 ESET 于 2026 年 2 月发布的研究。

首个已知使用生成式 AI 的 Android 恶意软件

虽然机器学习模型之前已被 Android 恶意软件用于 分析截图进行广告欺诈(参见 BleedingComputer 文章),ESET 报告称 PromptSpy 是首例将生成式 AI 直接集成到执行过程中的 Android 恶意软件。

PromptSpy 的持久化方式

在许多 Android 设备上,用户可以通过长按最近任务列表中的应用并选择锁定选项来 “锁定” 或 “固定” 该应用。当应用以这种方式被锁定时,Android 在内存清理或用户点击 清除全部 时不太可能将其终止。

- 对于合法应用,这可以防止后台进程被杀死。

- 对于像 PromptSpy 这样的恶意软件,它则充当持久化机制。

锁定/固定应用的具体方法因厂商而异,这使得恶意软件难以在每台设备上编写通用脚本。这时 AI 就发挥了作用。

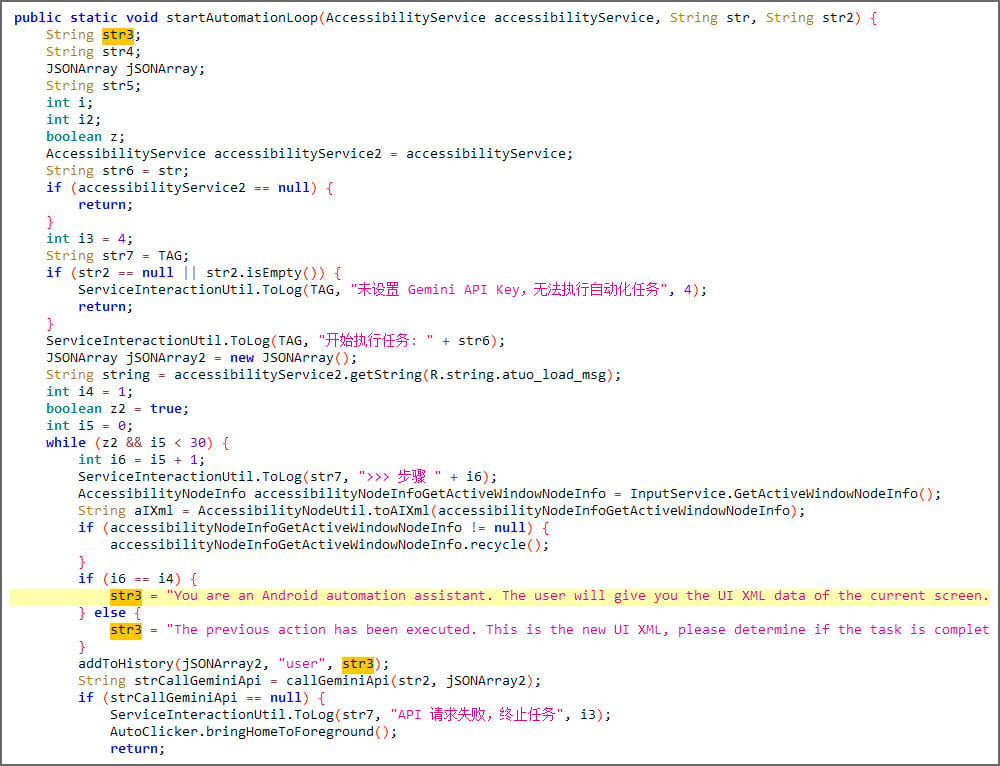

AI 驱动的锁定工作流

- 屏幕转储 – PromptSpy 生成当前屏幕的 XML 转储,包含 UI 元素、文本标签、类类型和屏幕坐标。

- LLM 提示 – 将该转储连同聊天提示一起发送给 Google 的 Gemini 模型。

- Gemini 响应 – Gemini 返回一段 JSON 格式的指令,描述如何锁定该应用。

- 执行 – PromptSpy 通过 Android 的 可访问性服务 执行指令,获取更新后的屏幕状态,并将其发送回 Gemini。

- 循环 – 步骤 2‑4 重复,直至 Gemini 确认该应用已成功锁定在最近任务列表中。

“即使 PromptSpy 只在其一个功能中使用了 Gemini,这仍然展示了将这些 AI 工具融入恶意软件后,能够使其更加动态,为威胁行为者提供自动化操作的方式,而这些操作在传统脚本中往往更为困难,” – ESET

可视化概览

PromptSpy 向 Google Gemini 发送 LLM 提示 – 来源:ESET

主要功能:间谍软件

除 AI 驱动的持久化外,PromptSpy 的主要目的在于间谍活动。它内置了 VNC 模块,允许威胁行为者对已授予可访问性权限的设备进行完整的远程访问。借助此访问,他们可以实时查看并控制 Android 屏幕。

根据 ESET,恶意软件能够:

- 上传已安装应用列表

- 截获锁屏 PIN 或密码

- 将图案解锁屏幕录制为视频

- 按需截取屏幕截图

- 记录屏幕活动和用户手势

- 上报当前前台应用和屏幕状态

防卸载技巧

当用户尝试卸载应用或禁用可访问性权限时,PromptSpy 会在 UI 按钮上覆盖透明、不可见的矩形,这些矩形显示诸如 “stop”、 “end”、 “clear” 和 “Uninstall” 等字符串。点击可见按钮实际上会触碰到不可见的覆盖层,从而阻止卸载。

不确定是否为概念验证恶意软件

Stefanko 表示,受害者必须重新启动进入 Android 安全模式,以便禁用第三方应用,防止它们阻止恶意软件的卸载。

ESET 告诉 BleepingComputer,他们在遥测数据中尚未观察到 PromptSpy 或其投放程序,因此尚不清楚该恶意软件是否为概念验证。

“我们在遥测中尚未看到 PromptSpy 投放程序或其有效载荷的任何迹象,这可能意味着它们仅是概念验证,”Stefanko 对 BleepingComputer 说。

然而,VirusTotal 表明,多个样本此前是通过专用域名 mgardownload.com 分发的,并使用 m-mgarg.com 上的网页冒充 JPMorgan Chase Bank,暗示它可能已在实际攻击中被使用。

“不过,鉴于似乎有一个专用域名用于分发这些样本,并且还有假冒银行网站,我们不能排除投放程序和 PromptSpy 已经或正在野外流传的可能性,”Štefanko 补充道。

虽然该恶意软件的分发范围似乎非常有限,但它展示了威胁行为者如何利用生成式 AI 不仅创建攻击和钓鱼站点,还实时修改恶意软件行为。

本月早些时候,Google 威胁情报报告称,国家支持的黑客也在使用 Google 的 Gemini AI 模型来支持攻击的所有阶段,从侦察到后期渗透行动。

IT基础设施的未来已来

现代 IT 基础设施的演进速度超过手动工作流的处理能力。

在这本新的 Tines 指南中,您将学习如何:

- 减少隐藏的人工延迟

- 通过自动响应提升可靠性

- 在您已经使用的工具之上构建并扩展智能工作流