Arkanix Stealer 以短暂的 AI 信息窃取实验出现

Source: Bleeping Computer

引言

一个名为 Arkanix Stealer 的信息窃取恶意软件行动,于2025年末在多个暗网论坛上进行宣传,可能是作为 AI 辅助实验开发的。该项目包括一个控制面板和一个 Discord 服务器用于与用户沟通,但作者在行动开始仅两个月后就未经通知将其下线。

Arkanix 提供了许多网络犯罪分子常用的标准数据窃取功能,并具备模块化架构和反分析特性。

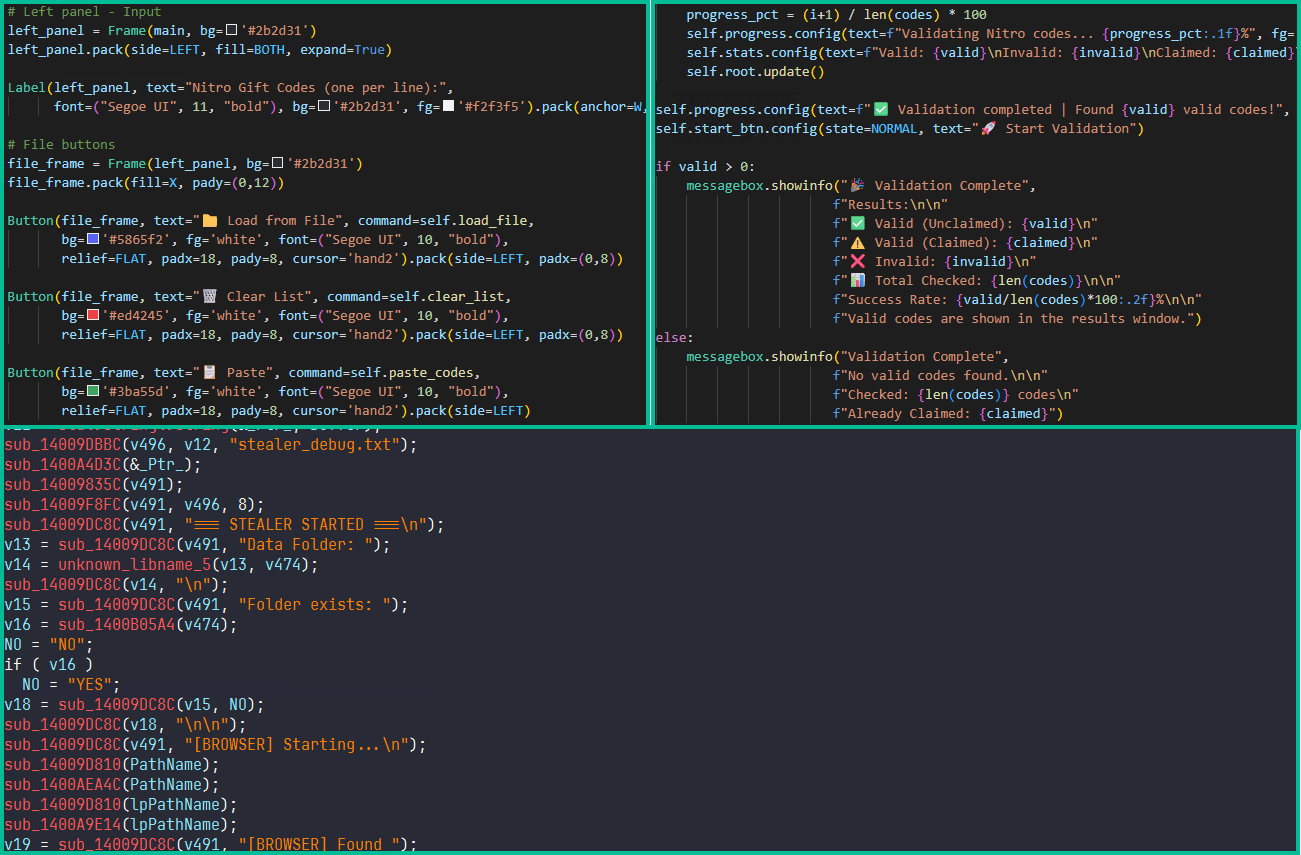

卡巴斯基研究人员 分析了 Arkanix 窃取工具 并发现了表明使用大型语言模型(LLM)辅助开发的线索,这可能“显著缩短了开发时间并降低了成本”。

代码中 LLM 痕迹的迹象 – 来源:卡巴斯基

研究人员认为,Arkanix 是一个为快速获取经济利益而短期运行的项目,这使得检测和追踪更加困难。

Arkanix 出现在线

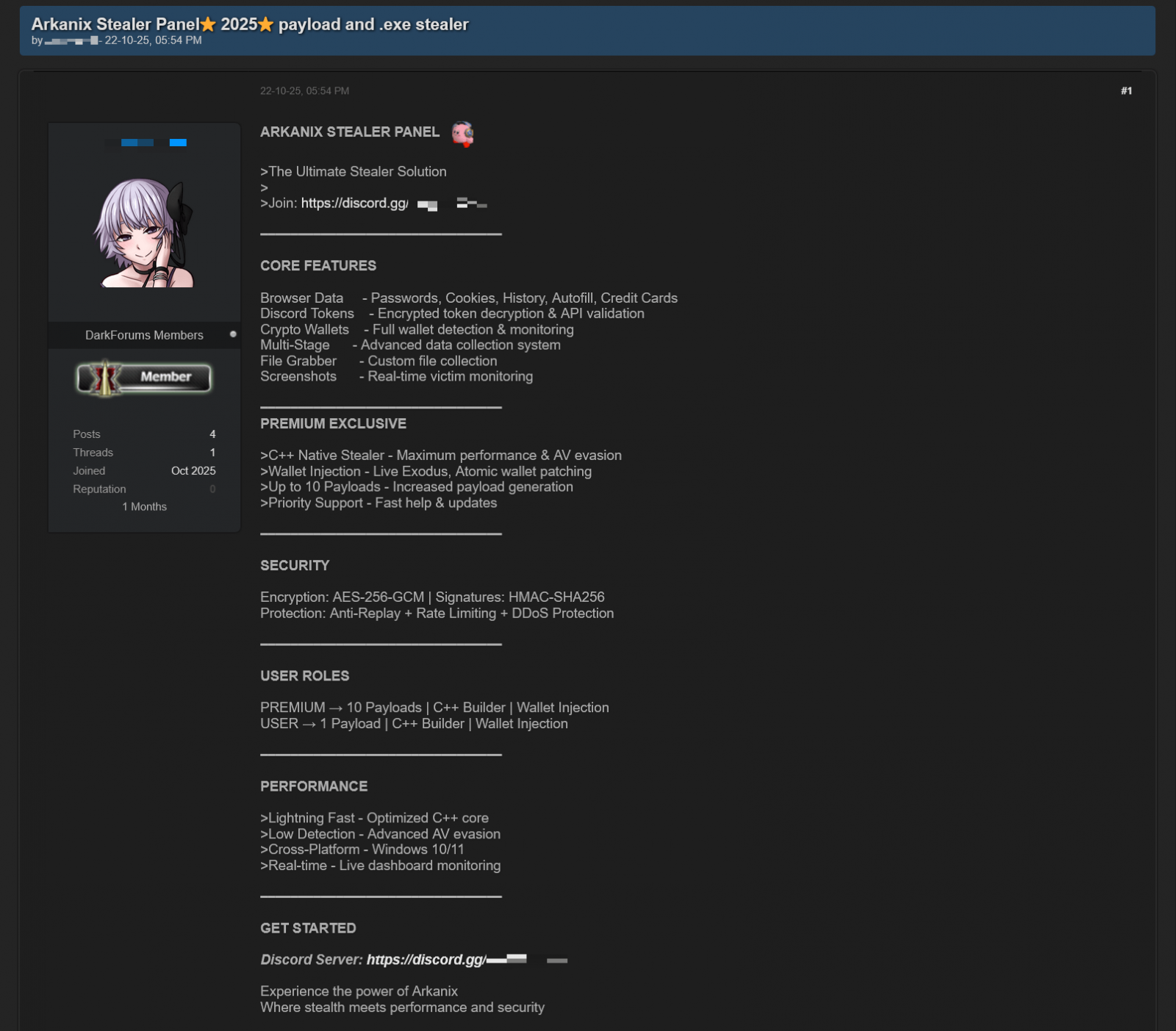

Arkanix 于 2025 年 10 月在黑客论坛上开始宣传,向潜在客户提供两个层级:

- Basic – 基于 Python 的实现。

- Premium – 使用 VMProtect 保护的原生 C++ 负载,集成了防病毒规避和钱包注入功能。

Arkanix 在黑客论坛上的宣传 – Source: Kaspersky

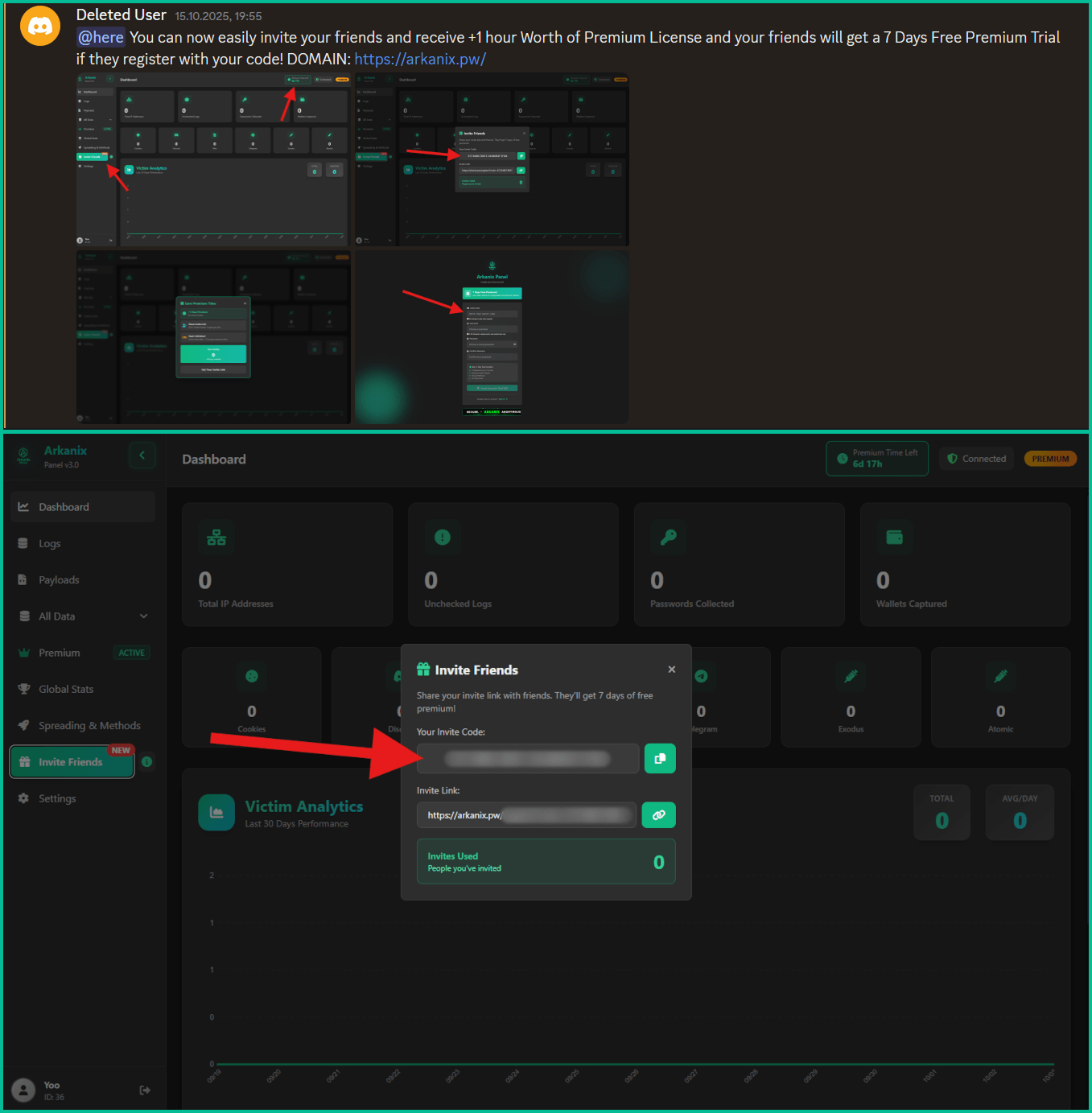

开发者建立了一个 Discord 服务器,作为更新、功能反馈和支持的社区中心。还设立了推荐计划,向推荐人额外赠送一小时的高级访问权限,而新客户则可获得一周的免费高级访问。

仪表板内的推荐选项 – Source: Kaspersky

数据窃取能力

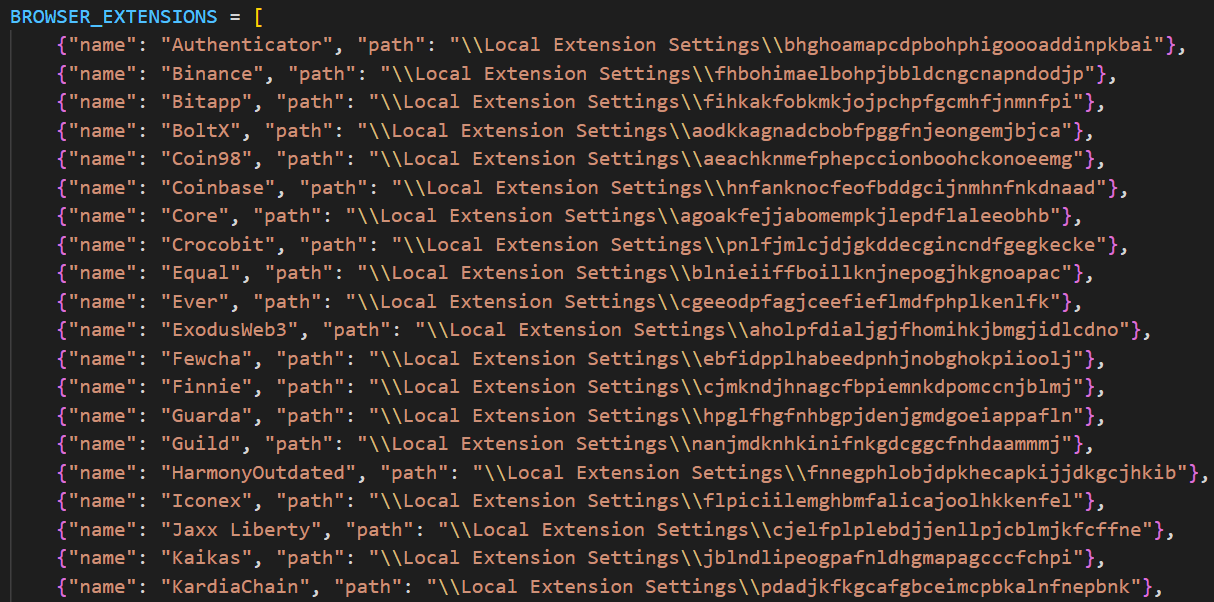

Arkanix 可以收集系统信息并窃取浏览器中存储的数据(历史记录、自动填充信息、Cookie、密码),以及来自 22 种浏览器的加密货币钱包数据。Kaspersky 研究人员指出,它还可以在基于 Chromium 的浏览器上提取 OAuth2 令牌。

其他功能包括:

- 窃取 Telegram 和 Discord 的数据,通过 Discord API 进行传播,并向受害者的好友/频道发送消息。

- 目标包括 Mullvad、NordVPN、ExpressVPN 和 ProtonVPN 的凭证。

- 将本地文件系统中的文件归档,以便异步外泄。

- 从 C2 服务器下载模块,例如 Chrome 抓取器、针对 Exodus 或 Atomic 的钱包补丁、截图工具、HVNC,以及针对 FileZilla 和 Steam 的窃取器。

针对的加密扩展的部分列表 – Source: Kaspersky

高级原生 C++ 版本

高级 原生 C++ 版本新增:

- RDP 凭证窃取、反沙箱和反调试检查、基于 WinAPI 的屏幕捕获。

- 针对 Epic Games、Battle.net、Riot、Unreal Engine、Ubisoft Connect 和 GOG。

- 投放 ChromElevator 后渗透工具,该工具注入挂起的浏览器进程,以绕过 Google 的应用绑定加密(ABE)并窃取用户凭证。

Arkanix 窃取器实验的目的尚不明确;它可能是一次评估 LLM 辅助如何加速恶意软件开发和功能交付的尝试。Kaspersky 评估认为,Arkanix “更像是公共软件产品,而非阴暗的窃取工具。”

研究人员提供了包括文件哈希、域名和 IP 地址在内的完整妥协指示器(IoC)列表。