超过1万台 Zimbra 服务器易受持续的 XSS 攻击

Source: Bleeping Computer

漏洞范围

超过 10,000 台在线公开的 Zimbra Collaboration Suite(ZCS)实例受到 CVE‑2025‑48700 跨站脚本(XSS)漏洞的影响。该漏洞影响 ZCS 版本 8.8.15、9.0、10.0 和 10.1,攻击者无需身份验证即可在用户会话中执行任意 JavaScript,可能导致敏感信息泄露。

补丁发布

Synacor 于 2025 年 6 月发布了针对 CVE‑2025‑48700 的安全补丁。公告指出,利用该漏洞不需要用户交互,只要用户在 Zimbra Classic UI 中查看精心构造的恶意邮件即可触发。

- 补丁详情:

政府响应

- CISA 于 2026 年 4 月 20 日将 CVE‑2025‑48700 纳入其 已知被利用漏洞(KEV)目录,并提供了活跃利用的证据。

- KEV 条目:

- CISA 命令联邦民用行政部门(FCEB)在三天内(截至 2026 年 4 月 23 日)修复受影响的 Zimbra 服务器。

当前暴露情况

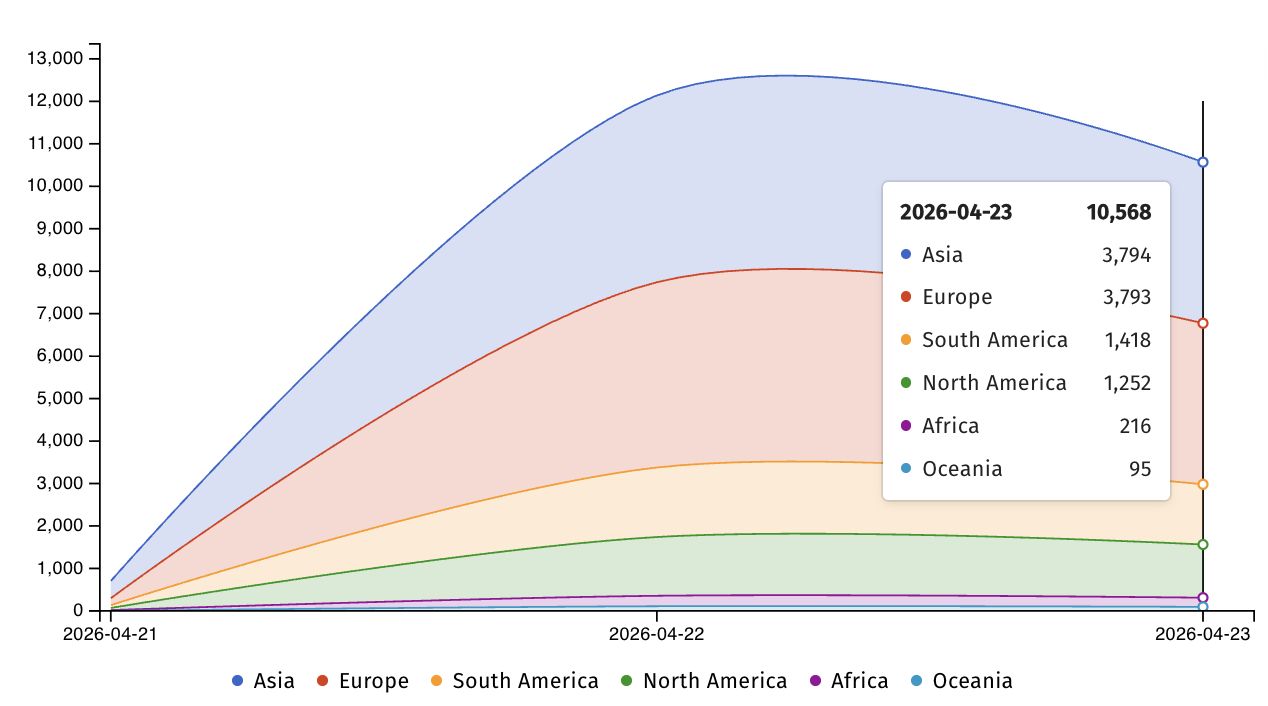

Shadowserver 报告称,超过 10,500 台 Zimbra 服务器仍未打补丁并在网上暴露,其中大部分位于亚洲(3,794 台)和欧洲(3,793 台)。

未打补丁的 Zimbra 服务器在线暴露(Shadowserver)

相关利用与攻击活动

CVE‑2025‑66376

另一项 XSS 漏洞 CVE‑2025‑66376 已在 2025 年 11 月初修补。该漏洞被国家支持的组织 APT28(Fancy Bear、Strontium) 用于在 2026 年 1 月针对乌克兰政府机构的网络钓鱼攻击。

- 漏洞详情:

- 补丁公告:

- 攻击覆盖范围:

该活动被 Seqrite Labs 命名为 Operation GhostMail,通过恶意邮件投递混淆的 JavaScript 负载。收件人既没有附件、链接,也没有宏;整个攻击链全部嵌入单封邮件的 HTML 正文中。

“钓鱼邮件没有恶意附件,没有可疑链接,也没有宏。整个攻击链都存在于单封邮件的 HTML 正文中,没有恶意附件。” – Seqrite Labs

历史背景

- Winter Vivern(2023 年 2 月)利用反射型 XSS 漏洞入侵 Zimbra 网页邮件门户,窃取北约盟友组织的邮件。

- APT29(Cozy Bear、Midnight Blizzard) 在 2024 年 10 月大规模攻击易受影响的 Zimbra 服务器,利用此前被滥用的问题窃取邮件账户凭证。

摘要

- CVE‑2025‑48700 仍在被积极利用,仍有数千台服务器暴露。

- 补丁已发布,组织应立即部署。

- 政府机构已被要求在短时间内完成修复。

- Zimbra 平台继续成为国家支持的威胁行为者利用 XSS 漏洞的常见目标。