新 GopherWhisper APT 组织滥用 Outlook、Slack、Discord 进行通信

Source: Bleeping Computer

概述

一个此前未记录的国家支持威胁行为者 GopherWhisper 正在使用基于 Go 的自定义工具包以及 Microsoft 365 Outlook、Slack 和 Discord 等合法服务,对政府机构发动攻击。该组织自至少 2023 年起活跃,被关联至中国,估计已危害数十名受害者。

攻击活动细节

在网络安全公司 ESET 识别的一个行动中,威胁行为者针对蒙古的一家政府机构,部署了一套包含多个后门的恶意软件,这些后门使用 Slack、Discord 和 Microsoft Graph API 进行指挥与控制(C2)通信。

GopherWhisper 还使用了自定义的数据外泄工具,将被窃取的数据压缩后上传至 File.io 文件共享服务。

首次检测的后门

2025 年 1 月,ESET 检测到首个用 Go 编写的 GopherWhisper 后门,命名为 LaxGopher。该恶意软件能够:

- 从私有 Slack 服务器获取指令

- 使用命令提示符执行指令

- 下载新的有效载荷

其他恶意工具

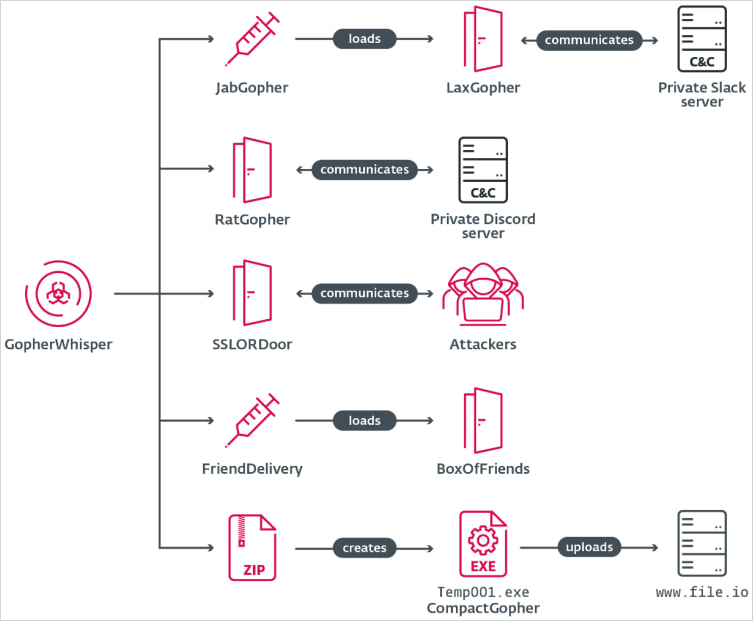

大多数额外工具均基于 Go:

- RatGopher – 使用私有 Discord 服务器进行 C2 的后门,执行指令并将结果发布到配置的频道。

- BoxOfFriends – 利用 Microsoft 365 Outlook(Microsoft Graph API)创建和修改草稿邮件进行 C2 通信的后门。

- SSLORDoor – 使用 OpenSSL BIO 通过原始套接字(443 端口)的 C++ 后门,能够执行指令、进行文件操作(读取、写入、删除、上传)以及驱动器枚举。

- JabGopher – 注入器,启动

svchost.exe并将 LaxGopher 后门(伪装为whisper.dll)注入其内存。 - FriendDelivery – 充当加载器和注入器的恶意 DLL,执行 BoxOfFriends 后门。

- CompactGopher – 文件收集工具,可在命令行压缩数据并将其外泄至 File.io。

GopherWhisper 工具集

来源:ESET

C2 通信洞察

研究人员使用 Go 后门中硬编码的凭据,访问了攻击者在 Slack、Discord 和 Microsoft Outlook 上的账户,恢复了包括指令、上传文件和实验性活动在内的 C2 通信。

- Slack: 6,044 条消息,最早可追溯至 2024 年 8 月 21 日。

- Discord: 3,005 条消息,最早可追溯至 2023 年 11 月 16 日。

时间戳分析显示,Slack 上的指令发布时间为 UTC 00:00–12:00,Discord 为 UTC 00:00–14:00。将其转换为 UTC+8(对应 “locale zh‑CN” 元数据)后,发现大多数活动发生在当地时间 08:00–17:00,进一步支持对中国的归因。

ESET 的遥测数据显示,GopherWhisper 在蒙古一家政府机构中危害了 12 台系统,而 Discord 与 Slack 的 C2 流量则暗示“数十个其他受害者”,其地理位置和行业尚不明确。

妥协指标

ESET 提供了一套 GopherWhisper 妥协指标(IoCs),帮助防御者检测并阻止来自该威胁群的攻击:

- GitHub 仓库:

参考资料

- ESET 技术报告:

- 初始检测文章: