Google称黑客正在滥用Gemini AI进行所有攻击阶段

Source: Bleeping Computer

“该基于中国的威胁行为者编造了一个场景,在一次试用 Hexstrike MCP 工具时,指示模型分析针对特定美国目标的远程代码执行(RCE)、WAF 绕过技术和 SQL 注入测试结果。” – Google Threat Intelligence Group (GTIG)

AI‑增强的恶意活动

Google Threat Intelligence Group (GTIG) 报告称,攻击者正在使用 Gemini 来:

- 自动化漏洞分析并生成有针对性的测试计划。

- 修复代码、进行研究并获取入侵的技术建议。

- 加速社会工程攻击并生成定制的恶意工具(调试、代码生成、利用技术研究)。

- 为现有恶意软件家族(例如 CoinBait 钓鱼套件、HonestCue 下载器/启动器)添加新的 AI 驱动功能。

值得注意的恶意软件示例

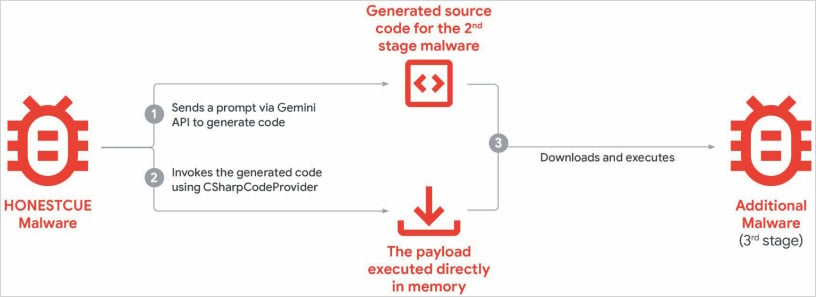

HonestCue

-

描述: 在 2025 年底观察到的概念验证框架,调用 Gemini API 生成用于二阶段负载的 C# 代码,然后在内存中编译并执行。

-

图片:

来源:Google

CoinBait

- 描述: 一个以 React 单页应用包装的钓鱼套件,冒充加密货币交易所。开发产物显示大量使用 AI 代码生成工具。

- 指示器: 以

Analytics:为前缀的源代码注释,可帮助防御者追踪数据外泄步骤。 - 使用平台: Lovable AI(Lovable Supabase 客户端,

lovable.app)。

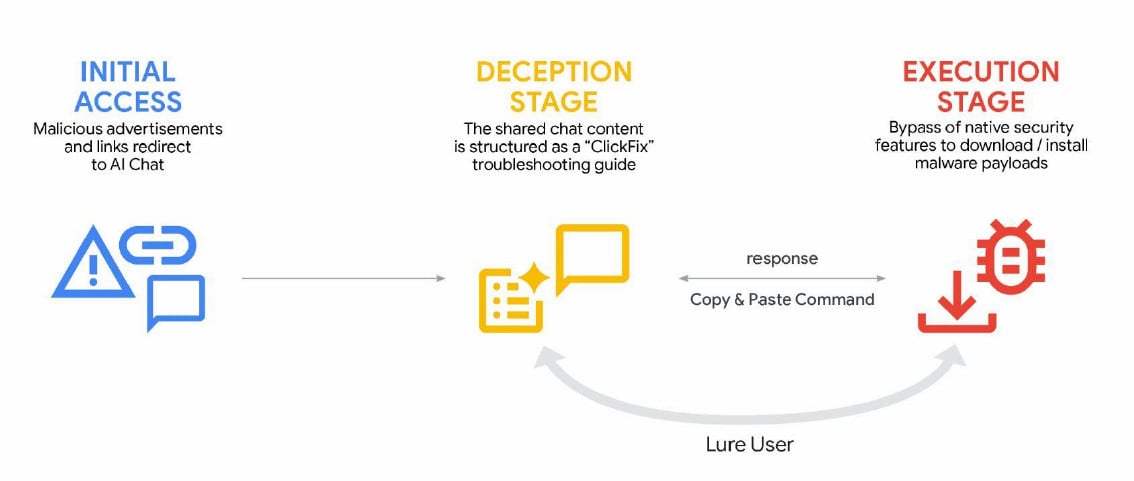

ClickFix 活动

-

技术: 利用生成式 AI 服务通过恶意广告向搜索故障排除查询的结果中投放 AMOS 信息窃取 macOS 恶意软件。

-

图片:

来源:Google

模型提取与知识蒸馏

GTIG 还观察到大规模尝试 提取 Gemini 的行为并 蒸馏 成竞争模型:

- 规模: 大约 100 000 条提示,旨在复现 Gemini 在众多非英文任务上的推理能力。

- 影响: 知识产权盗窃,降低对手构建可比 AI 服务的成本和时间,对 AI 即服务业务模式构成威胁。

Google 的响应

- 禁用滥用账户及相关基础设施。

- 加固 Gemini 的分类器,使滥用更困难。

- 持续嵌入强大的安全措施和安全防护栏,并通过定期测试提升模型安全性。

所有图片均在合理使用范围内用于说明目的。

IT 基础设施的未来

现代 IT 基础设施的演进速度已超出手工工作流的处理能力。

在这本新的 Tines 指南中,您将学习如何:

- 减少隐藏的人工延迟

- 通过自动化响应提升可靠性

- 在您已有的工具之上构建并扩展智能工作流