纸质信件针对 Trezor 和 Ledger 用户的加密盗窃攻击

Source: Bleeping Computer

请提供您希望翻译的具体文本内容,我会按照要求将其翻译成简体中文并保留原有的格式。

针对硬件钱包用户的网络钓鱼信件

威胁行为者正发送看似来自 Trezor 和 Ledger(流行的加密货币硬件钱包制造商)的实体信件。其目的是诱骗用户泄露恢复短语,从而实现加密资产盗窃。

骗局运作方式

- 紧急“身份验证/交易检查” – 信件声称收件人必须完成强制检查,否则将失去钱包功能的访问权限。

- 二维码链接 – 受害者被迫扫描二维码,二维码会将其重定向到一个恶意网站,用于捕获其恢复短语。

- 社会工程学 – 信件使用官方品牌标识和正式语气,制造合法性和紧迫感。

应对措施

- 绝不向任何人透露恢复短语,即使请求看起来来自钱包制造商。

- 通过官方渠道核实通信,例如直接访问官方网站或使用官方应用程序联系支持。

- 避免扫描未知二维码,在输入任何敏感信息前仔细检查 URL。

保持警惕,保护好您的加密资产。

Snail‑mail QR‑code 加密诈骗

硬件钱包用户收到印有官方信头的纸质信件,冒充 Trezor 和 Ledger 的安全与合规团队的通信。

背景

两家厂商均曾遭受数据泄露,导致客户联系信息外泄:

泄露的数据似乎被用作邮寄诈骗的目标筛选标准。

假冒的 Trezor 信件

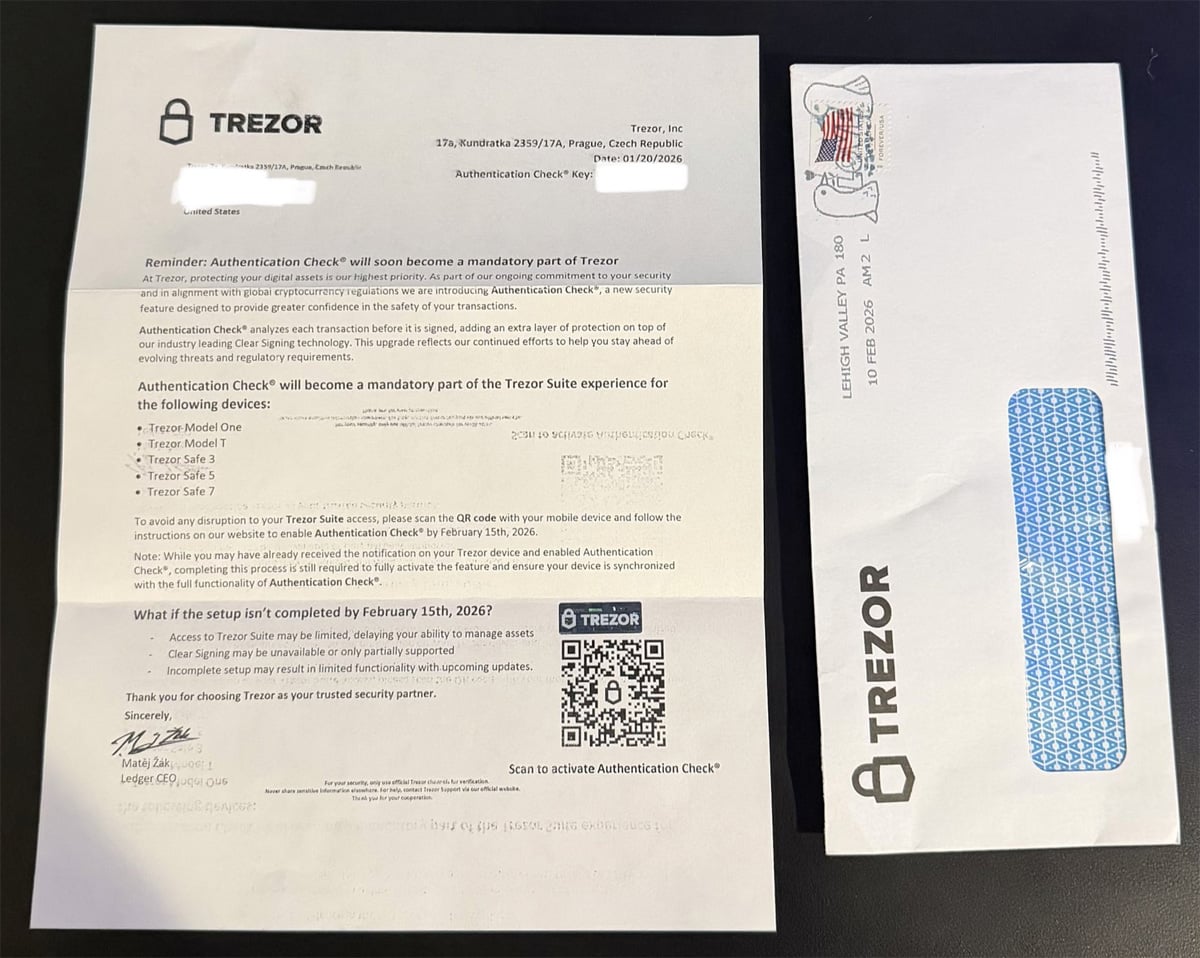

网络安全研究员 Dmitry Smilyanets 分享了一份伪造的 Trezor 信件副本,声称“Authentication Check”将成为强制性要求。

“为避免您的 Trezor Suite 访问受到任何中断,请使用移动设备扫描二维码,并按照我们网站上的指示在 2026 年 2 月 15 日 前启用 Authentication Check。”

信件还补充道:

“即使您已经在 Trezor 设备上收到通知并启用了 Authentication Check,仍需完成此过程以完整激活该功能。”

Source: Smilyanets

假冒的 Ledger 信件

一封类似的 Ledger 主题信件被发布在 X 上(source)。信中警告称“Transaction Check”将成为强制性要求,并敦促用户在 2025 年 10 月 15 日 前扫描二维码,以免服务中断。

钓鱼基础设施

扫描二维码会将受害者重定向到伪造的设置页面:

| 平台 | 钓鱼域名(已下线) |

|---|---|

| Trezor | https://trezor.authentication-check.io/ |

| Ledger | https://ledger.setuptransactioncheck.com/ |

Ledger 域名目前已下线;Trezor 网站仍在运行,但已被 Cloudflare 标记为钓鱼站点。

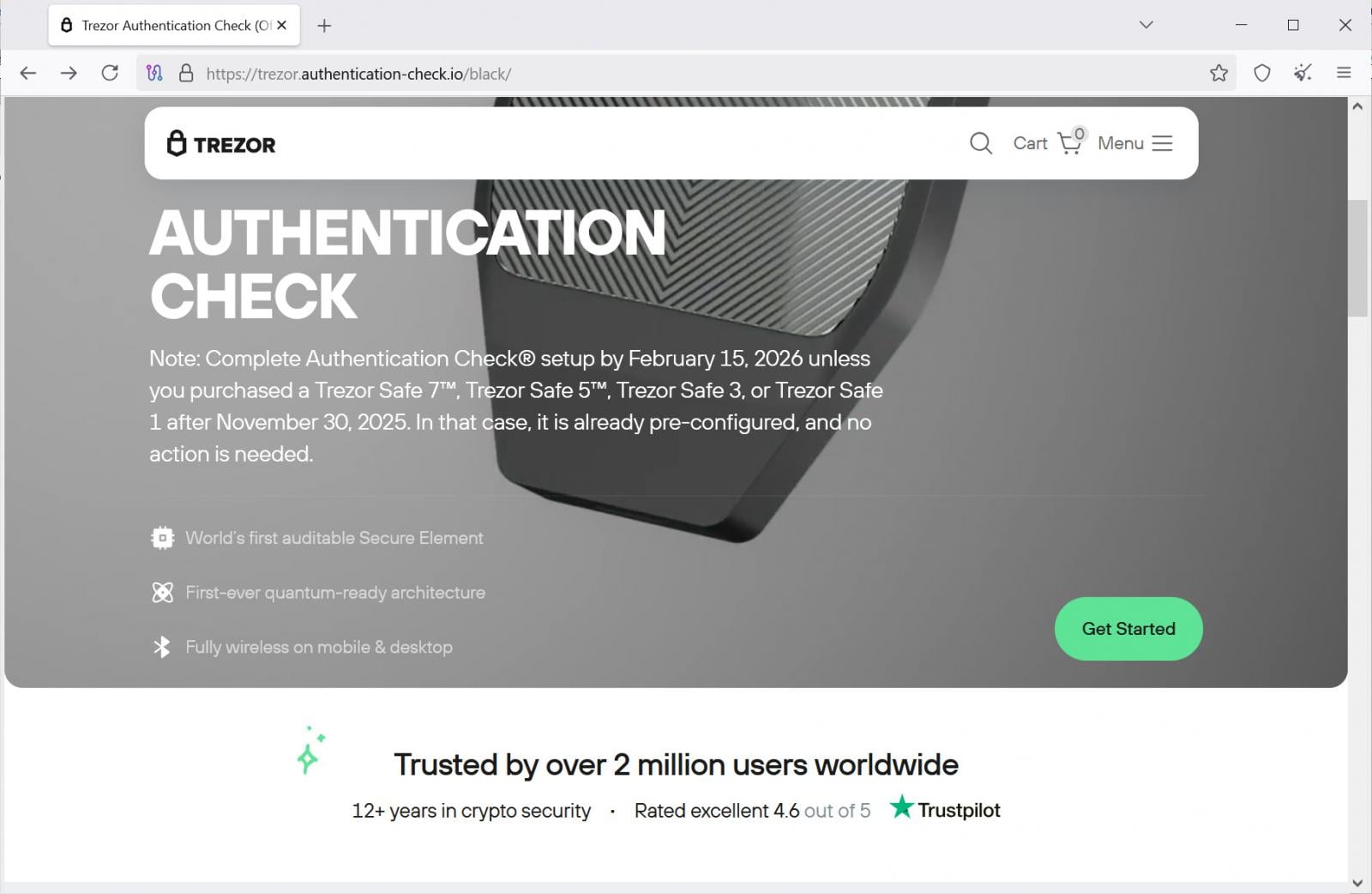

Trezor 钓鱼页面

该页面显示的警告与邮寄信件类似:

“请在 2026 年 2 月 15 日 前完成 Authentication Check 设置,除非您在 2025 年 11 月 30 日 之后购买了 Trezor Safe 7、Safe 5、Safe 3 或 Safe 1。若是如此,则已预先配置,无需任何操作。”

Source: BleepingComputer

点击 “Get Started” 会进入第二页,警告如果用户不继续操作,将会出现访问受限或被阻止、交易签名错误以及错过未来更新的情况。

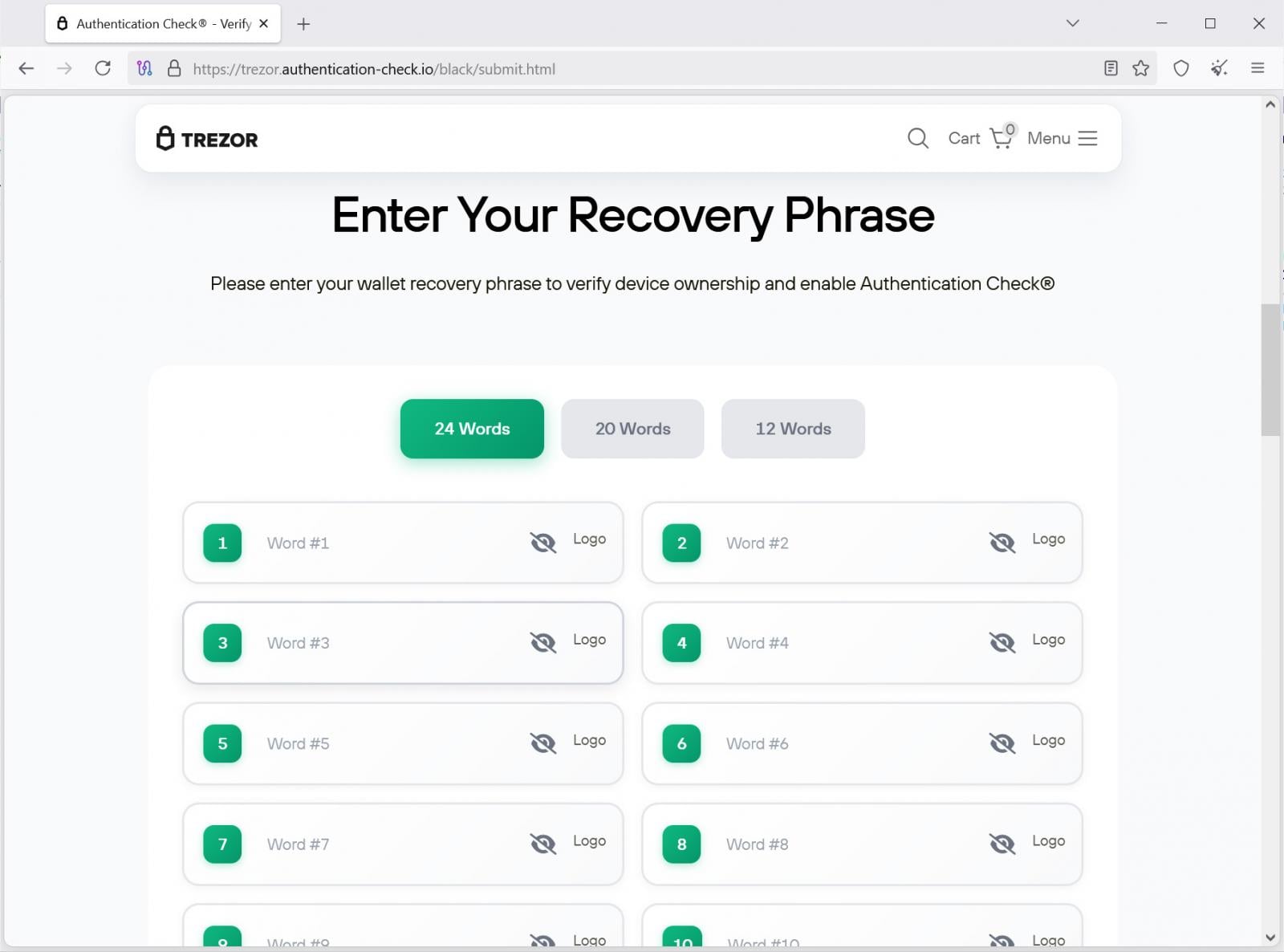

最终页面要求输入钱包恢复短语(12、20 或 24 个单词)。

Source: BleepingComputer

当短语提交后,会发送到后端 API 端点:

https://trezor.authentication-check.io/black/api/send.php攻击者随后可以导入受害者的钱包并窃取资金。

背景与以往案例

actors mailed modified Ledger devices that captured recovery phrases during setup (source)

- April 2024 – a postal phishing campaign targeting Ledger users was reported on X (source)

要点

- 绝不要扫描未经请求的实体邮件中的二维码。

- 除非确信自己在官方供应商域名上,否则绝不要在任何网站上输入恢复短语。

- 通过官方支持渠道验证通信(例如,在供应商网站上登录您的账户,而不是通过信件中的链接)。

- 向钱包制造商以及当地执法或网络犯罪部门报告 可疑邮件。

永不分享恢复短语

硬件钱包恢复短语,也称为种子短语,是用于控制加密货币钱包访问的私钥的文本表示。任何获取恢复短语的人都可以完全控制该钱包及其资金。

制造商如 Trezor 和 Ledger 永远不会要求用户输入、扫描、上传或分享他们的恢复短语。

恢复短语应在恢复钱包时直接在硬件钱包设备上输入,绝不能在电脑、移动设备或网站上输入。

IT 基础设施的未来已到来

现代 IT 基础设施的演进速度已超出手动工作流的处理能力。在这本全新的 Tines 指南中,了解您的团队如何能够:

- 减少隐藏的人工延迟

- 通过自动化响应提升可靠性

- 在您已使用的工具之上构建并扩展智能工作流