Google은 해커들이 Gemini AI를 모든 공격 단계에 악용하고 있다고 말한다

Source: Bleeping Computer

“중국 본토 기반 위협 행위자는 하나의 사례에서 Hexstrike MCP 도구를 시험하고, 모델에게 원격 코드 실행(RCE), WAF‑우회 기법 및 특정 미국 기반 대상에 대한 SQL‑인젝션 테스트 결과를 분석하도록 지시하는 시나리오를 꾸며냈다.” – Google Threat Intelligence Group (GTIG)

AI‑강화 악성 활동

Google Threat Intelligence Group (GTIG) 은 적들이 Gemini를 사용하여 다음과 같은 행위를 하고 있다고 보고했습니다:

- 취약점 분석을 자동화하고 목표에 맞춘 테스트 계획을 생성합니다.

- 코드를 수정하고, 침투를 위한 연구 및 기술 조언을 얻습니다.

- 사회공학 캠페인을 가속화하고 맞춤형 악성 도구(디버깅, 코드 생성, 익스플로잇 기법 연구)를 생성합니다.

- 기존 악성코드 패밀리(예: CoinBait 피싱 키트, HonestCue 다운로더/런처)에 새로운 AI‑구동 기능을 추가합니다.

주목할 만한 악성코드 사례

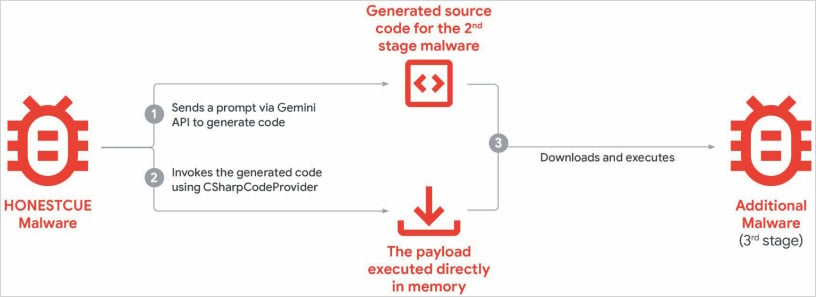

HonestCue

-

설명: 2025년 말에 관찰된 개념 증명 프레임워크로, Gemini API를 호출해 2단계 페이로드용 C# 코드를 생성하고 이를 메모리에서 컴파일·실행합니다.

-

이미지:

출처: Google

CoinBait

- 설명: 암호화폐 거래소를 가장한 React SPA‑형 피싱 키트. 개발 아티팩트에서 AI 코드 생성 도구의 과다 사용이 확인됩니다.

- 지표: 방어자가 데이터 탈취 단계를 추적할 수 있도록

Analytics:로 시작하는 소스코드 주석. - 사용 플랫폼: Lovable AI (Lovable Supabase 클라이언트,

lovable.app).

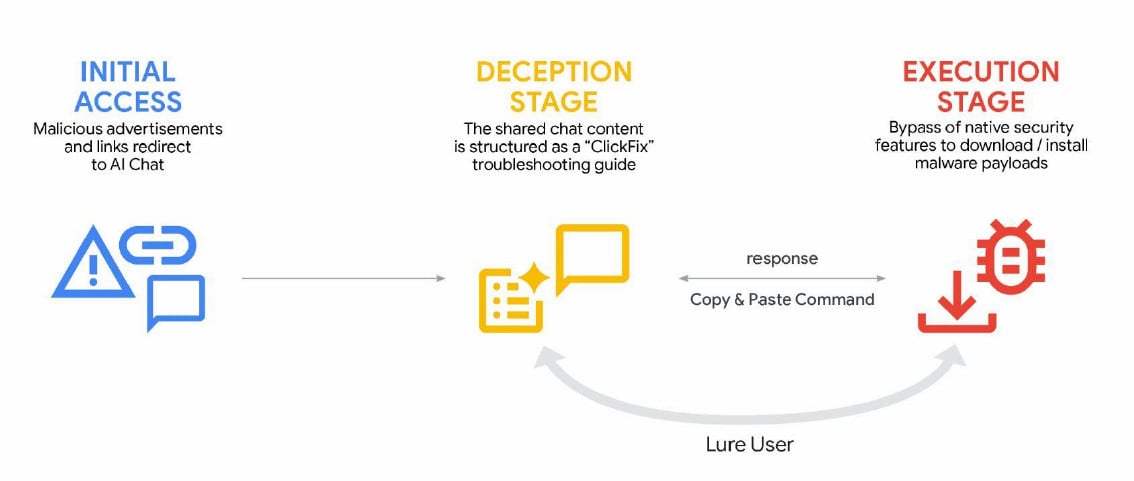

ClickFix 캠페인

-

기법: 생성형 AI 서비스를 활용해 악성 광고를 통해 AMOS 정보 탈취 macOS 악성코드를 배포합니다. 이 광고는 문제 해결 검색어 결과에 나타납니다.

-

이미지:

출처: Google

모델 추출 및 지식 증류

GTIG는 Gemini의 동작을 추출하고 이를 경쟁 모델에 증류하려는 대규모 시도를 관찰했습니다:

- 규모: 비영어 작업 전반에 걸쳐 Gemini의 추론을 재현하려는 약 100 000개의 프롬프트.

- 영향: 지식 재산 절도, 적들의 유사 AI 서비스 구축 비용·시간 감소, AI‑as‑a‑service 비즈니스 모델에 대한 위협.

Google의 대응

- 악용 계정 및 관련 인프라를 차단했습니다.

- Gemini의 분류기를 강화해 악용을 더 어렵게 만들었습니다.

- 모델 보안을 향상시키기 위한 정기적인 테스트와 함께 강력한 보안 조치 및 안전 가드레일을 지속적으로 적용하고 있습니다.

모든 이미지는 설명 목적의 공정 사용으로 사용되었습니다.

IT 인프라스트럭처의 미래

현대 IT 인프라스트럭처는 수동 워크플로우가 따라잡기 어려울 정도로 빠르게 변화하고 있습니다.

이 새로운 Tines 가이드에서는 다음을 배울 수 있습니다:

- 숨겨진 수동 지연을 감소시키기

- 자동화된 응답을 통해 신뢰성 향상

- 이미 사용 중인 도구 위에 지능형 워크플로우를 구축·확장하기