间谍软件级别的 Coruna iOS exploit kit 现已用于加密盗窃攻击

Source: Bleeping Computer

概览

一套先前未被记录的 23 项 iOS 漏洞,代号 “Coruna”,已被多个威胁行为者在有针对性的间谍活动和金融动机攻击中部署。

Coruna 套件包含五条完整的 iOS 漏洞链,是目前最为复杂的,利用了非公开技术和缓解措施绕过,适用于 iOS 13.0 至 17.2.1(2023 年 12 月发布)。

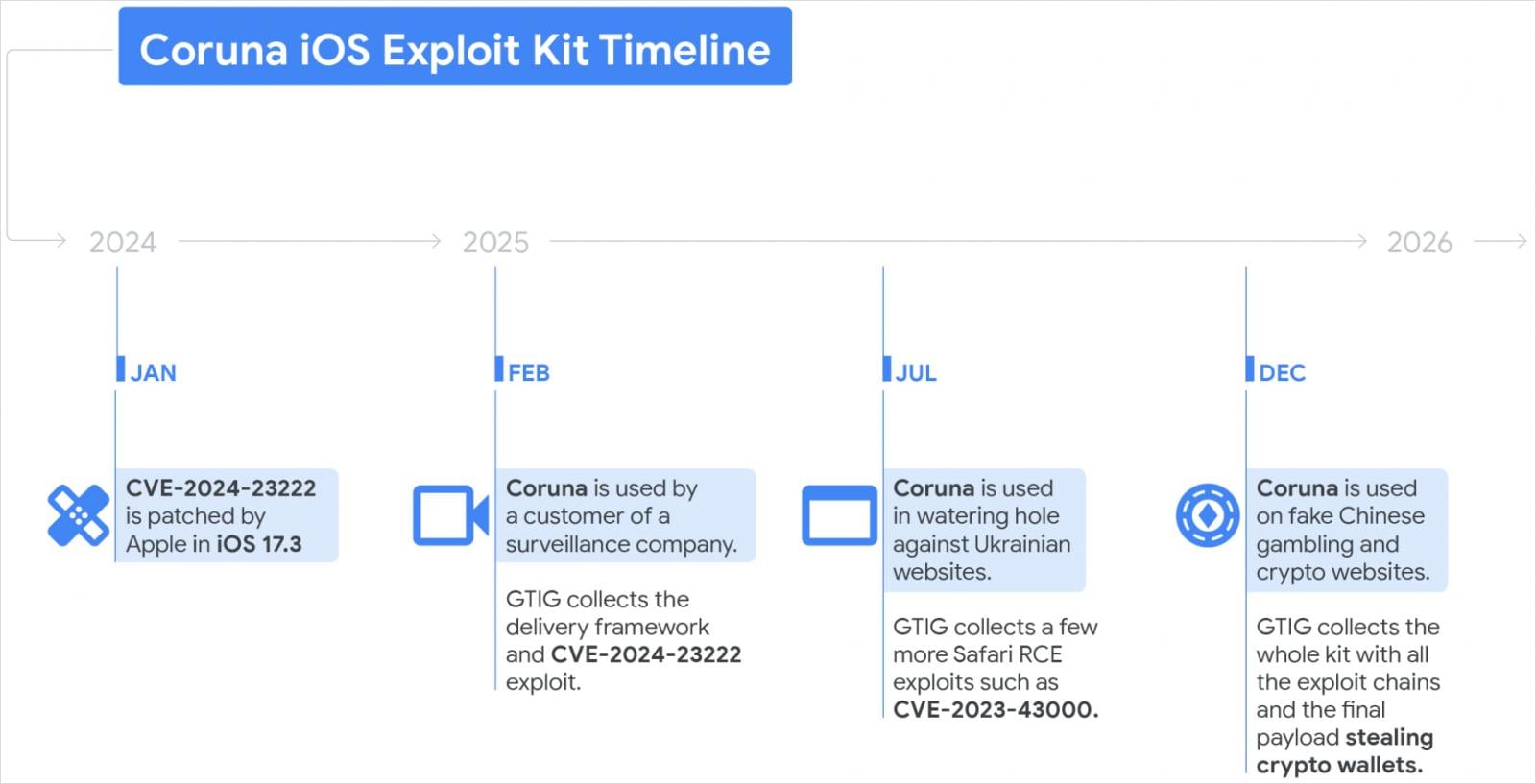

Google Threat Intelligence Group(GTIG)研究员首次在 2025 年 2 月 观察到与 Coruna 漏洞套件相关的活动,当时该活动归因于一家监控供应商的客户。

当时,研究员获取了 JavaScript 投送框架以及针对 CVE‑2024‑23222 的漏洞利用代码,该 WebKit 漏洞可在 iOS 17.2.1 上实现远程代码执行。Apple 已在 2024 年 1 月 22 日(iOS 17.3)修补此缺陷,此前该漏洞已被用于零日攻击。

同一混淆框架在夏季再次出现,当时被怀疑为俄罗斯网络间谍组织 UNC6353 用于水坑攻击,目标是访问受损乌克兰电子商务、工业设备、零售工具及本地服务网站的 iPhone 用户。

2025 年底,漏洞套件出现在多个假冒的中国赌博和加密货币网站上。Google 将此活动归因于金融动机的中国威胁行为者 UNC6691。

Coruna 套件部署时间线

来源:Google

Coruna exploit kit 能力

在 2025 年底获取完整的 exploit kit 后,GTIG 分析师发现它包含了五条完整的 exploit 链,使用了 23 种漏洞,包括:

- WebKit 远程代码执行

- 指针认证码(PAC)绕过

- 沙箱逃逸

- 内核特权提升

- PPL(页面保护层)绕过

“这些漏洞拥有详尽的文档,包括用原生英文编写的文档字符串和注释。最先进的漏洞使用了非公开的利用技术和缓解措施绕过,”GTIG 研究人员说。

其中一些漏洞复用了 Operation Triangulation 最初发现的漏洞,该漏洞于 2023 年 6 月由卡巴斯基在发现其网络上的多部 iPhone 被入侵后披露。

该公司随后发现,这些 漏洞利用了未公开的硬件特性。

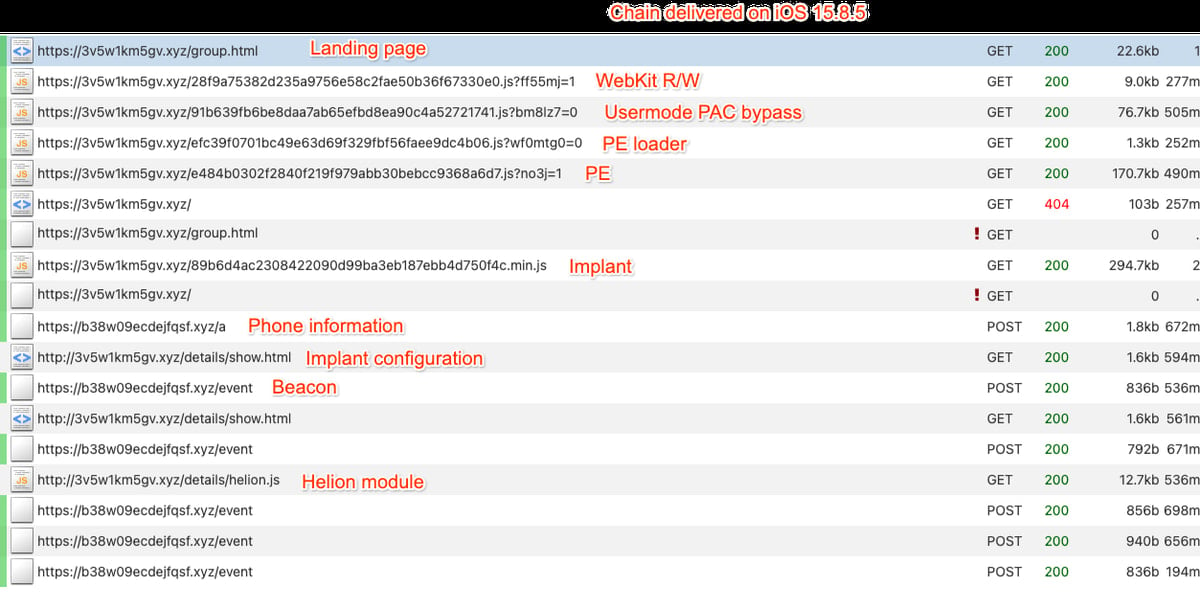

GTIG 研究人员称,Coruna 会指纹识别设备和操作系统版本,然后选择相应的 exploit 链执行。如果设备启用了 Lockdown Mode(Apple 的反间谍保护)或 Private Browsing,框架将停止运行。

Coruna iOS 15.8.5 的 exploit 链

Source: Google

Dropping PlasmaGrid

GTIG 的分析发现,在一次 Coruna 利用链后交付的最终有效载荷之一是一个名为 PlasmaLoader 的阶段加载器,研究人员将其追踪为 PlasmaGrid。它被注入到 iOS 根守护进程 powerd 中。

然而,这款恶意软件 不具备 与间谍软件操作相符的功能。它会从指挥控制(C2)服务器下载额外模块,这些模块针对加密货币钱包应用,如 MetaMask、Phantom、Exodus、BitKeep 和 Uniswap。

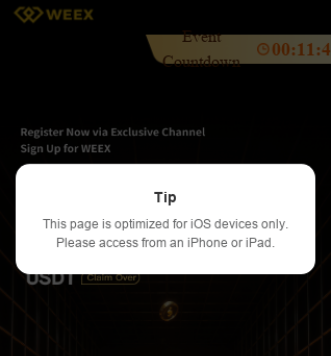

威胁行为者使用伪造的金融和加密相关网站来投放利用套件,试图说服访问者在加载页面时使用 iOS 设备。

说明:用于诱骗 iOS 用户的伪造金融/加密网站。

目标数据包括:

- 钱包恢复短语(BIP‑39)

- 敏感文本字符串,如 “backup phrase” 和 “bank account”

- 存储在 Apple Memos 中的数据

被窃取的数据在外泄前会使用 AES 加密,并发送到硬编码的 C2 地址。为了提升抗击倒的能力,植入件还包含一个以字符串 "lazarus" 为种子的 域名生成算法 (DGA),生成 .xyz 域名。

GTIG 未能确定 Coruna 利用套件是如何从服务于监控供应商的间谍软件活动转向针对加密货币用户的金融动机恶意活动的。

“这种扩散是如何发生的尚不清楚,但这表明‘二手’零日漏洞的活跃市场,” GTIG 在报告中指出。

监控供应商对 Coruna 等利用套件实行严格的受限访问,仅在面向政府客户、执行高度针对性行动的产品中使用。Apple 一直声称,此类安全问题仅在针对高价值个人的有限攻击中被利用。

移动安全公司 iVerify 表示,Coruna 是迄今为止最清晰的例子之一,展示了“从商业监控供应商迁移到国家行为体手中,最终进入大规模犯罪运营的‘高级间谍软件级别’能力”。

这进一步强化了 iVerify 长期以来的观点:移动威胁格局正在快速演变,“曾经只用于针对国家元首的工具,如今正被部署在普通 iPhone 用户身上。”

Google 已将分析 Coruna 利用套件时识别的所有网站和域名加入 Safe Browsing,并建议 iOS 用户 升级到最新版本。如果无法更新,建议 启用锁定模式(Lockdown Mode)。

除了 Coruna 利用套件中包含的漏洞及其代号外,GTIG 的报告还提供了植入件和交付模块的妥协指示器。

Red Report 2026: 为什么勒索软件加密率下降了 38%

恶意软件正变得更加智能。Red Report 2026 揭示了新型威胁如何利用数学检测沙箱并隐藏于明处。

下载我们的分析,涵盖 110 万个恶意样本,帮助您了解:

- 当今勒索软件使用的前 10 种技术

- 这些技术对您安全体系的影响

- 可操作的步骤,确保您不对最新威胁视而不见