SafeLine:面向小型网站所有者的免费、适合初学者的 Web 应用防火墙

Source: Dev.to

请提供您希望翻译的正文内容,我将为您把它翻译成简体中文。

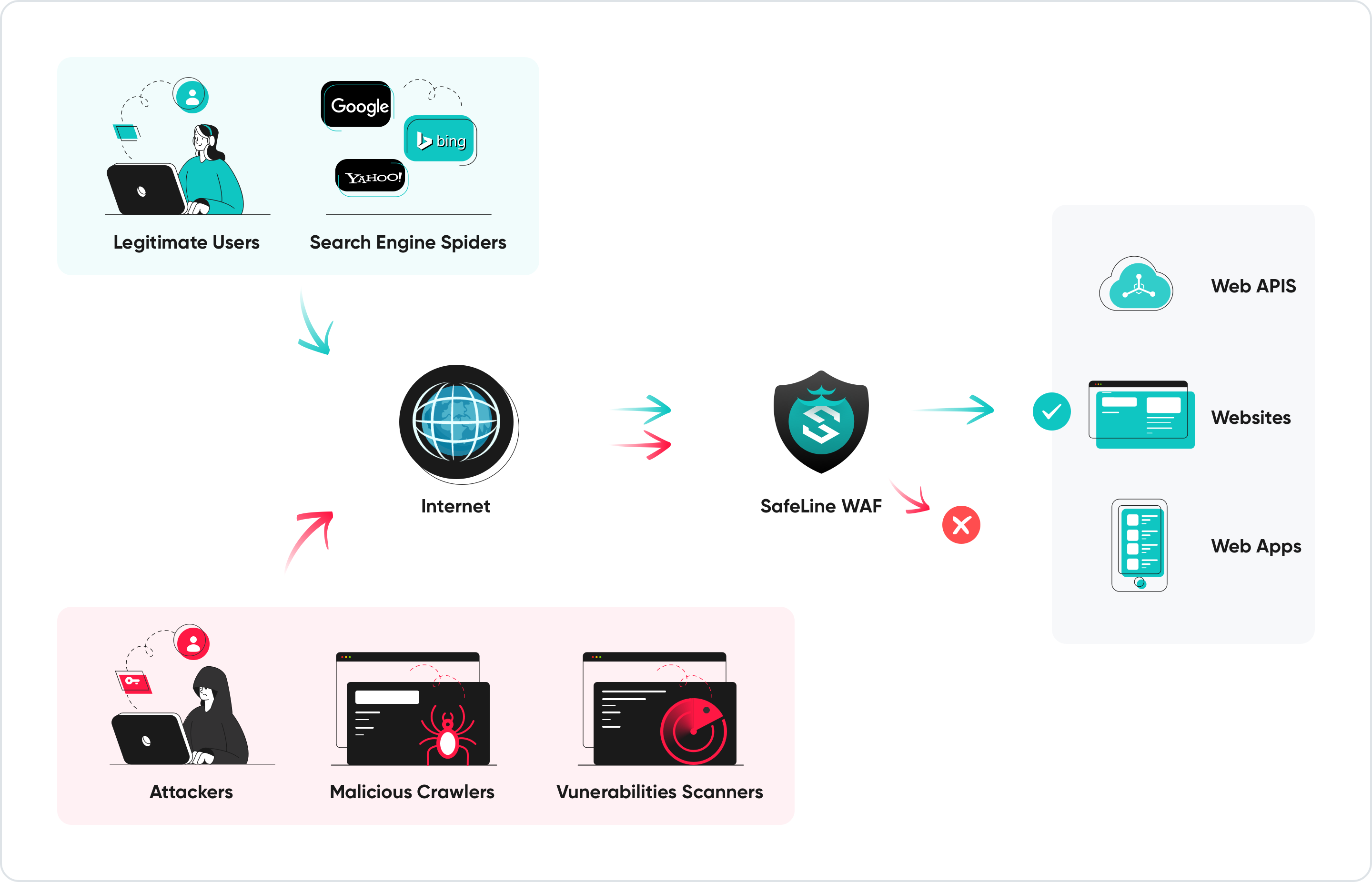

什么是 SafeLine?

SafeLine 是由 Chaitin Tech 开发的开源 Web 应用防火墙 (WAF),旨在为您的网站提供安全层,无需复杂配置。作为反向代理,SafeLine 检查并过滤所有进入您站点的流量,在恶意请求到达服务器之前将其阻止。这使其非常适合小企业主、个人博客或学习网页安全的开发者。

为什么选择 SafeLine?

- 免费且开源 – 无许可费用。

- 友好初学者 – 易于部署和配置。

- 全面防护 – 阻止常见攻击向量,如 SQL 注入、XSS 等。

- Docker 就绪 – 简化在 Linux 服务器上的部署并确保灵活性。

SafeLine 入门指南

前置条件

- 自定义网站 – 您自己的站点或任何想要保护的开源项目。

- Linux 服务器 – 已安装最新更新。SafeLine 的 Docker 版本需要 Docker 20.10.14 或更高版本。

步骤 1:部署 SafeLine

以 root 身份登录服务器并运行安装脚本:

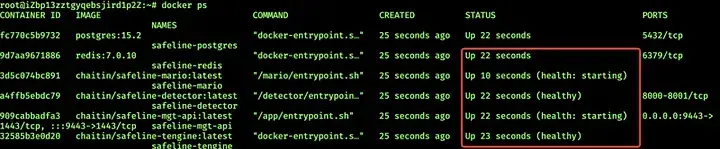

bash -c "$(curl -fsSLk https://waf.chaitin.com/release/latest/setup.sh)"确认容器已运行:

docker ps如果一切顺利,容器状态应显示为 healthy。

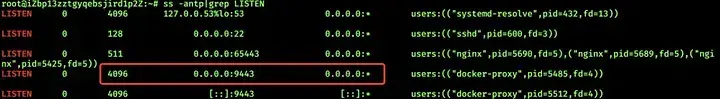

默认情况下,SafeLine 运行在 9443 端口。检查端口是否在监听:

ss -antp | grep LISTEN访问 SafeLine 仪表盘:

https://<your-ip>:9443

步骤 2:配置站点防护

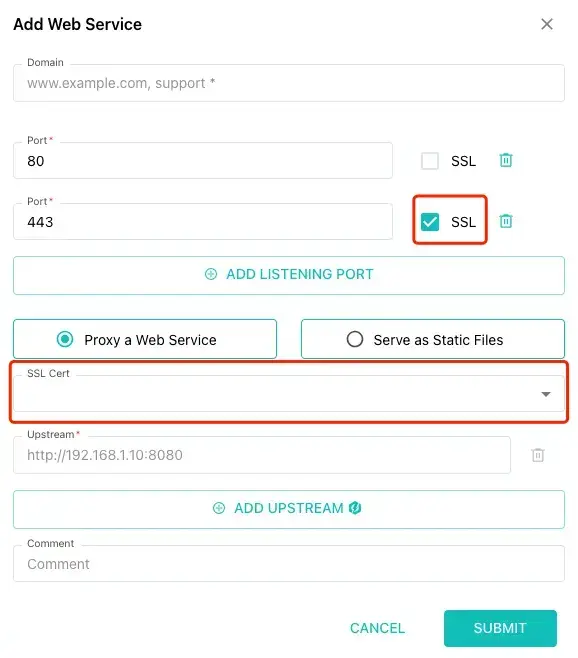

SafeLine 充当反向代理,在将流量转发到您的 Web 服务器之前进行拦截。这可以隐藏服务器真实 IP,并确保只有合法请求能够到达。

- HTTP 设置 – 默认配置适用于大多数情况。

- HTTPS 设置 – 如需 TLS 终止,请参考 SafeLine 官方指南中的额外步骤。

SafeLine 会暴露自己的 IP 地址和端口(默认 50005),用于将请求路由到您的后端服务器,从而隐藏真实 IP。

步骤 3:测试 SafeLine 的攻击防护

SafeLine 内置了 SQL 注入测试。使用浏览器打开以下 URL:

https://chaitin.com/?id=1+and+1=2+union+select+1如果请求被拦截,说明 WAF 正常工作。您还可以尝试其他攻击,例如跨站脚本(XSS),以评估对常见威胁的防护效果。

步骤 4:分析日志与性能

SafeLine 会存储请求日志,您可以在仪表盘中查看。查找标记为 blocked 的条目,以了解被拦截的攻击类型。定期审阅这些日志有助于微调规则,保持对新兴威胁的防御能力。

Conclusion

SafeLine 提供了一种成本效益高、适合初学者的方式来保护小型网站。它基于 Docker 的部署、开源特性以及全面的规则集,使其成为任何想要在不需要陡峭学习曲线的情况下保护其网络存在的人的优秀第一道防线。

性能

SafeLine 提供了详细的仪表板,您可以在其中监控被拦截的攻击并分析性能。它还包含日志,用于跟踪恶意请求,帮助您微调配置以实现最佳防护。

SafeLine WAF 性能:关键特性

- 检测率 – 强大的检测系统,能够高成功率识别并拦截常见攻击,如 SQL 注入和 XSS。

- 误报率 – 旨在将误报降至最低,确保合法流量不会被误拦。

- 延迟 – 检测延迟低,即使在启用防护的情况下,网站也不会变慢。

为什么 SafeLine 适合小型站点所有者

- 性价比高 – 免费使用,无隐藏费用,让顶级网页防护对所有人都可及。

- 易于设置 – 为初学者而设计;快速部署,仪表板友好。

- 全面攻击防护 – 拦截常见攻击方式,如 SQL 注入、跨站脚本(XSS)等。

- 低系统需求 – 在轻量系统上运行流畅,适合资源有限的小站点。

最后思考:SafeLine 用于网页安全

SafeLine 提供了面向初学者的网页安全方案。部署简单,能够有效防御多种攻击,且最重要的是免费使用。无论您是小企业主还是正在尝试安全工具的开发者,SafeLine 都能为您的网站提供坚实的防护层。

有用链接

- GitHub 仓库: SafeLine on GitHub

- 演示仪表板: SafeLine Demo

- 安装指南: SafeLine Installation