无 AI 的密码猜测:攻击者如何构建针对性词表

Source: Bleeping Computer

[Image: Specops Wordlist]

为什么攻击者针对特定上下文词汇

攻击者早已识别出这种 行为模式 并加以利用,主要方式包括:

- 收集上下文语言 – 提取目标组织特有的词汇和短语。

- 将收集到的数据转化为针对性的密码猜测 – 这比使用 AI 驱动或大规模通用词表要简单得多。

“与其依赖人工智能或复杂的猜测算法,许多凭证攻击实际上是从更简单的手段开始:收集上下文语言并将其转化为高度针对性的密码猜测。” – SpecOps Blog

实现攻击的工具

- 自定义词表生成器(例如 CeWL) – 自动收集组织特有的术语,使过程可重复且不增加技术复杂度。

- 这些工具在提升成功率的同时,也能保持噪声和被检测的风险低。

来自 NIST 的指导

NIST SP 800‑63B 明确建议在密码中不要使用 特定上下文的词语,例如:

- 服务名称

- 用户名

- 上述的派生词

实施此指导需要了解攻击者在真实攻击中如何收集并运用这些词表。

防御缺口

许多 防御策略 仍然假设密码猜测依赖于广泛、通用的数据集,忽视了针对性、特定上下文词表带来的威胁。

要点:

为了提升密码安全,组织必须超越通用的复杂性规则,积极防范在凭证中创建和重复使用内部语言。

Source: …

目标词表的真实来源

CeWL 是一个开源网页爬虫,能够从网站中提取单词并将其编译成结构化列表。它默认随 Kali Linux、Parrot OS 等流行渗透测试发行版一起提供,降低了攻击者和防御者的入门门槛。

攻击者如何使用 CeWL

- 爬取目标组织面向公众的数字形象。

- 收集反映组织对外沟通方式的术语——

- 服务描述,

- 文档中出现的内部措辞,和

- 在通用密码字典中很少出现的行业专用语言。

“这种方法的有效性不在于新颖,而在于相关性。”

Password dictionaries – what they are and why they matter(外部引用)。

从面向公众的内容到密码猜测

CeWL 可以配置爬取深度和最小单词长度,允许攻击者排除低价值结果。以这种方式收集后,输出通过 可预测的转换1 形成真实的密码候选。

攻击者如何构建候选集合

-

目标选择 – 对于医疗机构(例如医院),面向公众的内容通常会透露:

- 机构名称

- 所在地点

- 提供的服务或治疗

-

词表创建 – 这些词语单独作为密码的概率很低,但它们提供了坚实的基础,攻击者会使用 常见模式2 系统性地变形,例如:

- 数字后缀(例如

Hospital2023) - 大小写变化(例如

HealthCare) - 添加符号(例如

Clinic!)

- 数字后缀(例如

从哈希到破解密码

- 获取哈希 – 攻击者通过第三方泄露或信息窃取软件获取密码哈希。

- 大规模变形 – 像 Hashcat3 这样的工具在大规模上应用变形规则,生成数百万有针对性的候选。

- 破解 – 将变形后的词表高效地用于测试已泄露的哈希。

实时服务攻击

相同的词表也可以用于对实时认证服务的攻击。攻击者可能采用:

- 限流或时序攻击

- 低速、慢速猜测技术

这些方法降低被检测或账户锁定的概率,同时仍然利用从公开内容中推导出的可预测密码候选。

为什么密码复杂性规则仍然失效

一个关键挑战在于,许多为满足标准 复杂性要求 而生成的密码仍然缺乏真正的安全性。

- 对超过 六十亿 被泄露密码的 SpecOps 分析表明,即使组织已经开展了意识和培训项目,仍然难以在这两者之间做出区分。

- 当密码由熟悉的组织语言构成时,仅仅增加长度或字符种类并不能有效抵消由高度上下文化的基础词汇带来的不确定性降低。

示例

HospitalName123!

- 符合默认的 Active Directory 复杂性要求。

- 在医疗环境中仍然是弱密码,因为基础词汇(“HospitalName”)高度可预测。

攻击者为何成功

- CeWL 等工具可以从面向公众的内容中收集组织名称和缩写。

- 攻击者随后通过最小且系统化的修改生成合理的密码变体。

要点: 仅依赖复杂性规则而不考虑底层词汇的可预测性,会使密码容易受到攻击。

防御针对性词表攻击

降低对 基于词表的攻击 的暴露,需要针对 密码构造 而非仅仅复杂度的控制措施。

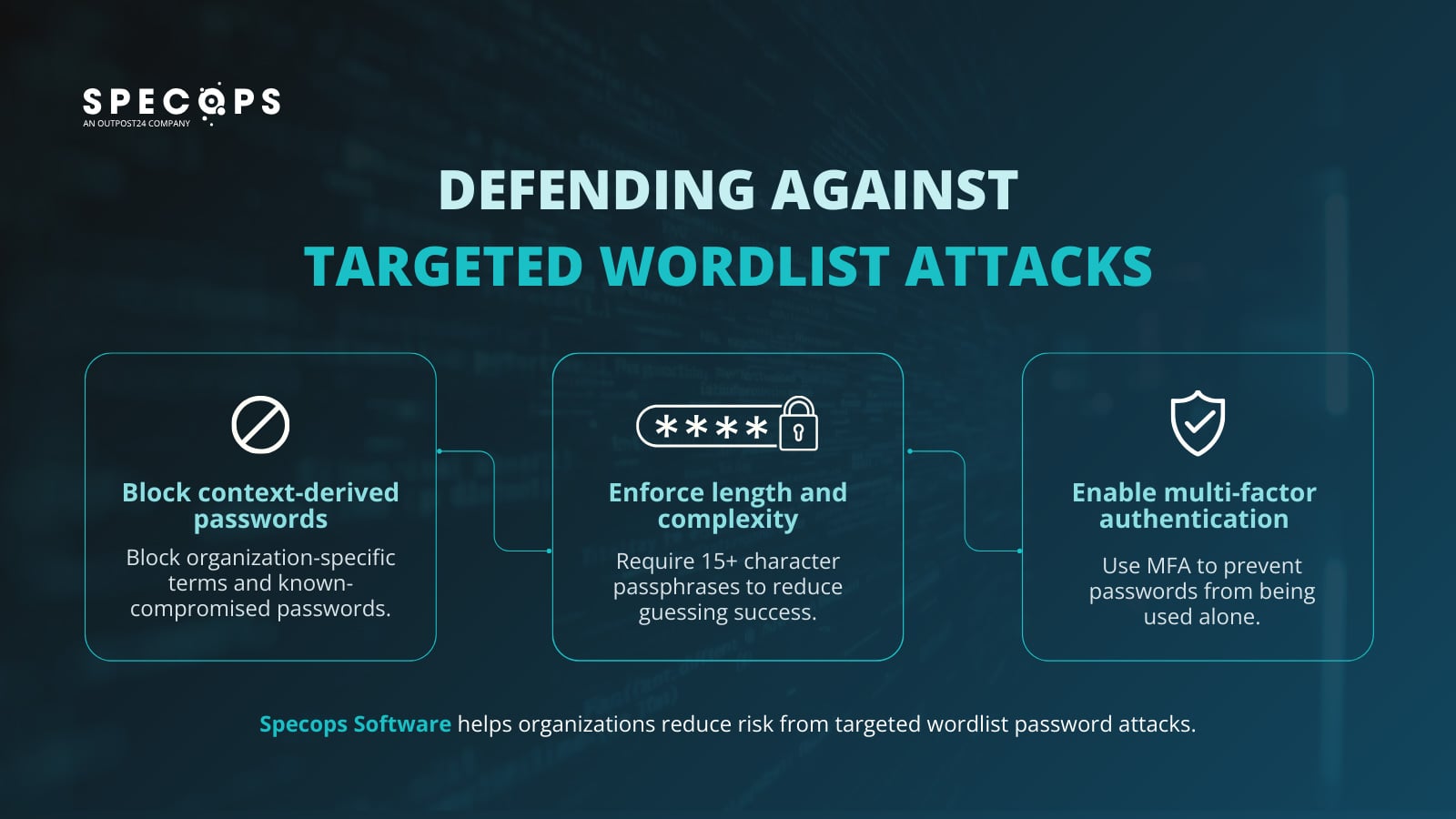

阻止上下文派生和已知泄露的密码

防止用户创建包含组织特定语言(公司或产品名称、内部项目术语、行业词汇、常见攻击者替换)的密码,并阻止已经在数据泄露中出现的凭据。

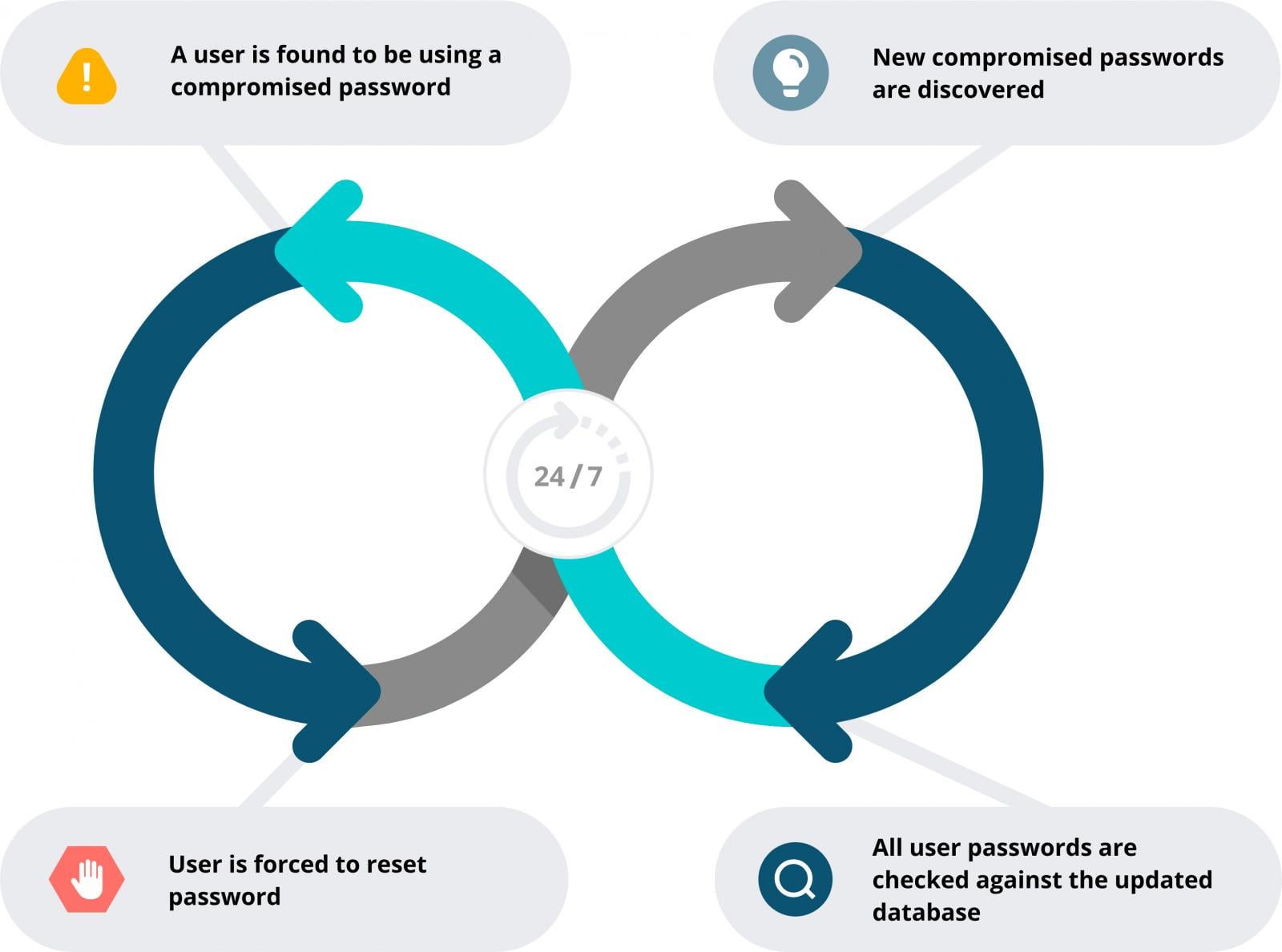

- Specops Password Policy 可以强制使用自定义的排除词典,并持续对 Active Directory 进行扫描,匹配超过 54 亿 已知泄露的密码。这会扰乱 CeWL 风格的词表攻击,并降低已泄露凭据的重复使用。

强制最小长度和复杂度

要求至少 15 字符的密码短语。正如在长度与不可预测性指南中所解释的,较长的密码短语能提供对暴力破解技术的最佳防护。密码短语鼓励用户创建既强大又易记的密码。

启用多因素认证 (MFA)

如果尚未部署,请从简单且有效的 MFA 解决方案入手,例如 Specops Secure Access。它可以保护 Windows 登录、VPN 和 RDP 连接。

虽然 MFA 并不能阻止密码被泄露,但通过防止密码作为唯一认证因素使用,能够显著限制凭据泄露的影响。

将密码策略与真实世界攻击对齐

将密码视为一种主动的安全控制,而不是静态的合规要求。实施能够防止使用上下文推导、先前泄露或易于推断的密码的策略,可降低攻击者从针对性词表中获取价值的可能性,而多因素认证(MFA)在凭证被泄露时提供必要的第二道防线。

这些控制措施共同构成更具韧性的身份验证策略,能够真实反映密码攻击的实际发生方式。

与我们的专家交流 了解 Specops 如何在不为用户增加不必要复杂性的前提下,支持更强大、更具韧性的密码安全。

由 Specops Software 赞助并撰写。