N²SF,拥抱零信任架构

Source: Byline Network

N²SF 与零信任架构

[策划/N²SF 转型②] 用“条件访问”强化而非单纯允许连接…两个概念虽有交叉但并不相同

N²SF 是一种公共安全框架,摆脱了以断开为主的网络隔离体系,根据业务/数据的重要性和风险程度设计并应用控制。情报院在 N²SF 指南 1.0 中明确指出:“N²SF 包容零信任架构(ZTA)的实现原则”。零信任将内部网与外部网区分,对所有访问不默认信任,并针对每一次访问主体和行为检查条件,只允许最小必要的访问,这是一个安全模型。

这两个概念并不相同。N²SF 是上层安全体系,要求公共机构在信息服务的设计、建设、运营全过程中明确要保护什么、要降低哪些风险。而零信任则更接近于在该体系内将控制策略落地的实现方法论。

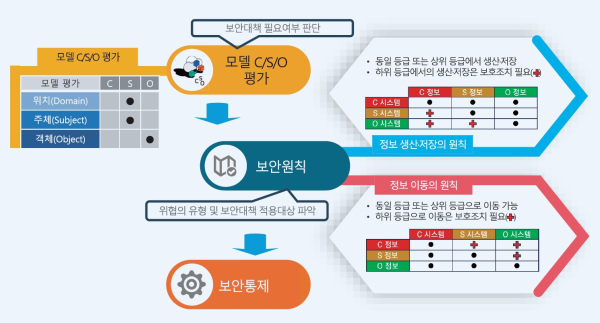

参与 N²SF 指南主要编写的安플러스랩 CEO 李哲浩(音)解释说,N²SF 更像一本**“安全教科书”,不是单一解决方案,而是提供机构梳理风险、选择控制的流程体系。他强调,N²SF 通过等级(C/S/O)和威胁分析得出“在该业务流程中需要哪些控制”,而零信任则基于这一结论制定“针对用户、设备、数据、网络等需要满足哪些条件才能允许访问”**的政策并执行。

N²SF 与零信任经常一起被提及,是因为 N²SF 关注**“以连接为前提的控制”。像网络隔离那样通过切断边界来确保安全的方式可以简化控制点,但在云联动、机构间协作、远程接入日益增多的环境中,全面阻断连接已变得困难。此时的选择是“放开连接,但不把信任设为默认值的控制”**。也就是说,先确定数据可以移动的条件,然后通过认证、授权、终端安全状态、加密、出入审批、日志等手段强制执行这些条件。

相关报道: ② N²SF,拥抱零信任(编号)

信息服务模型目标安全原则应用示例(资料 = N²SF 指南 1.0)

N²SF 应用示例

在以网络隔离为中心的体系中,管理“通道”的比重较大;而在 N²SF 体系下,需要更细致地识别业务/数据流并组合控制。例如,即使在同一业务网内部,也会因等级(C/S/O)和风险的不同而出现不同的访问条件;若需要例外迁移,则必须附加审批流程、加密、记录等条件。

李代表说:“用户使用更方便,但管理员的工作量会增加”,并指出“随着连接增多,‘需要在何处设置条件’的判断和检查负担会持续增大”。结果是用户的可访问性可能提升,但安全管理员必须不断确认政策是否真正得到执行。

运营与持续管理

两个概念的相似之处也体现在流程上。N²SF 要求的准备 → 威胁识别 → 安全设计 → 实施 → 运营阶段,与零信任强调的“识别保护对象(保护面)”、 “基于风险制定政策”、 “持续验证”相呼应。尤其在运营阶段,两者的重叠尤为明显。

威胁会随时间变化,业务流程也会变化。设计时设定的威胁假设和控制不可能在长期保持有效。因此在运营阶段,需要定期重新评估风险,补充不足的控制,进行持续管理。零信任持续验证访问和行为的方式正好契合 N²SF 对运营的要求。

实施方法论与选择自由

零信任并非实现 N²SF 的唯一方法论。N²SF 强调机构提供风险评估依据并自行选择、组合控制,具有自主设计的特性。因此,有的机构可能侧重访问控制和账户管理的强化,有的则可能更关注数据出入控制或加密、密钥管理。即使目标相同,依据机构的业务结构、数据特性和运营条件,实施方式也会有所不同。

去年参与 N²SF 实证项目的 SGA Solutions 负责人表示:“N²SF 是可以包含零信任架构的上层治理框架,具体采用哪种方式(无论是 ZTA、DLP 还是 CASB)由各机构自行决定,属于自主设计的范畴”。

文·Byline Network

god8889@byline.network