Microsoft:黑客滥用 OAuth 错误流程传播恶意软件

Source: Bleeping Computer

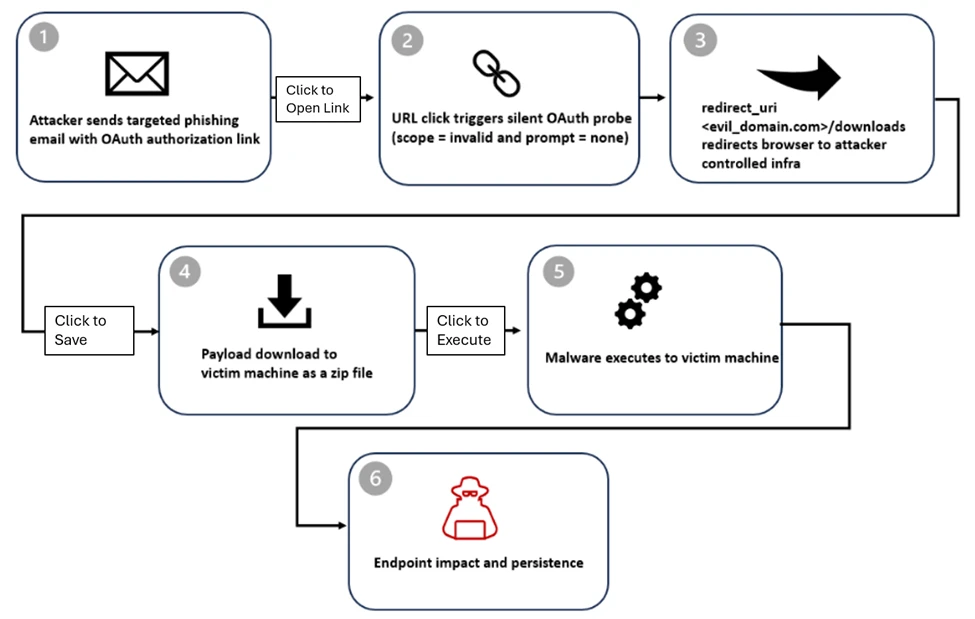

黑客正在滥用合法的 OAuth 重定向机制,以绕过电子邮件和浏览器中的钓鱼防护,将用户带到恶意页面。根据 Microsoft Defender 研究人员的说法,这些攻击针对政府和公共部门组织,使用钓鱼链接诱导用户对恶意应用进行身份验证。诱饵表现为电子签名请求、社会保障通知、会议邀请、密码重置或各种金融和政治主题,其中包含 OAuth 重定向 URL。有时这些 URL 会嵌入 PDF 文件中以规避检测。

Microsoft 365 账户警告诱饵

来源:Microsoft

强制风险重定向

OAuth 应用在身份提供者(例如 Microsoft Entra ID)上注册,并利用 OAuth 2.0 协议获取对用户数据和资源的委托或应用级访问。

在 Microsoft 观察到的活动中,攻击者在他们控制的租户中创建恶意 OAuth 应用,并将其重定向 URI 配置为指向自己的基础设施。

研究人员解释说,即使 Entra ID 的 URL 看起来像合法的授权请求,端点仍会使用静默身份验证(无交互式登录)和触发身份验证错误的无效 scope 参数被调用。这会迫使身份提供者将用户重定向到攻击者控制的重定向 URI。

在某些情况下,受害者被重定向到由攻击者中间人框架(如 EvilProxy)提供的钓鱼页面,该框架可以拦截有效的会话 Cookie,以绕过多因素身份验证(MFA)保护。Microsoft 发现 state 参数被滥用,用于在钓鱼页面的凭据框中自动填入受害者的电子邮件地址,从而提升可信度。

OAuth 重定向攻击概览

来源:Microsoft

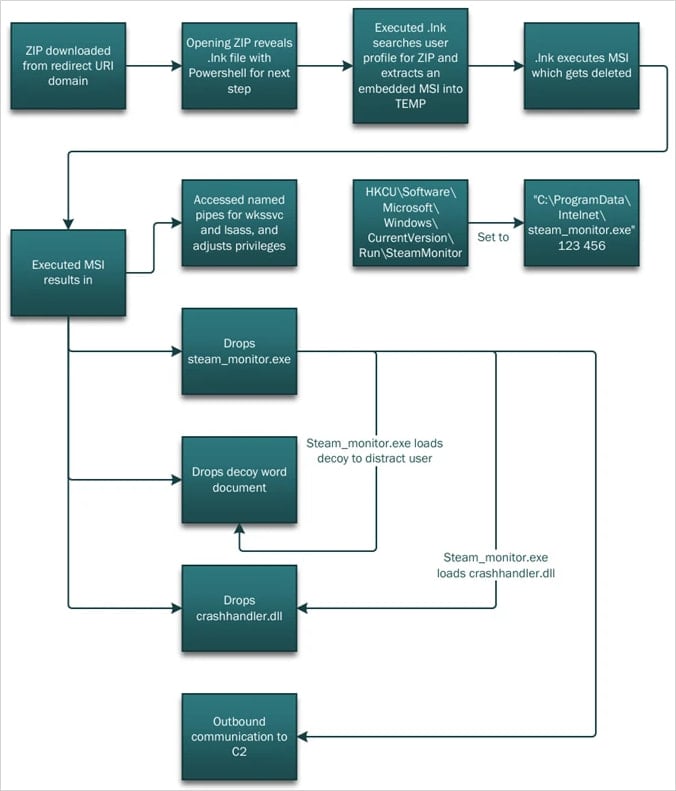

在其他情况下,受害者被重定向到 /download 路径,自动提供包含恶意快捷方式(.LNK)文件和 HTML‑smuggling 工具的 ZIP 文件。打开 .LNK 会启动 PowerShell,执行对受感染主机的侦察并提取下一步所需的组件——DLL 侧加载。

恶意 DLL(crashhandler.dll)会解密并将最终负载(crashlog.dat)加载到内存中,而合法可执行文件(stream_monitor.exe)则加载诱饵以分散受害者注意力。

恶意软件攻击链

来源:Microsoft

缓解建议

Microsoft 建议组织:

- 加强对 OAuth 应用的权限控制。

- 实施强身份保护和条件访问策略。

- 在电子邮件、身份和终端之间部署跨域检测。

观察到的攻击是基于身份的威胁,滥用 OAuth 处理授权错误的预期行为通过重定向进行。威胁行为者通过无效参数(如 scope 或 prompt=none)触发 OAuth 错误,以强制进行静默错误重定向,进而实施真实世界的攻击。