Meta 如何加强端到端加密备份

Source: Meta Engineering

基于 HSM 的备份密钥库

Meta 的 基于 HSM 的备份密钥库 为 WhatsApp 和 Messenger 提供端到端加密备份的基础。该系统允许用户使用恢复码来保护已备份的聊天记录,确保恢复码存储在防篡改的硬件安全模块(HSM)中,且 Meta、云存储提供商或任何第三方均无法访问。该金库以地理分布的方式部署在多个数据中心的舰队中,通过多数共识复制提供弹性。

去年底,我们 让使用密码钥匙对备份进行端到端加密变得更简单,现在我们继续加强保护基于密码的端到端加密备份的底层基础设施,推出两项更新:Messenger 的空中舰队密钥分发以及承诺公开安全舰队部署的证据。

空中舰队密钥分发

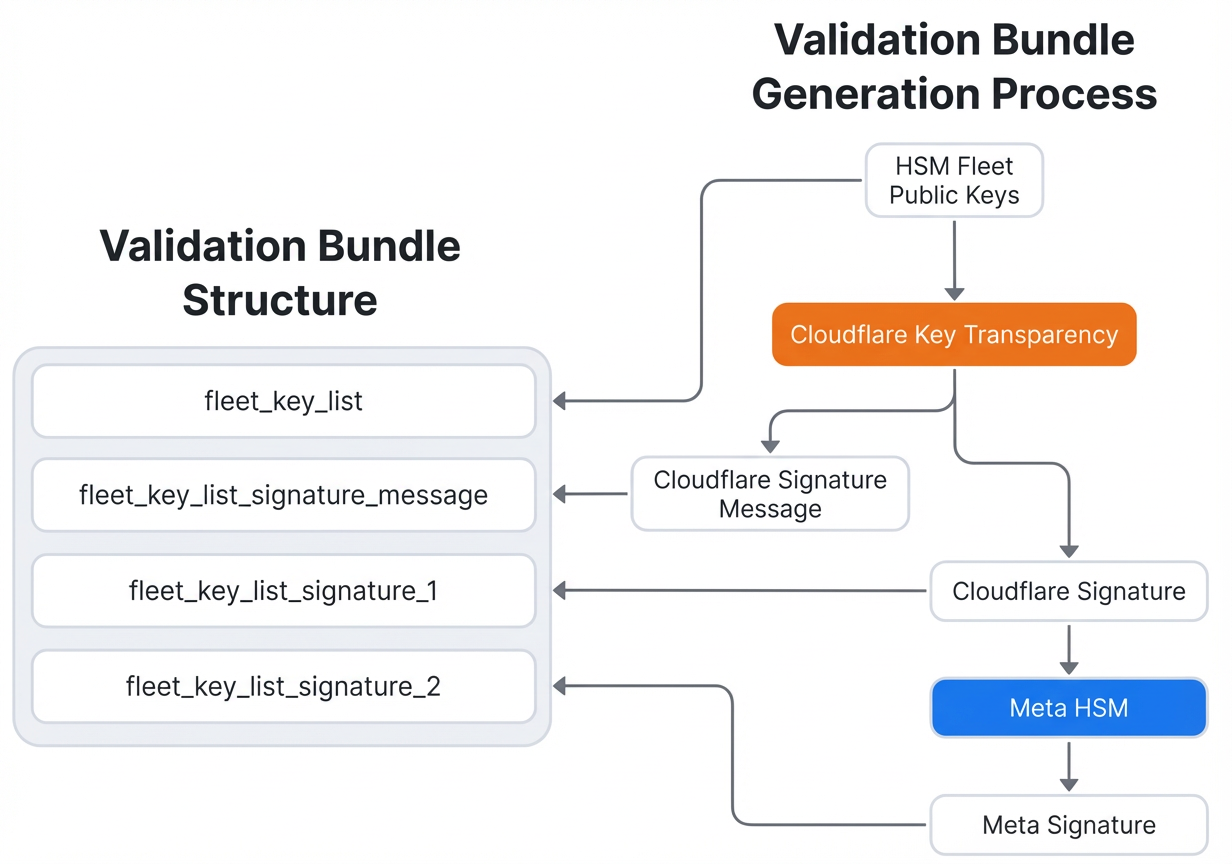

为了验证 HSM 舰队的真实性,客户端在建立会话前会验证舰队的公钥。在 WhatsApp 中,这些密钥被硬编码到应用程序里。为支持 Messenger——需要在不更新应用的情况下部署新 HSM 舰队——我们构建了一种机制,将舰队公钥作为 HSM 响应的一部分进行空中分发。舰队密钥以验证捆绑包的形式交付,该捆绑包由 Cloudflare 签名并由 Meta 进行二次签名,提供其真实性的独立加密证明。Cloudflare 还维护每个验证捆绑包的审计日志。完整的验证协议在我们的白皮书《端到端加密备份的安全性》中有详细描述。

更透明的舰队部署

对 HSM 舰队部署的透明度对于证明系统按设计运行且 Meta 无法访问用户的加密备份至关重要。我们现在将在此博客页面上公开每个新 HSM 舰队安全部署的证据,进一步巩固我们在安全加密备份领域的领先地位。新舰队的部署频率不高——通常每隔数年才会进行一次——我们承诺向用户展示每次新舰队的安全部署,任何用户都可以通过遵循白皮书审计章节中的步骤进行验证。

阅读白皮书

欲获取基于 HSM 的备份密钥库的完整技术规格,请阅读完整白皮书《端到端加密备份的安全性》。