黑客滥用 .arpa DNS 和 ipv6 规避网络钓鱼防御

发布: (2026年3月8日 GMT+8 22:12)

3 分钟阅读

Source: Bleeping Computer

什么是 “.arpa”?

- “.arpa” 是一个保留的顶级域名(TLD),仅用于互联网基础设施,而非面向公众的网站。

- 它承载了进行 反向 DNS(rDNS) 查询所需的命名空间,用于将 IP 地址映射回主机名。

| 地址族 | 反向查询区域 |

|---|---|

| IPv4 | in-addr.arpa |

| IPv6 | ip6.arpa |

在进行反向查询时,IP 地址会 倒序写入,每个八位字节(IPv4)或每个半字节(IPv6)之间用点分隔,并在末尾添加相应的 .arpa 后缀。

示例:IPv4 反向查询

Google 的 IPv4 地址 192.178.50.36 解析为一个 in-addr.arpa 名称:

; > DiG 9.18.39-0ubuntu0.24.04.2-Ubuntu -x 192.178.50.36

;; global options: +cmd

;; Got answer:

;; ->>HEADER<-“我们发现超过 100 起案例,威胁行为者使用被劫持的知名政府机构、大学、电信公司、媒体组织和零售商的 CNAME,” – Infoblox。

可视化概览

| 描述 | 图片 |

|---|---|

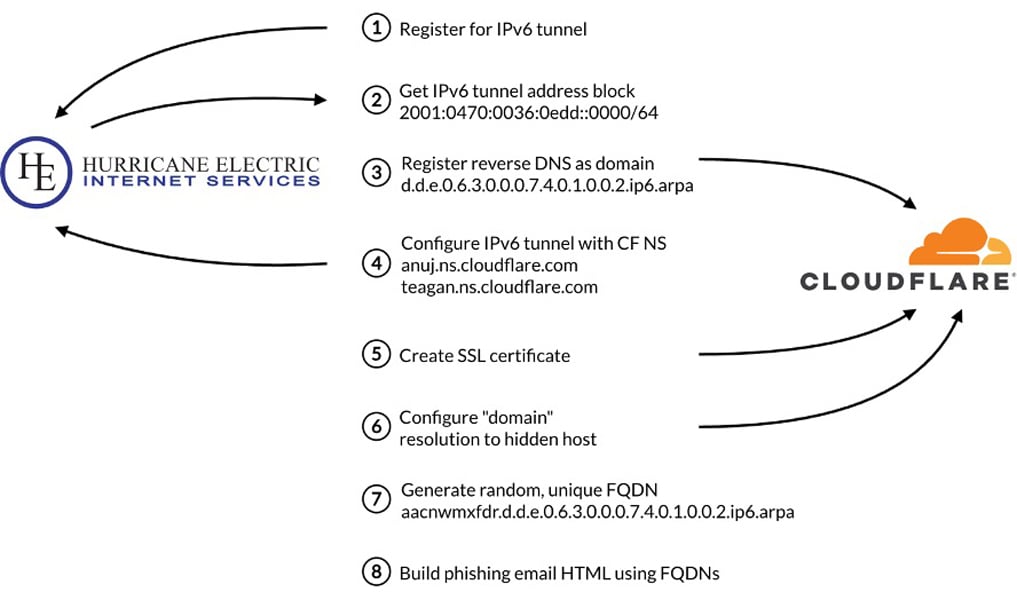

攻击链 – .arpa 顶级域在钓鱼邮件中的滥用方式 |  |

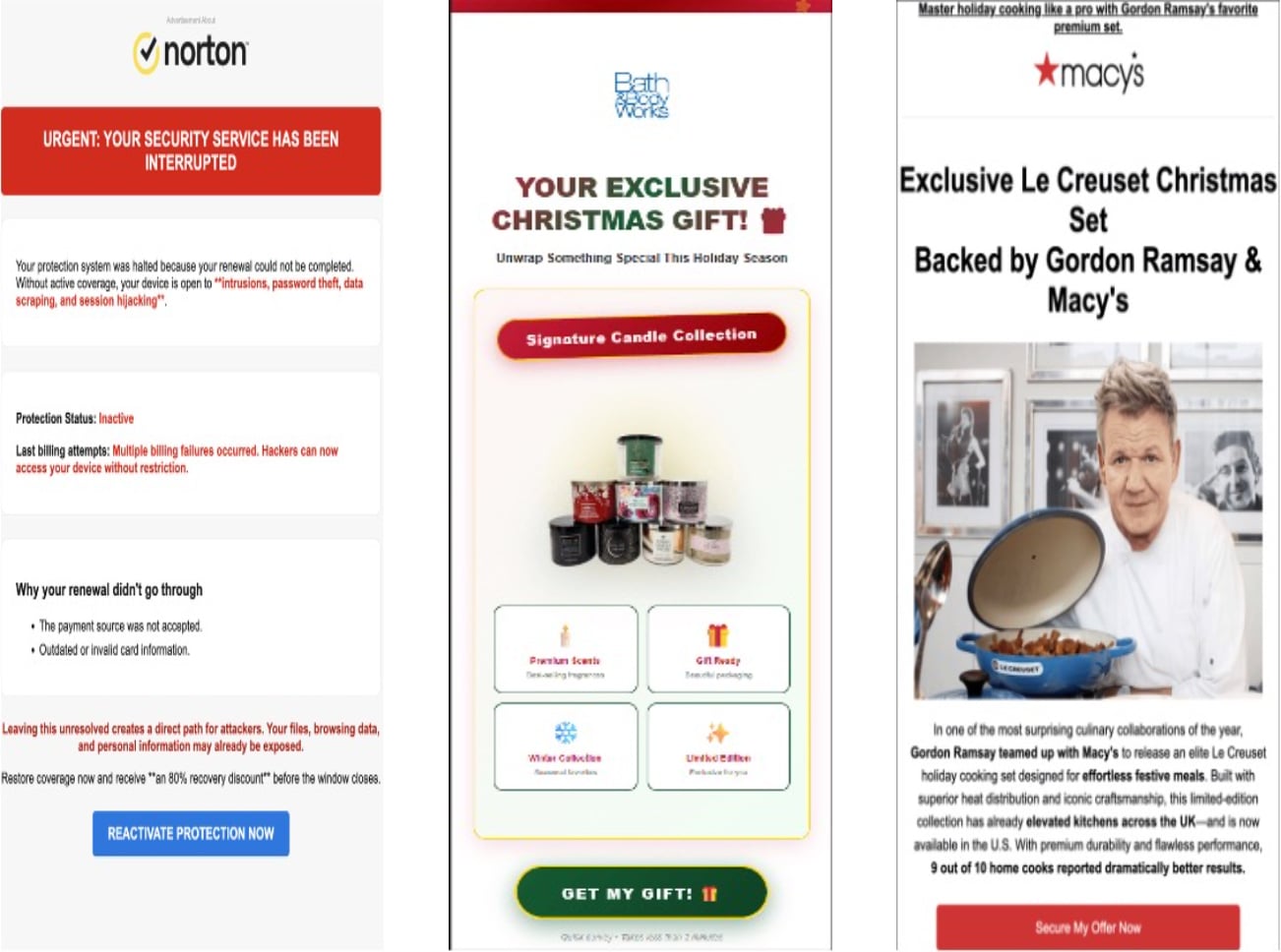

| 钓鱼邮件诱饵 – 链接到反向 IPv6 DNS 记录的图片 |  |

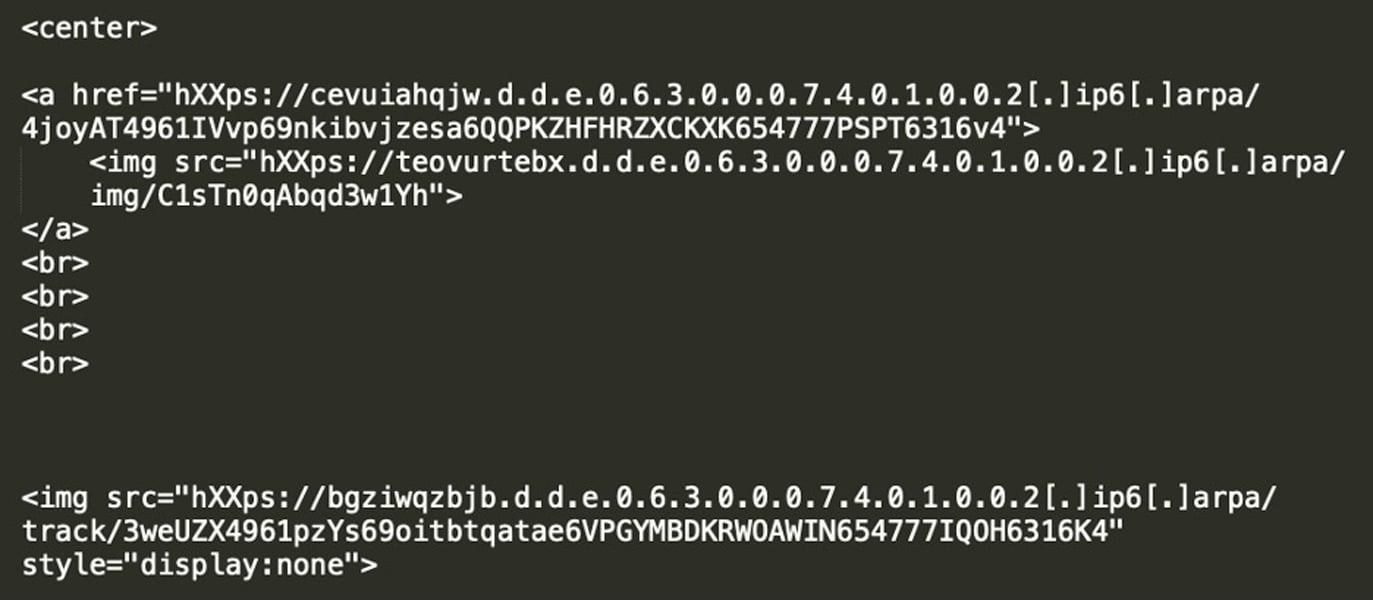

HTML 代码片段 – 使用 .arpa 主机名的图片和链接 |  |

来源:Infoblox

缓解建议

- 用户意识:不要点击邮件中意外的链接或图片;应直接通过已知的官方 URL 访问服务。

- 邮件安全:部署能够检查图片链接并解析 DNS 记录(而不仅是域名)的高级钓鱼检测方案。

- DNS 卫生:DNS 提供商应限制反向 DNS 区域中允许的记录类型,仅允许 PTR,或实施更严格的验证。

Red Report 2026:为何勒索软件加密率下降 38%

恶意软件正变得更聪明。Red Report 2026 揭示了新型威胁如何利用数学方法检测沙箱并隐藏于明处。

下载我们对 110 万恶意样本的分析,了解:

- 现代勒索软件使用的前 10 大技术

- 这些手法如何绕过现有防御

- 加固安全体系的建议