ShinyHunters 声称持续的 Salesforce Aura 数据盗窃攻击

Source: Bleeping Computer

发生了什么?

- 攻击者针对在 Experience Cloud 站点上暴露了具有过度权限的 guest‑user profile 的

/s/sfsites/auraAPI 端点。 - 他们使用 AuraInspector 的修改版,这是一款最初由 Mandiant 开发的开源审计工具,用于定位并利用这些错误配置。

- 该问题 不是平台漏洞;它源于客户配置的 guest‑user 设置。

“重要的是要注意,Salesforce 仍然是安全的,此问题并非源于我们平台固有的任何漏洞。我们迄今的调查确认,此活动与客户配置的 guest‑user 设置有关,而非平台安全缺陷。” – Salesforce advisory

为什么重要

公开的 Experience 站点可能允许匿名访客:

- 在未进行身份验证的情况下直接查询 Salesforce CRM 对象。

- 如果启用了 Portal User Visibility 或 Site User Visibility,则枚举内部用户。

- 可能利用暴露的数据创建门户账户,扩大攻击面。

管理员的即时操作

-

审计访客用户权限

- 将配置文件的权限降低到 最低所需 的特权。

- 将组织范围默认值设置为外部访问的 私有。

-

限制可见性设置

- 关闭 门户用户可见性 和 站点用户可见性。

-

禁用不必要的功能

- 除非绝对必要,否则关闭 自助注册。

-

加强 API 安全

- 禁用访客对公共 API 的访问。

- 从访客配置文件中移除 已启用 API 权限。

-

监控可疑活动

- 检查 Aura 事件监控 日志,留意异常查询、不熟悉的 IP 地址或对本应私有对象的访问。

- 在 Salesforce 中指定 安全联系人,以便供应商能够及时通知相应人员。

有用的参考资料

- AuraInspector – 开源审计工具(Mandiant)

- Salesforce 建议:保护您的数据——确保 Experience Cloud 访客用户访问的关键操作

- 最小特权 原则(Salesforce 博客)

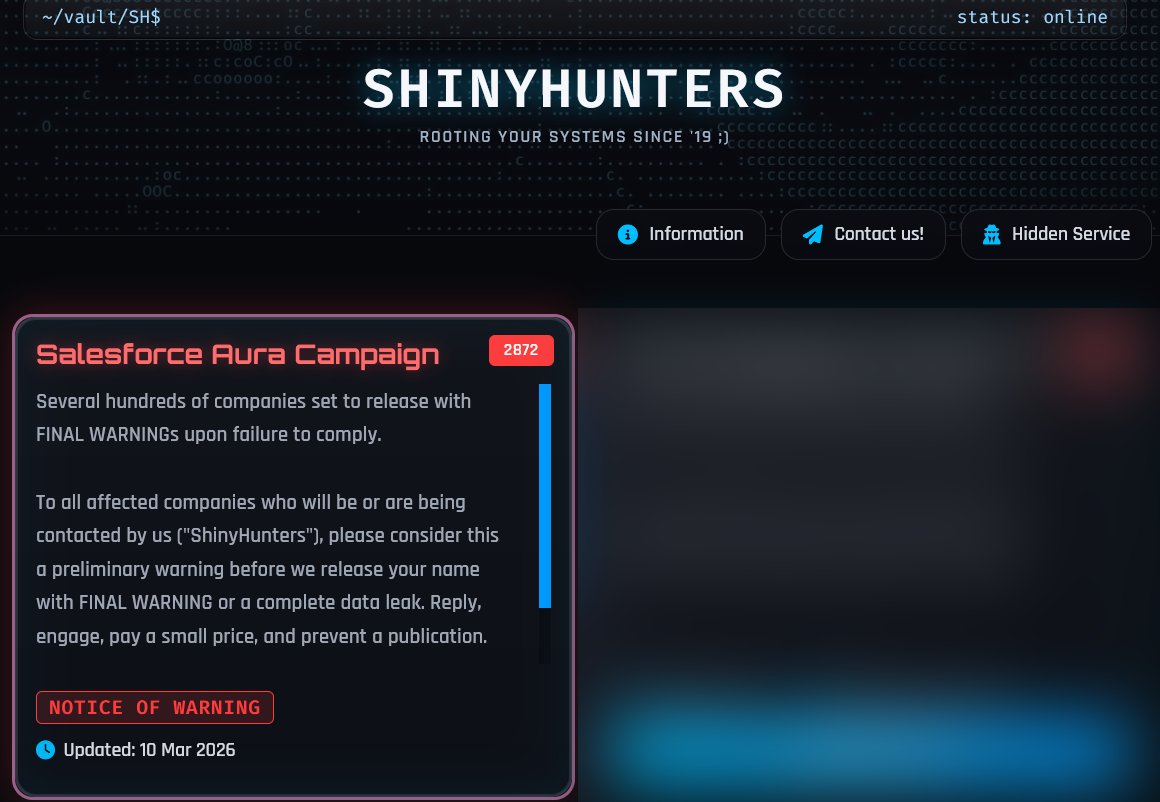

ShinyHunters 承担责任

在其数据泄露站点的帖子中,ShinyHunters 威胁组织声称对 Salesforce Aura/Experience Cloud 数据窃取攻击负责。

- 范围: ShinyHunters 表示他们已入侵 ≈ 100 家高调公司,其中许多属于网络安全行业。

- 总体影响: 根据黑客向 BleepingComputer 的声明,受侵组织的总数估计为 300–400 家。

来源:BleepingComputer

攻击时间线与方法论

-

2025 年 9 月 – 初始妥协

- 目标公司使用对访客用户不安全的 Experience Cloud 访问控制设置。

- 通过扫描互联网的

/s/sfsites/端点来识别 Aura 实例。

-

GraphQL 查询限制

- Salesforce 的 GraphQL API 每次查询仅允许 2,000 条记录,这减慢了数据外泄速度。

- ShinyHunters 发现

sortBy参数可以绕过此限制。

-

对 AuraInspector 的响应

- 在发布 AuraInspector(2025 年 1 月)——用于定位配置错误实例的工具后,组织修改了代码以进行额外的侦察。

- Salesforce 的通告确认使用了 Mandiant 工具的一个变体 “执行对公开的 Experience Cloud 站点的大规模扫描”。

-

自定义数据窃取工具 – 用户代理字符串

Anthropic/RapeForceV2.01.39 (AGENTIC)该名称类似于在 SnowFlake 数据窃取攻击中使用的 “RapeFlake” 工具。

-

绕过 2,000 条记录限制(后续)

- 在 Salesforce 修补了

sortBy技巧后,ShinyHunters 声称找到了新的方法来绕过该限制,并且一直在 “悄悄” 利用它。 - 该组织还声称发现了一个新漏洞,即使 Aura 实例配置正确也能进行数据窃取。

BleepingComputer 并未独立验证此声明,Salesforce 仍坚持不存在此类漏洞。

- 在 Salesforce 修补了

缓解建议(据威胁组织报告)

- 禁用受影响的 Experience Cloud 站点的 “公共访问”。

- 这将阻止上述攻击,但也会 禁用访客访问,使站点变为私有门户。

威胁组织还分享了一个看似无害的用户代理,称其正被用于新攻击:

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 Chrome/120.0.0.0 Safari/537.36注意: 禁用公共访问是一种权衡;组织必须在失去访客功能与潜在数据外泄风险之间进行权衡。

红色报告 2026:为何勒索软件加密率下降 38%

恶意软件正变得更聪明。红色报告 2026 展示了新威胁的方式:

- 使用数学技术检测沙箱环境

- 隐蔽于显眼位置以规避传统防御

下载 对 110 万恶意样本 的分析,了解前 10 大技术,并评估您的安全体系是否能够检测到它们。