白帽黑客进行持续检查…国家AI战略委员会推进“安全漏洞报告·处理·公开”立法

Source: Byline Network

背景及必要性

总统直辖的国家人工智能(AI)战略委员会在25日召开的第二次全体会议上审议并决定了**“安全漏洞举报·处置·公开制度”**的引入路线图,计划让白帽黑客持续发现企业·机构的安全漏洞并进行举报,举报机构在采取措施后公开。

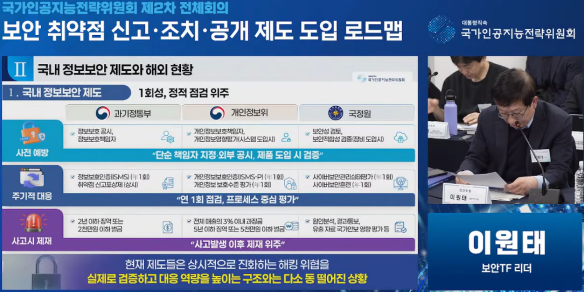

委员会说明,现行的安全制度侧重于一年一次的检查和程序评估,难以实时阻止日益高级的攻击。信息安全管理体系(ISMS)和信息安全及个人信息保护管理体系(ISMS‑P)认证以年度检查为主,安全合规性验证和个人信息影响评估也主要在制度实施时进行,这些都是问题所在。

国家AI战略委员会安全工作组负责人李元泰表示:“即使有认证、披露、负责人指定等制度,去年大规模的安全事故仍接连发生”,并强调“必须尽快转向常态化检查体系”。

路线图及主要轴线

路线图的核心轴线是调节后的漏洞公开(CVD)和漏洞公开政策(VDP)。

调节后的漏洞公开(CVD)

指在发现漏洞后,协调处置时间表和公开范围后进行公开的流程。

漏洞公开政策(VDP)

机构预先制定黑客许可范围、举报方式等运营原则并公开的政策。

委员会指出,美国和欧洲已经在运行该制度。WannaCry(2017)和SolarWinds(2020)等大规模侵害事件成为制度推广的背景,同时也提到了利用AI的新品类威胁案例。

运营方式及规则

常态检查运营规则

- 在目标机构·企业设定的政策范围内,白帽黑客检测并举报信息通信网络·服务漏洞

- 被举报机构在处置漏洞后进行公开

- 公开在与白帽黑客协商后于规定期限内完成

- 企业·机构·白帽黑客的真实姓名可在考虑当事人意愿的前提下匿名公开

减轻负担措施

- 对于中小企业·机构,由韩国互联网振兴院(KISA)负责首次举报的受理、筛选并转交给机构

- 漏洞处置支持示例:构建基于AI的漏洞自动分析·验证平台,推广API

照片: 国家AI战略委员会官方YouTube截图

支持及激励

- 公共部门 – 与机构评估挂钩

- 民间部门 – 安全认证加分、公共采购挂钩、依据个人信息保护法在事故发生时减免罚款的因素纳入考量

- 白帽黑客 – 通过激活漏洞举报奖励制度引导参与

推进计划(3阶段)

第1阶段:试点项目(2026)

- 科学技术信息通信部和国家情报院分别在民间·公共部门开展试点项目

- 由KISA和白帽黑客在实际环境中对5~10家领先机构进行实效性检查

第2阶段:扩大参与(2027)

- 依据试点结果,民间部门由科技信息通信部制定制度设计·指南并发布,公共部门由国家情报院承担相同职能

- 其他部门通过罚款·采购挂钩等方式制度化参与激励

第3阶段:立法化

- 在第2阶段结束后尽早完成相关法律法规的修订目标

- 审议对象包括:信息通信网络法、个人信息保护法、国家信息安全基本指针、版权法指针等

- 包含防范民事·刑事风险的支持措施

专家意见

-

李元泰负责人 – “将在推动公共部门义务化的同时,鼓励民间参与,设计允许常态漏洞检测的制度。”

-

宋庆熙个人信息保护委员会委员长 – 在CVD和VDP引入过程中指出个人信息保护的争议点,并强调:“当参与企业的漏洞被公开时,个人信息保护委员会需要考虑是否进行处置。此过程中需要能够免除责任的法律规定。”她同时表示,个人信息保护委员会将配合制度的推进。

文:Byline Network