신뢰 확장: Salesforce 보안 팀이 Agentforce를 사용해 보안 보고서를 신속하게 분류하는 방법

Source: Salesforce Engineering

작성자: Kelly McCracken 및 Raaghavv Devgon.

Introduction

우리 Engineering Energizers Q&A 시리즈에서는 Salesforce 전역에서 혁신을 이끄는 엔지니어링 인재들을 조명합니다. 오늘은 정보 보안 수석 부사장인 Kelly McCracken을 소개합니다. 그녀의 사이버 보안 운영 센터 팀은 Agentforce를 활용해 AI 기반 보안 시스템을 구축하여 고객이 보고한 취약점 발견을 대규모로 분류하고 대응했으며, 팀 규모를 늘리지 않고도 연간 30 % 증가한 보고량을 성공적으로 관리했습니다.

Kelly 팀이 다양한 형식의 고도로 비정형화된 취약점 보고서를 수집하면서도 방대한 포트폴리오에서 관련 제품을 정확히 식별하고, 팀을 확장하지 않으면서 급증하는 보고량을 관리하며 엄격한 응답 시간 요구사항을 충족시킨 방법을 살펴보세요.

팀의 사명은 제품 취약점 대응 에이전트 구축과 어떻게 연관되어 있나요?

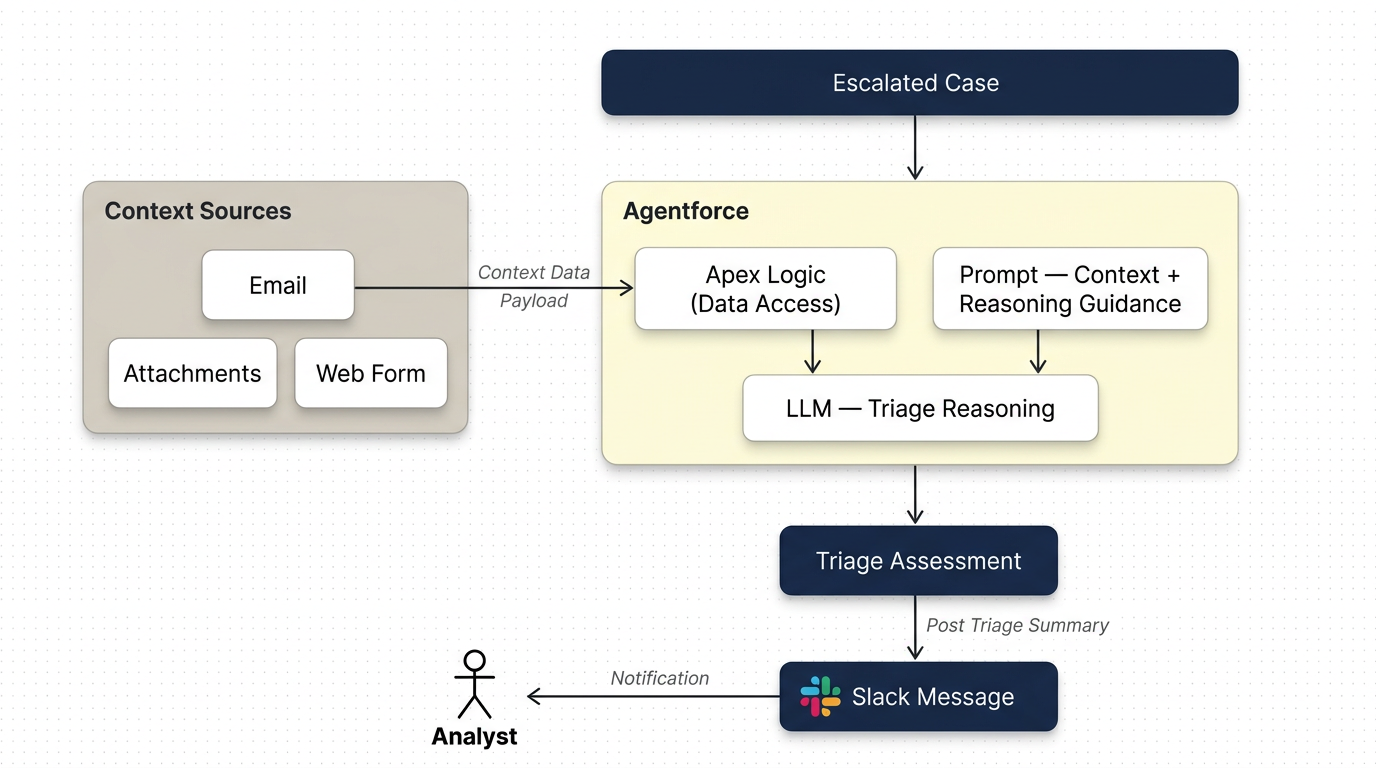

팀은 모든 환경에서 위협을 신속하고 일관되게 탐지·분석하도록 설계된 보안 모델을 운영합니다. 이 사명을 지원하기 위해 팀은 product vulnerability response agent 를 구축하여 제3자 연구원 및 평가에서 보고된 보안 발견을 처리합니다.

이 에이전트는 AI‑지원 트리아지 시스템으로, 들어오는 보고서를 분석해 해당 발견이 실제 문제인지 예상되는 동작인지를 판단합니다. 그런 다음 보안 엔지니어에게 권장 대응 방안을 생성하여, 완전 수동 모델에서 가속화된 워크플로우로 전환하도록 돕습니다.

이 에이전트를 프로세스에 내장함으로써 엔지니어는 최종 의사결정 권한을 유지하면서도 증가하는 보고서 양에 대응할 수 있는 능력을 확장합니다. 이러한 접근 방식은 팀이 대응 요구사항을 충족하고 고객 우려 사항을 정확히 해결하도록 보장합니다.

제품 취약점 대응 에이전트가 비정형 취약점 보고서를 어떻게 수집하고 방대한 포트폴리오에서 관련 제품을 정확히 식별하도록 만든 도전 과제는 무엇인가요?

수신되는 취약점 보고서의 다양성과 밀도는 여러 가지 도전을 야기할 수 있습니다. 고객은 PDF, 스프레드시트, 보안 도구 출력 등 다양한 형식으로 결과를 제출합니다. 이러한 보고서에는 복잡한 다이어그램과 기계가 생성한 데이터가 포함되는 경우가 많아 수동으로 파싱하는 데 상당한 시간이 소요됩니다.

이를 해결하기 위해 팀은 format‑agnostic 접근 방식을 구축하여 서로 다른 구조 전반에 걸쳐 의미 있는 신호를 추출했습니다. 그러나 시스템은 SaaS 및 온프레미스 제품을 포함한 방대한 포트폴리오 내에서 올바른 제품을 식별해야 했습니다. 초기 버전은 이러한 구체적인 컨텍스트가 부족해 권장 사항의 정확도가 제한되었습니다.

팀은 Agentforce를 활용해 다양한 입력을 처리하고, 제품 컨텍스트를 추론하는 파싱 로직을 도입함으로써 보고서를 올바른 제품 지식과 연결하고 정확한 트리아지 권장 사항을 생성하도록 문제를 해결했습니다.

Salesforce의 고객 기반이 성장함에 따라 취약점 보고서 양이 증가하면서 어떤 확장성 제약이 나타났나요?

Salesforce의 성장으로 더 많은 고객이 제3자 평가를 수행하면서 잠재적인 취약점 보고서 제출이 직접적으로 증가했습니다. 이 급증은 팀 규모는 늘어나지 않은 채 작업량이 크게 증가하는 확장성 문제를 야기했으며, 이에 따라 응답 시간에 압박이 가해졌습니다.

팀은 분류 워크플로우의 핵심 부분을 자동화하여 이 성장을 흡수하도록 시스템을 설계했습니다. 이를 통해 팀은 인력을 추가하지 않고도 1년 동안 보고서가 30 % 증가한 상황을 처리하면서도 응답 약속을 충족할 수 있었습니다.

핵심적인 개선은 라우팅 및 초기 분석 지연을 없앤 데서 비롯되었습니다. 시스템은 라우팅과 초기 분류를 몇 초 안에 완료하여 즉시 분석을 시작할 수 있게 하며, 전체 응답 시간을 단축합니다.

팀이 취약점 보고서에 정확한 트라이에지를 위해 필요한 구조화된 데이터를 포함하도록 보장하는 데 어떤 어려움이 있었나요?

이메일을 통해 제출된 일관성 없고 불완전한 보고서는 팀에 큰 병목 현상을 초래했습니다. 많은 제출물에 재현 가능한 단계나 충분한 컨텍스트가 부족해 분석가들이 트라이에지를 시작하기 전에 보고자에게 추가 문의를 해야 했습니다.

이에 우리는 비구조화된 이메일을 web‑based interface와 구조화된 보고 워크플로우로 대체했습니다. 이 새로운 양식은 필수 데이터 필드의 포함을 강제하여 모든 보고서가 즉시 분석에 필요한 정보를 담도록 합니다.

제출 시점에서 입력을 표준화함으로써 데이터 품질과 처리 효율성이 향상되었습니다. 이제 시스템은 추가 설명을 기다릴 필요 없이 분석을 시작할 수 있어 왕복 커뮤니케이션을 줄이고 트라이에지 라이프사이클을 가속화합니다.

제품 취약점 대응 에이전트가 트라이에지 권고를 생성하고 분석가 워크플로에 통합되는 방식을 형성한 아키텍처 결정은 무엇인가요?

팀은 시스템을 직접 **Slack**에 통합하여 권고와 분석이 기존 워크플로 내에서 이루어지도록 했습니다. 이 접근 방식은 별도의 인터페이스가 필요 없게 하여 보안 엔지니어의 마찰을 줄입니다. 협업 참여자로 기능함으로써 조직 전반에 걸친 채택을 향상시킵니다.

아키텍처는 human‑in‑the‑loop 모델을 강조합니다. 시스템이 트라이에지 권고를 생성하지만 최종 결정 권한은 보안 엔지니어에게 있습니다. 이 구조는 워크플로를 가속화하면서 전문가 감독을 유지합니다.

통합을 통해 지속적인 학습도 가능해졌습니다. 분석가가 워크플로 내에서 직접 피드백을 제공하면, 실제 사용 패턴에 기반해 시스템이 시간이 지남에 따라 개선됩니다.

팀이 제품 취약점 대응 에이전트가 실제 취약점과 기대되는 제품 동작을 정확히 구분하도록 보장하는 데 직면한 과제는 무엇이었나요?

진정한 취약점과 기대되는 동작을 구분하는 것은 보안 시스템에 있어 복잡한 과제입니다. 많은 보고서가 보안 이슈처럼 보이지만 실제로는 설계된 동작인 시나리오를 설명합니다. 이에 대응해 팀은 표면 수준 분석을 넘어서는 포괄적인 지식 기반을 구축했습니다.

시스템은 초기 트라이에지에서 90% 이상의 정확도를 달성했습니다. 또한 신뢰도가 낮은 경우를 식별해 인간 검토가 필요함을 알립니다. 구조화된 지식 베이스와 인간 검증을 결합함으로써 팀은 신뢰할 수 있는 권고를 제공하고 보안 결정에 대한 신뢰를 유지하는 시스템을 만들었습니다.

더 알아보기

- Stay connected — join our Talent Community!

- Check out our Technology and Product teams to learn how you can get involved.