러시아, 라우터를 해킹해 Microsoft Office 토큰을 훔치다

Source: Krebs on Security

러시아 군사 정보부대와 연계된 해커들이 구형 인터넷 라우터의 알려진 취약점을 악용해 Microsoft Office 사용자의 인증 토큰을 대량으로 수집하고 있습니다. 이 캠페인을 통해 국가 지원 공격자는 악성 소프트웨어를 배포하지 않고도 18,000개가 넘는 네트워크의 사용자로부터 토큰을 빼낼 수 있었습니다.

Microsoft는 최근 블로그 게시물1에서 러시아 지원 위협 행위자 Forest Blizzard가 구축한 스파이 네트워크에 포함된 200개 이상의 조직과 5,000대의 소비자 장치를 확인했습니다.

Overview of the Campaign

Forest Blizzard(포레스트 블리자드)는 APT28 및 Fancy Bear로도 알려져 있으며, 러시아의 군사참모본부 주요정보국(GRU)의 소행으로 추정됩니다. 이 그룹은 2016년에 힐러리 클린턴 캠페인, 민주당 전국위원회(DNC), 그리고 민주당 의회 캠페인 위원회(DCCC)를 침해한 바 있습니다.

Black Lotus Labs(인터넷 백본 제공업체 Lumen의 보안 부서)의 연구에 따르면, 2025년 12월 활동 정점에서 이 그룹의 감시망은 18,000개가 넘는 인터넷 라우터를 포착했으며, 대부분이 지원이 중단된 폐기기이거나 보안 업데이트가 크게 뒤처진 라우터였습니다. Lumen 보고서에 따르면 주요 표적은 외교부, 법집행 기관 및 제3자 이메일 제공업체 등을 포함한 정부 기관이었습니다2.

대상 라우터 및 취약점

- 장치 유형: 주로 구형 Mikrotik 및 TP‑Link 라우터로, 소규모 사무실/가정 사무실(SOHO) 부문을 대상으로 판매됩니다.

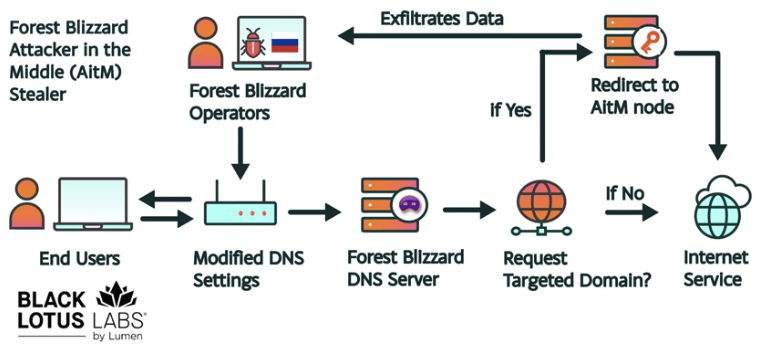

- 악용 방법: 공격자는 공개된 취약점을 이용해 라우터의 도메인 네임 시스템(DNS) 설정을 변경하고, 트래픽을 자신들이 제어하는 DNS 서버로 유도했습니다. 침해된 라우터에 악성코드가 설치되지는 않았습니다.

DNS 하이재킹 기법

손상된 라우터는 공격자가 제어하는 DNS 서버를 사용하도록 재구성되었습니다. 이러한 악성 DNS 설정은 로컬 네트워크의 모든 사용자에게 전파되어, 공격자가 해당 사용자들이 전송하는 OAuth 인증 토큰을 가로챌 수 있게 했습니다.

Microsoft Office OAuth 토큰 절도

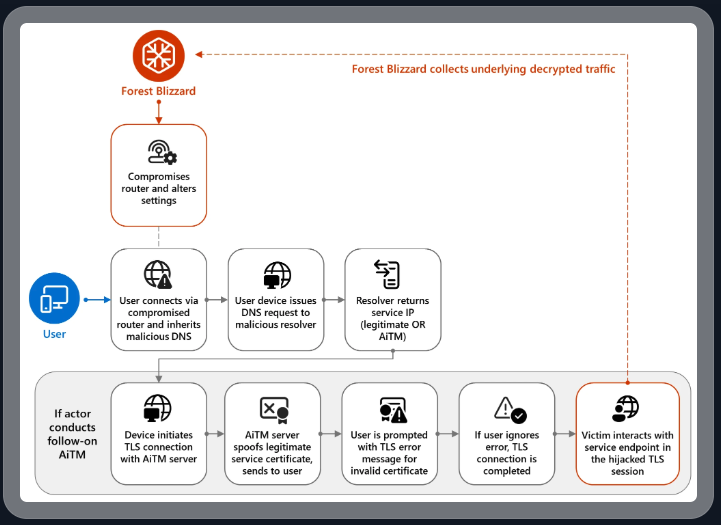

OAuth 토큰은 일반적으로 사용자가 성공적으로 로그인하고 다중 인증을 완료한 after에 전송됩니다. 공격자는 DNS를 탈취함으로써 이러한 토큰을 캡처하고, 자격 증명이나 일회용 코드를 피싱할 필요 없이 피해자 계정에 직접 접근할 수 있습니다.

Statements from Researchers

Ryan English, Black Lotus Security Engineer

“모두가 모바일 기기에 무언가를 떨어뜨릴 정교한 악성코드를 찾고 있습니다. 그런데 이 사람들은 악성코드를 사용하지 않았습니다. 그들은 구식이면서도 은퇴한 방식, 즉 그다지 멋지지는 않지만 일을 해내는 방법을 사용했습니다.”

English는 공격자들이 소수의 가상 사설 서버(VPS)를 이용해 악성 DNS 엔트리를 호스팅하고, 이를 통해 TLS 연결에 대한 사후 침해 adversary‑in‑the‑middle (AiTM) 공격을 수행했다고 설명했습니다.

Danny Adamitis, Black Lotus Labs Engineer

“마지막 NCSC 보고서가 나오기 전에는 이 기능을 매우 제한된 경우에만 사용했습니다. 보고서가 공개된 후에는 이 기능을 보다 체계적으로 구현하여 취약한 모든 대상을 겨냥했습니다.”

Adamitis는 그룹이 2025년 8월 이전에 사용하던 악성코드 기반 접근 방식에서, 관련 NCSC 권고에 따라 수천 대의 취약한 라우터에 DNS 설정을 대규모로 변경하는 방식으로 전환했다고 언급했습니다.

Microsoft의 평가

Microsoft는 이 활동을 DNS 하이재킹이라고 설명하며, “Microsoft Outlook 웹 도메인에 대한 전송 계층 보안(TLS) 연결을 대상으로 사후 침해 적중 중간자(AiTM) 공격을 지원하기 위한 것”이라고 밝혔다. SOHO 장치를 표적으로 삼는 것은 새로운 것이 아니지만, Microsoft가 관찰한 바에 따르면 Forest Blizzard가 에지 장치를 탈취한 후 AiTM 공격을 지원하기 위해 대규모로 DNS 하이재킹을 활용한 사례는 이번이 처음이다.