AI 없이 비밀번호 추측: 공격자가 타깃 워드리스트를 만드는 방법

Source: Bleeping Computer

[이미지: Specops Wordlist]

Source: …

공격자가 컨텍스트‑특정 단어를 목표로 하는 이유

공격자는 오랫동안 이 행동 양식을 인식하고 다음과 같이 활용합니다:

- 컨텍스트 언어 수집 – 대상 조직에 고유한 단어와 구문을 추출합니다.

- 수집된 데이터를 목표 비밀번호 추측으로 변환 – AI 기반이나 방대한 일반 단어 목록을 사용하는 것보다 훨씬 간단한 접근 방식입니다.

“인공 지능이나 정교한 추측 알고리즘에 의존하기보다, 많은 인증 공격은 훨씬 더 단순한 방법으로 시작합니다: 컨텍스트 언어를 수집하고 이를 고도로 타깃화된 비밀번호 추측으로 변환하는 것이죠.” – SpecOps Blog

공격을 가능하게 하는 도구

- Custom Word List generators (예: CeWL) – 조직 고유 용어를 자동으로 수집하여 기술적 복잡성을 추가하지 않고도 프로세스를 반복 가능하게 합니다.

- 이러한 도구는 성공률을 높이는 동시에 잡음과 탐지 위험을 낮춥니다.

NIST의 지침

NIST SP 800‑63B는 비밀번호에 컨텍스트‑특정 단어를 사용하는 것을 명시적으로 금지하고 있습니다. 예를 들어:

- 서비스 이름

- 사용자 이름

- 위 항목들의 파생어

이 지침을 적용하려면 공격자가 실제 공격에서 이러한 단어 목록을 어떻게 수집하고 활용하는지 이해해야 합니다.

방어적 격차

많은 방어 전략은 여전히 비밀번호 추측이 광범위하고 일반적인 데이터 세트에 의존한다고 가정하고, 대상이 된 상황‑특정 워드리스트가 제기하는 위협을 간과합니다.

핵심 요약:

비밀번호 보안을 강화하려면 조직이 일반적인 복잡성 규칙을 넘어 내부 언어가 자격 증명에 사용되고 재사용되는 것을 적극적으로 방지해야 합니다.

Source:

대상 워드리스트가 실제로 어디서 오는가

CeWL은 웹 사이트에서 단어를 추출하고 구조화된 리스트로 컴파일하는 오픈‑소스 웹 크롤러입니다. 기본적으로 Kali Linux와 Parrot OS와 같은 유명한 침투 테스트 배포판에 포함되어 있어 공격자와 방어자 모두가 쉽게 접근할 수 있습니다.

공격자가 CeWL을 사용하는 방법

- 대상 조직의 공개 디지털 존재를 크롤링합니다.

- 조직이 외부와 소통할 때 사용하는 용어를 수집합니다—

- 서비스 설명,

- 문서에 나타나는 내부 표현, 그리고

- 일반적인 비밀번호 사전에는 거의 등장하지 않는 산업 특화 언어.

“이 접근 방식의 효과는 새로움에 있는 것이 아니라, 관련성에 있습니다.”

그 결과 생성된 워드리스트는 사용자가 일상에서 접하는 어휘를 반영하므로 비밀번호 생성에 영향을 미칠 가능성이 훨씬 높아집니다.

Password dictionaries – what they are and why they matter (external reference).

공개‑대상 콘텐츠에서 비밀번호 추측까지

CeWL은 크롤링 깊이와 최소 단어 길이를 조정하도록 설정할 수 있어, 공격자가 가치가 낮은 결과를 제외할 수 있습니다. 이렇게 수집된 출력은 예측 가능한 변형1을 통해 현실적인 비밀번호 후보를 형성합니다.

공격자가 후보 집합을 구축하는 방법

-

대상 선택 – 의료 기관(예: 병원)의 경우, 공개‑대상 콘텐츠에서 흔히 다음과 같은 정보를 드러냅니다:

- 조직 이름

- 위치

- 제공 서비스 또는 치료

-

워드리스트 생성 – 이러한 용어는 단독으로 비밀번호로 사용되는 경우는 드물지만, 공격자는 일반적인 패턴2을 사용해 체계적으로 변형함으로써 견고한 기반을 마련합니다. 예시:

- 숫자 접미사 (예:

Hospital2023) - 대소문자 변형 (예:

HealthCare) - 기호 추가 (예:

Clinic!)

- 숫자 접미사 (예:

해시에서 크랙된 비밀번호까지

- 해시 획득 – 공격자는 제3자 유출이나 인포스틸러 감염을 통해 비밀번호 해시를 확보합니다.

- 대량 변형 – Hashcat3과 같은 도구가 변형 규칙을 대규모로 적용해 수백만 개의 목표 후보를 생성합니다.

- 크래킹 – 변형된 워드리스트를 손상된 해시와 효율적으로 대조합니다.

실시간 서비스 공격

동일한 워드리스트를 실시간 인증 서비스에 활용할 수 있습니다. 공격자는 다음과 같은 방식을 사용할 수 있습니다:

- 스로틀링 또는 타이밍 공격

- 저속·저강도 추측 기법

이러한 방법은 탐지 또는 계정 잠금 위험을 줄이면서도 공개 콘텐츠에서 파생된 예측 가능한 비밀번호 후보를 이용합니다.

왜 비밀번호 복잡성 규칙은 여전히 실패하는가

핵심 과제는 많은 비밀번호가 표준 복잡성 요구사항을 충족하도록 생성되지만 여전히 진정한 보안을 갖추지 못한다는 점이다.

- SpecOps 분석에 따르면 60억 개가 넘는 유출 비밀번호를 조사한 결과, 인식 및 교육 프로그램이 마련되어 있어도 조직이 이 구분에 계속 어려움을 겪고 있음을 보여준다.

- 비밀번호가 조직 내 친숙한 언어로 구성될 때, 길이와 문자 다양성을 추가해도 높은 맥락적 기반 용어가 가져오는 불확실성 감소를 크게 보완하지 못한다.

예시

HospitalName123!

- 기본 Active Directory 복잡성 요구사항을 충족한다.

- 기본 용어(“HospitalName”)가 매우 예측 가능하기 때문에 의료 환경에서는 여전히 약한 선택이다.

공격자가 성공하는 이유

- CeWL과 같은 도구는 공개된 콘텐츠에서 조직 이름과 약어를 수집할 수 있다.

- 공격자는 최소한의 체계적인 변형을 통해 그럴듯한 비밀번호 변형을 생성한다.

요점: 기본 단어의 예측 가능성을 고려하지 않고 복잡성 규칙에만 의존하면 비밀번호가 취약해진다.

Source: https://specopssoft.com/blog/defending-against-targeted-wordlist-attacks/

표적 워드리스트 공격 방어

워드리스트 기반 공격 에 대한 노출을 줄이려면 복잡성만이 아니라 비밀번호 구성을 다루는 제어가 필요합니다.

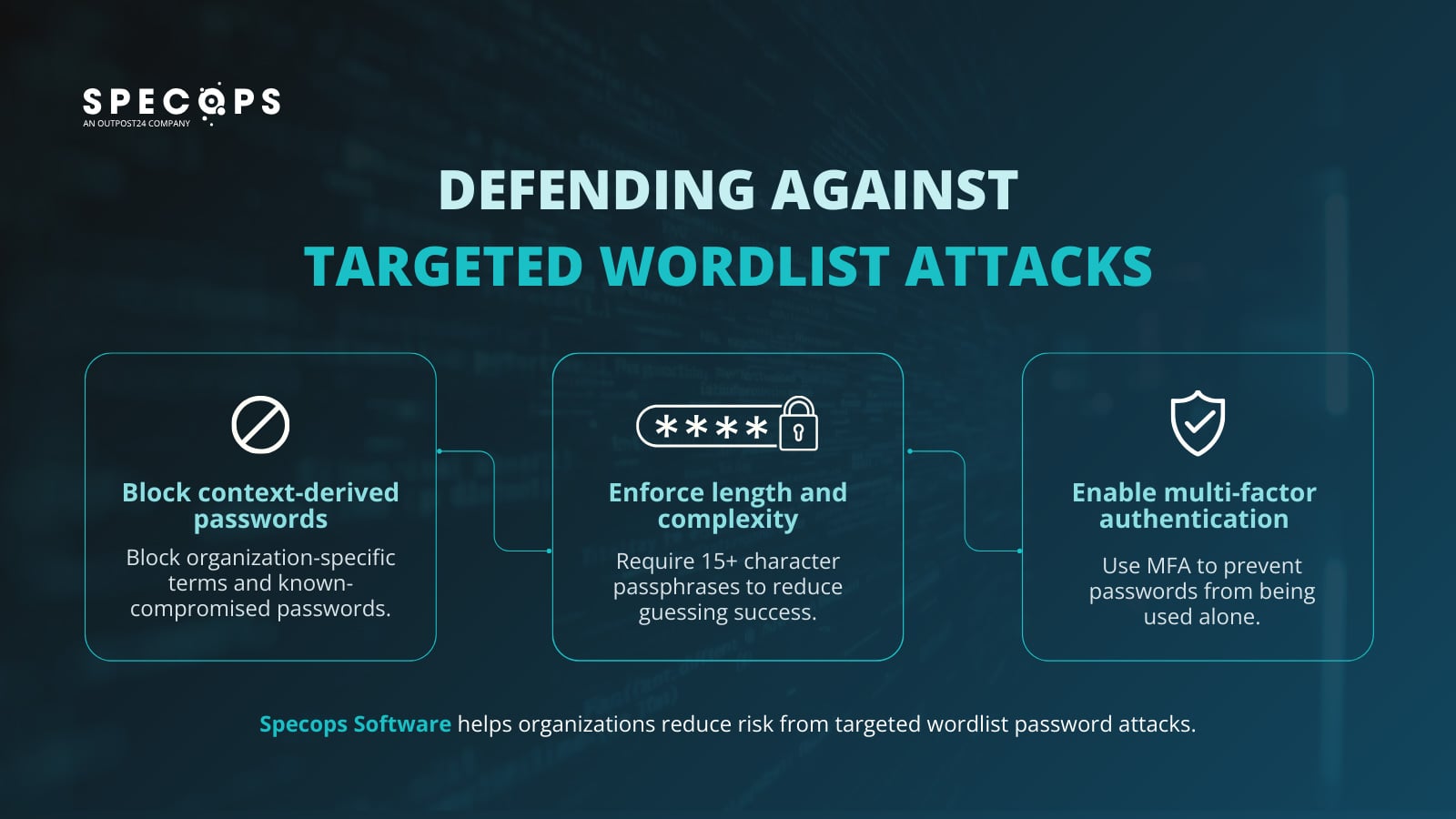

컨텍스트 기반 및 이미 유출된 비밀번호 차단

조직 고유의 언어(회사 또는 제품명, 내부 프로젝트 용어, 산업 용어, 공격자가 흔히 사용하는 대체어)를 포함하는 비밀번호 생성을 방지하고, 이미 데이터 유출에서 나타난 자격 증명을 차단합니다.

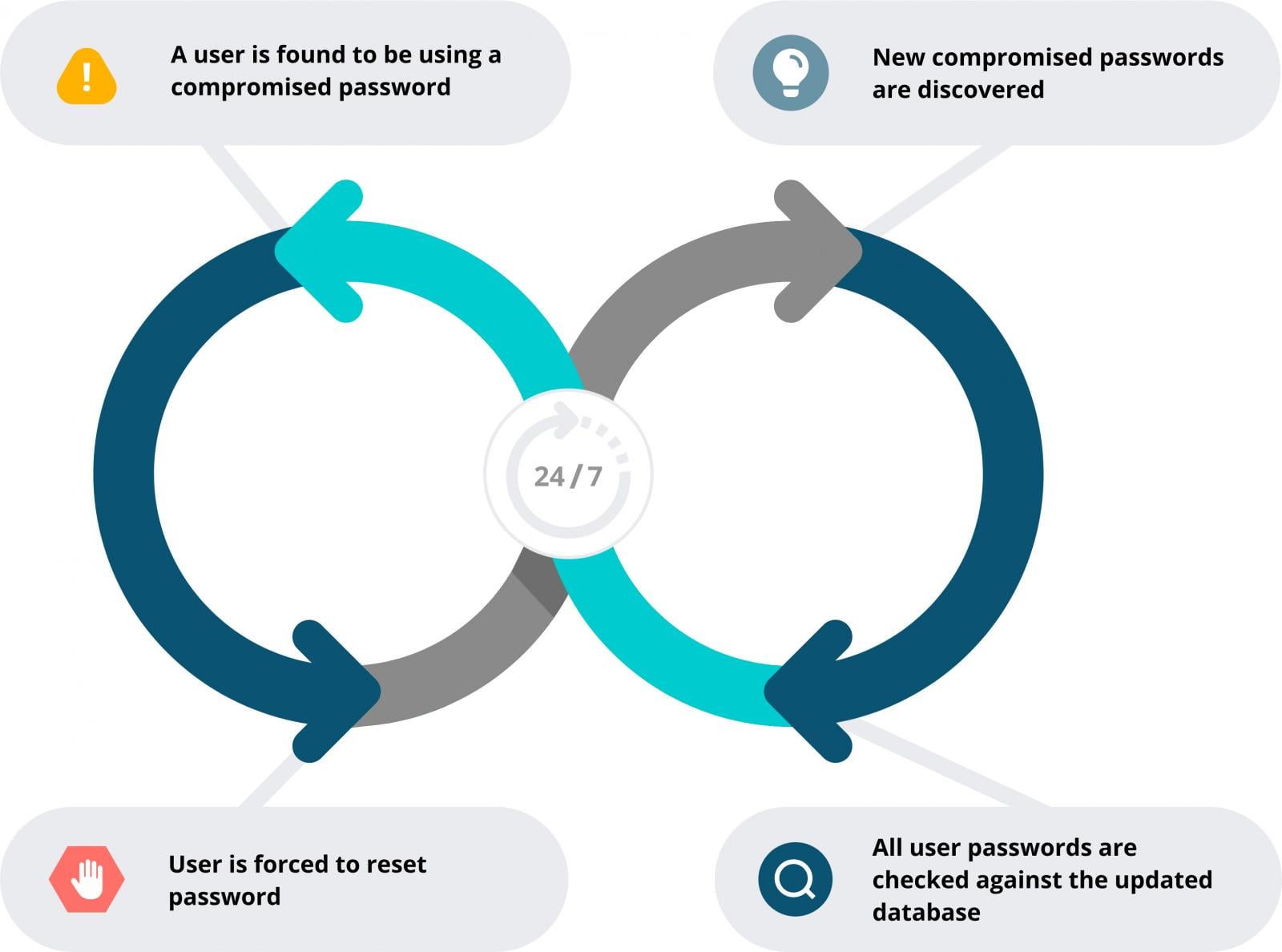

- Specops Password Policy는 맞춤형 제외 사전을 적용하고, 54억 개가 넘는 알려진 유출 비밀번호에 대해 Active Directory를 지속적으로 스캔합니다. 이는 CeWL 스타일 워드리스트 공격을 방해하고 노출된 자격 증명의 재사용을 감소시킵니다.

최소 길이 및 복잡성 적용

최소 15자 이상의 패스프레이즈를 요구합니다. 길이와 예측 불가능성 가이드에서 설명하듯, 더 긴 패스프레이즈가 무차별 대입 공격에 대한 최상의 방어를 제공합니다. 패스프레이즈는 사용자가 강력하고 기억하기 쉬운 비밀번호를 만들도록 유도합니다.

다중 인증(MFA) 활성화

아직 구현하지 않았다면 Specops Secure Access와 같은 간단하고 효과적인 MFA 솔루션부터 시작하십시오. 이는 Windows 로그인, VPN, RDP 연결을 보호할 수 있습니다.

MFA가 비밀번호 자체의 탈취를 방지하지는 않지만, 비밀번호를 단독 인증 요소로 사용하는 것을 차단함으로써 자격 증명 노출의 영향을 크게 제한합니다.

Source:

실제 공격에 맞춘 비밀번호 정책 정렬

비밀번호를 정적 규정 준수 요구사항이 아니라 능동적인 보안 제어로 취급하십시오. 컨텍스트에서 파생되었거나 이전에 노출된, 혹은 쉽게 추론될 수 있는 비밀번호를 방지하는 정책을 시행하면 공격자가 타깃 단어 목록을 활용해 얻는 가치를 감소시킬 수 있으며, MFA는 자격 증명이 유출될 경우 필요한 두 번째 방어선을 제공합니다.

이러한 제어들을 함께 적용하면 비밀번호 공격이 실제로 발생하는 방식을 반영한 보다 탄력적인 인증 전략을 구축할 수 있습니다.

전문가와 상담하기 를 통해 Specops가 사용자에게 불필요한 복잡성을 추가하지 않으면서도 더 강력하고 탄력적인 비밀번호 보안을 어떻게 지원할 수 있는지 알아보세요.

Sponsored and written by Specops Software.