Palo Alto Networks 방화벽 제로데이, 거의 한 달간 악용

Source: Bleeping Computer

번역을 진행하려면 번역하고자 하는 전체 텍스트를 제공해 주시겠어요?

코드 블록, URL 및 원본 형식은 그대로 유지하면서 내용만 한국어로 번역해 드리겠습니다.

요약

Palo Alto Networks는 고객에게 의심되는 국가 지원 해커들이 거의 한 달 동안 중요한 심각도인 PAN‑OS 방화벽 제로데이 취약점을 악용하고 있다고 경고했습니다.

CVE‑2026‑0300 로 추적되는 이 원격 코드 실행 결함은 PAN‑OS User‑ID Authentication Portal (캡티브 포털이라고도 함)에서 발견되었으며, 버퍼 오버플로우로 인해 인증되지 않은 공격자가 인터넷에 노출된 PA‑Series 및 VM‑Series 방화벽에서 루트 권한으로 임의 코드를 실행할 수 있게 합니다.

“현재 CVE‑2026‑0300에 대한 제한된 악용 사례만 확인되었습니다. Unit 42는 CL‑STA‑1132 라는, CVE‑2026‑0300을 악용하는 가능성이 높은 국가 지원 위협 활동 클러스터를 추적하고 있습니다. 이 활동의 공격자는 CVE‑2026‑0300을 이용해 PAN‑OS 소프트웨어에서 인증되지 않은 원격 코드 실행(RCE)을 달성했습니다.”

— Palo Alto Networks (Unit 42)

“2026년 4월 9일부터 PAN‑OS 장치에 대한 악성 시도가 있었으나 실패했습니다. 일주일 뒤 공격자는 장치에 대한 RCE를 성공시켜 쉘코드를 삽입했습니다. 침해 후 공격자는 즉시 로그를 정리하여 충돌 커널 메시지를 지우고, nginx 충돌 항목 및 기록을 삭제하며, 충돌 코어‑덤프 파일을 제거함으로써 탐지를 최소화했습니다.”

피해자의 방화벽을 장악한 뒤, 공격자는 오픈소스 Earthworm 와 ReverseSocks5 네트워크 터널링 도구를 배포했으며, 각각 침해된 장치에서 SOCKS v5 서버와 프록시 터널을 생성하는 데 사용됩니다.

- Earthworm 은 위협 행위자가 제한된 네트워크를 가로질러 은밀한 통신을 설정하도록 합니다.

- ReverseSocks5 는 대상 머신에서 컨트롤러로 아웃바운드 연결을 생성함으로써 NAT와 방화벽을 우회할 수 있게 합니다.

관련 위협 활동

Earthworm은 이전에 다음과 관련된 공격에 사용되었습니다:

- CL‑STA‑0046

- Volt Typhoon

- UAT‑8337

- APT41 (중국어 사용 위협 그룹)

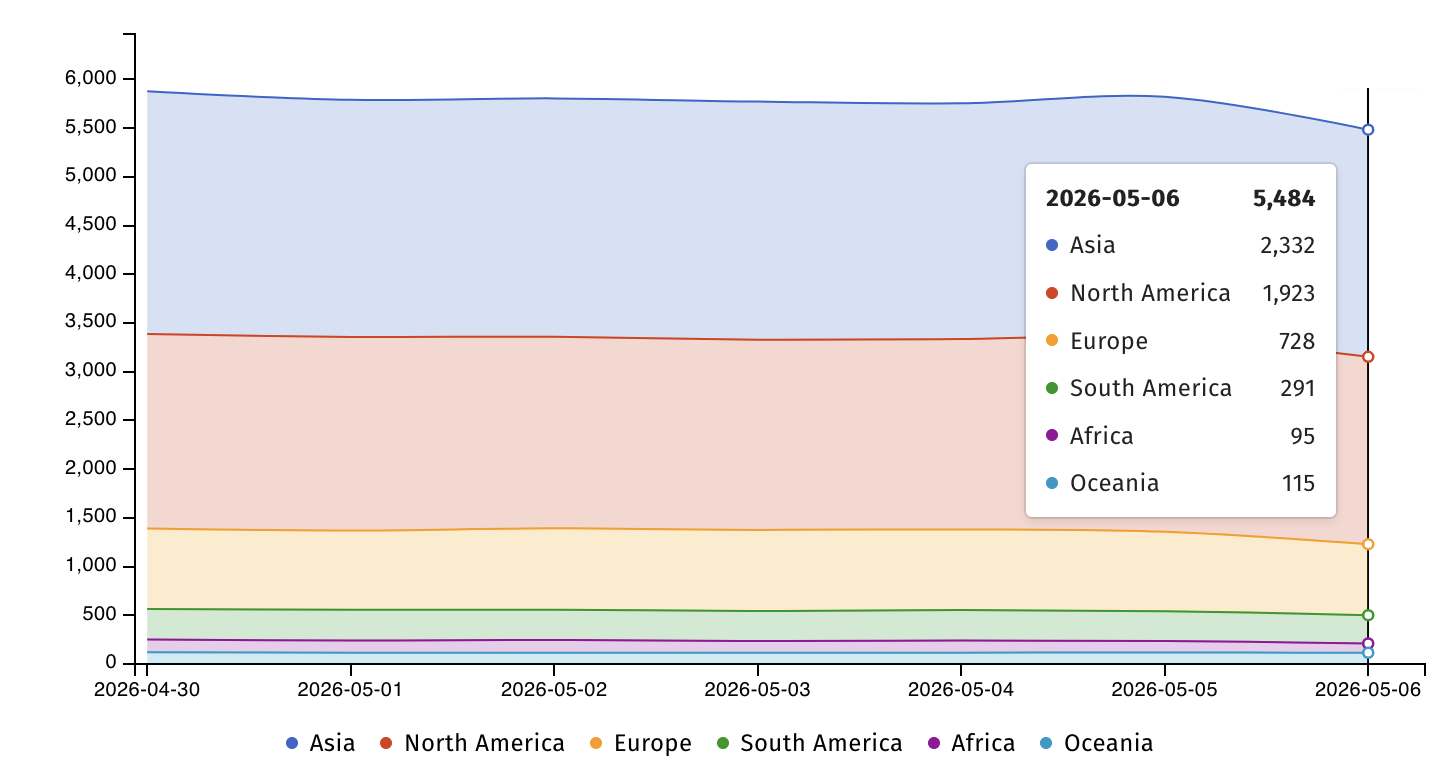

인터넷 위협 감시 기관 Shadowserver는 현재 인터넷에 노출된 5,400대가 넘는 PAN‑OS VM‑Series 방화벽을 추적하고 있으며, 그 대부분이 아시아(2,466대)와 북미(1,998대)에 위치합니다.

Palo Alto Networks는 어제 BleepingComputer에 이 결함이 Cloud NGFW나 Panorama 장비에는 영향을 주지 않으며, 현재 패치를 출시하기 위해 작업 중이라고 전했습니다. 첫 번째 패치는 다음 주 수요일인 5월 13일에 배포될 예정입니다.

보안 업데이트가 제공될 때까지, 회사는 고객에게 PAN‑OS User‑ID Authentication Portal에 대한 접근을 다음 중 하나로 강력히 권고합니다:

- 신뢰할 수 있는 영역으로 접근을 제한하거나, 또는

- 포털을 비활성화(가능하지 않을 경우)

두 조치는 이 문제의 위험을 완화합니다.

빠른 검증

관리자는 방화벽이 취약한 서비스를 사용하도록 구성되어 있는지 User‑ID Authentication Portal Settings 페이지에서 빠르게 확인할 수 있습니다. 해당 페이지는 다음 경로에 있습니다.

Device → User Identification → Authentication Portal Settings → Enable Authentication Portal(자세한 내용은 공식 문서를 참조하십시오.)

수요일에 미국 사이버보안 및 인프라 보안청 (CISA) 은 CVE‑2026‑0300 제로데이 취약성을 Known Exploited Vulnerabilities (KEV) Catalog 에 추가하고, 연방 민간 행정 부문(FCEB) 기관에 5월 9일 토요일 자정까지 취약한 방화벽을 보안하도록 명령했습니다.

이 CVE‑2026‑0300 공격은 위협 그룹이 에지 네트워크 장치(예: 방화벽, 하이퍼바이저, 라우터, VPN 소프트웨어)를 표적으로 삼는 보다 넓은 추세의 일부이며, 이러한 장치는 종종 엔드포인트를 보호하는 로깅 및 보안 소프트웨어가 부족합니다.

2월에 CISA는 Binding Operational Directive 26‑02 를 발표했으며, 이는 미국 정부 기관에 제조업체로부터 보안 업데이트를 더 이상 받지 못하는 네트워크 에지 장치를 제거하도록 요구합니다.

99%의 Mythos 발견 내용이 아직도 패치되지 않음.

AI가 네 개의 제로데이를 연결해 렌더러와 OS 샌드박스를 모두 우회하는 하나의 익스플로잇을 만들었습니다. 새로운 익스플로잇이 물결처럼 몰려오고 있습니다.

Autonomous Validation Summit (5월 12 & 14) 에서는 자동화된, 컨텍스트가 풍부한 검증이 어떻게 취약성을 찾아내고, 제어가 유효함을 증명하며, 복구 루프를 닫는지 확인할 수 있습니다.