Ivanti, 제로데이 공격에 악용된 새로운 EPMM 결함을 경고

Source: Bleeping Computer

취약점 세부 정보

- CVE‑2026‑6973 – 부적절한 입력 검증으로 인해 관리 권한을 가진 원격 공격자가 EPMM 12.8.0.0 이하 버전을 실행 중인 시스템에서 임의 코드를 실행할 수 있습니다.

- 온프레미스 제품에만 영향을 미치며, Ivanti Neurons for MDM, Ivanti EPM, Ivanti Sentry 또는 기타 Ivanti 솔루션에는 존재하지 않습니다.

완화 방안

Ivanti는 다음 중 하나의 패치 버전을 설치할 것을 권장합니다:

- EPMM 12.6.1.1

- EPMM 12.7.0.1

- EPMM 12.8.0.1

또한 고객은 다음을 수행해야 합니다:

- 관리자 권한이 있는 계정을 검토합니다.

- 필요한 경우 자격 증명을 교체합니다.

“공개 시점에 우리는 CVE‑2026‑6973의 매우 제한된 악용 사례만을 파악하고 있으며, 성공적인 악용을 위해서는 관리자 인증이 필요합니다. 오늘 공개된 다른 취약점에 대해 악용된 고객은 확인되지 않았습니다.” – Ivanti 블로그.

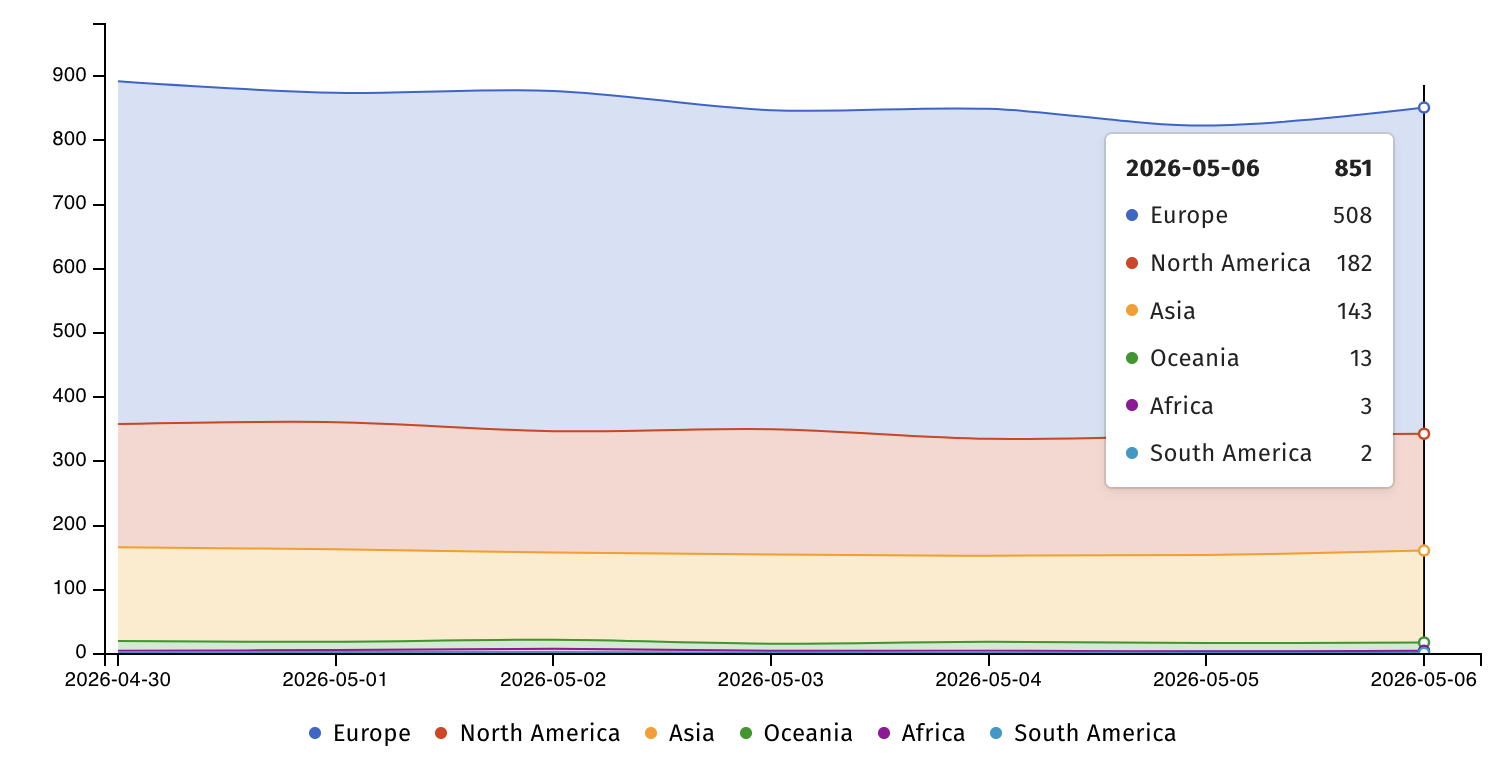

노출 통계

Shadowserver는 온라인에 노출된 Ivanti EPMM 지문을 가진 850개 이상의 IP 주소를 추적하고 있으며, 주로 유럽(508)과 북미(182)에서 발견됩니다. CVE‑2026‑6973에 대해 이 중 얼마나 많은 시스템이 패치되었는지는 알려지지 않았습니다.

추가로 패치된 EPMM 취약점

Ivanti는 네 가지 다른 고위험 이슈에 대해서도 패치를 발표했습니다:

- CVE‑2026‑5786 – 공격자가 관리자 권한을 획득할 수 있습니다.

- CVE‑2026‑5787 – 등록된 Sentry 호스트를 가장하여 유효한 CA 서명 클라이언트 인증서를 얻을 수 있습니다.

- CVE‑2026‑5788 – 임의 메서드 호출을 허용합니다.

- CVE‑2026‑7821 – 제한된 정보를 접근할 수 있게 하며, 권한이 없어도 악용 가능하지만 Apple Device Enrollment를 구성한 사용자에게만 영향을 미칩니다.

Ivanti는 이러한 결함이 실제로 악용된 증거는 없다고 보고했습니다.

역사적 배경

-

2026년 1월: 두 개의 치명적인 EPMM 코드 인젝션 취약점(CVE‑2026‑1281 및 CVE‑2026‑1340)이 공개되고 제로데이 공격에 악용되어 제한된 수의 고객에게 영향을 미쳤습니다. 1월 권고 후 자격 증명을 교체한 고객은 CVE‑2026‑6973 위험을 감소시켰습니다.

출처: BleepingComputer – Ivanti warns of two EPMM flaws exploited in zero‑day attacks -

2026년 4월: CISA는 미국 정부 기관에 CVE‑2026‑1340에 대한 패치를 4일 이내에 적용하도록 명령했습니다.

출처: CISA order -

최근 몇 년: 전 세계 정부 기관을 대상으로 한 Ivanti EPMM 제로데이 공격이 다수 보고되었습니다. CISA는 33개의 Ivanti 취약점이 실제 악용되고 있다고 밝혔으며, 그 중 12개는 랜섬웨어 그룹에 의해 활용되었습니다.

출처:

Ivanti 소개

Ivanti는 전 세계 7,000개 이상의 파트너 네트워크를 통해 40,000개가 넘는 고객에게 IT 자산 관리 제품을 제공하고 있습니다.