새로운 GopherWhisper APT 그룹이 Outlook, Slack, Discord를 통신에 악용

Source: Bleeping Computer

개요

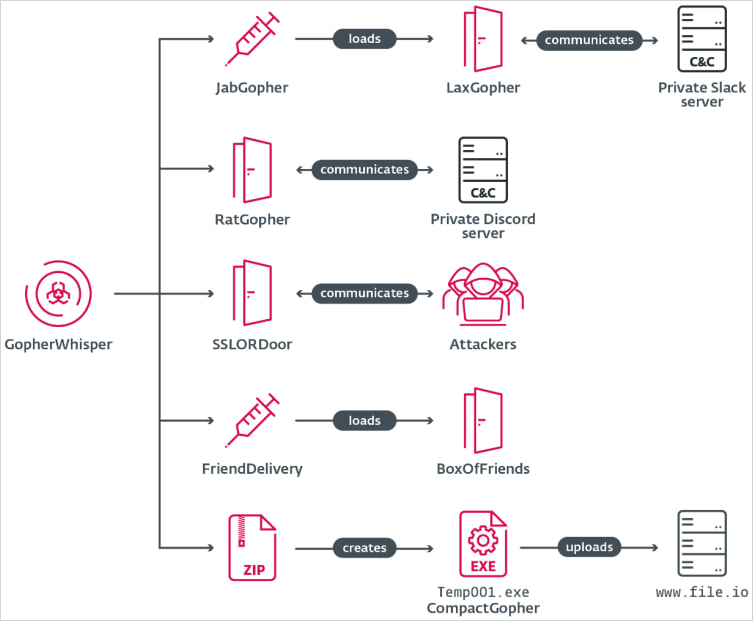

이전에 문서화되지 않았던 국가 지원 위협 행위자 GopherWhisper가 Go 기반 맞춤형 툴킷과 Microsoft 365 Outlook, Slack, Discord와 같은 정식 서비스를 이용해 정부 기관을 대상으로 공격을 수행하고 있습니다. 2023년부터 활동한 것으로 알려졌으며, 이 그룹은 중국과 연관이 있는 것으로 추정되고 수십 명의 피해자를 침해한 것으로 추정됩니다.

캠페인 세부 정보

사이버보안 기업 ESET이 식별한 캠페인에서 위협 행위자는 몽골의 정부 기관을 표적으로 삼아 Slack, Discord, Microsoft Graph API를 이용한 명령‑및‑제어(C2) 통신을 수행하는 다중 백도어가 포함된 악성코드 세트를 배포했습니다.

GopherWhisper는 또한 맞춤형 탈취 도구를 사용해 도난된 데이터를 압축하고 File.io 파일 공유 서비스에 업로드했습니다.

최초 탐지된 백도어

2025년 1월, ESET은 Go로 작성된 최초의 GopherWhisper 백도어 LaxGopher를 탐지했습니다. 이 악성코드는 다음을 수행할 수 있습니다:

- 개인 Slack 서버에서 명령을 가져오기

- 명령 프롬프트를 사용해 명령 실행

- 새로운 페이로드 다운로드

추가 악성 도구

대부분의 추가 도구는 Go 기반입니다:

- RatGopher – 개인 Discord 서버를 C2로 사용하며, 명령을 실행하고 결과를 지정된 채널에 게시하는 백도어.

- BoxOfFriends – Microsoft 365 Outlook (Microsoft Graph API)을 활용해 초안 이메일을 생성·수정하여 C2 통신을 수행하는 백도어.

- SSLORDoor – 원시 소켓(포트 443) 위에서 OpenSSL BIO를 사용하는 C++ 백도어로, 명령 실행, 파일 작업(읽기, 쓰기, 삭제, 업로드) 및 드라이브 열거가 가능.

- JabGopher –

svchost.exe를 실행하고 LaxGopher 백도어(‘whisper.dll’로 위장)를 메모리에 주입하는 인젝터. - FriendDelivery – BoxOfFriends 백도어를 실행하는 로더 및 인젝터 역할을 하는 악성 DLL.

- CompactGopher – 명령줄에서 데이터를 압축하고 File.io에 탈취하는 파일 수집 도구.

GopherWhisper 툴셋

Source: ESET

C2 통신 인사이트

Go 기반 백도어에 하드코딩된 자격 증명을 사용해 연구진은 Slack, Discord, Microsoft Outlook에서 공격자의 계정에 접근했으며, 명령, 업로드된 파일, 실험적 활동이 포함된 C2 통신을 복구했습니다.

- Slack: 2024년 8월 21일부터의 6,044개 메시지.

- Discord: 2023년 11월 16일부터의 3,005개 메시지.

타임스탬프 분석 결과, Slack에서는 UTC 00:00 – 12:00, Discord에서는 UTC 00:00 – 14:00 사이에 명령이 발행된 것으로 나타났습니다. “locale zh‑CN” 메타데이터에 맞춰 UTC+8로 변환하면 대부분의 활동이 현지 시간 08:00 – 17:00 사이에 발생했으며, 이는 중국과의 연관성을 뒷받침합니다.

ESET 텔레메트리는 GopherWhisper가 몽골 정부 기관 내 12대 시스템을 침해했으며, Discord와 Slack C2 트래픽은 “수십 명의 다른 피해자”가 존재함을 시사하지만, 이들의 지리적 위치와 분야는 알려지지 않았습니다.

침해 지표 (IoCs)

ESET은 방어자가 이 위협 클러스터로부터의 공격을 탐지하고 차단할 수 있도록 GopherWhisper 침해 지표 (IoCs) 세트를 제공합니다:

- GitHub 저장소:

참고 자료

- ESET 기술 보고서:

- 초기 탐지 기사: