Microsoft: 해커가 OAuth 오류 흐름을 이용해 악성코드를 전파한다

Source: Bleeping Computer

해커들은 정당한 OAuth 리디렉션 메커니즘을 악용해 이메일 및 브라우저의 피싱 방어를 우회하고 사용자를 악성 페이지로 유도하고 있습니다. 마이크로소프트 디펜더 연구원에 따르면, 이번 공격은 정부 및 공공 부문 조직을 대상으로 피싱 링크를 통해 사용자를 악성 애플리케이션에 인증하도록 유도합니다. 유인 문구는 전자 서명 요청, 사회보장 번호 통지, 회의 초대, 비밀번호 재설정, 혹은 다양한 금융·정치 주제로 나타나며 OAuth 리디렉션 URL을 포함합니다. 때때로 URL이 PDF 파일에 삽입되어 탐지를 회피하기도 합니다.

Microsoft 365 계정 경고 유인

Source: Microsoft

위험한 리디렉션 강제

OAuth 애플리케이션은 ID 제공자(예: Microsoft Entra ID)에 등록되며 OAuth 2.0 프로토콜을 이용해 사용자 데이터와 리소스에 대한 위임 또는 애플리케이션 수준 접근 권한을 얻습니다.

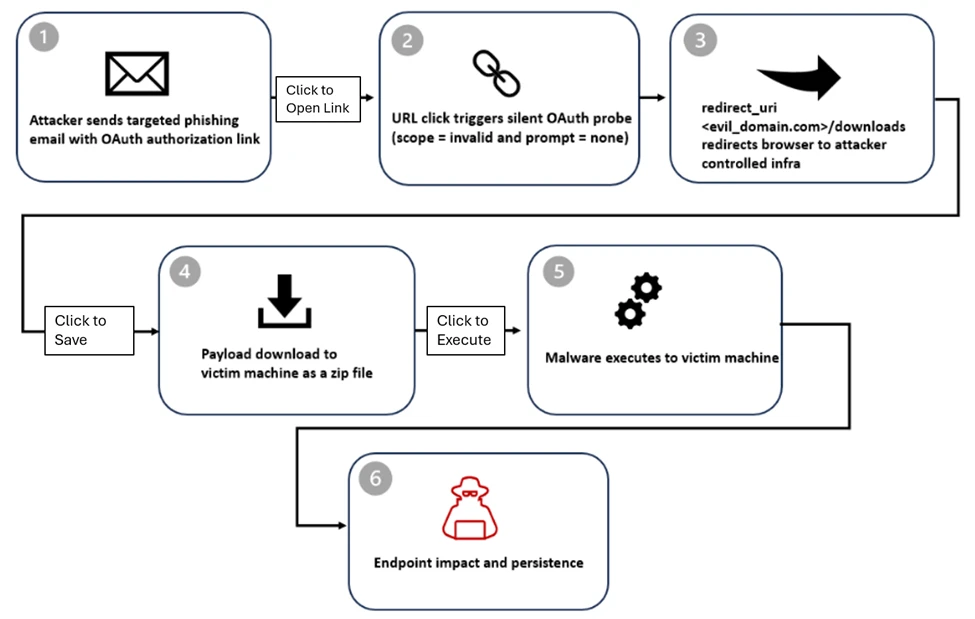

Microsoft이 관찰한 캠페인에서 공격자는 자신이 제어하는 테넌트에 악성 OAuth 애플리케이션을 만들고, 리디렉션 URI를 자신의 인프라를 가리키도록 설정합니다.

연구원들은 Entra ID용 URL이 정상적인 인증 요청처럼 보여도, 엔드포인트가 silent authentication(대화형 로그인 없음) 및 인증 오류를 일으키는 잘못된 scope 파라미터와 함께 호출된다고 설명합니다. 이로 인해 ID 제공자는 사용자를 공격자가 제어하는 리디렉션 URI로 강제로 이동시킵니다.

일부 경우 피해자는 EvilProxy와 같은 중간자 프레임워크가 구동하는 피싱 페이지로 리디렉션되며, 이 프레임워크는 유효한 세션 쿠키를 가로채 MFA 보호를 우회할 수 있습니다. Microsoft은 state 파라미터가 피싱 페이지의 자격 증명 입력란에 피해자의 이메일 주소를 자동 입력하도록 악용된 것을 발견했으며, 이는 신뢰성을 높이는 역할을 합니다.

OAuth 리디렉션 공격 개요

Source: Microsoft

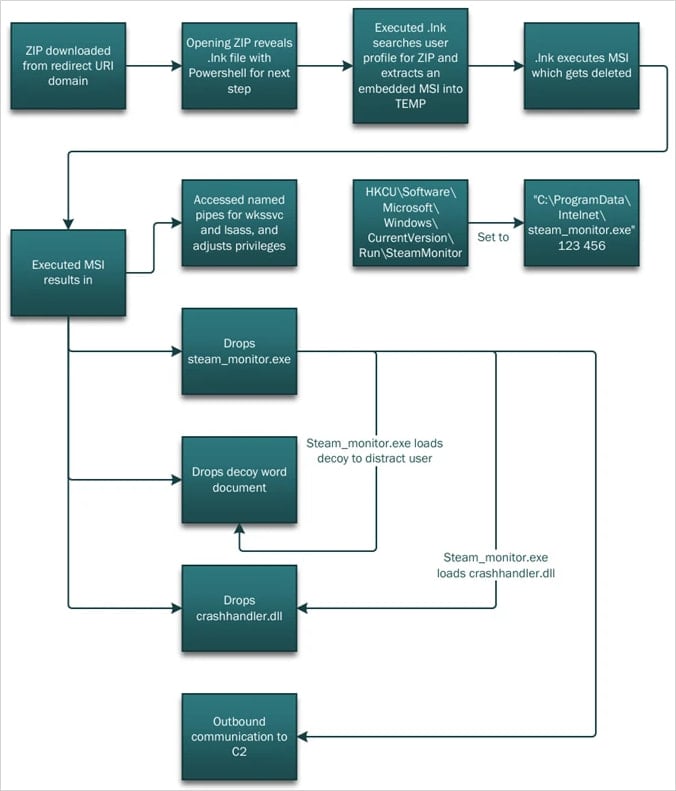

다른 경우에는 피해자가 /download 경로로 리디렉션되어 악성 바로 가기(.LNK) 파일과 HTML‑smuggling 도구가 포함된 ZIP 파일을 자동으로 받게 됩니다. .LNK 파일을 열면 PowerShell이 실행되어 감염된 호스트에 대한 정찰을 수행하고 다음 단계인 DLL 사이드‑로딩에 필요한 구성 요소를 추출합니다.

악성 DLL(crashhandler.dll)은 최종 페이로드(crashlog.dat)를 복호화하여 메모리에 로드하고, 정상 실행 파일(stream_monitor.exe)은 피해자를 현혹시키기 위한 미끼 역할을 합니다.

악성코드 공격 체인

Source: Microsoft

완화 권고 사항

Microsoft은 조직에 다음을 권고합니다:

- OAuth 애플리케이션에 대한 권한을 강화합니다.

- 강력한 신원 보호 및 조건부 액세스 정책을 적용합니다.

- 이메일, 신원, 엔드포인트 전반에 걸친 교차 도메인 탐지를 배포합니다.

관찰된 공격은 인증 오류를 리디렉션으로 처리하도록 설계된 OAuth 동작을 악용하는 신원 기반 위협입니다. 위협 행위자는 scope 또는 prompt=none과 같은 잘못된 파라미터를 통해 OAuth 오류를 유발하고, 이를 통해 실제 공격에서 무음 오류 리디렉션을 강제합니다.