해커가 .arpa DNS와 ipv6를 악용해 피싱 방어를 회피한다

Source: Bleeping Computer

“.arpa”란 무엇인가요?

- **“.arpa”**는 인터넷 인프라 전용으로 예약된 최상위 도메인(TLD)이며, 일반 공개 웹사이트용이 아닙니다.

- 역 DNS(rDNS) 조회에 필요한 네임스페이스를 제공하며, 이는 IP 주소를 호스트 이름으로 매핑합니다.

| 주소 패밀리 | 역조회 영역 |

|---|---|

| IPv4 | in-addr.arpa |

| IPv6 | ip6.arpa |

역조회 시 IP 주소는 역순으로 적히고, 각 옥텟(IPv4) 또는 닙블(IPv6)은 점(.)으로 구분한 뒤 적절한 .arpa 접미사가 붙습니다.

예시: IPv4 역조회

Google의 IPv4 주소 192.178.50.36은 in-addr.arpa 이름으로 해석됩니다:

; > DiG 9.18.39-0ubuntu0.24.04.2-Ubuntu -x 192.178.50.36

;; global options: +cmd

;; Got answer:

;; ->>HEADER<-“우리는 위협 행위자가 유명 정부 기관, 대학, 통신사, 언론사 및 소매업체의 하이재킹된 CNAME을 사용한 100건 이상의 사례를 발견했습니다.” – Infoblox.

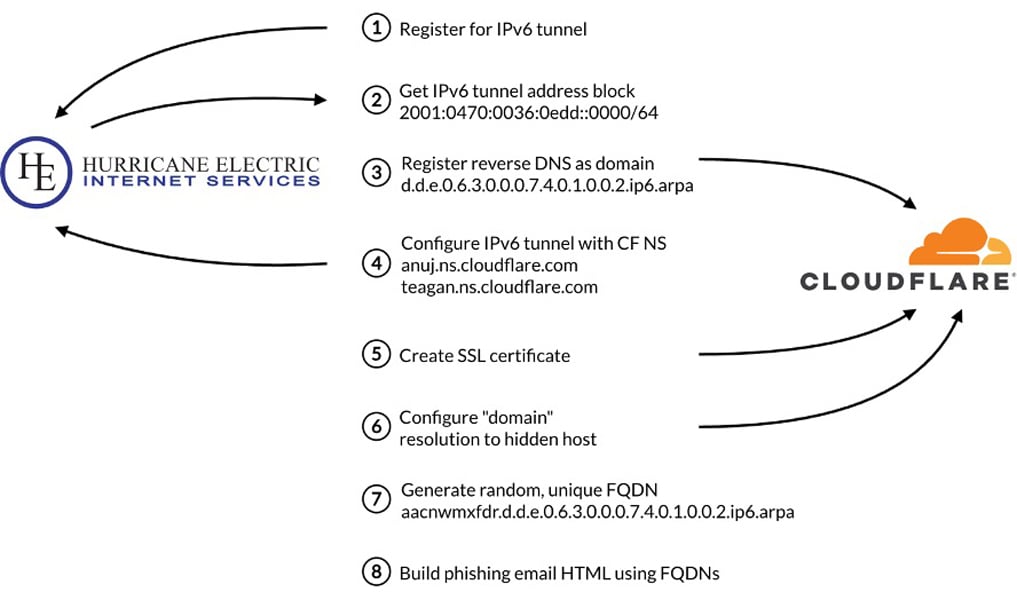

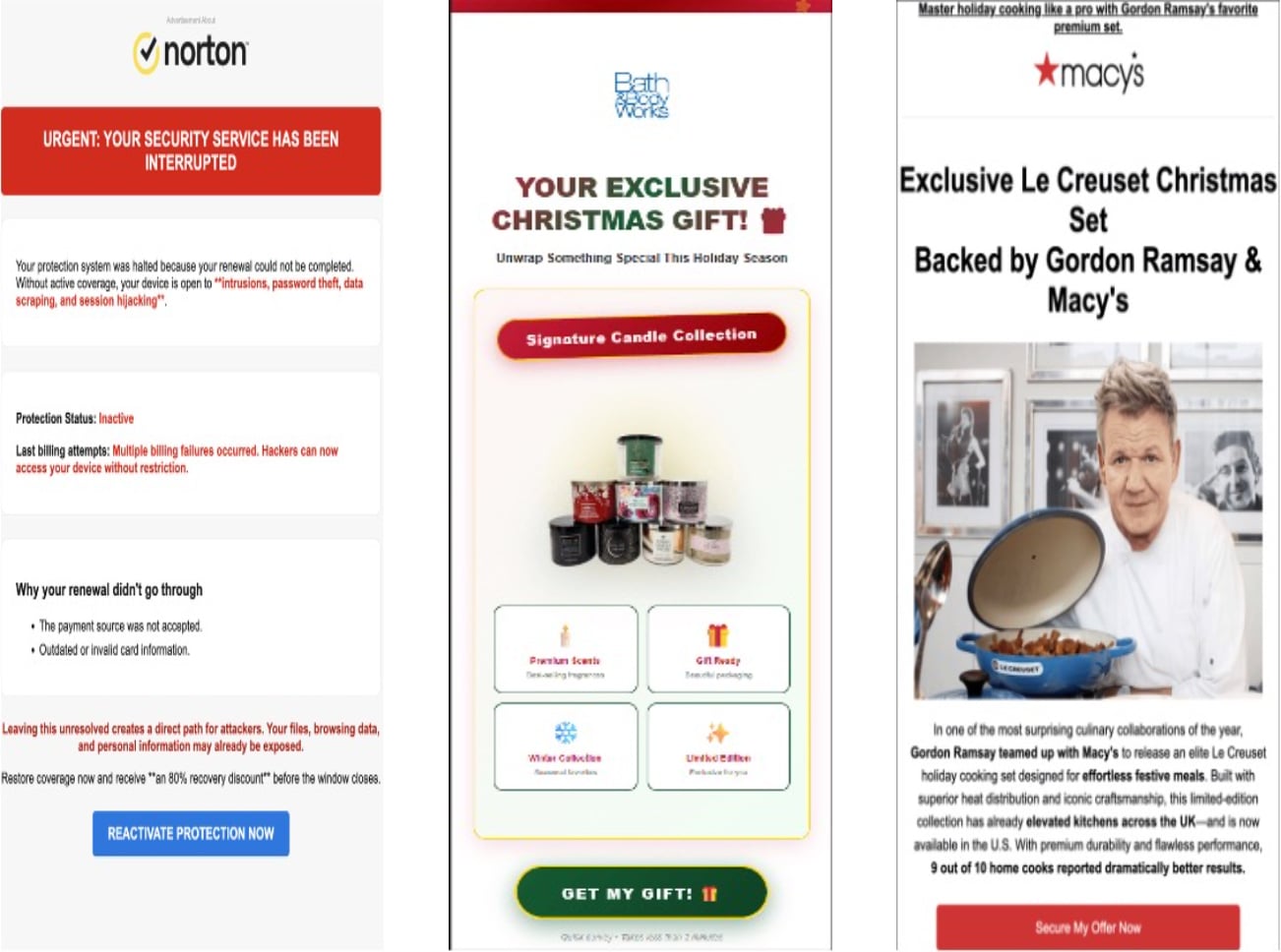

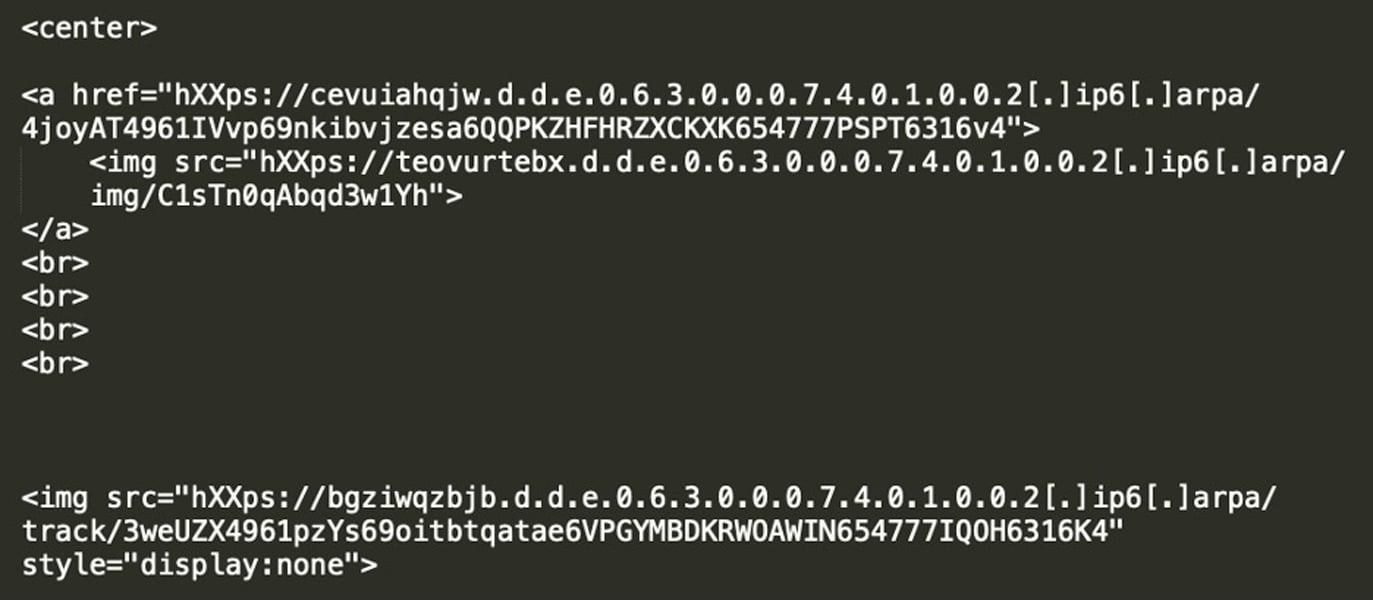

시각적 개요

| 설명 | 이미지 |

|---|---|

공격 체인 – 피싱 이메일에서 .arpa TLD가 어떻게 악용되는지 |  |

| 피싱 이메일 유인 – 역 IPv6 DNS 레코드에 연결된 이미지 |  |

HTML 스니펫 – .arpa 호스트명을 사용하는 이미지와 링크 |  |

출처: Infoblox

완화 권고 사항

- 사용자 인식: 이메일에서 예상치 못한 링크나 이미지를 클릭하지 말고, 알려진 공식 URL을 통해 직접 서비스에 접근하세요.

- 이메일 보안: 이미지 링크를 검사하고 DNS 레코드를 해석하는 고급 피싱 탐지 솔루션을 배포하세요. 도메인 이름만 확인하는 것이 아니라 전체 레코드를 분석해야 합니다.

- DNS 위생: DNS 제공자는 역 DNS 영역에서 허용되는 레코드 유형을 PTR만으로 제한하거나, 보다 엄격한 검증을 적용해야 합니다.

Red Report 2026: 랜섬웨어 암호화가 38% 감소한 이유

악성코드가 점점 더 똑똑해지고 있습니다. Red Report 2026은 새로운 위협이 수학적 기법을 사용해 샌드박스를 탐지하고 눈에 띄게 숨어 있는 방식을 공개합니다.

1백만 1천만 개의 악성 샘플 분석을 다운로드하여 다음을 확인하세요:

- 최신 랜섬웨어가 사용하는 상위 10가지 기법

- 이러한 전술이 현재 방어 체계를 어떻게 우회하는지

- 보안 스택을 강화하기 위한 권고 사항