ShinyHunters, 지속적인 Salesforce Aura 데이터 절도 공격 주장

Source: Bleeping Computer

무슨 일이 일어나고 있나요?

- 공격자는 게스트 사용자 프로필에 과도한 권한을 부여한 Experience Cloud 사이트의

/s/sfsites/auraAPI 엔드포인트를 표적으로 삼습니다. - 이들은 원래 Mandiant에서 개발한 오픈소스 감사 도구 AuraInspector의 수정 버전을 사용해 이러한 잘못된 구성을 찾아내고 악용합니다.

- 이 문제는 플랫폼 취약점이 아니라 고객이 설정한 게스트 사용자 권한에서 비롯된 것입니다.

“Salesforce는 여전히 안전하며, 이 문제는 우리 플랫폼에 내재된 취약점 때문이 아니라는 점을 강조하고 싶습니다. 현재까지의 조사 결과, 이 활동은 플랫폼 보안 결함이 아닌 고객이 구성한 게스트 사용자 설정과 관련이 있음을 확인했습니다.” – Salesforce advisory

왜 중요한가

공개된 Experience 사이트는 익명 방문자가 다음을 할 수 있게 합니다:

- 인증 없이 직접 Salesforce CRM 객체를 쿼리합니다.

- Portal User Visibility 또는 Site User Visibility가 활성화된 경우 내부 사용자를 열거합니다.

- 노출된 데이터를 이용해 포털 계정을 생성할 가능성이 있어 공격 표면이 확대됩니다.

관리자를 위한 즉각적인 조치

게스트 사용자 권한 감사

- 프로필을 필요 최소 권한으로 축소합니다.

- 외부 액세스에 대해 조직 전체 기본값을 비공개로 설정합니다.

가시성 설정 제한

- 포털 사용자 가시성 및 사이트 사용자 가시성을 끕니다.

불필요한 기능 비활성화

- 절대 필요하지 않은 경우 셀프 등록을 끕니다.

API 강화

- 공용 API에 대한 게스트 액세스 비활성화.

- 게스트 프로필에서 API 사용 권한을 제거합니다.

의심스러운 활동 모니터링

- 비정상적인 쿼리, 익숙하지 않은 IP 주소, 또는 비공개로 유지되어야 할 객체에 대한 액세스를 위해 Aura Event Monitoring 로그를 검토합니다.

- 공급업체가 적절한 사람에게 즉시 알릴 수 있도록 Salesforce에 보안 연락처를 지정합니다.

유용한 참고 자료

- AuraInspector – 오픈소스 감사 도구 (Mandiant)

- Salesforce 권고: 데이터 보호 – Experience Cloud 게스트 사용자 접근을 안전하게 하기 위한 필수 조치

- 최소 권한 원칙 (Salesforce 블로그)

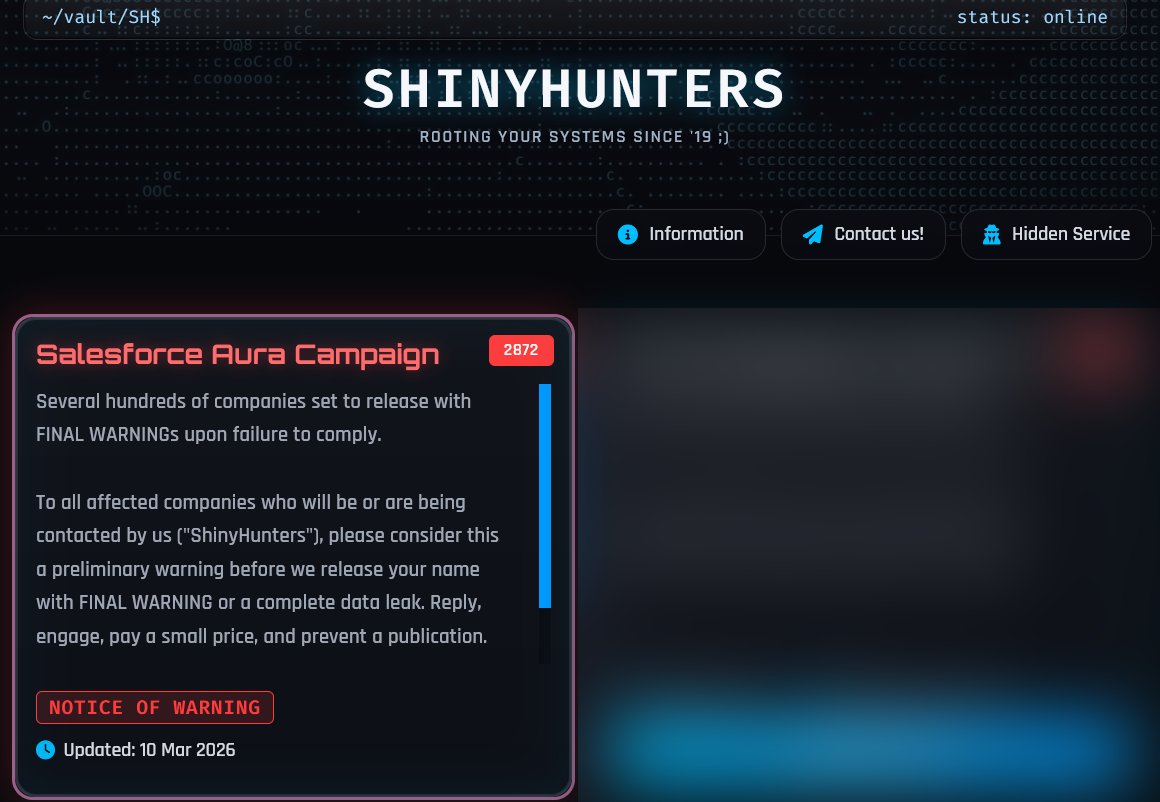

ShinyHunters 책임 인정

데이터 유출 사이트에 게시된 글에서 ShinyHunters 위협 행위자는 Salesforce Aura/Experience Cloud 데이터 절도 공격에 대한 책임을 주장했습니다.

- 범위: ShinyHunters는 ≈ 100개의 고프로파일 기업을 침해했으며, 그 중 다수가 사이버 보안 분야에 속한다고 밝혔습니다.

- 전체 영향: 해커들의 BleepingComputer 인터뷰에 따르면 침해된 조직 수는 300–400개로 추정됩니다.

출처: BleepingComputer

공격 타임라인 및 방법론

2025년 9월 – 초기 침해

- 게스트 사용자에 대한 보안이 취약한 Experience Cloud 접근 제어 설정을 가진 회사를 표적으로 삼았습니다.

/s/sfsites/엔드포인트를 인터넷에서 스캔하여 Aura 인스턴스를 식별했습니다.

GraphQL 쿼리 제한

- Salesforce의 GraphQL API는 쿼리당 2,000 레코드만 반환하도록 제한되어 있어 데이터 추출 속도가 느려졌습니다.

- ShinyHunters는

sortBy파라미터를 이용하면 이 제한을 우회할 수 있음을 발견했습니다.

AuraInspector에 대한 대응

- AuraInspector(2025년 1월 출시) – 잘못 구성된 인스턴스를 찾는 도구 – 발표 이후, 그룹은 추가 정찰을 위해 코드를 수정했습니다.

- Salesforce의 권고문에 따르면 Mandiant 도구의 변형을 사용해 “공개된 Experience Cloud 사이트를 대량 스캔”했다고 합니다.

맞춤형 데이터 절도 도구 – 사용자 에이전트 문자열

Anthropic/RapeForceV2.01.39 (AGENTIC)이 이름은 SnowFlake 데이터 절도 공격에 사용된 “RapeFlake” 도구와 유사합니다.

2,000 레코드 제한 우회 (패치 이후)

- Salesforce가

sortBy트릭을 패치한 뒤, ShinyHunters는 새로운 우회 방법을 찾아 “은밀히” 활용하고 있다고 주장했습니다. - 또한, 올바르게 구성된 Aura 인스턴스에서도 데이터를 탈취할 수 있는 새로운 취약점이 존재한다고 주장합니다.

BleepingComputer는 이 주장을 독립적으로 검증하지 않았으며, Salesforce는 해당 취약점이 존재하지 않는다고 밝히고 있습니다.

- Salesforce가

위협 행위자가 제시한 완화 조치

- 해당 Experience Cloud 사이트의 “Public Access”(공개 접근) 비활성화

- 이는 설명된 공격을 차단할 수 있지만 게스트 접근을 차단하게 되어 사이트가 사설 포털로 전환됩니다.

위협 행위자는 또한 새로운 공격에 사용되고 있다고 주장하는 보다 무해해 보이는 사용자 에이전트를 공유했습니다:

Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 Chrome/120.0.0.0 Safari/537.36참고: 공개 접근을 비활성화하는 것은 트레이드오프이며, 조직은 게스트 기능 손실과 데이터 유출 위험 사이에서 균형을 잡아야 합니다.

Red Report 2026: 왜 랜섬웨어 암호화가 38% 감소했는가

악성코드가 점점 똑똑해지고 있습니다. Red Report 2026은 새로운 위협이 어떻게 작동하는지 보여줍니다:

- 샌드박스 환경을 감지하기 위해 수학적 기법을 사용함

- 전통적인 방어 체계를 피하기 위해 눈에 띄게 숨김

다운로드 1.1 million malicious samples 분석을 통해 상위 10가지 기법을 확인하고, 귀사의 보안 스택이 이를 탐지할 수 있는지 평가해 보세요.