[BLT칼럼] 원격·자율 선박 시대, 보안은 ‘기본 사양’ – 선박 보안 설계부터 사용자 인증·관제까지

Source: Platum

선박은 오래전부터 네트워크에 연결되어 왔다. 최근 달라진 것은 ‘연결의 양’이 아니라 ‘연결의 성격’이다. 위성통신 기반 원격지원, 예지정비, 선대 운영 데이터 통합, 항해·기관·화물·안전 시스템의 상호 연동이 상시화되면서 선박은 더 이상 고립된 기계가 아니라 ‘움직이는 OT(Operational Technology, 산업제어) 시스템’으로 진화한다. 이 환경에서 보안은 “나중에 덧붙이는 옵션”이 아니라, 설계 단계에서부터 네트워크 경계·접점·원격접근·로그·대응까지 포함되는 ‘사양’이 되어야 한다.

이 흐름은 규범에서도 확인된다. IACS(국제선급연합)의 UR E26(선박의 사이버 복원력)·UR E27(선상 시스템/장비의 사이버 복원력)은 신조선에 대한 사이버 요구를 설계·건조 단계에서 반영하도록 하는 방향으로 산업을 밀어 올렸다. 특히 IACS는 개정·운영 경험을 반영해, UR E26/E27의 적용 기준을 “2024년 7월 1일 이후 건조계약(Contracted for construction) 신조선” 기준으로 명시하고 있다. 또한 IMO의 해사 사이버 리스크 관리 가이드라인은 선박 운영 리스크의 중요한 축으로 사이버를 다루는 흐름을 강화한다.

조선사도 ‘네트워크 보안’을 설계도에 올린다

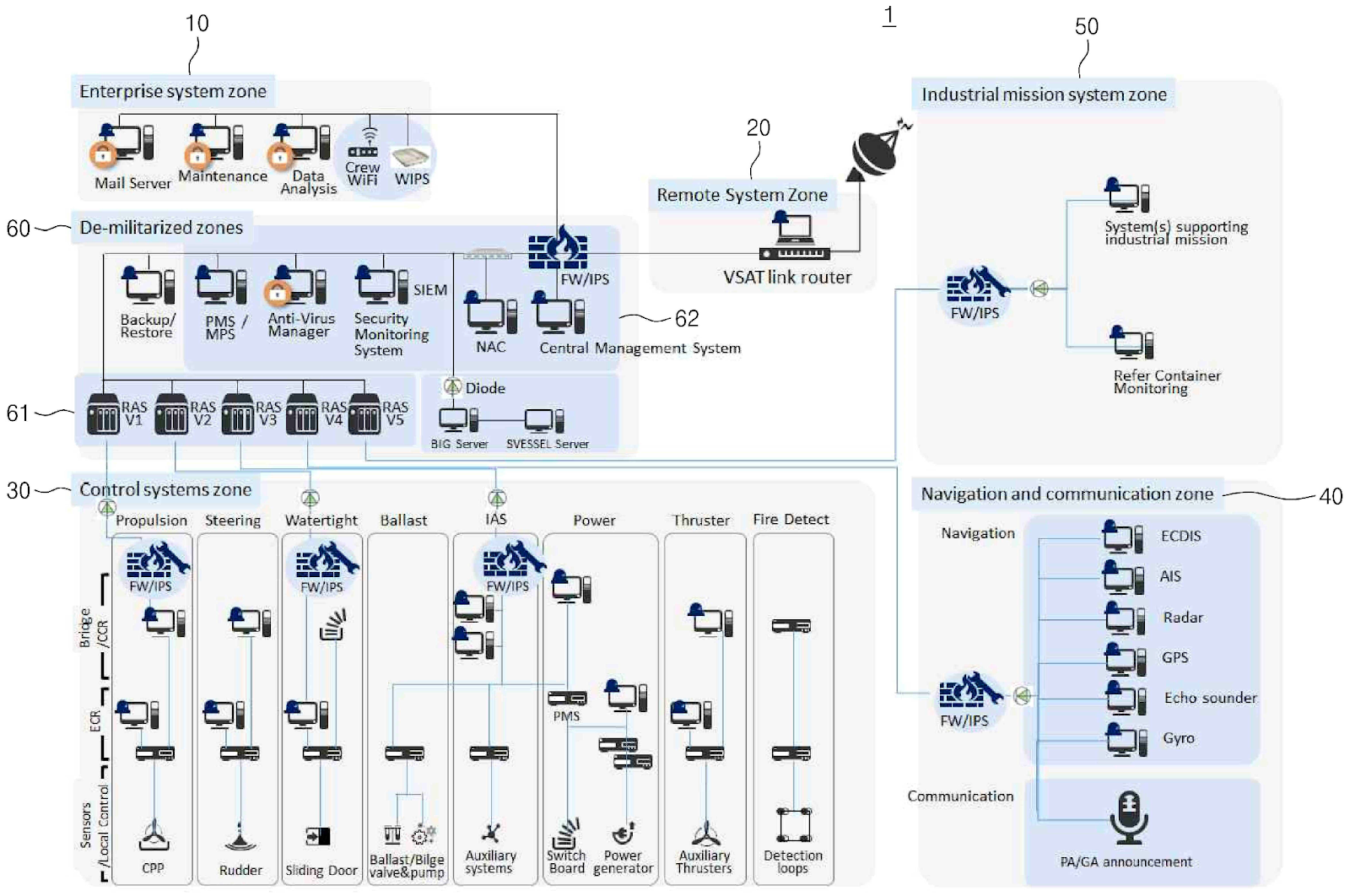

조선사가 보안을 “운영 단계의 옵션”이 아니라 “설계 요소”로 다루기 시작했다는 점은 특허에서도 읽힌다. 삼성중공업의 선박 네트워크 보안 특허(등록특허 10‑2652835)는 선박 내부를 여러 통신 영역으로 구분하고, 영역 간 접점을 통제하는 구조를 전제로 한다. 명세서는 선박 내 통신 영역을 원격통신(위성 등), 기업통신(업무/인터넷), 항해통신, 제어통신, 보조통신 등으로 나누어 설명하고, 이들 사이에 DMZ(완충 구간) 를 두어 보안 관리를 수행하는 구성을 제시한다.

설계 관점의 핵심은 두 가지다.

- 네트워크 ‘분리’와 ‘접점 통제’ 를 보안의 출발점으로 둔다. 각 통신 영역을 분리하고, 영역 간 통신이 DMZ를 경유하도록 하며, DMZ에서 트래픽을 처리·감시·통제한다. 이는 OT 보안에서 흔히 말하는 “경계에 보안을 배치하는 설계”(분리, 중계, 점검, 통제)와 동일하다.

- 원격접근을 ‘통제 가능한 세션’ 으로 다룬다. 특허는 DMZ 내부의 통신처리 모듈이 RAS(Remote Access Server)를 포함할 수 있음을 전제로, 원격 유지보수 등에 대해 인증, 세션 모니터링, 접속 가능 시스템 및 허용 시간 통제를 논리적으로 포함한다. 단순히 “원격을 허용/차단”하는 차원을 넘어, 원격 세션 자체를 관리 대상으로 정의한다.

즉, 조선사가 선박을 만들 때 “외부에서 들어오는 접근을 어떻게 구조적으로 통제할 것인가”를 설계 수준에서 고민하기 시작했고, 그 결과가 ‘선박 네트워크 분리 및 DMZ 기반 보안관리’라는 형태로 나타난다.

남는 공백: ‘누가’ 제어 장비에 들어왔는가를 끝까지 책임지는 문제

네트워크 경계가 단단해졌다고 해서 사고가 사라지는 것은 아니다. OT 현장에서 반복적으로 지적되는 리스크는 종종 내부에서 시작한다.

- 계정 공유, 고정 비밀번호

- 협력사 점검 시 임시 권한 남발

- 정비용 노트북을 통한 비인가 설정 변경

이러한 행위는 “망을 잘 나눴는데도” 발생할 수 있는 전형적인 취약점이다.

선내 제어 네트워크(엔진·발전·밸브·펌프·추진 등)에 대한 접근은 물리적 안전과 직결된다. 따라서 누구가, 언제 허용된 접근인지, 어떤 행위를 했는지가 명확해야 한다. 네트워크 보안 설계(구간 분리, DMZ, 원격 세션 통제)는 중요한 기반이지만, ‘제어 장비 접근’이라는 마지막 구간까지 자동으로 해결해 주지는 않는다. 남는 질문은 다음과 같다.

- PLC/HMI/RTU/DCS 같은 엔드포인트 중요 장비에 접속하는 ‘사용자’를 어떻게 강하게 인증할 것인가

- 통신이 불안정하거나 제한될 수 있는 환경에서도 운영을 방해하지 않으면서 작동하는가

- 누가 언제 무엇을 바꿨는지(감사 로그)가 운영·사고 조사 수준으로 남는가

이 공백을 메우는 축 중 하나가 엔드포인트 중요 장비에 대한 사용자 인증이다.

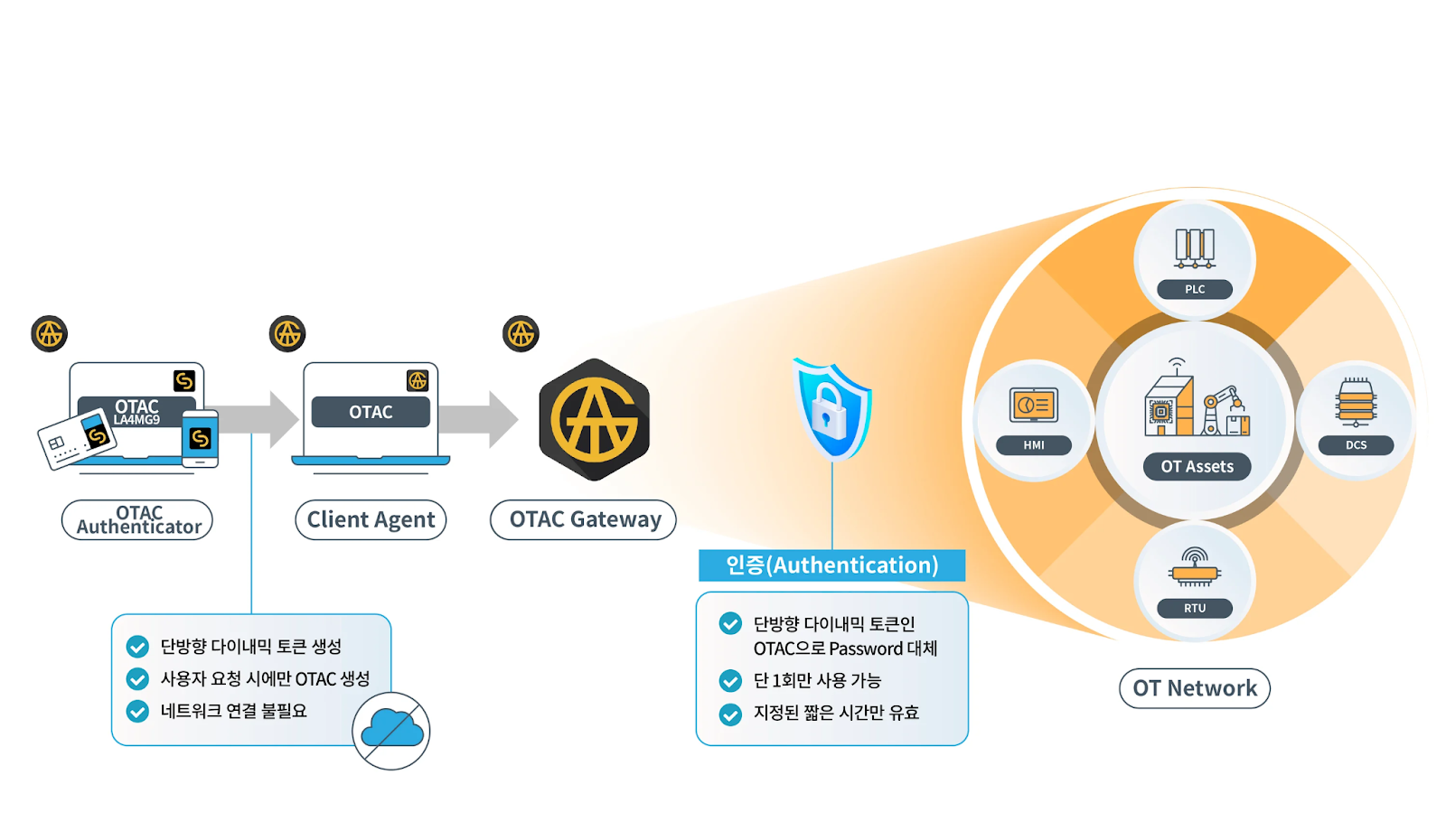

사용자 인증의 해법: OT 환경에 맞는 ‘엔드포인트 앞단 인증’

센스톤의 OTAC Trusted Access Gateway(OTAC TAG) 가 엔드포인트 직전에 탑재되어 사용자인증 레이어를 추가한다.

OTAC TAG는 PLC/HMI/RTU/DCS 등 OT 엔드포인트 앞단에 인라인(in‑line)으로 설치한다. 엔지니어링 애플리케이션을 통한 접근 시 사용자에게 단방향 다이나믹 인증코드(OTAC) 기반의 다중인증(MFA) 을 요구하고, 인증이 정상적으로 완료된 경우에만 해당 엔드포인트 접속을 허용한다.

선박 환경에서 게이트웨이 추가를 통한 사용자 인증 레이어 도입은 다음과 같은 장점을 가진다.

- 기존 장비·시스템 교체 없이 보안 강화 가능

- 운항 중 운영 제약이 적어 실현 가능성이 높음

- 설계 단계에서 정의된 네트워크 보안(분리·DMZ·원격 세션 통제) 위에 엔드포인트 접근 직전 인증을 결합해 제어 장비 접근 통제 수준을 한 단계 끌어올림

관제는 ‘나중’이 아니라 ‘상시 운영’이다: 선박도 SIEM·SOC가 필요해진다

보안은 예방만으로 끝나지 않는다. 특히 선박은 장거리 운항, 다수 시스템 연동, 공급망 복잡성 때문에 탐지와 대응이 필수다. 이 맥락에서 관제·분석 역량(SIEM·SOC)이 등장한다.

㈜이글루코퍼레이션(IGLOO Corporation)은 선박 사이버 복원력 맥락에서 선박용 SIEM ‘SPiDER OT for Maritime’ 을 공개하고 협력·검증 프로젝트를 진행했다. 이는 선박에서도 “로그를 수집·이상행위 탐지·대응 절차 운영”이 제품·프로젝트 단위로 구체화되고 있음을 보여준다.

결론: 설계·인증·관제가 함께 완성되는 조선 보안

- 설계 – 조선사는 디지털 선박 보안 아키텍처를 설계한다. 삼성중공업 특허가 보여주는 DMZ 기반 분리·접점 통제·원격 세션 관리가 그 한 단면이다.

- 인증 – 사고를 막는 결정적인 구간은 종종 “제어 장비에 누가 들어왔는가”라는 사용자 인증 문제다. OTAC TAG와 같은 엔드포인트 앞단 인증 구조는 이 공백을 메우는 핵심 축이 된다.

- 관제 – 설계된 보안이 실제 작동하려면 지속적인 관제가 필요하다. IGLOO Corporation의 선박용 SIEM 프로젝트는 “로그 수집 → 탐지 → 대응”이 시장에서 구체화되고 있음을 보여준다.

선박은 더 커지고, 탑재 장비는 더 많아지며, 외부와의 연결은 더 촘촘해진다. 그 결과 보안은 추가 비용이 아니라 기본 사양이 된다. 조선사가 설계로 길을 열고(분리·접점 통제·원격 세션 관리), 사용자 인증이 마지막 구간을 잠그며(엔드포인트 접근 시점 통제), 관제가 시스템을 살아 있게 만든다. 이제 선박 보안은 한 회사의 기술만으로 완성되지 않는다. 설계·인증·관제가 같은 수준의 구성 요소로 묶일 때, 디지털 선박의 경쟁력이 된다.