Zyxel 警告:影响十余台路由器的关键 RCE 漏洞

Source: Bleeping Computer

台湾网络供应商 Zyxel 已发布安全更新,以修复影响十余款路由器型号的关键漏洞。该缺陷允许未认证的攻击者在未打补丁的设备上实现远程命令执行。

漏洞概述 (CVE‑2025‑13942)

- 类型: UPnP 功能中的命令注入

- 受影响产品:

- 4G LTE / 5G NR CPE

- DSL / 以太网 CPE

- 光纤 ONT

- 无线扩展器

- 影响: 未认证的远程攻击者可通过发送恶意构造的 UPnP SOAP 请求执行操作系统命令。

“需要注意的是,这些设备默认禁用 WAN 访问,只有在同时启用了 WAN 访问和易受攻击的 UPnP 功能时,攻击才能远程进行,” – Zyxel security advisory。

利用条件

- 必须 启用 WAN 访问(默认禁用)。

- 必须 启用 UPnP 功能。

其他补丁

同一天,Zyxel 还修补了两个高危的、需要身份验证后才能利用的命令注入漏洞:

- CVE‑2025‑13943 – CVE record

- CVE‑2026‑1459 – CVE record

这两个漏洞均允许拥有已泄露凭据的威胁行为者执行操作系统命令。

暴露统计

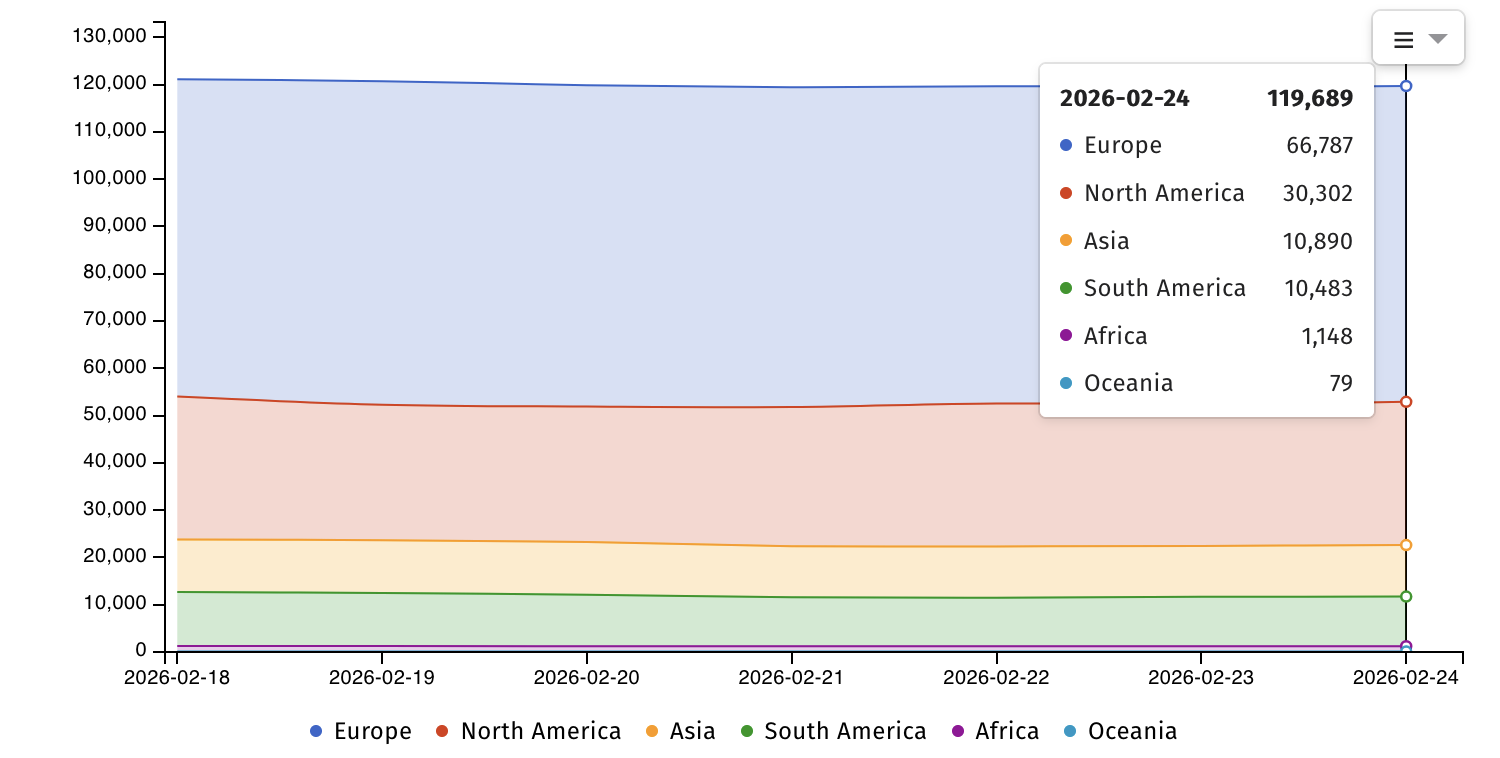

Shadowserver 追踪到 近 120,000 台面向互联网的 Zyxel 设备,其中 超过 76,000 台路由器。

面向互联网的 Zyxel 设备(Shadowserver)

政府追踪

美国网络安全与基础设施安全局(CISA)目前正在追踪 12 项 Zyxel 漏洞,这些漏洞影响路由器、防火墙和 NAS 设备,已在野外被主动利用。

查看 CISA 目录

旧设备与生命周期结束(EOL)问题

本月早些时候,Zyxel 宣布 不修补 两个正在被利用的零日漏洞(CVE‑2024‑40891、CVE‑2024‑40892),这些漏洞针对仍在网络上出售的已停产路由器。公司建议客户用更新且受支持的型号替换受影响的设备。

受影响的旧型号:

VMG1312‑B10A、VMG1312‑B10B、VMG1312‑B10E、VMG3312‑B10A、VMG3313‑B10A、VMG3926‑B10B、VMG4325‑B10A、VMG4380‑B10A、VMG8324‑B10A、VMG8924‑B10A、SBG3300、SBG3500。

公司覆盖范围

Zyxel 声称其网络产品已在全球 150 个市场 被 超过 100 万家企业 使用。