ZeroDayRAT malware 授予对 Android、iOS 设备的完全访问权限

Source: Bleeping Computer

一个名为 ZeroDayRAT 的新商业移动间谍软件平台正在 Telegram 上向网络犯罪分子宣传,声称能够对被侵入的 Android 和 iOS 设备实现完整的远程控制。该恶意软件为买家提供了功能齐全的面板来管理感染的设备,据称支持 Android 5 至 16 以及 iOS 最高至 26 版(最新)。

移动威胁狩猎公司 iVerify 的研究人员表示,ZeroDayRAT 不仅会窃取数据,还能进行实时监控和金融盗窃。

仪表盘概览

仪表盘显示被侵入设备的型号、操作系统版本、电池状态、SIM 信息、所在国家以及锁定状态等信息。

.jpg)

来源:iVerify

该恶意软件可以记录应用使用情况、活动时间线、短信交流,并向操作者提供概览。其他标签页显示所有收到的通知以及感染设备上已注册的账户,展示电子邮件/用户 ID,并可能用于暴力破解和凭证填充。

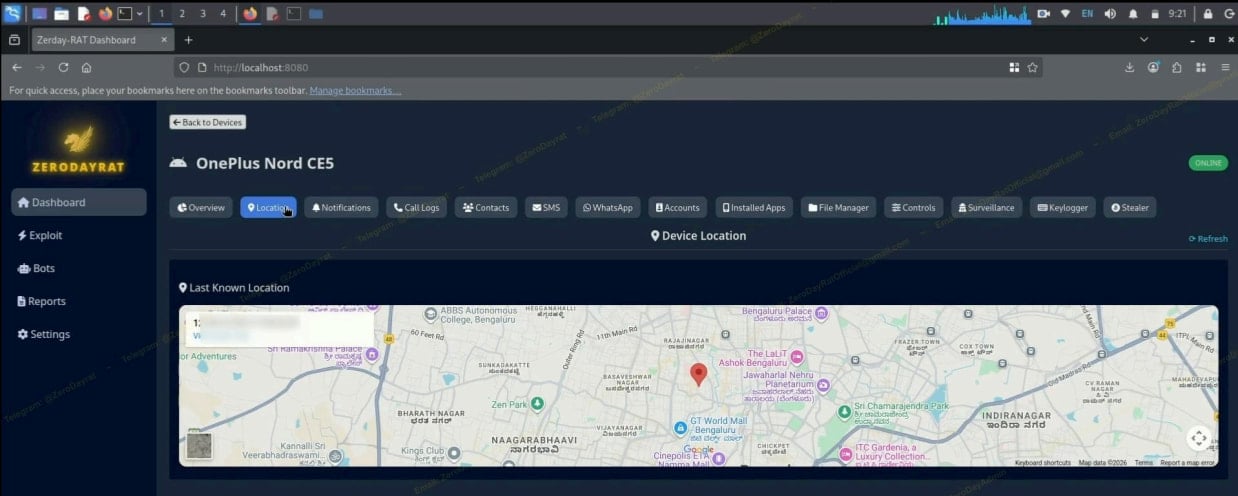

实时位置追踪

如果获取了 GPS 权限,恶意软件可以实时追踪受害者,并在 Google Maps 视图上绘制其当前位置,同时保留完整的位置历史记录。

来源:iVerify

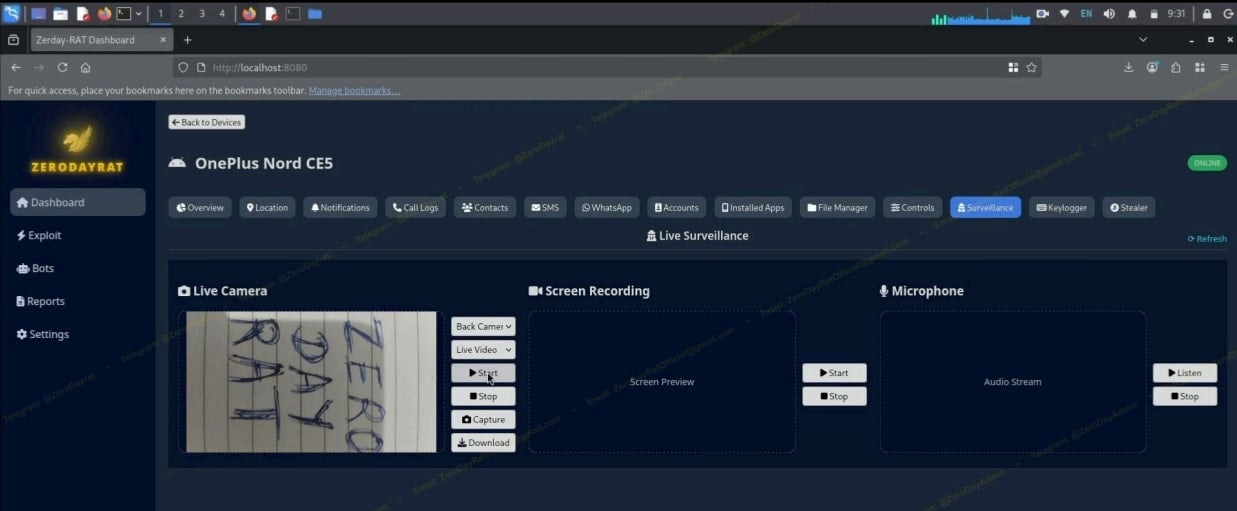

摄像头、麦克风和屏幕捕获

ZeroDayRAT 支持激活设备前后摄像头和麦克风以获取实时媒体流,或录制受害者的屏幕以泄露其他机密信息。

来源:iVerify

凭证拦截与 OTP 窃取

获取短信权限后,恶意软件可以捕获收到的一次性密码(OTP),实现 2FA 绕过,并且还能从受害者设备发送短信。内置的键盘记录模块会捕获用户输入,包括密码、手势和解锁图案。

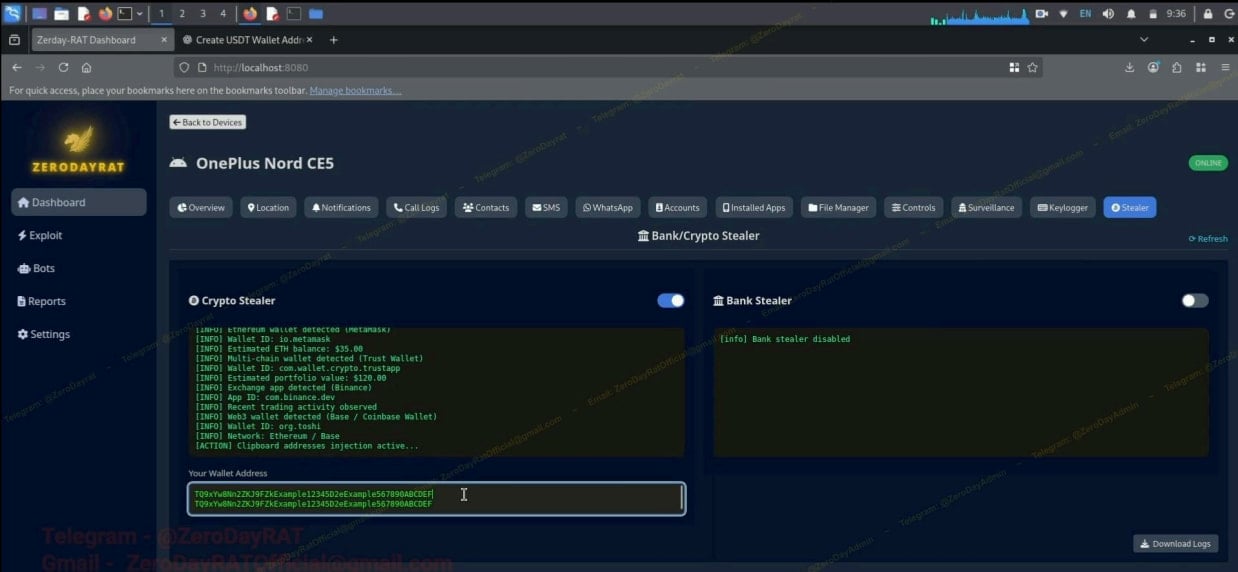

加密货币和银行窃取模块

加密货币窃取模块会扫描 MetaMask、Trust Wallet、Binance、Coinbase 等钱包应用,记录钱包 ID 与余额,并尝试注入剪贴板地址,将复制的地址替换为攻击者控制的地址。银行窃取模块针对网银应用、UPI 平台(Google Pay、PhonePe)以及支付服务(Apple Pay、PayPal),通过覆盖伪造界面来窃取凭证。

来源:iVerify

缓解建议

- 仅从官方应用商店(Android 的 Google Play、iOS 的 Apple App Store)下载安装应用。

- 使用可信的发布者,并保持操作系统和应用程序及时更新。

- 高风险用户应在 iOS 上启用 锁定模式,在 Android 上启用 高级保护。

- 监控设备权限并撤销不必要的访问(如摄像头、麦克风、短信)。

- 在企业环境中部署移动设备管理(MDM)解决方案,以检测并阻止未经授权的远程控制工具。

单个设备被侵入即可泄露个人隐私并导致重大财务损失,而员工设备被侵入则可能引发更广泛的企业安全事件。