当身份不是薄弱环节时,访问仍是薄弱环节

Source: Bleeping Computer

劳动力身份的变迁

多年来,身份一直被视为劳动力安全的基础。假设很简单:如果组织能够可靠地确认用户的身份,就可以自信地授予访问权限。

这种逻辑在员工使用公司设备在可预测的条件下访问企业网络时是有效的。如今,这已不再反映实际的访问使用方式——或被滥用的情况。

为什么旧模型失效

-

现代劳动力在多个地点、网络和时区之间工作。

员工经常在公司笔记本、个人设备和第三方终端之间切换。

(Read more about the modern workforce) -

访问不再绑定到单一环境或设备。

安全团队必须在不增加风险或扰乱生产力的前提下支持这种灵活性,即使用于做出访问决策的信号变得更嘈杂、更碎片化,且单独信任度下降。

(Learn how devices factor into security)

身份 ≠ 风险

合法用户使用安全、合规的设备访问系统时,其 根本不同的风险 与同一用户使用过时、未受管理或已受损的终端进行连接时的风险截然不同。然而,许多访问模型仍将这些情形视为等同,仅基于 身份 授予访问权限,而设备状态则是次要或静态的。

为什么“身份优先”模型不足

-

设备风险在认证后会演变。

终端会不断变化状态,配置漂移、安全控制被禁用或更新延迟——通常在授予访问权限很久之后。 -

信任保持静态。

当访问决策仅绑定于登录时的条件时,即使底层风险概况恶化,信任仍会持续。

缺口最明显的地方

| 访问路径 | 常见盲点 | 为什么重要 |

|---|---|---|

| 传统协议 | 没有现代条件访问策略 | 决策上下文受限 |

| 远程访问工具(例如 RDP) | 带外会话 | 信任延伸至初始登录之后 |

| 非浏览器工作流 | 缺乏持续的设备评估 | 会话令牌可能被劫持 |

攻击者如何利用盲点

- 重复使用错误的信任 而不是破坏认证。

- 从受损终端窃取会话令牌。

- 利用后来变得不安全的受信设备 绕过多因素认证(MFA)。

“登录比闯入更容易。”

从错误设备呈现的有效身份是绕过现代控制并保持隐蔽的最可靠方式之一。

要点

- 身份仅是起点。 持续评估设备健康、姿态和上下文对于使风险与现实保持一致至关重要。

- 从静态的登录时决策转向动态的全会话评估,以弥合信任缺口,防止攻击者利用“身份正确、设备错误”情形。

为什么零信任常常失效

Zero Trust 已被广泛接受为安全原则,但在员工访问方面的实际应用远不够一致。虽然身份控制已经成熟,但进展常常在设备层面停滞——尤其是对于那些不在浏览器或现代条件访问框架内、默认继承信任的访问路径。

关键挑战

-

设备信任增加了复杂性

- 未受管理的个人设备难以始终如一地评估。

- 合规检查往往是静态的而非持续的。

- 强制执行会因访问启动方式的不同而有所差异。

-

工具碎片化

- 身份和终端信号常由不同的工具处理,这些工具从未设计为协同工作。

- 这导致可视性碎片化,决策不一致。

-

静态、硬化的策略

- 随着时间推移,访问策略可能变得过于僵硬和静态。

- 当访问在没有持续检查的情况下被授予时,传统控制对恶意行为的检测和响应会变得缓慢。

结论

实现真正的零信任需要对身份和设备健康进行持续、集成的验证。缺乏这种集成,模型就会失效,使组织容易受到身份滥用和其他攻击的威胁。

Source: https://www.bleepingcomputer.com/news/security/identity-isnt-weak-link/

从身份检查到持续访问验证

静态、以身份为中心的访问控制已不足以应对需求;机制必须在身份验证后保持有效,并随条件变化而适应。

Infinipoint 等解决方案通过将信任决策扩展到身份之外,并在条件演变时保持强制执行,从而实现该模型的落地。

以下措施侧重于在不干扰工作方式的前提下,堵住最常见的访问失败点。

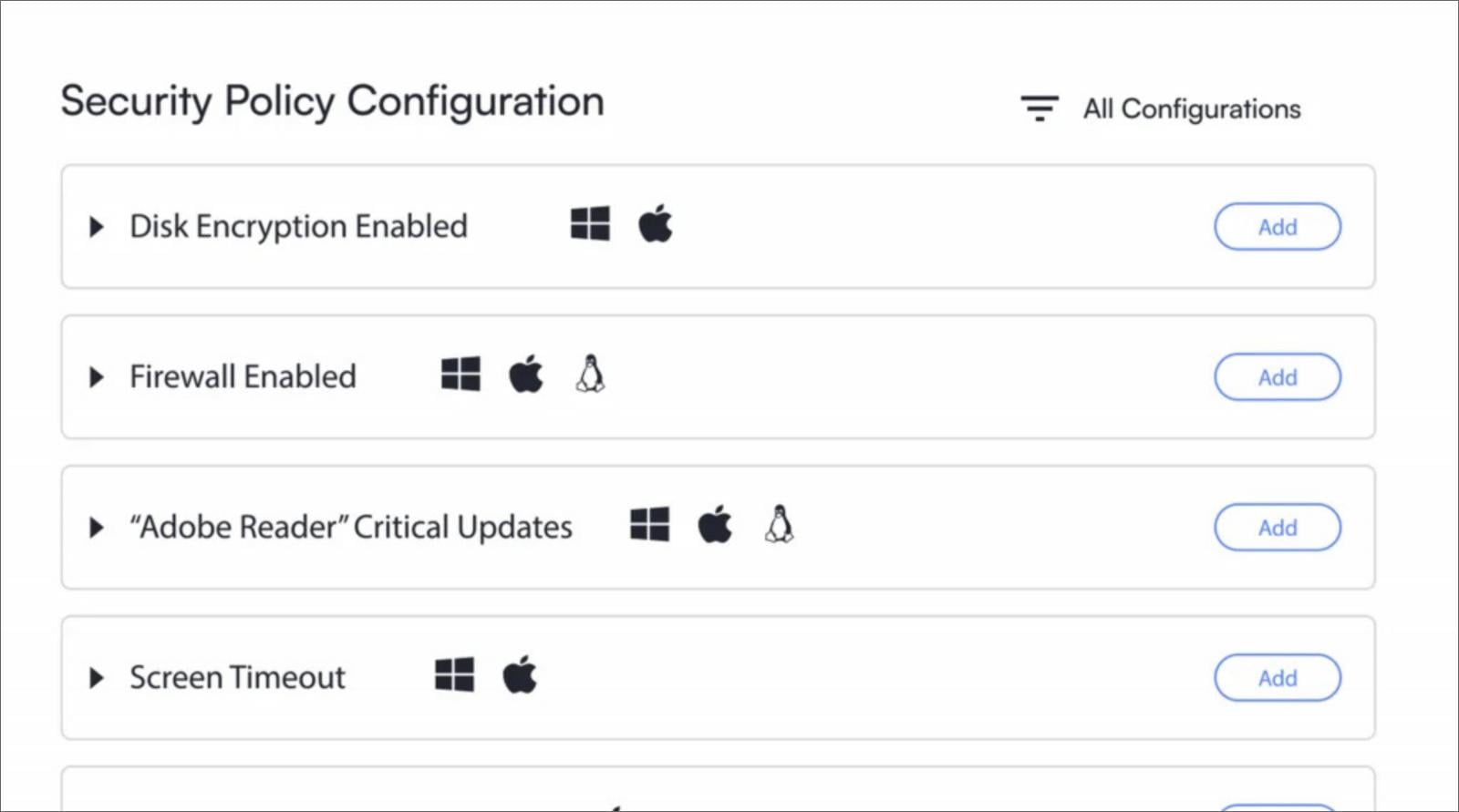

- 持续验证用户和设备 – 通过将访问绑定到受信任的终端而非仅身份本身,降低被盗凭证、会话令牌劫持以及 MFA 绕过技术 的有效性。

- 应用基于设备的访问控制 – 允许注册受批准的硬件,限制每位用户的设备数量和类型,并区分公司、个人和第三方终端,防止攻击者在不受信任的设备上复用有效凭证。

- 在不默认造成中断的情况下强制安全 – 比例化的强制执行让组织能够在不必要地打断合法工作流程的情况下响应风险。条件限制和宽限期为用户提供解决问题的时间,同时保持安全控制。

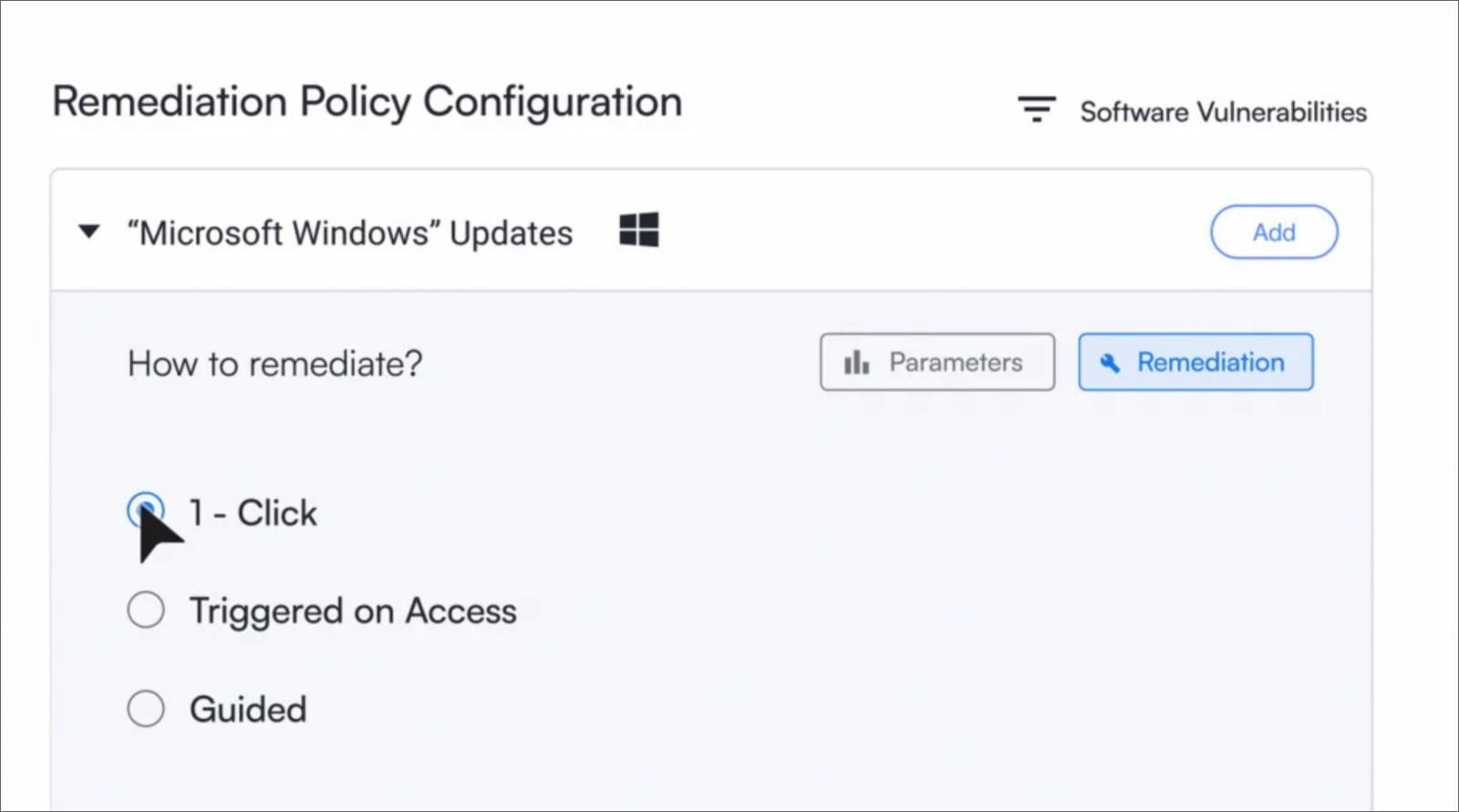

- 启用自助式修复以恢复信任 – 通过“一键修复”执行加密启用、操作系统更新等操作,可高效恢复信任,减少支持工单和 IT 工作负荷,同时保持安全标准不变。

Specops,Outpost24 的身份与访问管理部门,通过 Infinipoint 提供这些控制,实现零信任工作负载访问,在每个访问点以及整个会话期间持续验证用户和设备,支持 Windows、macOS、Linux 和移动平台。

与 Specops 专家联系,了解在身份之外实施基于设备的零信任访问。

本文由 Specops Software 赞助并撰写。