英国警告中国黑客利用代理网络规避检测

Source: Bleeping Computer

联合咨询摘要

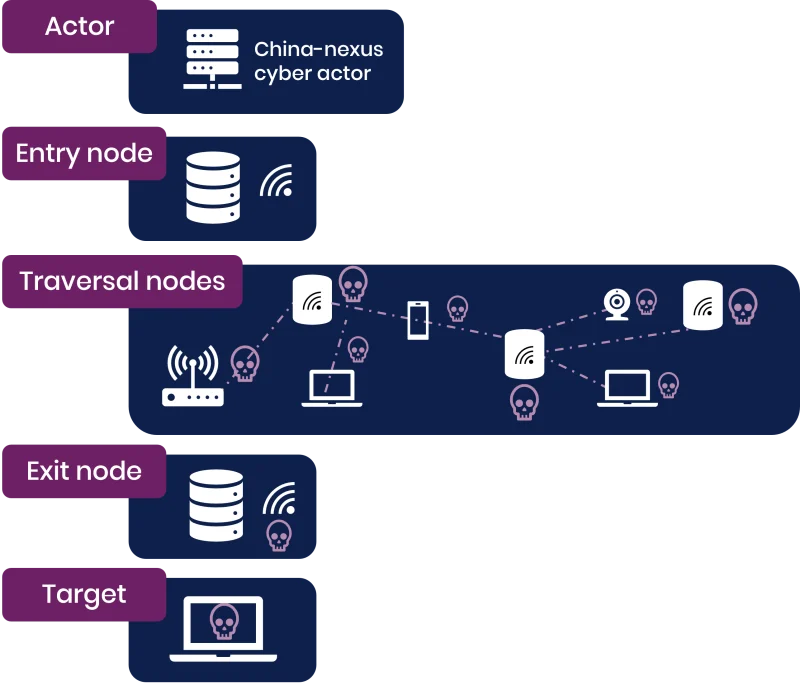

英国国家网络安全中心(NCSC‑UK)与国际合作伙伴警告称,中国关联的黑客正日益利用大规模的被劫持消费设备代理网络,以规避检测并掩饰其恶意活动。

该咨询由美国、澳大利亚、加拿大、德国、日本、荷兰、新西兰、西班牙和瑞典的机构共同签署,指出大多数中国黑客组织已从单独采购基础设施转向庞大的受损设备僵尸网络——主要是小型办公室和家庭办公室(SOHO)路由器、联网摄像头、录像机以及网络附属存储(NAS)设备。

这些巨大的僵尸网络使威胁行为者能够通过一系列受损设备转发流量,在网络的一个入口点进入,经过多个中间节点后在接近预期目标的地方退出,以避免地理位置检测。

“NCSC 认为,大多数中国关联的威胁行为者正在使用这些网络……已经创建了多个隐蔽网络并持续更新,且单个隐蔽网络可能被多个行为者使用,”联合咨询写道。

“这些网络主要由受损的小型办公室家庭办公室(SOHO)路由器以及物联网(IoT)和智能设备组成。”

— 联合咨询 (NCSC)

隐蔽网络基本设置 (NCSC‑UK)

知名僵尸网络

Raptor Train

- 范围: 2024年在全球感染超过260,000台设备。

- 归属: FBI将其与中国国家支持的 Flax Typhoon 黑客组织以及中国公司 Integrity Technology Group(2025年1月被制裁)关联。

- 破坏: FBI于2024年9月在 Black Lotus Labs 的协助下破坏了 Raptor Train,因其与针对美国和台湾的军事、政府、高等教育、电信、国防工业基地(DIB)以及 IT 部门的攻击活动有关。

- 参考文献:

KV‑Botnet

- 运营者: 中国国家支持的 Volt Typhoon 威胁组织。

- 组成: 主要是已过期且不再接收安全补丁的易受攻击的 Cisco 和 Netgear 路由器。

- 破坏与复活:

- FBI于2024年1月通过清除受感染路由器上的恶意软件,破坏了 KV‑Botnet。

- Volt Typhoon在2024年11月开始复活该僵尸网络,此前在2024年2月的首次重建尝试失败。

- 参考文献:

影响与建议

“僵尸网络行动通过利用日常联网设备的漏洞,对英国构成重大威胁,并可能发动大规模网络攻击,”NCSC‑UK 运营总监 Paul Chichester 说。

西方情报机构警告称,基于静态恶意 IP 地址黑名单的传统防御正变得效率下降,因为这些僵尸网络不断添加新的被攻陷节点。

推荐的防御措施

- 在所有账户上实施多因素认证(MFA)。

- 绘制并清点边缘设备(路由器、物联网设备、摄像头、网络附加存储)。

- 利用包含已知隐蔽网络指示器的动态威胁情报源。

- 在可能的情况下应用 IP 白名单、零信任控制以及机器证书验证。

- 定期为 SOHO 路由器和物联网设备打补丁并更新固件。

这些措施帮助任何规模的组织降低由中国关联威胁行为者使用的快速演变的代理网络僵尸网络所带来的风险。