国家行为体在“Shadow Campaigns”间谍行动中针对155个国家

Source: Bleeping Computer

概述

一个国家支持的威胁组织在全球范围内的行动中,已入侵了 37 个国家的数十个政府和关键基础设施实体的网络,这些行动被称为 “Shadow Campaigns.” 在去年 11 月至 12 月期间,该组织还开展了针对与 155 个国家 相关的政府实体的侦察活动。

根据 Palo Alto Networks 的 Unit 42 部门,该组织自 2024 年 1 月起就已活跃,并且高度确信其在亚洲运作。在能够进行确定性归属之前,研究人员将该组织标记为 TGR‑STA‑1030 / UNC6619。

目标部门

“Shadow Campaigns” 活动主要聚焦于:

- 政府部委

- 执法机构

- 边境管制

- 金融业

- 贸易

- 能源

- 矿业

- 移民事务

- 外交机构

Unit 42 研究人员证实,这些攻击已成功渗透至少 70 家政府和关键基础设施组织,涉及 37 个国家。这包括参与美洲贸易政策、地缘政治议题和选举的实体;多个欧洲国家的部委和议会;澳大利亚财政部;以及台湾的政府和关键基础设施。

目标国家(上)和已确认的渗透(下) – 来源:Unit 42

被针对或已被渗透的国家名单十分广泛,似乎受特定地区事件驱动。

- 在 2025 年 10 月美国政府停摆期间,威胁行为者对北美、中美洲和南美洲的实体(巴西、加拿大、多米尼加共和国、危地马拉、洪都拉斯、牙买加、墨西哥、巴拿马和特立尼达和多巴哥)表现出更高的扫描兴趣。

- 在洪都拉斯全国选举前 30 天,发现针对 至少 200 个 IP 地址(承载洪都拉斯政府基础设施)的显著侦察活动,因为两位候选人均表示愿意恢复与台湾的外交关系。

Source: …

受影响实体(Unit 42 评估)

- 巴西 – 矿业和能源部

- 玻利维亚 – 与采矿相关实体的网络

- 墨西哥 – 两个部委

- 巴拿马 – 政府基础设施

- 委内瑞拉 – 一个定位到 Venezolana de Industria Tecnológica 设施的 IP 地址

- 塞浦路斯、捷克、德国、希腊、意大利、波兰、葡萄牙、塞尔维亚 – 各类政府实体

- 印度尼西亚 – 一家航空公司

- 马来西亚 – 多个政府部门和部委

- 蒙古 – 一个执法机构

- 台湾 – 电力设备行业的主要供应商

- 泰国 – 一个政府部门(可能负责经济和国际贸易信息)

- 刚果民主共和国、吉布提、埃塞俄比亚、纳米比亚、尼日尔、尼日利亚、赞比亚 – 关键基础设施实体

Unit 42 还认为 TGR‑STA‑1030/UNC6619 曾尝试对以下关联基础设施进行 SSH 连接:

- 澳大利亚财政部

- 阿富汗财政部

- 尼泊尔总理办公室及部长理事会

其他侦察与入侵尝试

- 扫描与 捷克政府(军队、警察、议会、内政部、财政部、外交部以及总统网站)相连的基础设施。

- 针对超过 600 个托管 .europa.eu 域名的 IP 地址。

- 2025 年 7 月,该组织将重点放在德国,向超过 490 个托管政府系统的 IP 地址发起连接。

Shadow Campaigns 攻击链

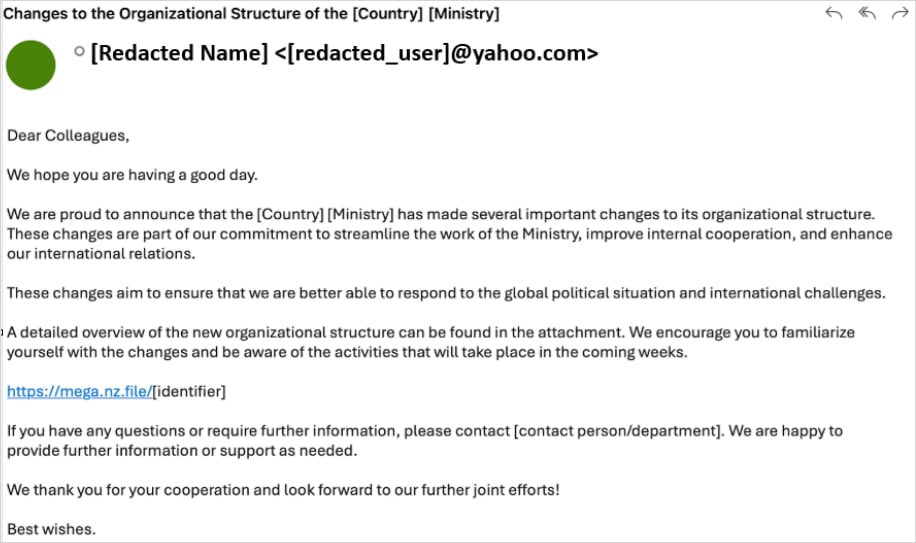

早期的行动依赖于高度定制的钓鱼邮件,发送给政府官员,邮件中常常提及内部部门重组工作。这些邮件嵌入了指向 Mega.nz 存储服务上本地化命名的恶意压缩包的链接。压缩文件包含:

- 一个名为 Diaoyu 的恶意加载器

- 一个名为 pic1.png 的零字节 PNG 文件

Sample of the phishing email used in Shadow Campaigns operations – Source: Unit 42

Unit 42 研究人员发现,Diaoyu 加载器会在满足特定条件时获取 Cobalt Strike 负载以及用于指挥控制(C2)的 VShell 框架,这些条件充当了分析规避检查。

“除了水平屏幕分辨率 ≥ 1440 的硬件要求外,样本还会在执行目录中检查特定文件 (pic1.png) 的环境依赖性,”研究人员说。

Read the full analysis.

零字节图片充当基于文件的完整性检查;如果缺少该文件,恶意软件将在检查受感染主机之前终止。

为了规避检测,加载器会查找以下安全产品的运行进程:

- Kaspersky

- Avira

- Bitdefender

- Sentinel One

- Norton (Symantec)

被利用的漏洞

除了网络钓鱼之外,TGR‑STA‑1030/UNC6619 还利用了至少 15 个已知漏洞 来实现初始访问,涉及以下问题:

- SAP Solution Manager

- Microsoft Exchange Server

- D‑Link 设备

- Microsoft Windows

新 Linux Rootkit

TGR‑STA‑1030/UNC6619 的工具包使用了 [内容不完整 – 原文在此截断]。

以上所有信息均来源于 Palo Alto Networks 的 Unit 42 研究。

Shadow Campaigns 活动范围广泛,包含诸如 Behinder、Godzilla、Neo‑reGeorg 等 webshell,以及 GO Simple Tunnel (GOST)、Fast Reverse Proxy Server (FRPS)、IOX 等网络隧道工具。

定制 Linux 内核 eBPF Rootkit – ShadowGuard

“eBPF 后门因完全运行在高度可信的内核空间中而臭名昭著,极难检测,”研究人员解释道。

Unit 42 – Shadow Campaigns: Uncovering Global Espionage

“这使得它们能够在安全工具或系统监控应用程序看到真实数据之前,操纵核心系统功能和审计日志。”

ShadowGuard 的关键功能

- 在内核层面隐藏恶意进程信息。

- 通过系统调用拦截,从标准 Linux 监控工具中隐藏多达 32 PIDs。

- 可以隐藏名称中包含

*swsecret*的文件和目录。 - 为操作员提供机制,定义应保持可见的进程。

基础设施

- 面向受害者的服务器托管在合法的 VPS 提供商,位于 美国、新加坡和英国。

- 用于流量混淆的中继服务器。

- 住宅代理或 Tor 用于代理。

研究人员观察到使用了对目标熟悉的 C2 域名,例如:

- 用于法语国家的

.gouv顶级域名。 - 在针对欧洲空间的攻击中使用的

dog3rj[.]tech域名。

“该域名可能是对‘DOGE Jr’的引用,在西方语境中有多重含义,例如美国政府效率部或一种加密货币的名称,”研究人员解释道。

威胁行为者概况

根据 Unit 42,TGR‑STA‑1030 / UNC6619 代表一个在行动上成熟的间谍组织,其特点是:

- 优先获取 战略、经济和政治情报。

- 已经影响了 全球数十个政府。

Unit 42 的报告在底部提供了 妥协指示器 (Indicators of Compromise, IoCs),帮助防御者检测并阻止这些攻击。

IT 基础设施的未来

现代 IT 基础设施的演进速度已经超出手动工作流的处理能力。在这本全新的 Tines 指南中,了解您的团队如何能够:

- 减少隐藏的手动延迟

- 通过自动化响应提升可靠性

- 在您已经使用的工具之上构建并扩展智能工作流