AWS 中的 Security Groups:小改动,安全影响巨大

发布: (2026年2月3日 GMT+8 05:56)

3 分钟阅读

原文: Dev.to

Source: Dev.to

🧠 什么是安全组?

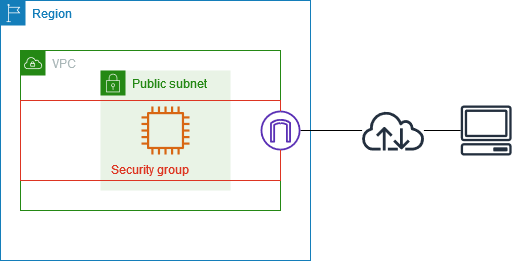

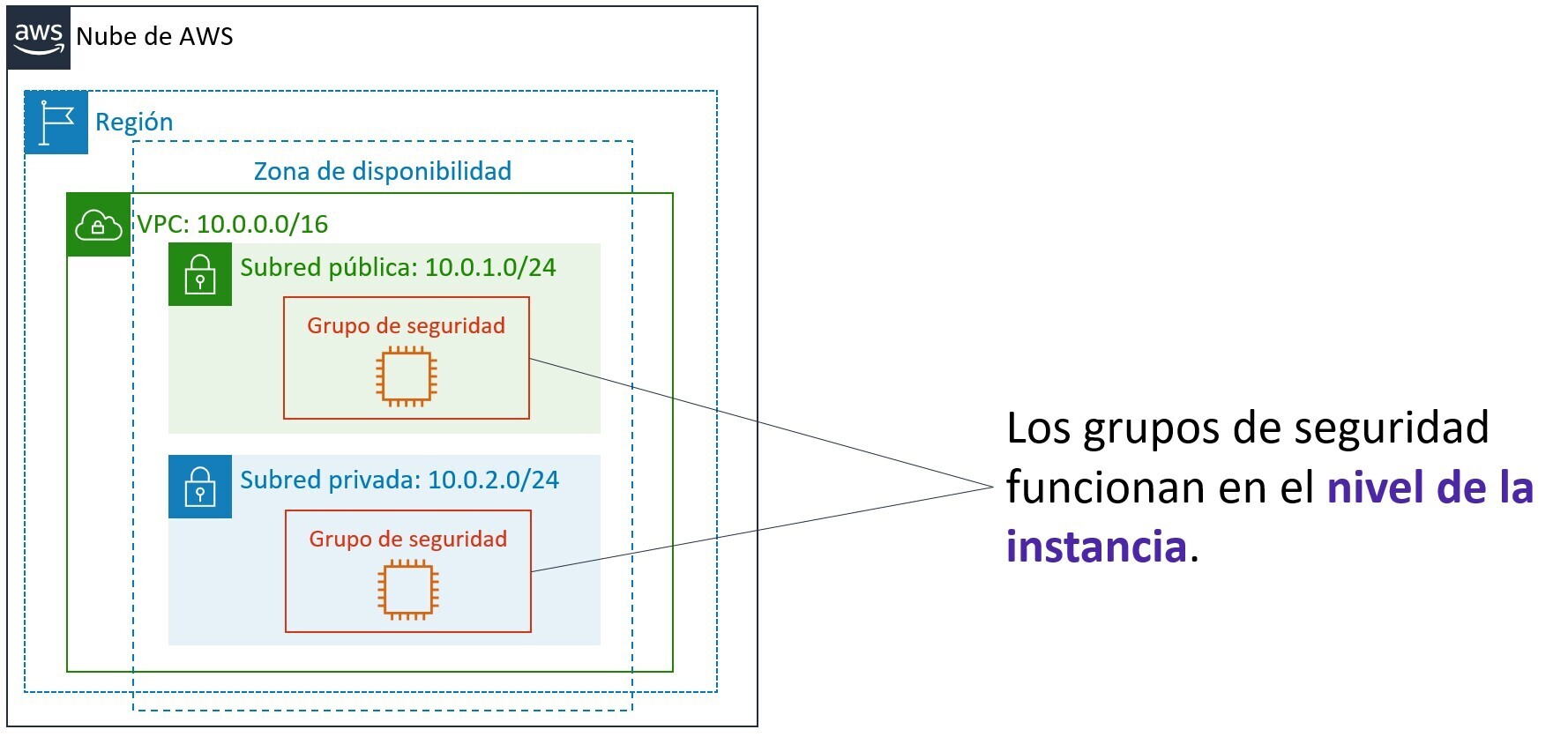

安全组是一个 虚拟防火墙,用于控制哪些流量可以进出您在 AWS 上的资源(EC2、负载均衡器、RDS 等)。

它在 实例或服务 层面工作,而不是整个网络层面,是大多数 AWS 架构中的第一道真实防线。

📌 是有状态的

如果允许进入,响应会自动被允许。

🛠️ 如何使用?

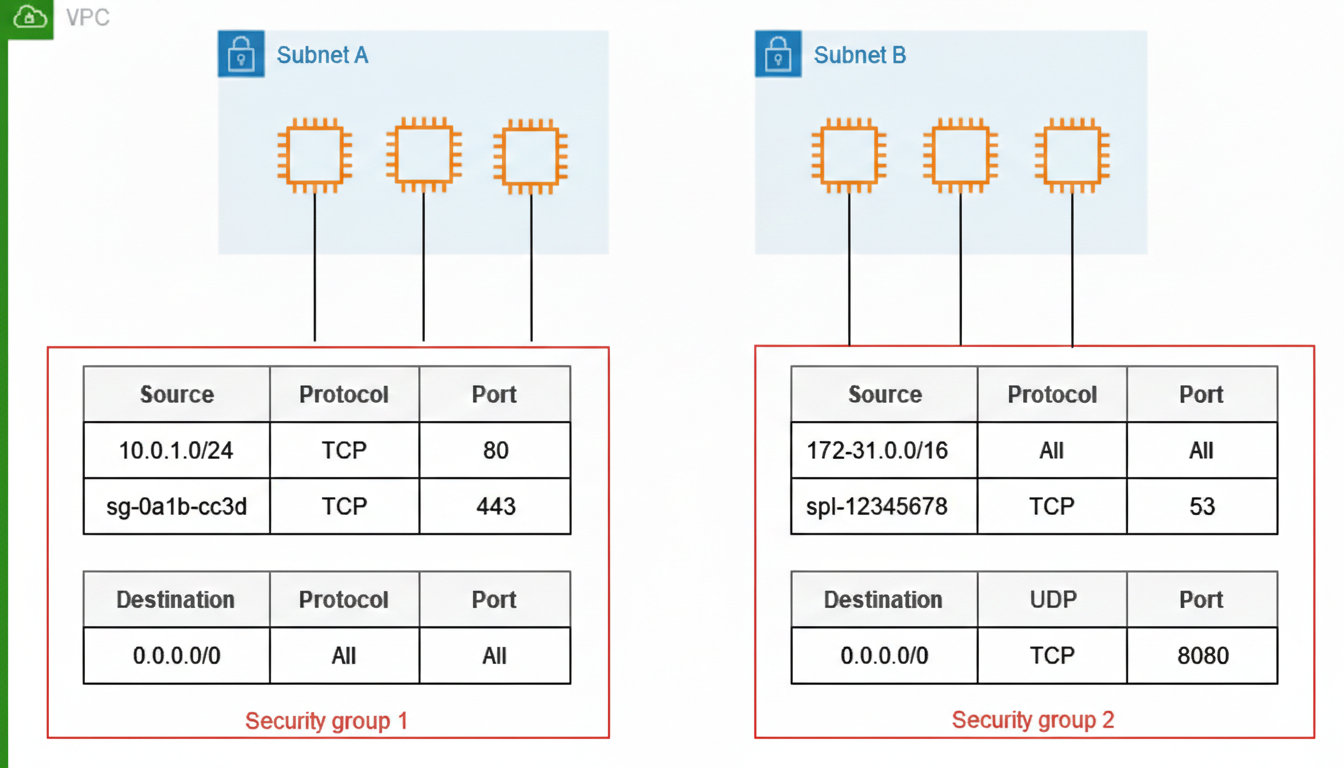

安全组基于明确的规则:

- 端口

- 协议

- 来源 / 目的地

简单示例

仅允许来自应用负载均衡器的 HTTP/HTTPS 流量:

阻止对实例的任何其他直接访问。

不显式“拒绝”流量:所有未被允许的流量默认被阻止。

✅ 关键最佳实践

- 最小特权原则 – 只打开绝对必要的端口。

- 引用安全组,而非 IP – 例如:允许来自负载均衡器安全组的流量到应用的安全组。

- 切勿为方便使用 0.0.0.0/0 – 特别是对敏感端口(22、3389、数据库等)。

- 一个角色对应一个安全组 – 避免使用通用的“万能”安全组。

- 记录规则 – 没有上下文的安全组是技术债务。

🧩 实用示例(常见架构)

ALB(公网)

允许来自互联网的 80/443 端口。

EC2 .NET 应用(私网)

仅允许来自 ALB 安全组的 80/443 端口。

结果

- 应用 无法直接从互联网访问。

- 所有流量都经过受控点。

🚨 为什么正确配置如此重要?

- 错误配置的安全组会暴露您的应用。

- 许多安全事件都始于

0.0.0.0/0。 - 它们容易创建……也容易被破坏。

💡 在 AWS 中,安全问题往往不是因为缺少服务,而是因为规则定义不当。

🏁 结束语

在考虑 WAF、Zero Trust 或复杂架构之前,先学会正确使用安全组。

在 AWS 中,一个好的安全组可以让你免于糟糕的一天。