原本无害的 Google API 密钥现在泄露 Gemini AI 数据

Source: Bleeping Computer

Google API 密钥(如用于地图的密钥)嵌入在可访问的客户端代码中,可能被用于对 Gemini AI 助手进行身份验证并访问私有数据。研究人员在扫描来自不同行业组织的互联网页面时发现了近 3,000 个此类密钥,甚至包括 Google 本身的密钥。

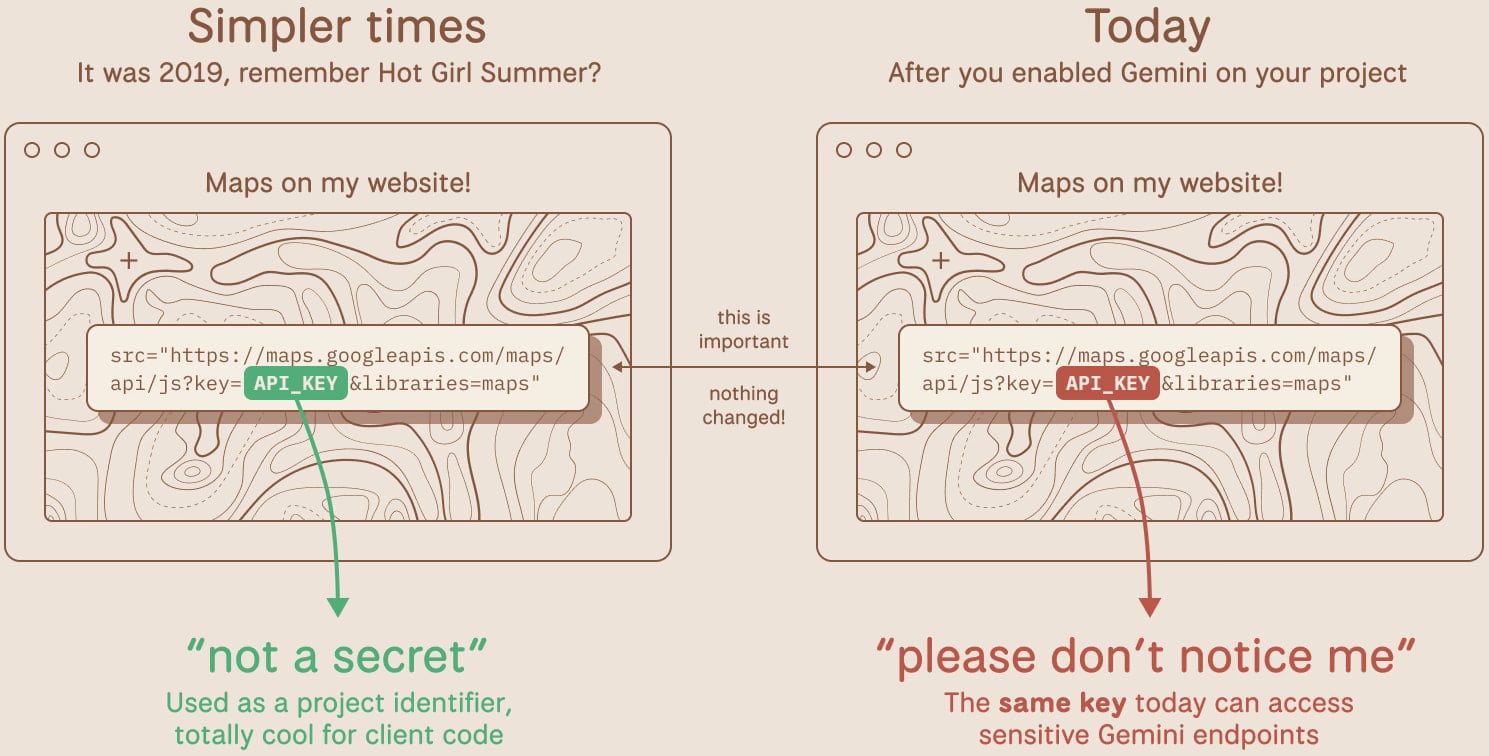

当 Google 推出 Gemini 助手并且开发者开始在项目中启用 LLM API 时,这一问题出现。此前,Google Cloud API 密钥并不被视为敏感数据,因而可以在网上公开而不构成风险。

开发者可以使用 API 密钥在项目中扩展功能——例如在网站上加载地图、嵌入 YouTube 视频、进行使用跟踪或访问 Firebase 服务。当 Gemini 推出后,Google Cloud API 密钥也充当了 Google AI 助手的身份验证凭证。

问题概述

TruffleSecurity 的研究人员发现,攻击者可以从网站的页面源代码中复制暴露的 API 密钥,并通过 Gemini API 服务访问私有数据。由于使用 Gemini API 并非免费,攻击者可以在受害者的账户上进行高额的 API 调用。

“根据模型和上下文窗口的不同,威胁行为者如果将 API 调用用到上限,单个受害者账户每天可能产生数千美元的费用,” — Truffle Security。

研究人员警告称,这些 API 密钥已经在公共 JavaScript 代码中暴露多年,而现在它们突然获得了更危险的权限,却没有人注意到。

来源:TruffleSecurity

研究发现

- TruffleSecurity 扫描了 2025 年 11 月 Common Crawl 数据集——该数据集是最受欢迎网站的代表性快照——并发现 超过 2,800 个活跃的 Google API 密钥 在代码中公开泄露。

- 部分密钥被大型金融机构、安全公司和招聘公司使用。

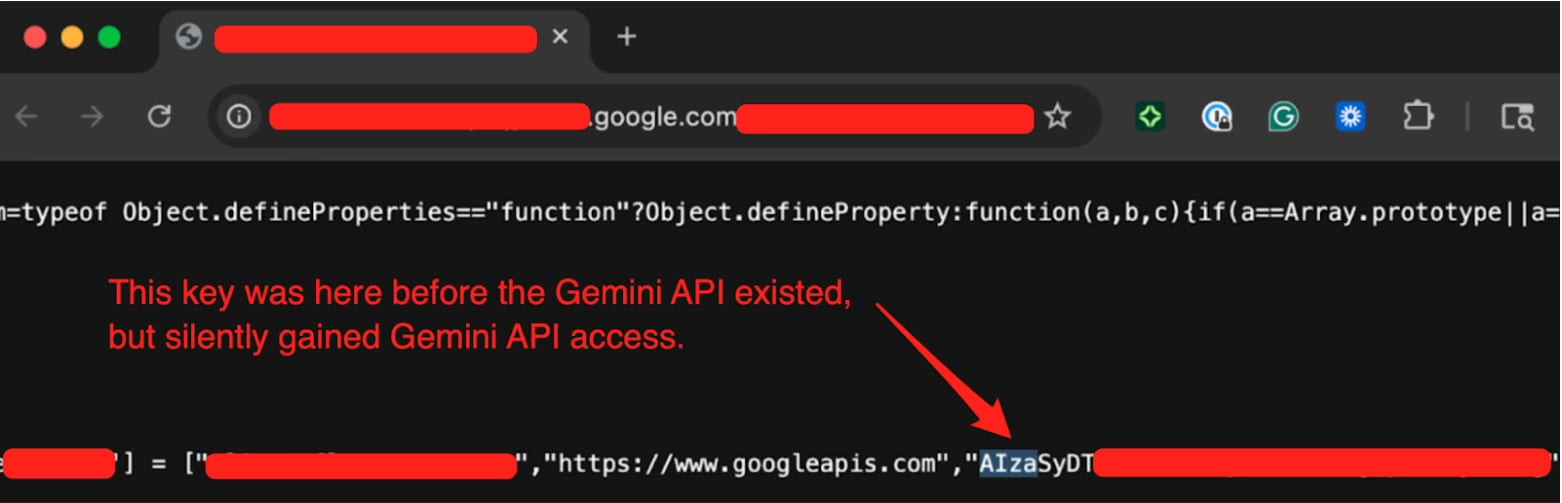

- 有一个仅作为标识符的密钥,自 2023 年 2 月 起就已部署,并嵌入在某 Google 产品面向公众的网站的页面源代码中。

Google 的泄露密钥 – 来源:TruffleSecurity

Truffle Security 通过调用 Gemini API 的 /models 端点并列出可用模型来测试该密钥。

研究人员于 2025 年 11 月 21 日 将此问题告知 Google。经过长时间的沟通,Google 于 2026 年 1 月 13 日 将该缺陷归类为 “单服务特权提升”。

Source: …

Google的回应

在接受 BleepingComputer 采访时,Google 表示已知悉此报告,并已“与研究人员合作解决此问题”。Google 发言人补充道:

“我们已经实施了主动措施,以检测并阻止尝试访问 Gemini API 的泄露 API 密钥。”

Google 宣布:

- 新的 AI Studio 密钥默认使用 仅限 Gemini 范围。

- 泄露的 API 密钥将被 阻止访问 Gemini。

- 当检测到泄露时,将发送主动通知。

开发者建议

- 检查您的项目是否已启用 Gemini(生成式语言 API)。

- 审计环境中的所有 API 密钥,以确定是否有任何公开暴露。

- 立即轮换已暴露的密钥。

- 使用开源工具 TruffleHog 来检测代码和仓库中实时暴露的密钥。