一名威胁行为者负责近期 83% 的 Ivanti RCE 攻击

发布: (2026年2月15日 GMT+8 00:02)

4 分钟阅读

Source: Bleeping Computer

概览

威胁情报观察显示,单一威胁行为者负责了 Ivanti Endpoint Manager Mobile (EPMM) 中两个关键漏洞的绝大多数主动利用,这两个漏洞分别为 CVE‑2026‑21962 和 CVE‑2026‑24061。

这两个缺陷已在 Ivanti 的安全通报中被标记为正在 零日攻击中被利用,公司同时公布了热修复。该漏洞被评为 关键 严重性等级,允许攻击者在无需身份验证的情况下注入代码,从而在受影响系统上实现远程代码执行 (RCE)。

威胁行为者活动

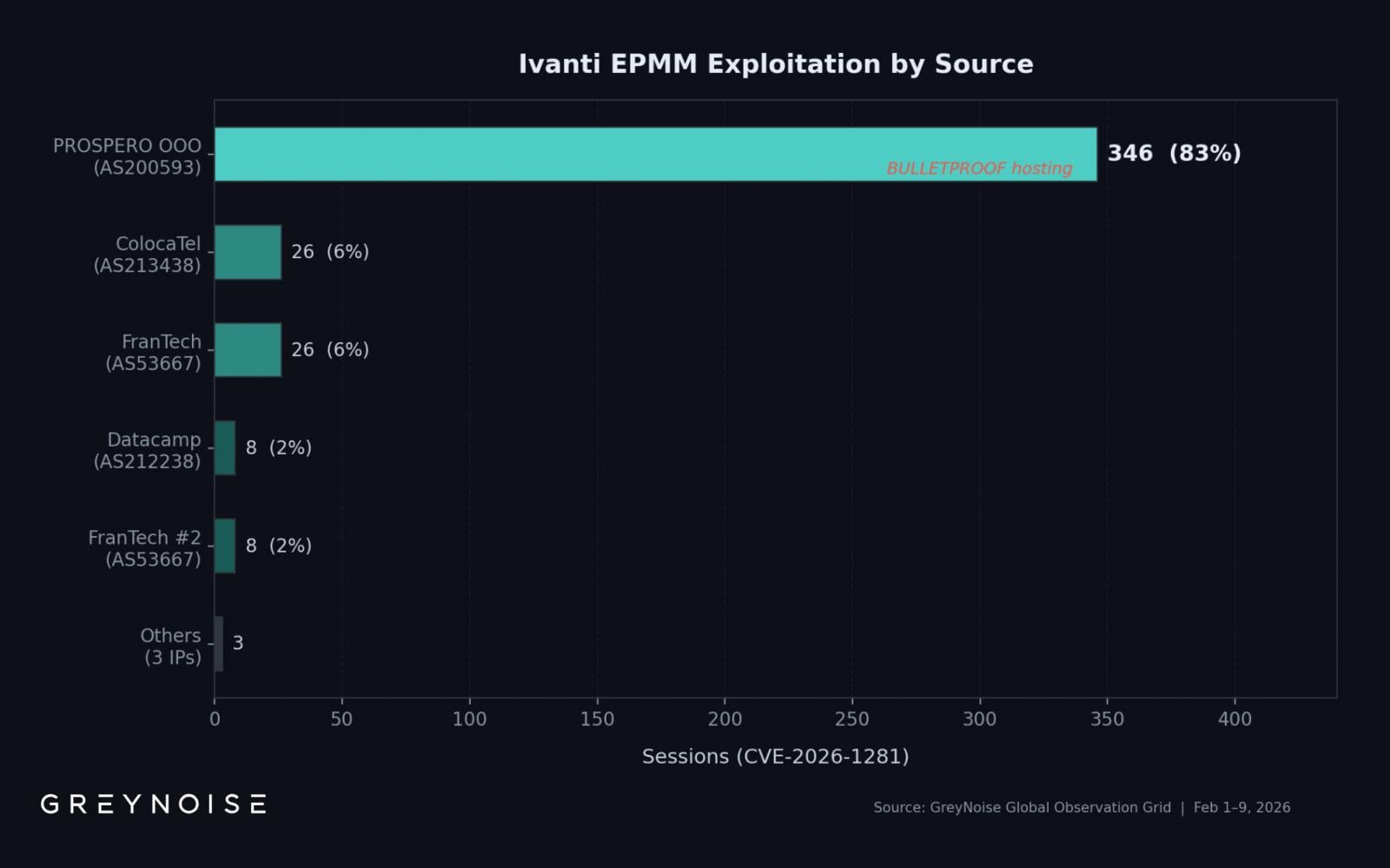

- GreyNoise 识别出一个托管在防弹基础设施上的单一 IP 地址,贡献了 超过 83 % 与这两个漏洞相关的利用活动。

- 在 2 月 1–9 日 期间,GreyNoise 观察到来自 8 个唯一源 IP 的 417 次利用会话,集中在 CVE‑2026‑21962 和 CVE‑2026‑24061。

- 流量最高的源 193.24.123.42 由 PROSPERO OOO (AS200593) 托管,这是一个用于针对各种软件产品的防弹自治系统。

- 2 月 8 日 出现了明显的峰值,当天记录了 269 次会话——几乎是日均 22 次会话的 13 倍。

- 在 417 次会话中,354(85 %) 使用 OAST‑style DNS 回调来验证命令执行能力,表明存在初始访问代理活动。

其他指示器

- 已发布的若干 IoC 包括 Windscribe VPN (185.212.171.0/24) 的 IP 地址,这些 IP 在 GreyNoise 的遥测中被用于扫描 Oracle WebLogic 实例,但未与 Ivanti 利用关联。

- 研究人员指出,PROSPERO OOO 的 IP “未出现在广泛发布的 IOC 列表中,这意味着仅阻断已发布指示器的防御者很可能错过了主要的利用来源。”

利用范围

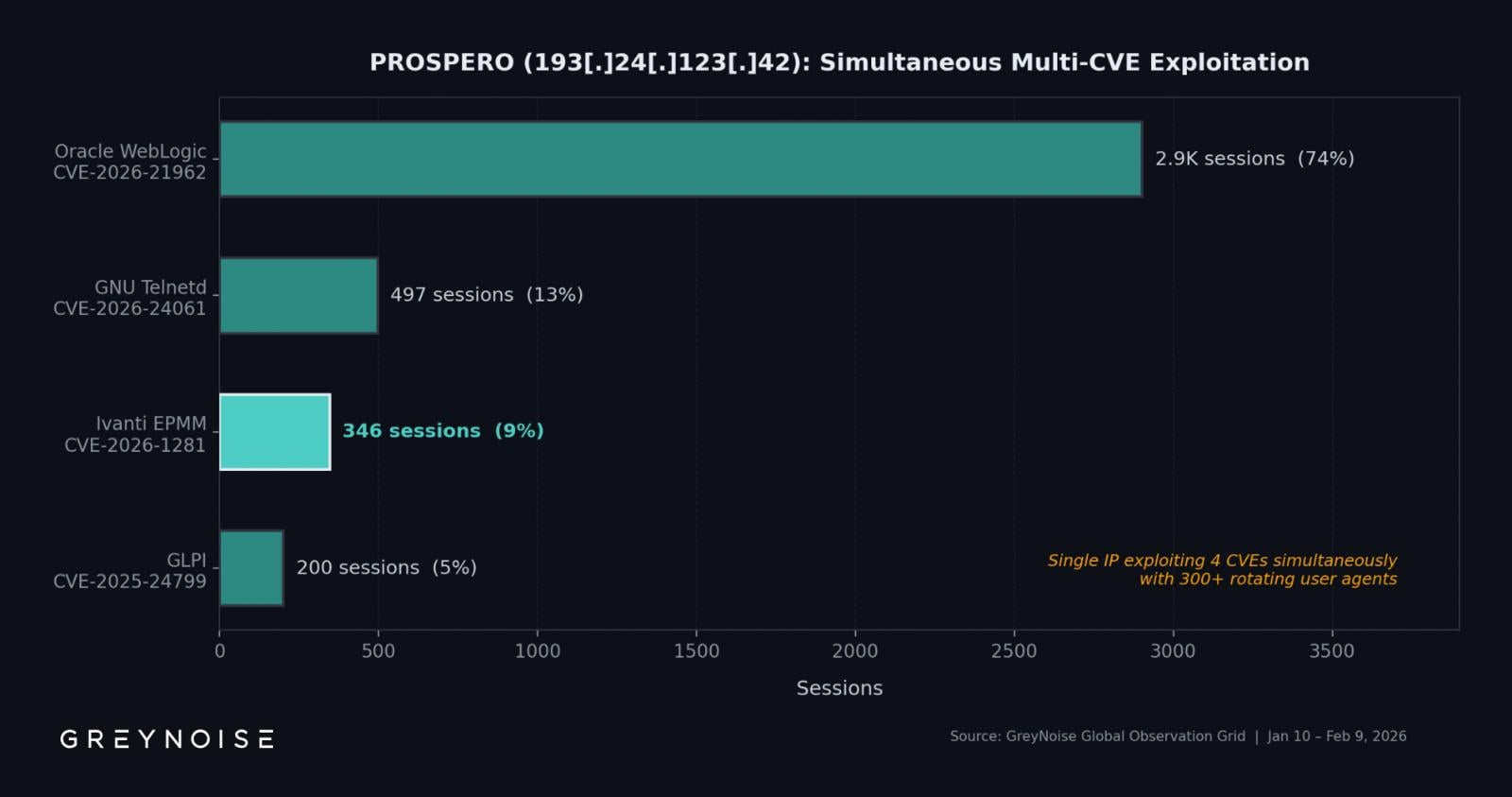

同一 IP 地址同时利用了另外三个漏洞:

| 漏洞 | 产品 | 会话数 |

|---|---|---|

| CVE‑2026‑21962 | Oracle WebLogic | 2,902 |

| CVE‑2026‑24061 | GNU Inetutils Telnetd | 497 |

| CVE‑2025‑24799 | GLPI | (未指定) |

利用活动似乎是全自动化的,在 300 种用户代理之间轮换。

缓解建议

-

Ivanti 为 CVE‑2026‑1281 和 CVE‑2026‑1340 提供的临时修复并非永久方案。公司计划在今年第一季度随 EPMM 版本 12.8.0.0 发布完整补丁。

-

在完整补丁可用之前,建议使用以下 RPM 包:

- RPM 12.x.0.x 适用于 EPMM 版本 12.5.0.x、12.6.0.x 和 12.7.0.x

- RPM 12.x.1.x 适用于 EPMM 版本 12.5.1.0 和 12.6.1.0

(详情请参阅 Ivanti 的安全通报。)

-

供应商建议最保守的做法是:构建一个替代的 EPMM 实例并迁移所有数据。相关说明可在此处获取。