在 Android 固件和 Google Play 应用中发现新的 Keenadu 后门

Source: Bleeping Computer

请提供您希望翻译的正文内容,我将按照要求将其译成简体中文并保留原始的格式、Markdown 语法以及技术术语。

Overview

一种新发现且高度复杂的 Android 恶意软件 Keenadu 已在多个品牌的固件中被植入,使其能够危及所有已安装的应用并对受感染的设备获得无限制的控制。

根据网络安全公司 Kaspersky 的报告,Keenadu 具有多种分发机制,包括:

- 通过 OTA(空中下载)方式投放的受损固件镜像

- 通过其他后门进行投递

- 嵌入系统应用

- 来自非官方渠道的修改版应用

- Google Play 上的应用

Keenadu 有多个变体,每个变体都有其独特的功能。最强大的版本是基于固件的变体。

Scope of infection

截至 2026 年 2 月,Kaspersky 已确认 13,000 台受感染设备,其中多数位于俄罗斯、日本、德国、巴西和荷兰。

研究人员将 Keenadu 与去年在假冒设备中发现的另一款 Android 恶意软件家族 Triada 进行对比。

Firmware‑integrated variant

- 若设备语言或时区与中国相关,则 不会激活。

- 若设备未安装 Google Play 商店和 Play Services,则 停止运行。

尽管运营者目前主要从事广告欺诈活动,Kaspersky 指出该恶意软件的功能远超广告欺诈,能够实现大范围的数据窃取以及在受感染设备上执行高风险操作。

“Keenadu 是一个功能完整的后门,能够为攻击者提供对受害者设备的无限控制,”Kaspersky 对 BleepingComputer 说。

“它可以感染设备上安装的每个应用,安装任何来自 APK 文件的应用,并赋予这些应用任意可用权限。”

“设备上的所有信息——包括媒体、消息、银行凭证、位置信息等——都可能被泄露。该恶意软件甚至会监控用户在 Chrome 浏览器隐身模式下输入的搜索查询,”研究人员补充道。

System‑app variant

嵌入系统应用的变体功能相对受限,但其提升的权限使其能够在不提示用户的情况下安装任何应用。Kaspersky 研究人员发现该恶意软件被嵌入用于面部识别的系统应用中,这类应用通常用于解锁设备及其他身份验证操作。

Google Play presence

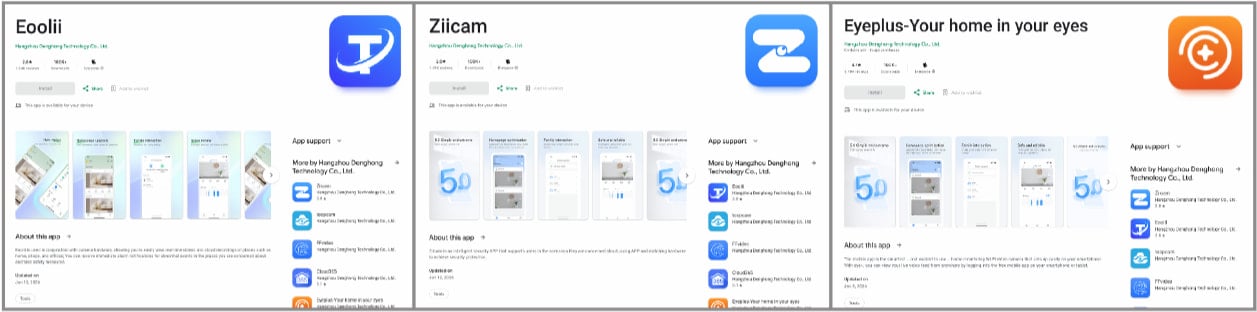

该恶意软件还出现在 Google Play 上的智能家居摄像头应用中,这些应用拥有 30 万+ 下载量,但现已从官方商店下架。

Google Play 上的 Keenadu 加载器应用

Source: Kaspersky

打开这些应用后,它们会在宿主应用内部启动不可见的网页浏览器标签页,在后台访问特定网站。Kaspersky 指出,这种行为类似于 Dr.Web 今年早些时候发现的 APK 中出现的活动(来源)。

Firmware infection in tablets

Keenadu 已出现在多家厂商的 Android 平板固件中。例如,Alldocube iPlay 50 mini Pro (T811M) 平板的固件中包含了 2023 年 8 月 18 日 的恶意固件。2024 年 3 月,一位用户报告 Alldocube 的 OTA 服务器被攻破后,该公司承认“通过 OTA 软件发生了病毒攻击”,但未披露更多细节。

Technical analysis

Kaspersky 发布了 Keenadu 后门的详细技术分析,阐述了该恶意软件如何破坏 Android 系统核心库 libandroid_runtime.so,从而实现“在设备上每个应用的上下文中运行”。

Mitigation and recommendations

- 由于该恶意软件深植于固件,使用标准 Android 操作系统工具 无法移除。

- 用户应 寻找并刷入干净的固件版本 以恢复设备安全。

他们的设备。

- 从可信的第三方安装固件是一种替代方案,尽管如果不兼容,可能会导致设备变砖。

- 最安全的做法是停止使用已受损的设备,并用可信供应商和授权经销商的产品替换。