LexisNexis 确认数据泄露,黑客泄露被盗文件

Source: Bleeping Computer

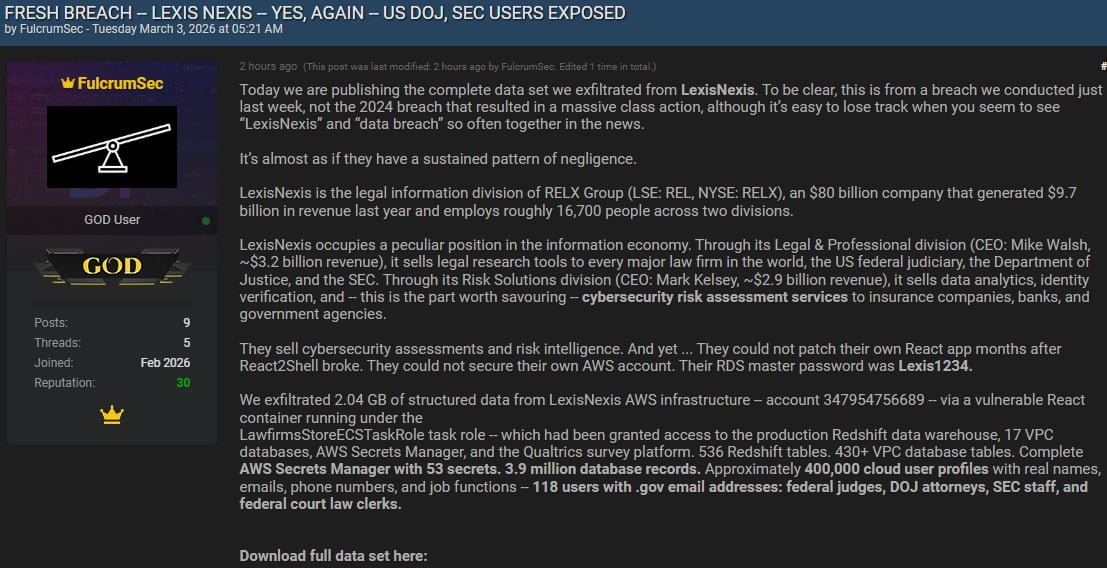

LexisNexis Legal & Professional(美国数据分析公司)已向 BleepingComputer 确认,黑客入侵了其服务器并获取了一些客户和业务信息。此次确认紧随一名名为 FulcrumSec 的威胁行为者在多个地下论坛和站点泄露的 2 GB 文件之后。

LexisNexis L&P 是全球性的法律、监管和商业信息、研究工具及分析服务提供商,服务对象包括律师、企业、政府以及遍布全球 150 多个国家的学术机构。

未打补丁的 React 应用导致的云泄露

威胁行为者称,他们在 2 月 24 日通过利用未打补丁的 React 前端应用中的 React2Shell 漏洞,获取了公司 AWS 基础设施的访问权限。

LexisNexis L&P 承认黑客入侵了其网络,并指出被窃取的信息较旧,主要是非关键细节。

“我们的调查确认,未经授权的一方访问了有限数量的服务器,”公司对 BleepingComputer 说。

“这些服务器中大多是 2020 年之前的遗留、已废弃数据,包括客户姓名、用户 ID、业务联系信息、使用的产品、带有响应者 IP 地址的客户调查以及支持工单等信息。”

“受影响的信息不包含社会安全号码、驾照号码或任何其他敏感的个人身份信息;信用卡、银行账户或任何其他金融信息;活动密码;或客户搜索查询、客户案件或合同信息。”

根据调查,LexisNexis 认为入侵已被遏制,且未发现产品或服务受到影响的证据。

在一篇公开的帖子中,FulcrumSec 声称他们窃取了超过 100 位拥有 .gov 邮箱地址的用户信息,其中包括美国政府雇员、联邦法官和法律助理、美国司法部律师以及美国 SEC 员工。

被导出的数据

FulcrumSec 表示,他们“从 LexisNexis 的 AWS 基础设施中通过一个易受攻击的 React 容器导出了 2.04 GB 的结构化数据”,该容器拥有以下访问权限:

- 536 个 Redshift 表

- 430+ 个 VPC 数据库表

- 53 条以明文形式存储的 AWS Secrets Manager 密钥

- 390 万条数据库记录

- 21,042 个客户账户

- 5,582 名律师调查受访者

- 45 条员工密码哈希

- 完整的 VPC 基础设施映射

他们还称能够访问约 400,000 条云用户档案,其中包括真实姓名、电子邮件、电话号码和职能。根据黑客的说法,118 名用户拥有 .gov 地址,属于美国政府雇员、联邦法官和法律助理、美国司法部律师以及美国 SEC 员工。

FulcrumSec 关于 LexisNexis 数据泄露的帖子 – 来源:BleepingComputer

FulcrumSec 声称他们已联系 LexisNexis,但该公司“决定不与我们合作”。他们还批评该公司的安全实践,允许单个 ECS 任务角色对“账户中每个密钥拥有读取权限,包括生产 Redshift 主凭证”。

LexisNexis 已通知执法部门,并聘请外部网络安全专家协助调查和实施遏制措施。该公司已对泄露事件承担责任,并已通知当前和以前的客户有关入侵的情况。

去年,该公司在黑客入侵企业账户并访问了 364,000 名客户的敏感信息后,曾披露另一场泄露事件。