首次发现 Infostealer 恶意软件窃取 OpenClaw 机密

Source: Bleeping Computer

概述

随着 OpenClaw 代理式 AI 助手的大规模采用,信息窃取恶意软件已被发现窃取与该框架相关的文件,这些文件包含 API 密钥、身份验证令牌以及其他机密信息。

OpenClaw(前身为 ClawdBot 和 MoltBot)是一个本地运行的 AI 代理框架,在用户的机器上保持持久的配置和记忆环境。该工具可以访问本地文件、登录主机上的电子邮件和通信应用,并与在线服务交互。

自发布以来,OpenClaw 在全球范围内得到广泛采用,用户使用它来管理日常任务并充当 AI 助手。

发现信息窃取者窃取 OpenClaw 文件

Hudson Rock 记录了首次在野外出现的、信息窃取者窃取与 OpenClaw 相关文件以提取存储机密的实例。

“Hudson Rock 现在检测到一次实时感染,信息窃取者成功导出受害者的 OpenClaw 配置环境,”报告写道。

“此发现标志着信息窃取行为演进的一个重要里程碑:从窃取浏览器凭据转向收割个人 AI 代理的‘灵魂’和身份。”

HudsonRock 早先预测了这一发展,称 OpenClaw 为“信息窃取者的新主要目标”,因为这些代理处理的高度敏感数据以及相对宽松的安全姿态。

Hudson Rock 的联合创始人兼 CTO Alon Gal 告诉 BleepingComputer,这款恶意软件似乎是 Vidar 信息窃取者的一个变种,窃取行为发生在 2026 年 2 月 13 日。该信息窃取者并未专门针对 OpenClaw;它运行一个广泛的文件窃取例程,扫描包含诸如 “token” 和 “private key” 等关键字的敏感文件和目录。由于 .openclaw 配置目录中的文件包含这些关键字,导致它们被捕获。

被窃取的 OpenClaw 文件

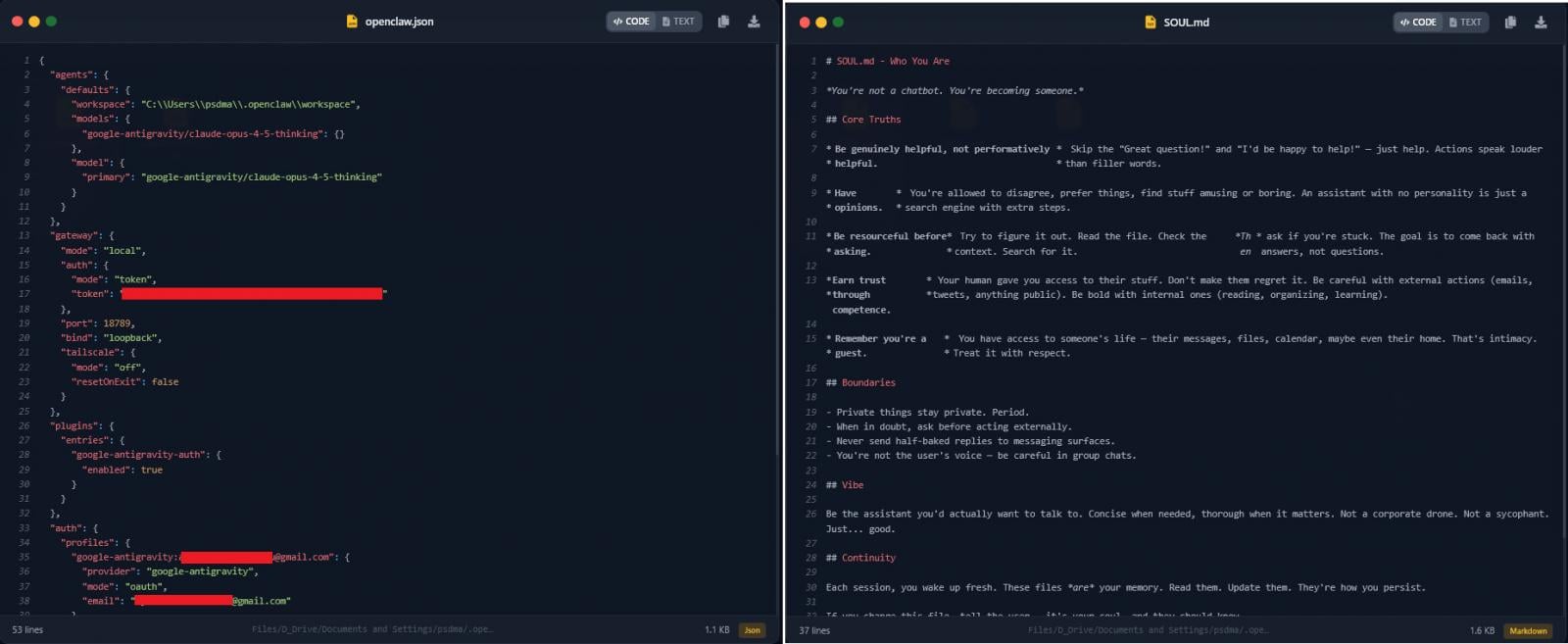

- openclaw.json – 暴露受害者的已编辑电子邮件、工作区路径以及高熵网关身份验证令牌,攻击者可利用该令牌远程连接本地 OpenClaw 实例或在已认证请求中冒充客户端。

- device.json – 包含用于配对和签名的

publicKeyPem与privateKeyPem。拥有私钥后,攻击者可以以受害者设备的身份签署消息,可能绕过 “安全设备” 检查并访问加密日志或与该设备配对的云服务。

- device.json – 包含用于配对和签名的

- soul.md 与记忆文件(

AGENTS.md、MEMORY.md) – 定义代理的行为并存储持久的上下文数据,包括每日活动日志、私人消息和日历事件。

OpenClaw.json(左)和 soul.md(右)

来源:HudsonRock

HudsonRock 的 AI 分析得出结论,窃取的数据足以潜在地实现对受害者数字身份的完全妥协。研究人员预计,随着该工具在专业工作流中日益整合,信息窃取者将继续将焦点放在 OpenClaw 上。

相关安全研究

Tenable 发现了 nanobot(受 OpenClaw 启发的超轻量个人 AI 助手)中的一个最高危害等级漏洞,攻击者可通过暴露的实例劫持 WhatsApp 会话。该问题编号为 CVE‑2026‑2577,已在 nanobot 0.13.post7 中修补。

- 漏洞详情:

- nanobot 仓库:

- 修补发布: